漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109525

漏洞标题:蝉知Cms Csrf Getshell

相关厂商:chanzhi.org

漏洞作者: 浅蓝

提交时间:2015-04-24 15:27

修复时间:2015-07-28 15:29

公开时间:2015-07-28 15:29

漏洞类型:CSRF

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-24: 细节已通知厂商并且等待厂商处理中

2015-04-29: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-06-23: 细节向核心白帽子及相关领域专家公开

2015-07-03: 细节向普通白帽子公开

2015-07-13: 细节向实习白帽子公开

2015-07-28: 细节向公众公开

简要描述:

get提交某个url即可getshell

详细说明:

http://localhost/www/admin.php?m=package&f=obtain 在安装插件的地方 我们随便找个插件安装 先点击“自动安装” 会出来个提示框有个“我同意授权”的按钮 对着按钮右键复制他提交的URL

通过这个URL get提交即可安装该插件 看看downLink参数的值

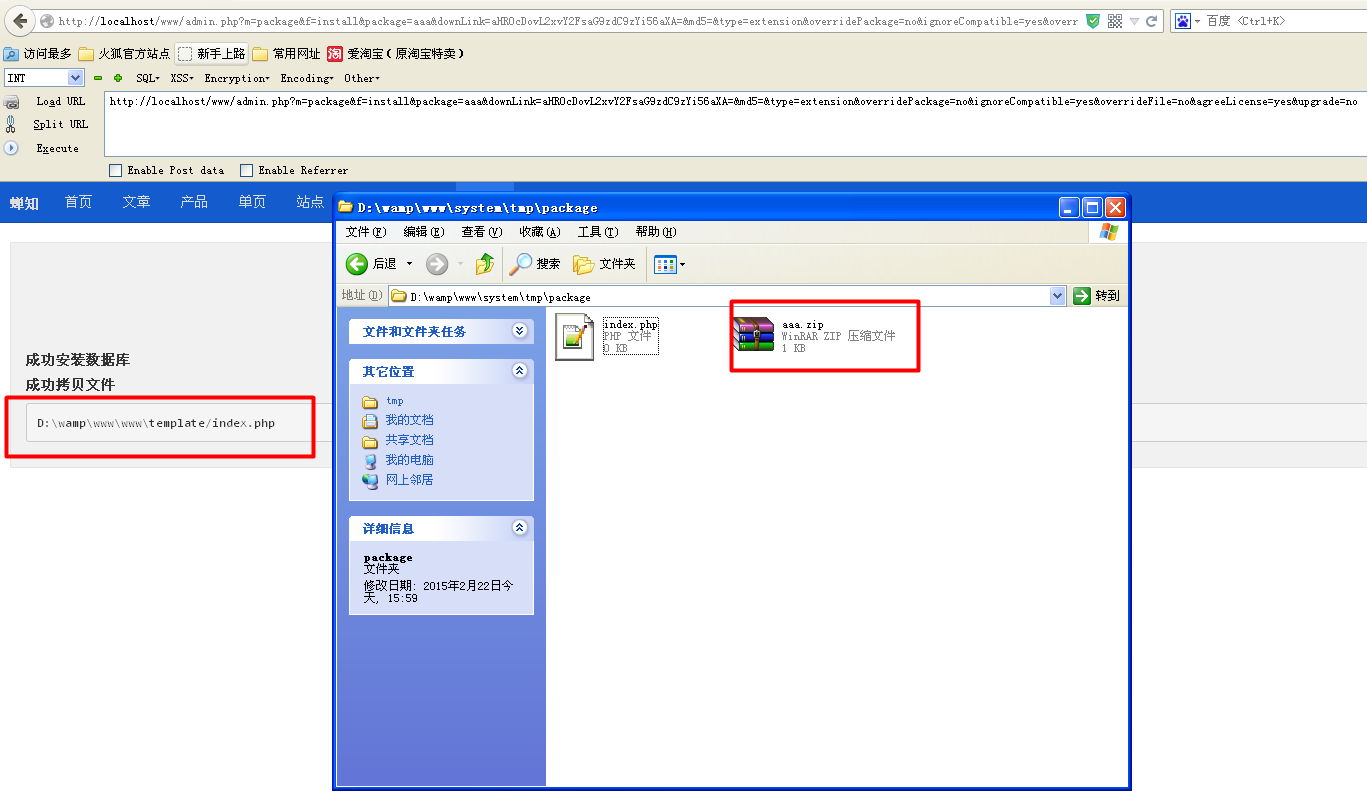

明显的是base64 给他解密一下 http://www.chanzhi.org/extension-buyExt-1-download.html 打开这个URL就会弹出下载。 于是我下载下来看了看结构然后删减删减 首先先新建一个名为"isTop"(随意)的文件夹 在里面再建个名为"www"的文件夹 接着再www文件夹下建立个template文件夹 template文件夹里建立一个index.php 最后对isTop压缩 放到某个网站里 于是我构造出了如下URL

不需要对参数md5赋值 我的下载链接解密后是 http://localhost/sb.zip 然后开始GET提交这个URL

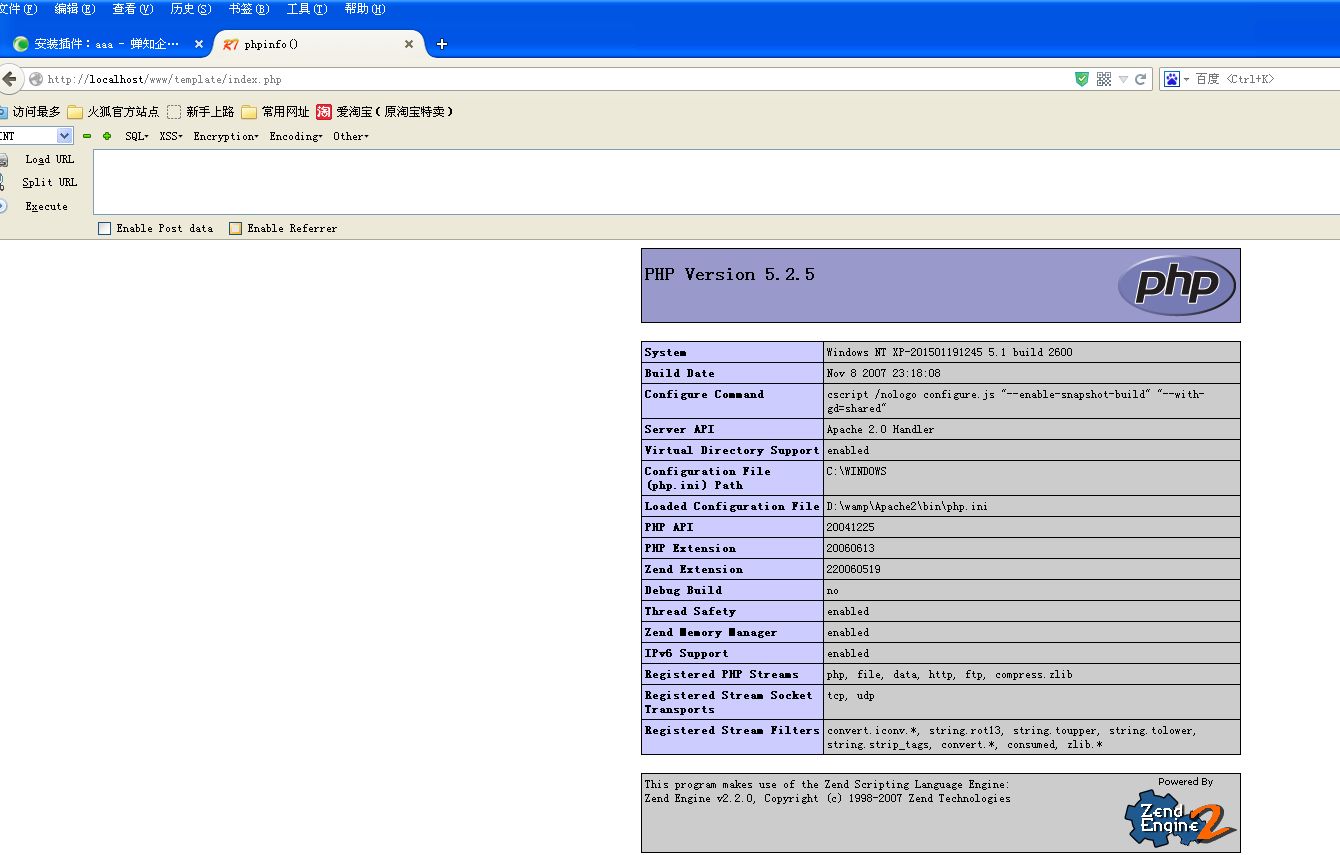

提交后会先给他下载到\system\tmp\package\ 目录 然后再进行解压 接着我们根据压缩出来的路径访问index.php文件

找个可以和管理员互交的地方 比如留言 评论等地方 插入一个图片 URL为刚才的payload

漏洞证明:

http://localhost/www/admin.php?m=package&f=obtain 在安装插件的地方 我们随便找个插件安装 先点击“自动安装” 会出来个提示框有个“我同意授权”的按钮 对着按钮右键复制他提交的URL

通过这个URL get提交即可安装该插件 看看downLink参数的值

明显的是base64 给他解密一下 http://www.chanzhi.org/extension-buyExt-1-download.html 打开这个URL就会弹出下载。 于是我下载下来看了看结构然后删减删减 首先先新建一个名为"isTop"(随意)的文件夹 在里面再建个名为"www"的文件夹 接着再www文件夹下建立个template文件夹 template文件夹里建立一个index.php 最后对isTop压缩 放到某个网站里 于是我构造出了如下URL

不需要对参数md5赋值 我的下载链接解密后是 http://localhost/sb.zip 然后开始GET提交这个URL

提交后会先给他下载到\system\tmp\package\ 目录 然后再进行解压 接着我们根据压缩出来的路径访问index.php文件

找个可以和管理员互交的地方 比如留言 评论等地方 插入一个图片 URL为刚才的payload

修复方案:

版权声明:转载请注明来源 浅蓝@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-28 15:29

厂商回复:

漏洞Rank:8 (WooYun评价)

最新状态:

暂无