漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108871

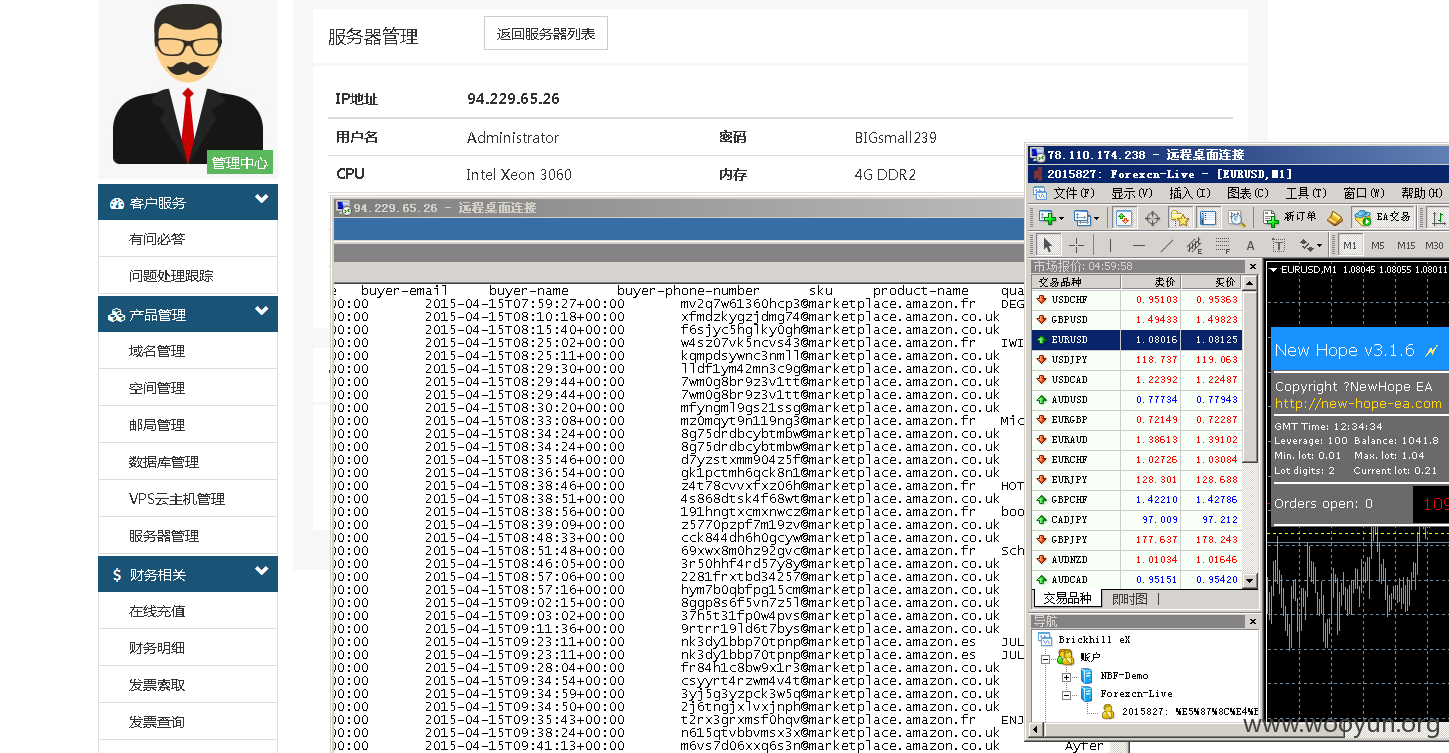

漏洞标题:朝暮数据某处前端设计致命漏洞(可单独定义部分用户,服务器,VPS瞬间全部沦陷,可直接DNS劫持域名)

相关厂商:zhaomu.com

漏洞作者: 0x 80

提交时间:2015-04-18 21:34

修复时间:2015-06-03 08:44

公开时间:2015-06-03 08:44

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-18: 细节已通知厂商并且等待厂商处理中

2015-04-19: 厂商已经确认,细节仅向厂商公开

2015-04-29: 细节向核心白帽子及相关领域专家公开

2015-05-09: 细节向普通白帽子公开

2015-05-19: 细节向实习白帽子公开

2015-06-03: 细节向公众公开

简要描述:

朝暮数据某处前端设计漏洞(可单独定义部分用户,无需登录,数台服务器,数台VPS瞬间全部沦陷,可直接劫持域名)

求个礼物

没别的

================================

详细说明:

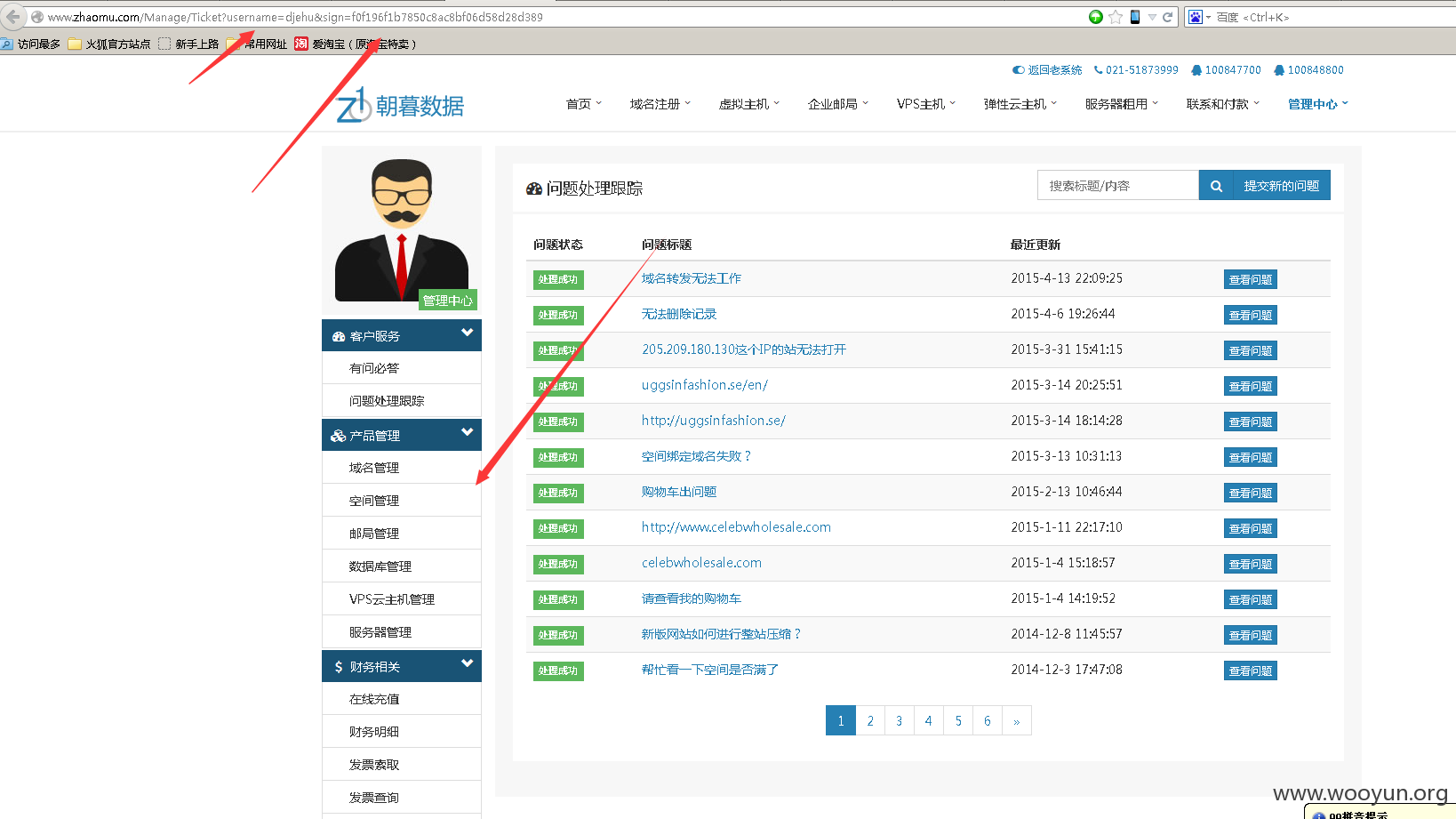

inurl:http://www.zhaomu.com/Manage/

随便打开一个

注意这里:?username=djehu&sign=f0f196f1b7850c8ac8bf06d58d28d389

很明显这里是参数

?username=djehu明显就是用户名

他是通过sign是验证的

不过我们没法解的

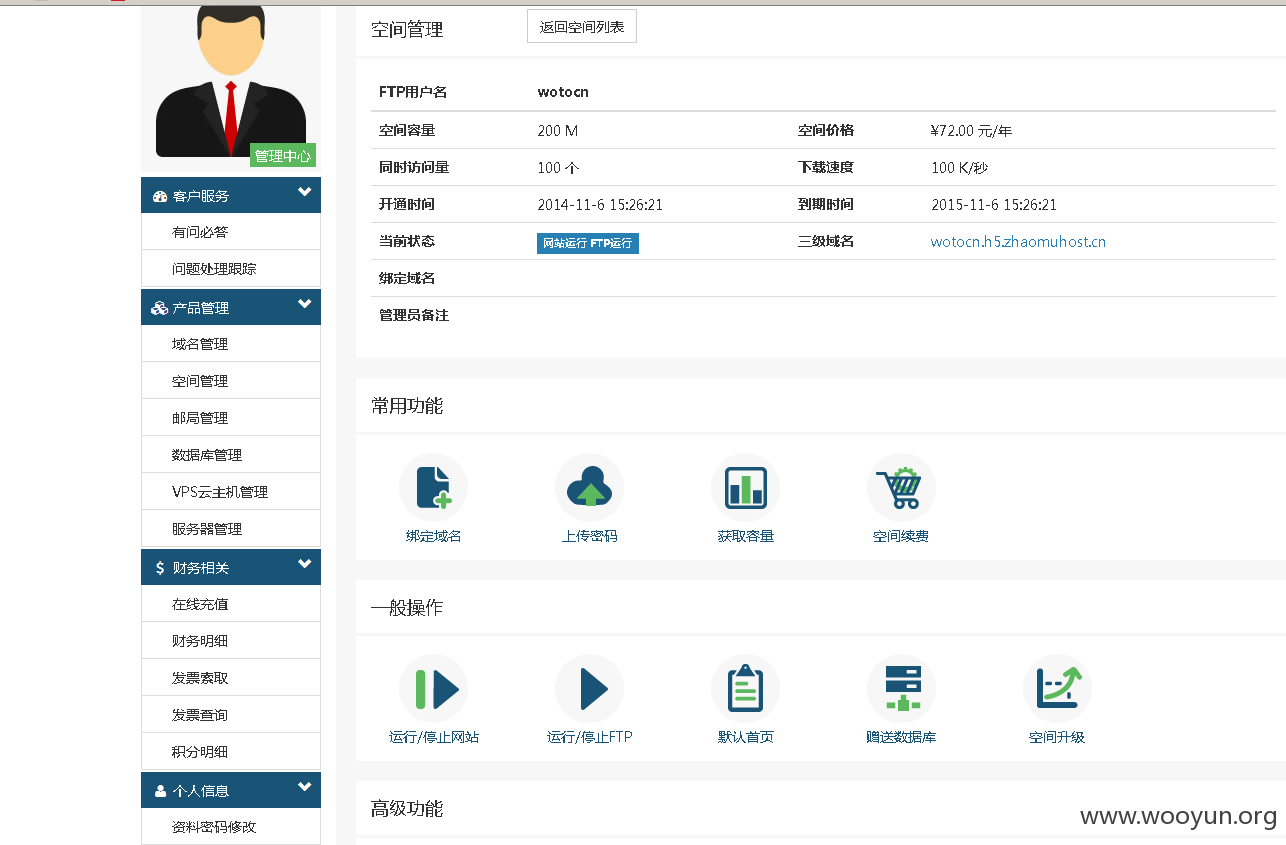

不过,我们注意,我们已经自动登录了

======================================

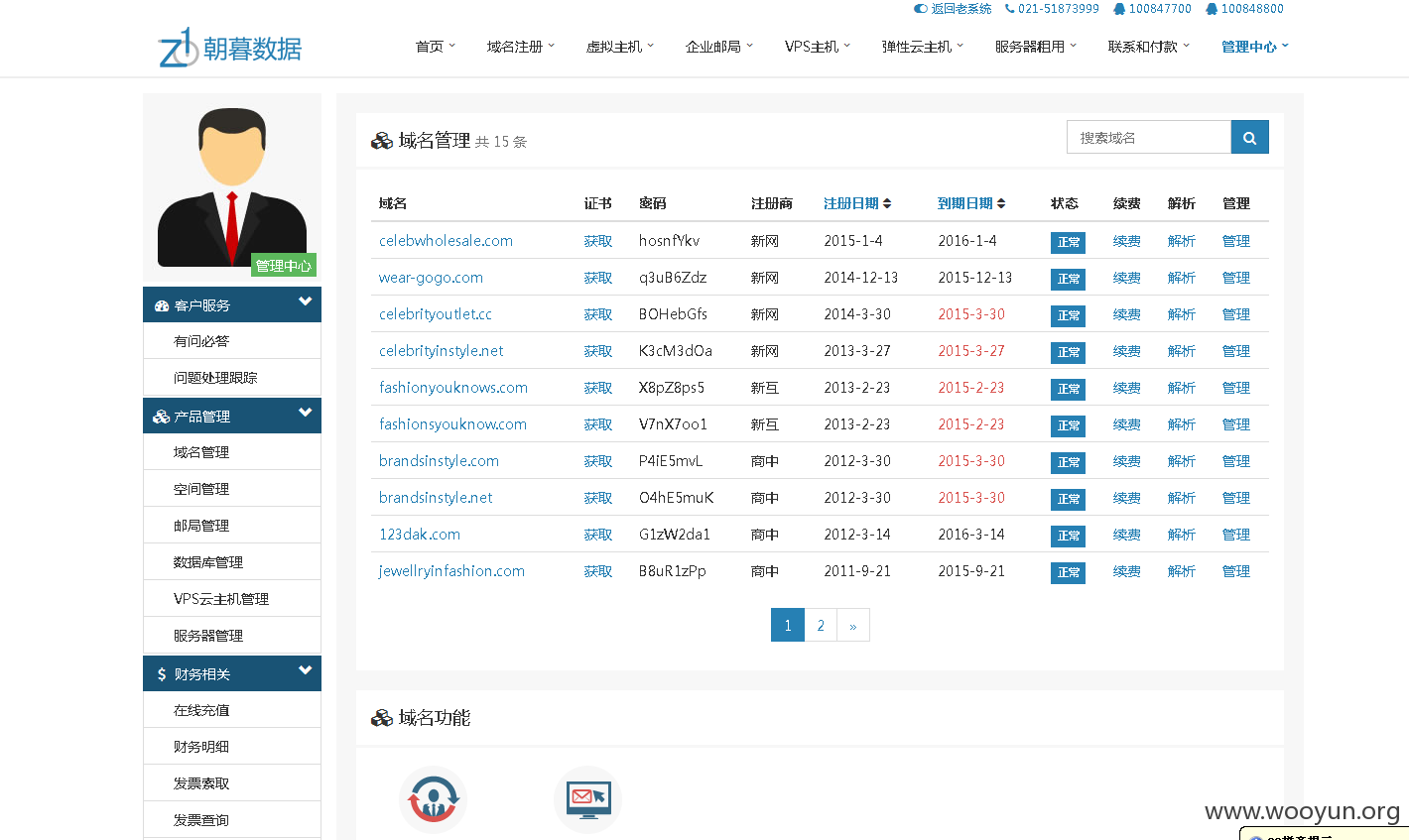

再打开另外1个

这里肯定先退出

打开1个,他又自动记忆

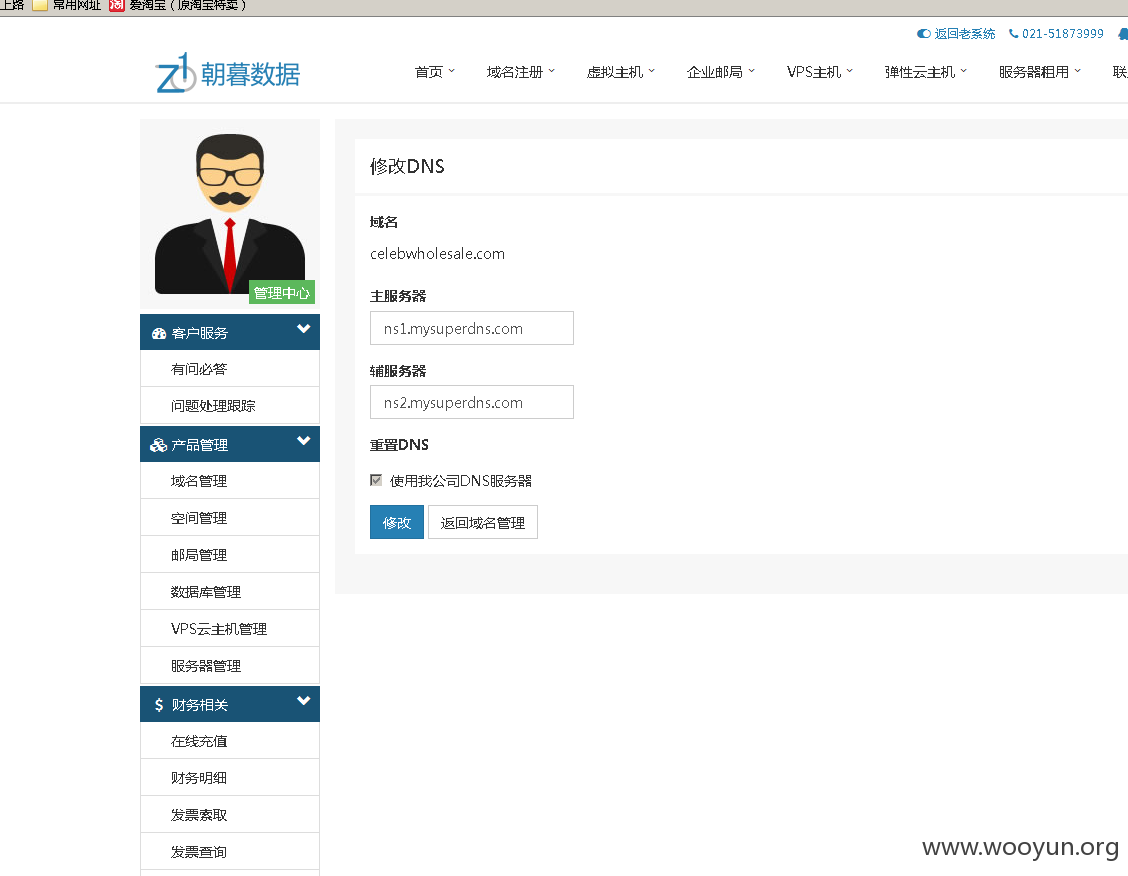

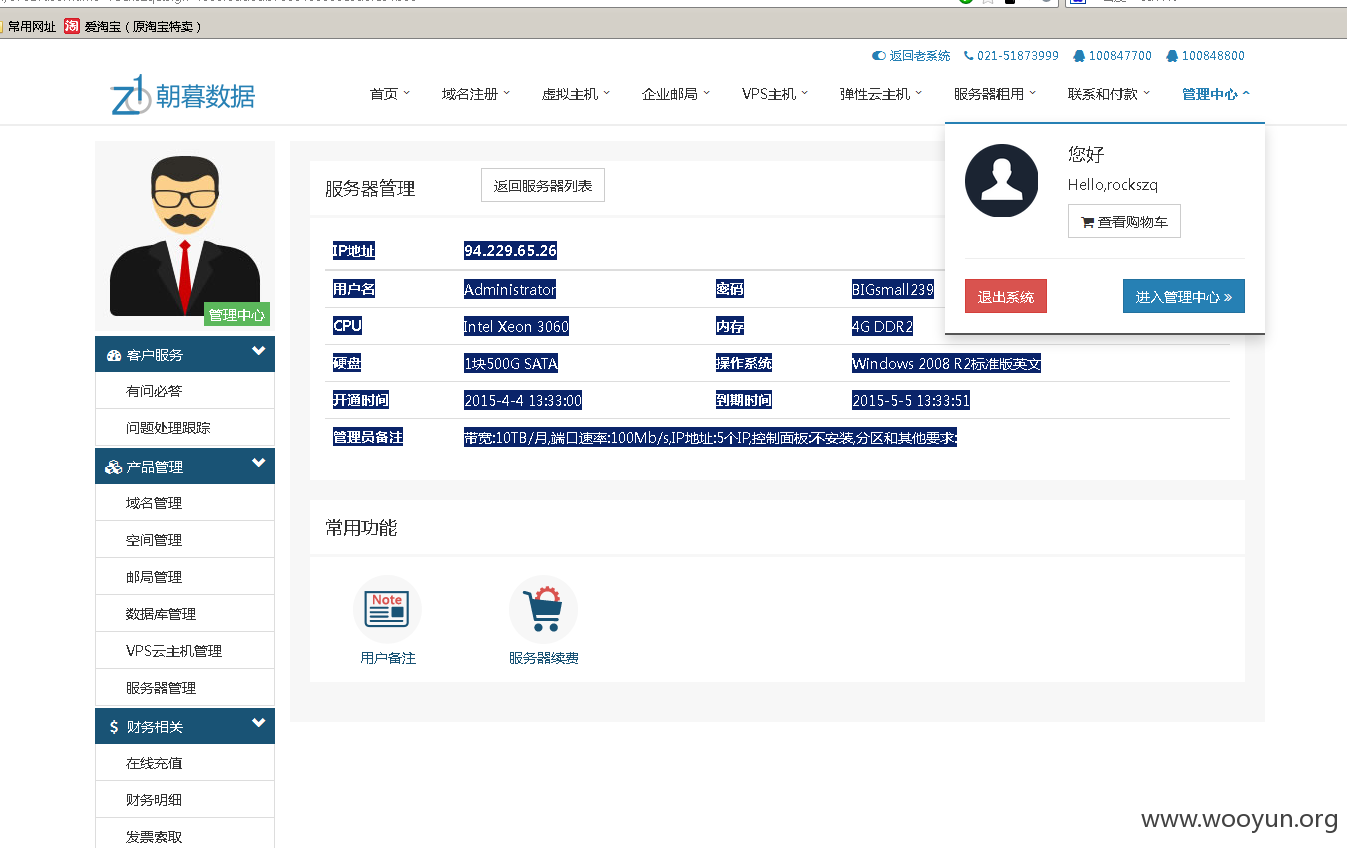

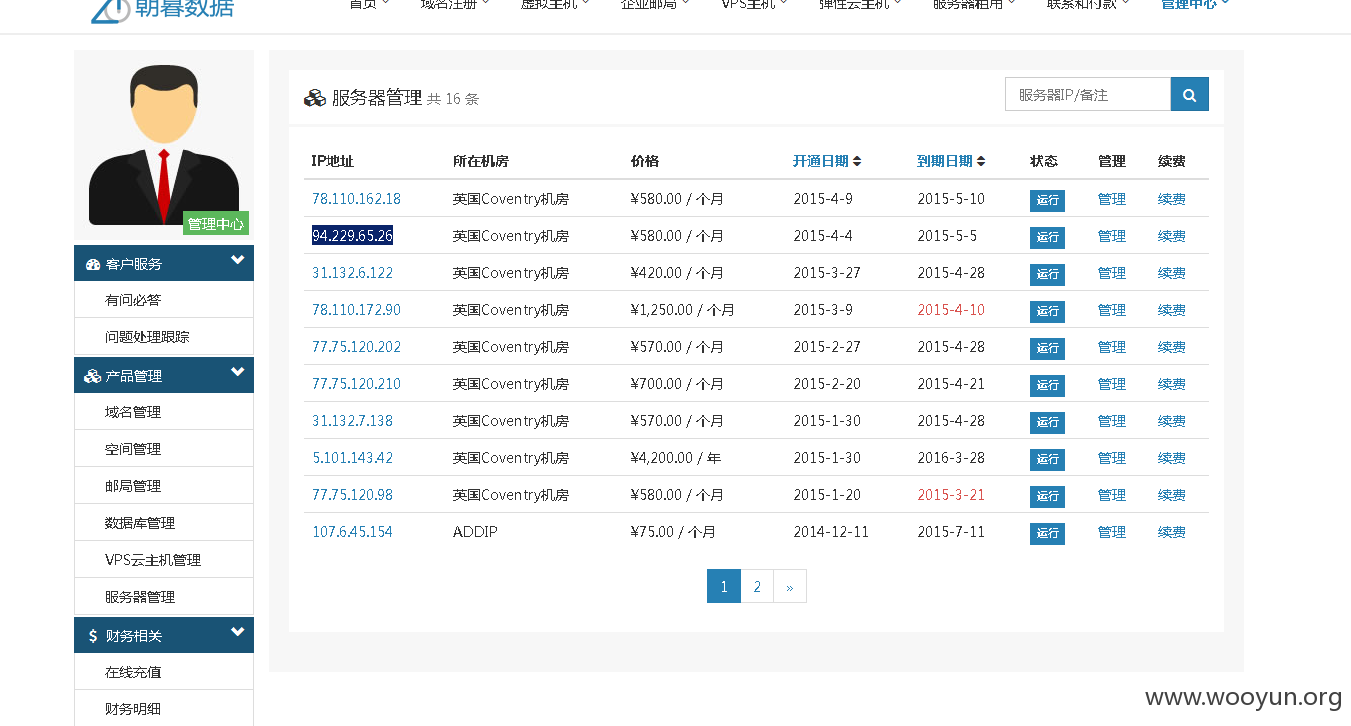

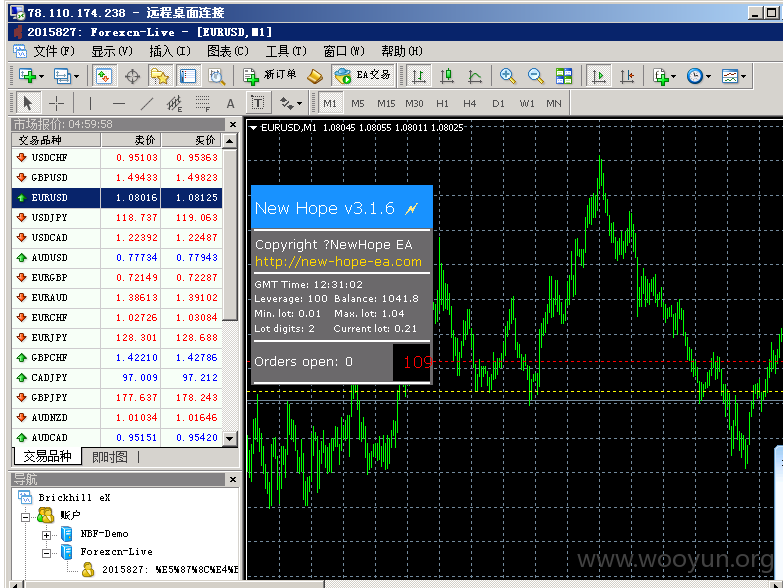

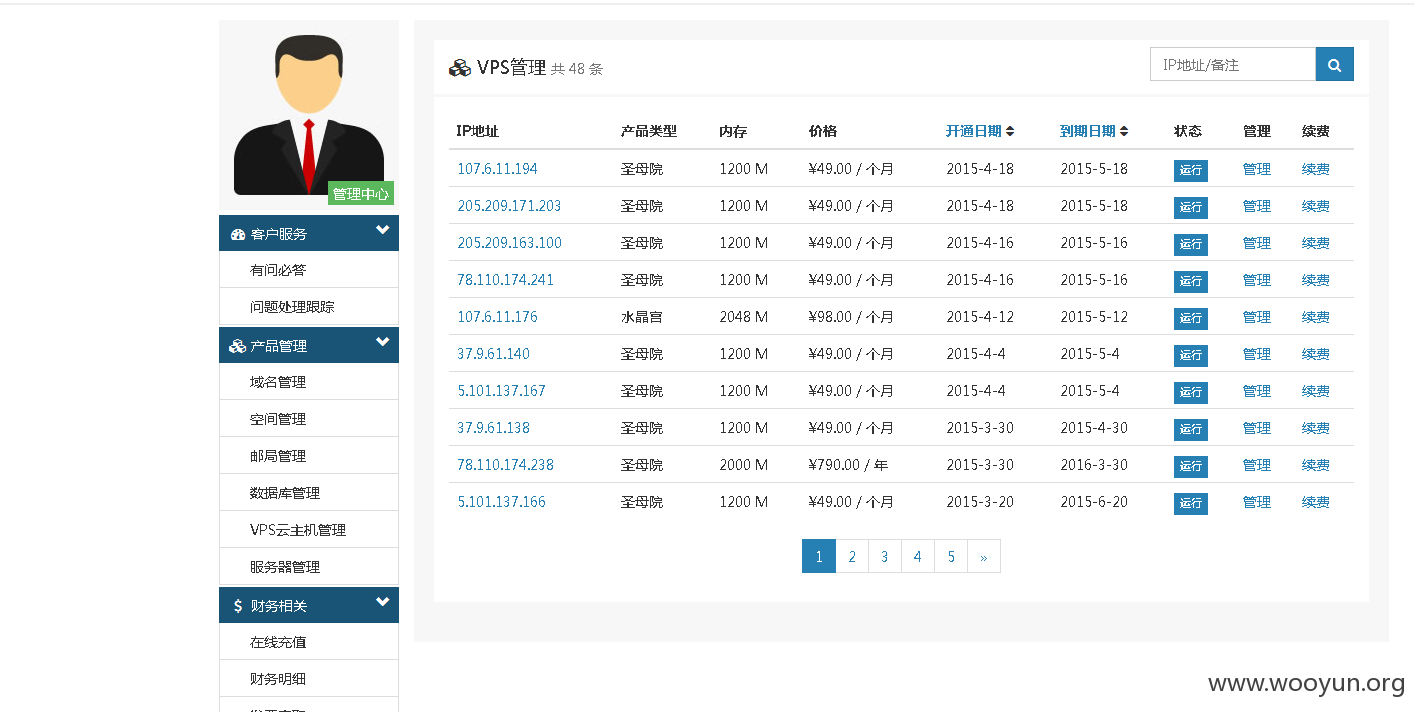

这次更可怕

密码全部泄漏了

服务器,VPS

我的天

这么多

服务器密码都暴露了

漏洞证明:

修复方案:

版权声明:转载请注明来源 0x 80@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-04-19 08:42

厂商回复:

感谢你们的工作,我们会尽快处理漏洞。

最新状态:

暂无