漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108712

漏洞标题:爱旅行多处缺陷打包合集

相关厂商:ilvxing.com

漏洞作者: 小龙

提交时间:2015-04-21 12:24

修复时间:2015-06-06 16:16

公开时间:2015-06-06 16:16

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-21: 细节已通知厂商并且等待厂商处理中

2015-04-22: 厂商已经确认,细节仅向厂商公开

2015-05-02: 细节向核心白帽子及相关领域专家公开

2015-05-12: 细节向普通白帽子公开

2015-05-22: 细节向实习白帽子公开

2015-06-06: 细节向公众公开

简要描述:

打包给你们了,要给多分哦-。-

详细说明:

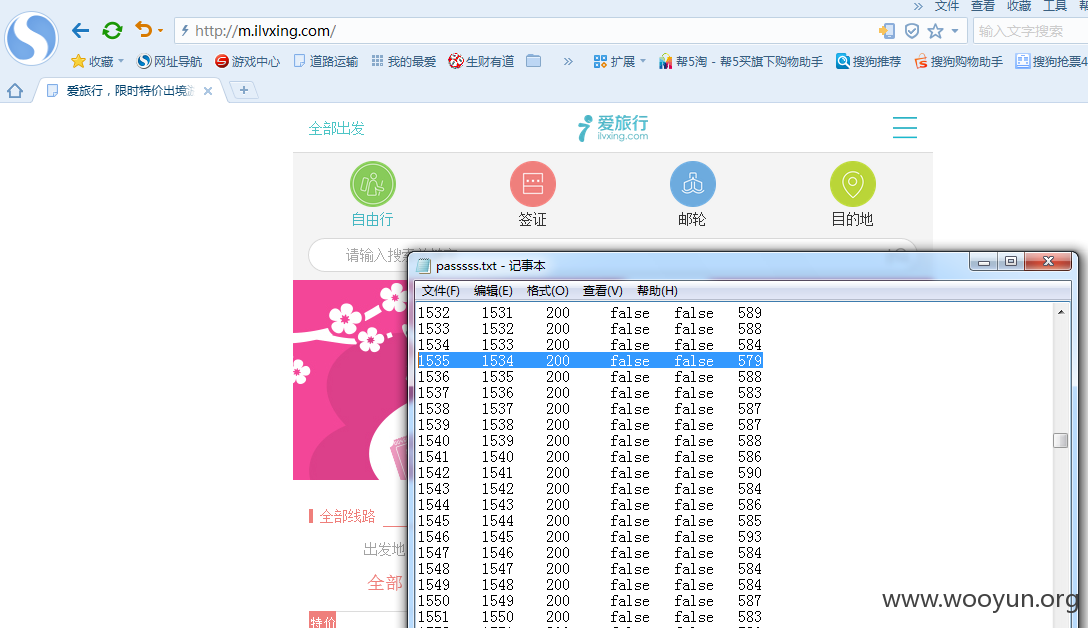

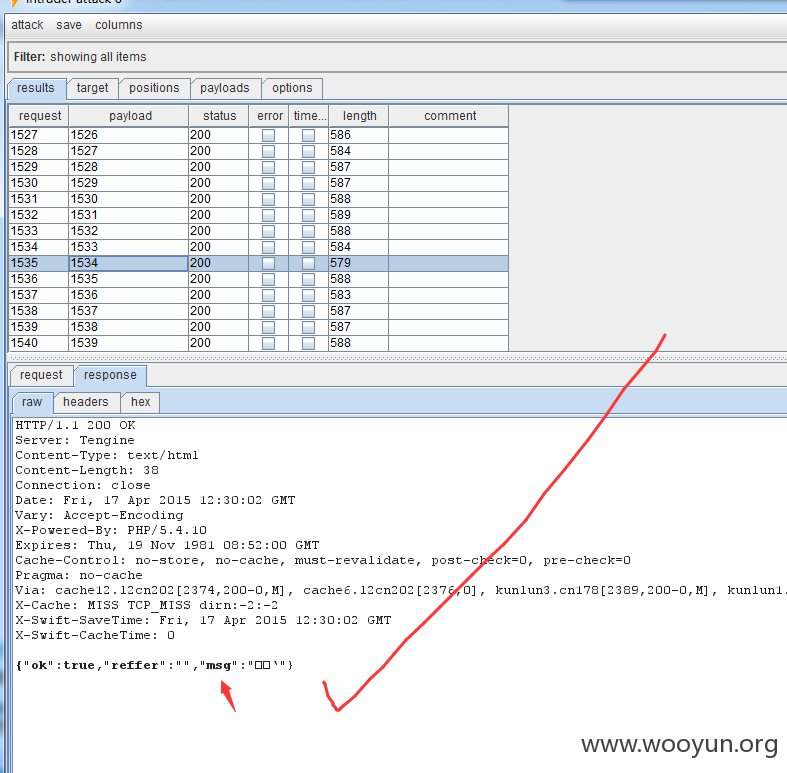

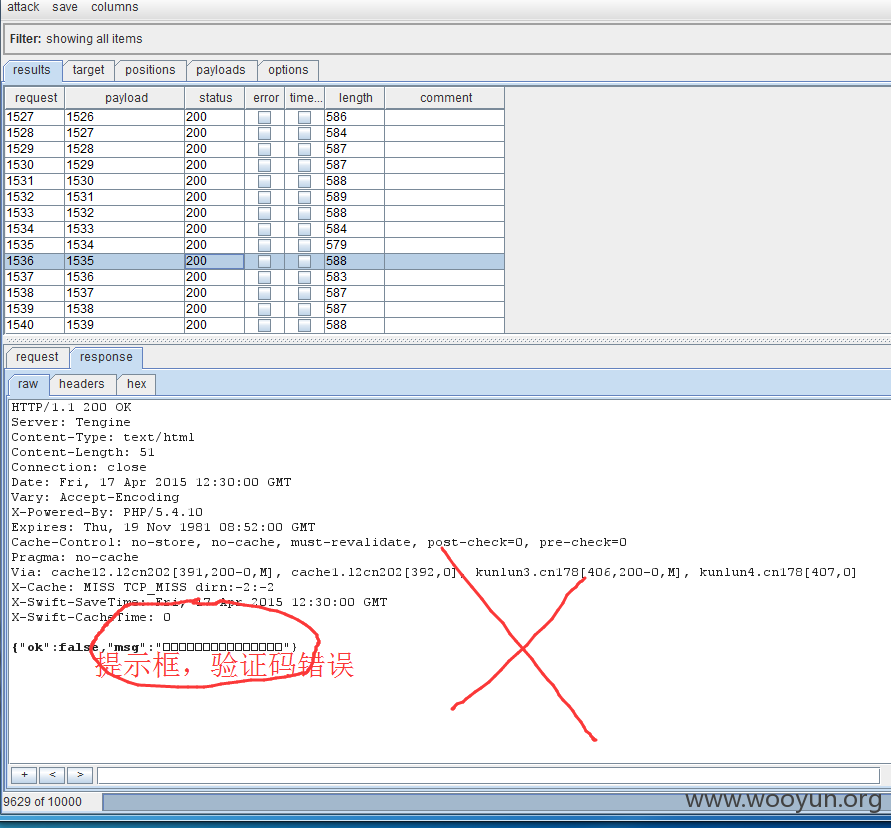

1# 爆破

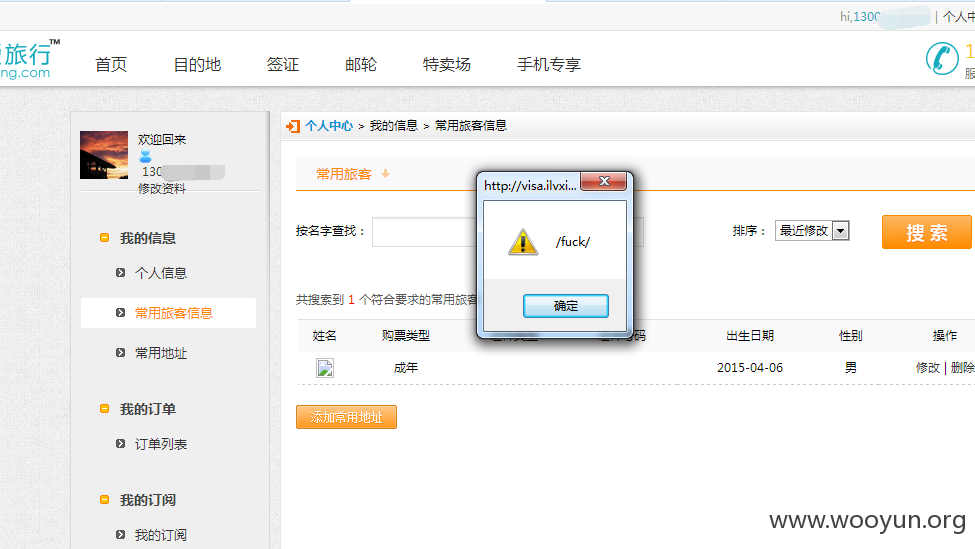

2# 存储型xss

测试语句:

***是要删除的ID

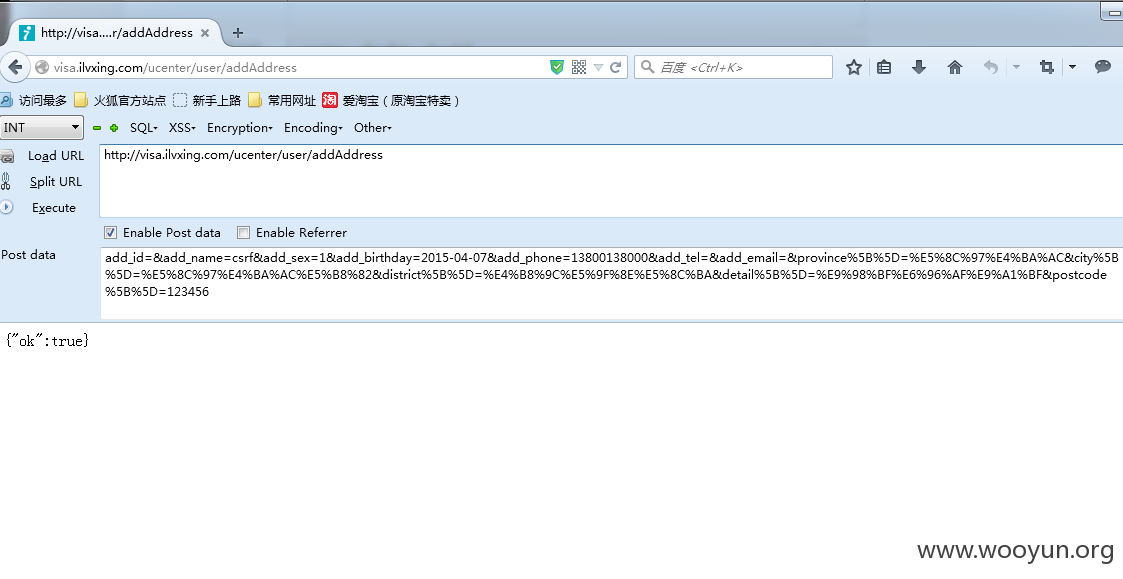

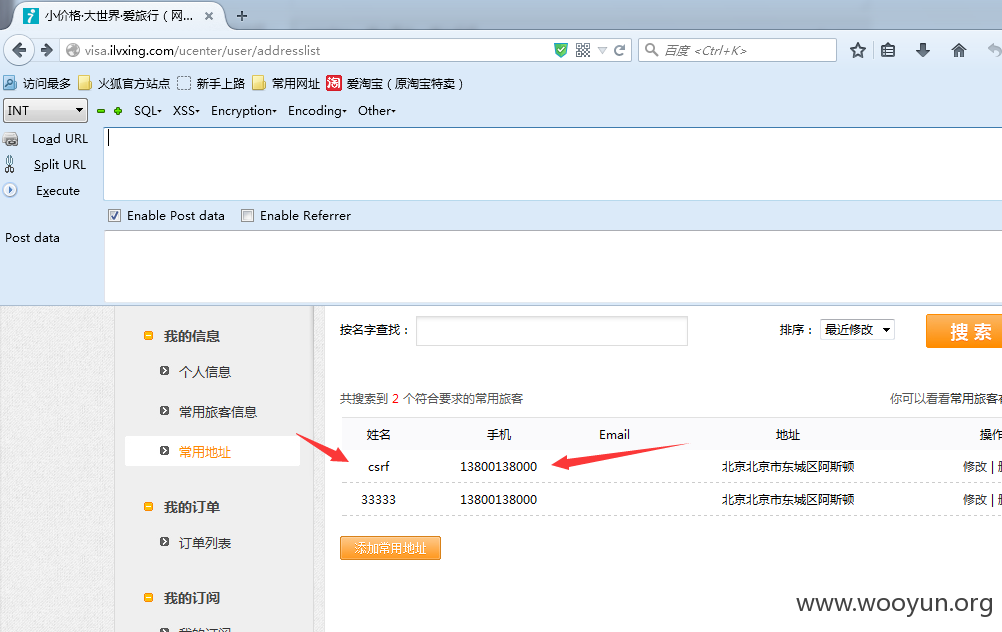

3# Csrf

电脑版:

post数据:

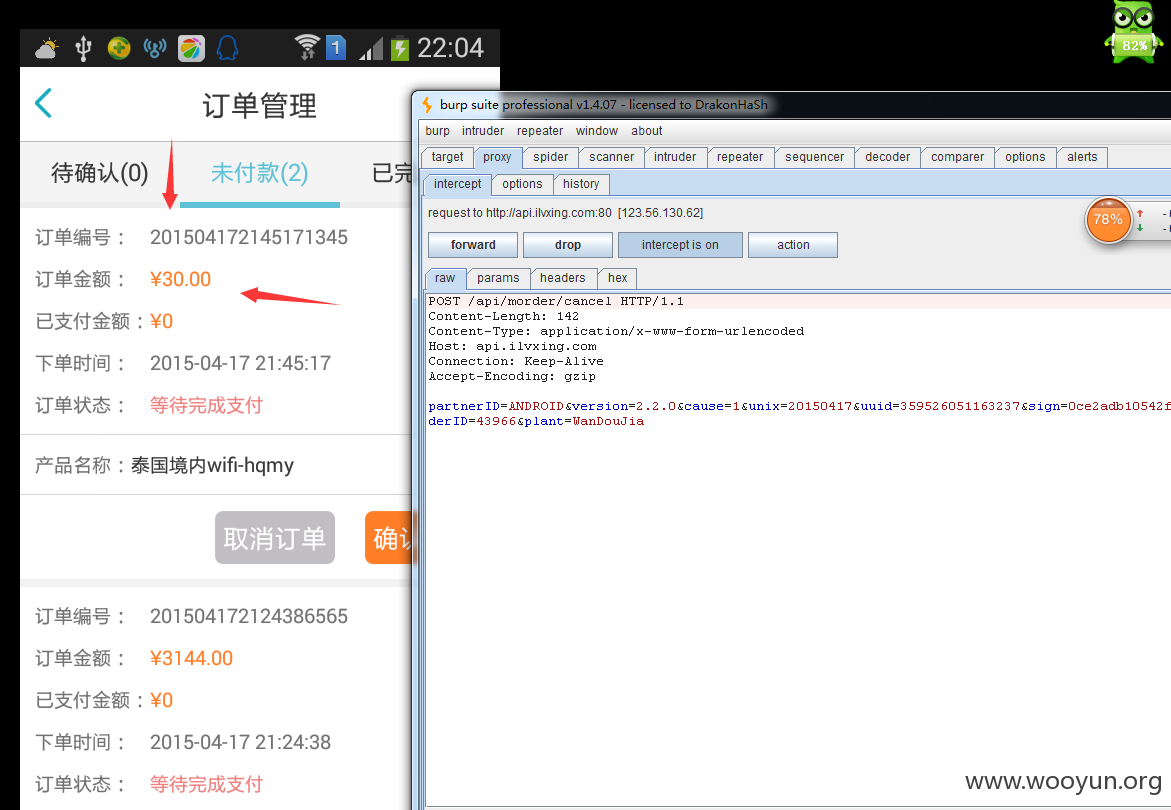

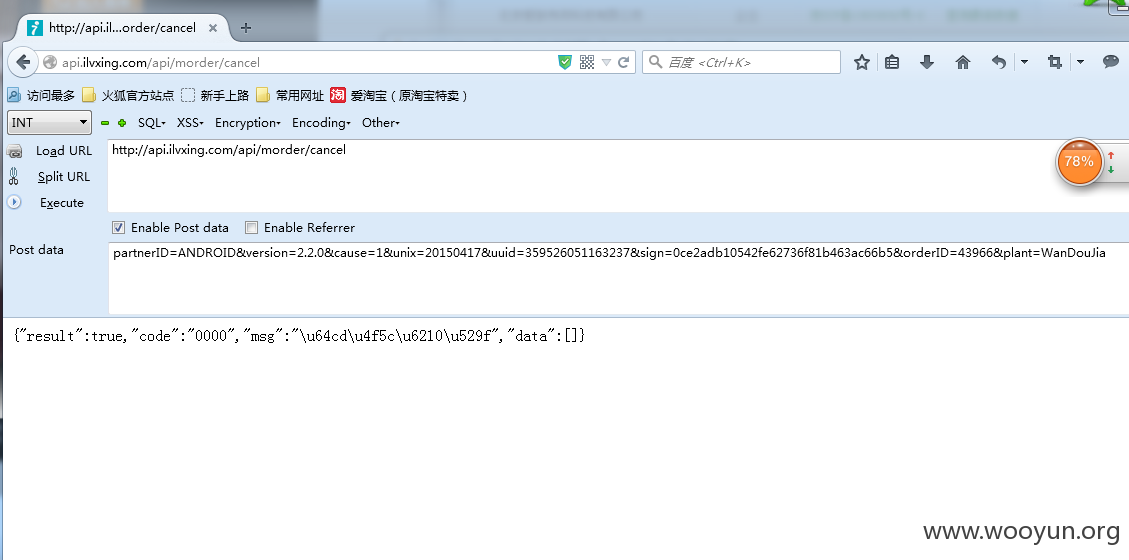

手机版:http://api.ilvxing.com/api/morder/cancel

partnerID=ANDROID&version=2.2.0&cause=1&unix=20150417&uuid=359526051163237&sign=0ce2adb10542fe62736f81b463ac66b5&orderID=*****【***要删除的ID】9&plant=WanDouJia

访问前:

访问后:

漏洞证明:

1# 爆破

2# 存储型xss

测试语句:

***是要删除的ID

3# Csrf

电脑版:

post数据:

手机版:http://api.ilvxing.com/api/morder/cancel

partnerID=ANDROID&version=2.2.0&cause=1&unix=20150417&uuid=359526051163237&sign=0ce2adb10542fe62736f81b463ac66b5&orderID=*****【***要删除的ID】9&plant=WanDouJia

访问前:

访问后:

修复方案:

1:加个验证码

2:过滤特殊符号例如<>!@#$%^&*(

3:加个token

版权声明:转载请注明来源 小龙@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-04-22 16:14

厂商回复:

谢谢白帽子

最新状态:

暂无