漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108338

漏洞标题:平安银行某处设计缺陷导致暴力破解用户查询密码

相关厂商:平安银行

漏洞作者: 胡小树

提交时间:2015-04-16 13:36

修复时间:2015-05-31 21:32

公开时间:2015-05-31 21:32

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-16: 细节已通知厂商并且等待厂商处理中

2015-04-16: 厂商已经确认,细节仅向厂商公开

2015-04-26: 细节向核心白帽子及相关领域专家公开

2015-05-06: 细节向普通白帽子公开

2015-05-16: 细节向实习白帽子公开

2015-05-31: 细节向公众公开

简要描述:

小问题

详细说明:

1.

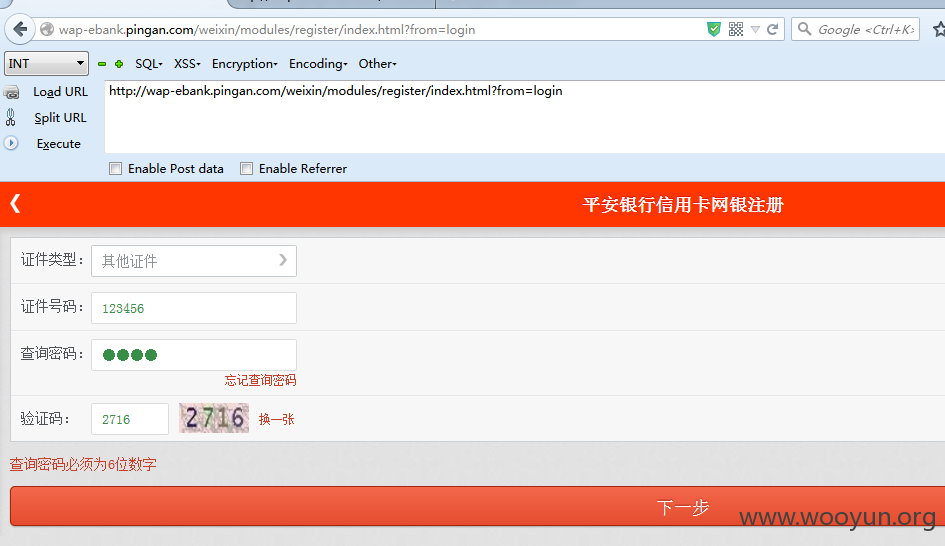

http://wap-ebank.pingan.com/weixin/modules/register/index.html?from=login

平安银行信用卡网银注册页面。

验证码的判断逻辑存在问题,可以绕过。

点击下一步时候,先判断验证码再判断用户名密码。

顺便说一下,这个验证码太渣了,pkav的神器可以百分百识别

2.

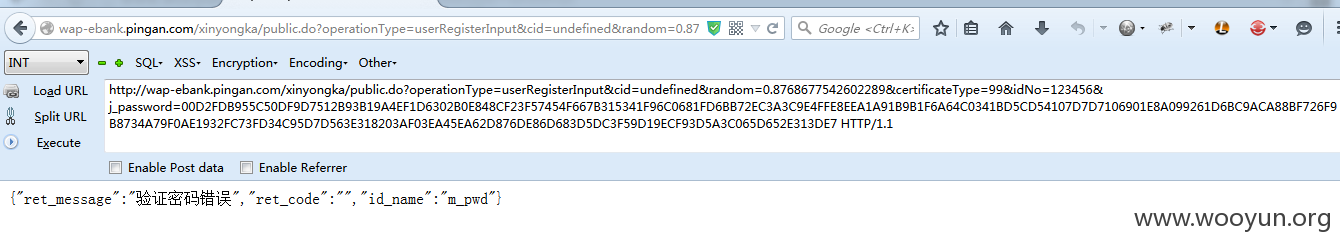

直接提交用户名密码请求

密码是rsa加密传输的,但服务端并没有对密码的次数进行校验,而且错误提示过于明显,密码是六位数纯数字,导致被爆破的风险。

3.

看下密码怎么来的

https://wap-ebank.pingan.com//xinyongka/public.do?operationType=getPwdKey

获取公钥

rsa加密算法在本地js中,找下

http://wap-ebank.pingan.com//weixin/js_lib/tools/unionrsa.js

自己写个js生成RSA字典,比较简单而且写的太渣就不拿出来了。

4.

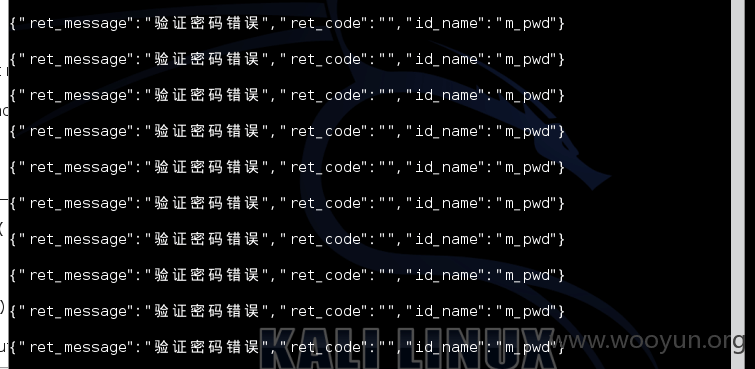

搞好字典,太大了,burp,pkav的神器都挂了,

自己写php脚本跑时候好像被管理员发现了,禁用了fsockopen等函数。

用Python写个脚本get请求,然后正则匹配下,怕被管理员捅菊花,只做下测试

漏洞证明:

修复方案:

版权声明:转载请注明来源 胡小树@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-04-16 21:31

厂商回复:

感谢!问题正在定位。

最新状态:

暂无