漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108268

漏洞标题:航天四创某产品默认口令可getshell影响多地区国家系统

相关厂商:北京航天四创软件公司

漏洞作者: 路人甲

提交时间:2015-04-16 09:05

修复时间:2015-06-04 11:10

公开时间:2015-06-04 11:10

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-16: 细节已通知厂商并且等待厂商处理中

2015-04-20: 厂商已经确认,细节仅向厂商公开

2015-04-30: 细节向核心白帽子及相关领域专家公开

2015-05-10: 细节向普通白帽子公开

2015-05-20: 细节向实习白帽子公开

2015-06-04: 细节向公众公开

简要描述:

航天四创某产品默认口令未修改,可以登录,可以上传webshell

详细说明:

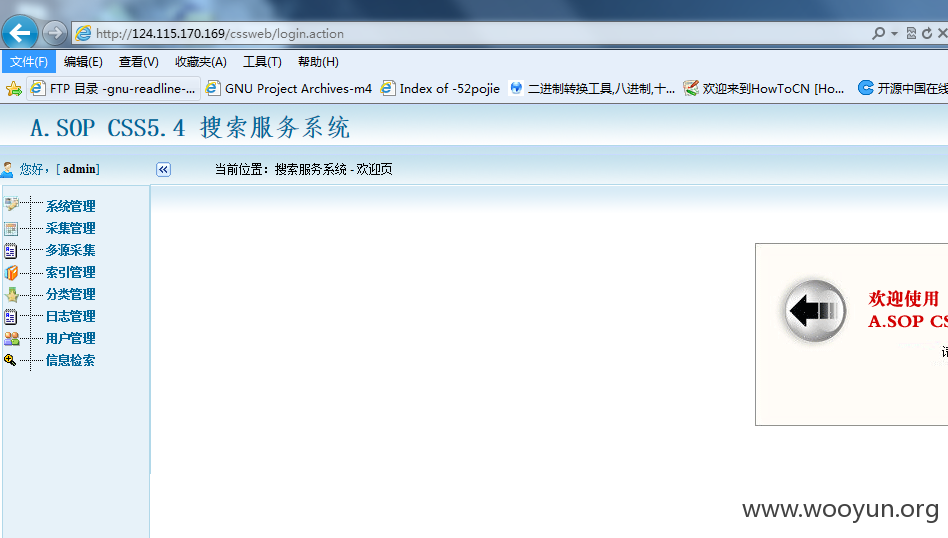

北京航天四创 A.SOP CSS搜索服务系统

前台地址,如陕西省公安厅:

http://124.115.170.169/searchweb/search.jsp

后台地址为:

http://124.115.170.169/cssweb 右上角有“登录”

默认安装之后的账号密码 admin password,如图

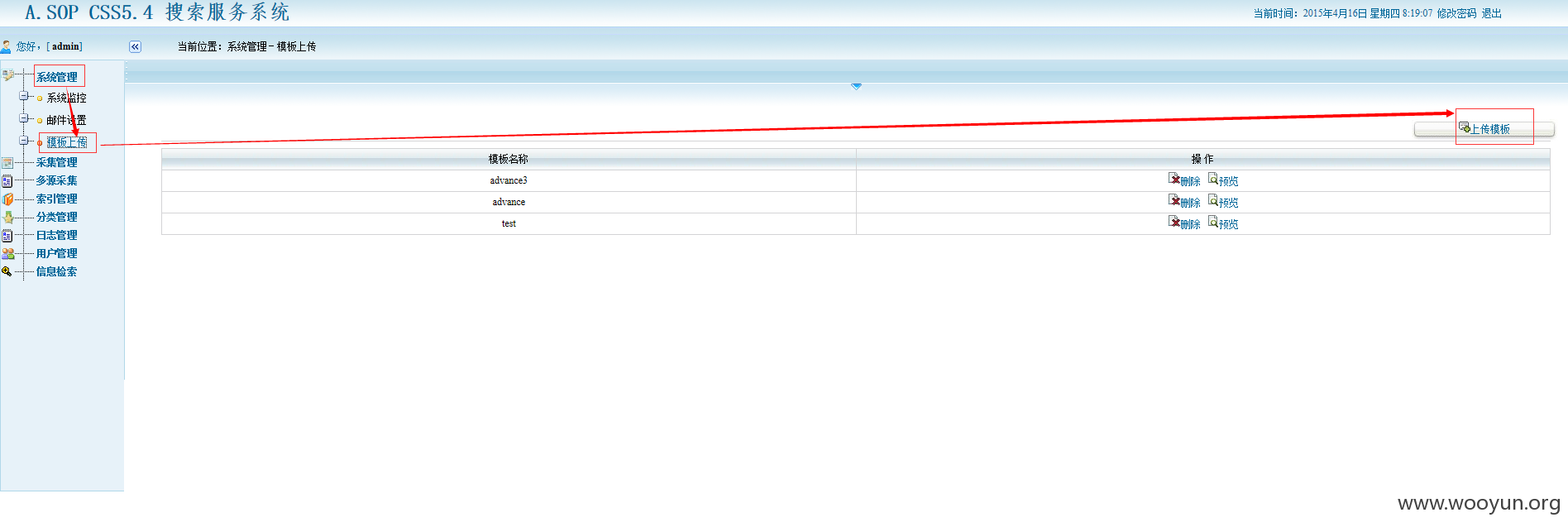

Getshell操作:

系统管理—模板上传—上传模板

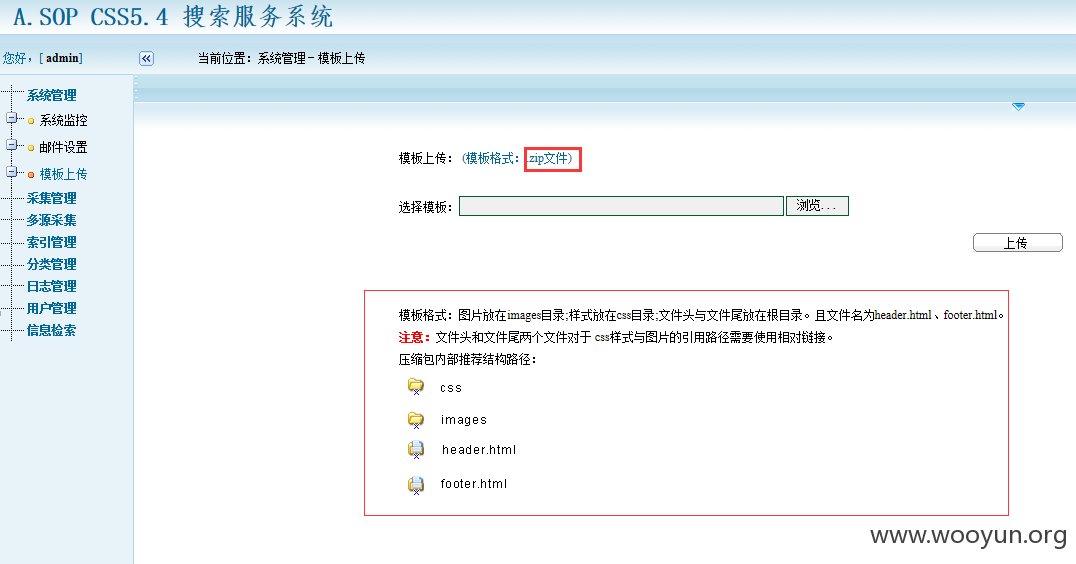

提示如下:

要求文件是zip格式,另外目录结构

按照要求制作模板包,将jsp脚本木马s2.jsp放在images目录,压缩包命名为basic.zip

上传

脚本木马的访问地址:

http://124.115.170.169/searchweb/template/basic/images/s2.jsp

URL :http://124.115.170.169/searchweb/template不变

basic 模板zip包的名字

images/s2.jsp 脚本木马的名称不变

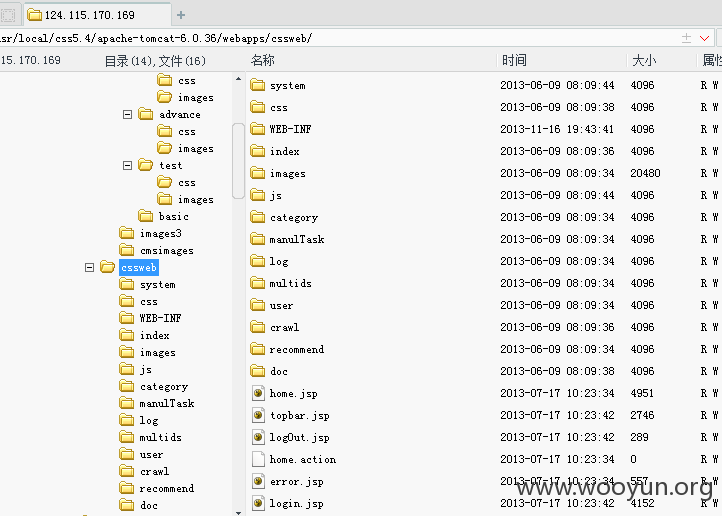

漏洞证明:

连接脚本

一般检索系统与cmsweb在同一个主机或者同一个网段,可以作为跳板,做进一步的侵入。

存在类似问题举例:

国资委 http://search.sasac.gov.cn/cssweb/login.action

国家粮食局 http://web2.chinagrain.gov.cn:8180/cssweb/login.jsp

台联 http://www.tailian.org.cn:8180/cssweb/login.seam

数字东城 http://202.108.143.41:8180/cssweb/login.jsp

审计署 http://203.207.93.61:8180/cssweb/login.action

大连国税 http://124.93.228.131:8180/cssweb/login.seam

山西省政府 http://218.26.168.121:8180/cssweb/login.seam

陕西省公安厅 http://124.115.170.169/cssweb

中国航天科工集团 http://119.80.105.142/cssweb/login.jsp

航天科技集团 http://1.202.156.47:8180/cssweb/login.jsp

修复方案:

暂时可以先修改默认口令。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2015-04-20 11:09

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商通报,同时涉及的案例已联系各分中心及相关单位的主管部门处置。

最新状态:

暂无