漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0107298

漏洞标题:某省会三级医院新投入设备存在权限控制绕过漏洞可取得最高控制权

相关厂商:长城医疗(GWI)

漏洞作者: DIYEQ

提交时间:2015-04-14 10:59

修复时间:2015-05-31 15:48

公开时间:2015-05-31 15:48

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-14: 细节已通知厂商并且等待厂商处理中

2015-04-16: 厂商已经确认,细节仅向厂商公开

2015-04-26: 细节向核心白帽子及相关领域专家公开

2015-05-06: 细节向普通白帽子公开

2015-05-16: 细节向实习白帽子公开

2015-05-31: 细节向公众公开

简要描述:

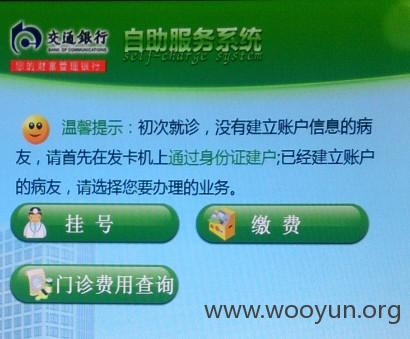

该机器可进行挂号,门诊费用查询,刷银行卡,存在支付信息泄露的危害。

详细说明:

上图为机器操作界面

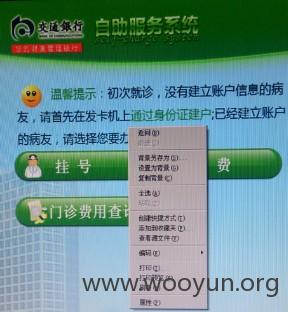

上图为利用特殊按键进行权限绕过弹出的右键菜单

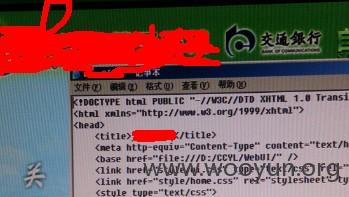

上图为成功打开了记事本

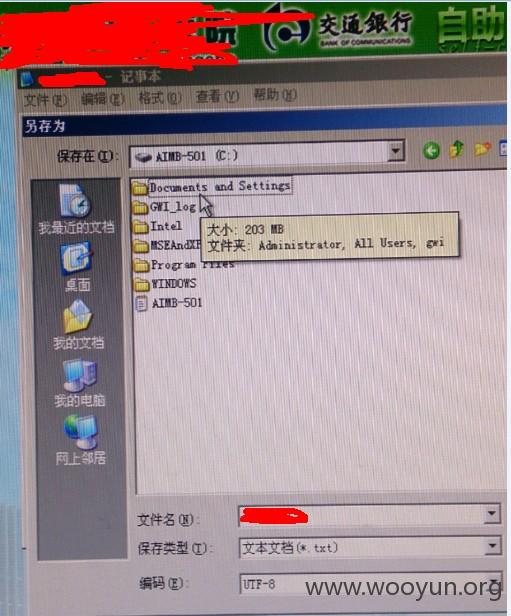

上图为启动了文件管理器

接下来可以为所欲为了 目前系统登陆的是最高权限的帐号 由于不太方便 我就不拍图了

再上个机器的LOGO和键盘吧

漏洞证明:

图片打了很多马赛克 怕查水表

系统我没深入

如果制造特殊的钓鱼网页

那么身份证信息 银行卡信息 包括本人在机子上操作时拍下的照片 都可以暗中保存下来

方便进行信息窃取 盗用 钓鱼 诈骗

主要是可以保存或复制非芯片银行卡

机器虽说方便 但是存在那么大的漏洞就拿出来用 这是对患者不负责的表现

该机器所连接的内网可以进行渗透

一个医院有一千多名员工档案都可被泄露出去

共设病床一千多张

每天就诊人次高达800多人

数目庞大

要引起重视

对新进设备一定要严加审查

修复方案:

取消所有新进设备的投入 重新审查机器的漏洞 然后再投入使用

版权声明:转载请注明来源 DIYEQ@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-04-16 15:46

厂商回复:

CNVD未直接复现所述漏洞情况,暂未建立与软件生产厂商(或网站管理单位)的直接处置渠道,待认领。

最新状态:

暂无