漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0102935

漏洞标题:赢在路上培训学校存在多漏洞可能导致大量学生信息泄露&&还可以给自己开账户听课程啊

相关厂商:赢在路上

漏洞作者: 路人甲

提交时间:2015-03-24 17:27

修复时间:2015-05-08 17:28

公开时间:2015-05-08 17:28

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

北京赢在路上培训学校,是由北京市西城区教育委员会批准成立的一所现代化,规范化,综合民办教育机构,是中国交通运输协会、国家外国专家局培训中心、项目管理协会和北京市教育考试院指定的高等教育自学考试助学单位。

听项目管理课时闲的没事给试了下不试不知道一试真吓一跳太多问题了

详细说明:

赢在路上培训学校存在多漏洞,导致大量学生信息泄露

弱密码、默认路径、后台可直接上传。。。。。。(发现存在不少马,我在这边学了个PMP估计已经被人家拖了哇哇)

xueliedu.com

漏洞证明:

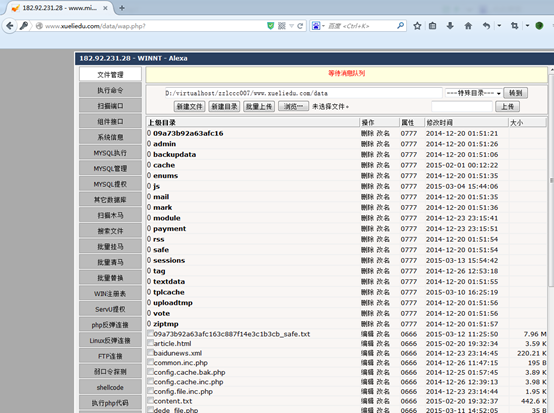

使用织梦架构网站未及时加固

默认网站后台

可直接上传,使用360企业版拦截普通一句话及其它马但是防止不了加密马

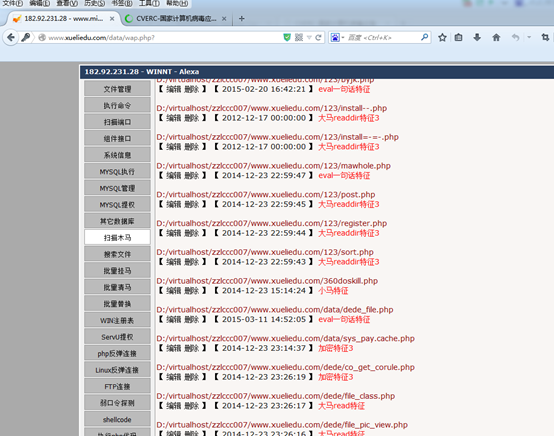

发现一个前辈留下来的大马登录上候扫了下存在异常一堆马

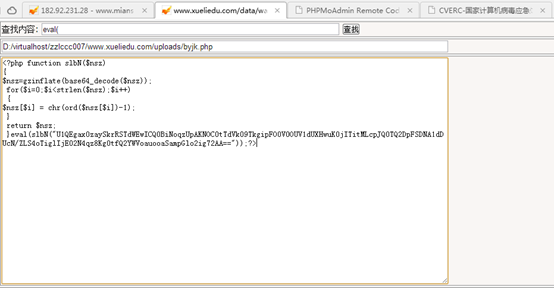

随便点开一个看了看是个经过编码的小马

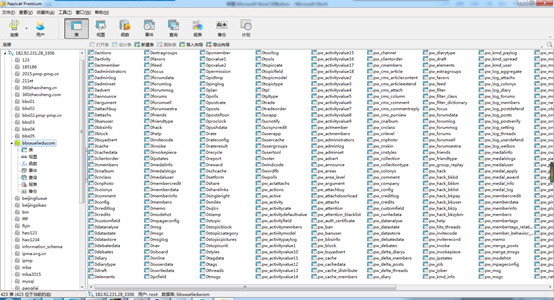

进到数据库,发现居然有一堆站几乎是个站群各种项目管理、MBA、自考等等根据前面的马猜测估计已经被人拖库了

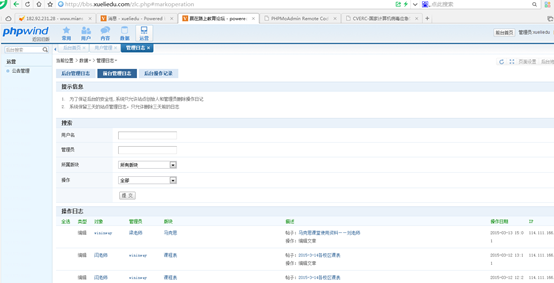

随手登录了下论坛居然进去了论坛后台居然也轻易进去

PS:可以修改用户权限得到更多课程,还可以自己添加账户之间登录听课啊

修复方案:

1、首先尽快PMP、自考、论坛、官网、北京留学等网站修改密码;

2、清除网站木马;加固网站阻止上传;

嘿嘿如果想给礼物也不介意哦!麻烦尽快修补不然天天在这边上课这资料天天被买;

不要学习那个无良尚德偷偷修漏洞不给RK

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝