漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0102883

漏洞标题:几个政府网站sql注入和越权

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-03-24 15:51

修复时间:2015-05-11 16:42

公开时间:2015-05-11 16:42

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-24: 细节已通知厂商并且等待厂商处理中

2015-03-27: 厂商已经确认,细节仅向厂商公开

2015-04-06: 细节向核心白帽子及相关领域专家公开

2015-04-16: 细节向普通白帽子公开

2015-04-26: 细节向实习白帽子公开

2015-05-11: 细节向公众公开

简要描述:

求不小厂家 这都是一个一个手工找来的

详细说明:

1、陕西社会组织信息网

注入点http://www.sxfo.gov.cn/content.aspx?id=1432

available databases [33]

[*] A7TEST

[*] bbsmax

[*] CaiGou

[*] child

[*] demo

[*] distribution

[*] hmail

[*] jscq

[*] kjcg

[*] LetUsDiy

[*] marry

[*] master

[*] model

[*] msdb

[*] myCMS

[*] MyOffice

[*] MySync

[*] MyTest

[*] NewOffice

[*] p4

[*] ReportServer

[*] ReportServerTempDB

[*] stock

[*] tempdb

[*] TTTT

[*] uqs

[*] Venture

[*] VirtualManagerDB

[*] www_gisie_net

[*] zhengfu

[*] ???

[*] ????

[*] ????

<img

src="/upload/201503/211703188c413d201a4b9d1827359b

beffbee3b5.png" alt="捕获.PNG" />

2、信州区统计信息网

注入点http://www.xzqtj.gov.cn/tjnr.asp?id=523

<img

src="/upload/201503/21172919a138fd13835a6b883dbe1c

30ce469f1a.png" alt="K]C2GAK0QONOIUD3LJ]3734.png"

/>

3、遵义市汇川区人力资源和社会保障局

越权

http://www.hcqrs.gov.cn/manage/Admin_Add.aspx

直接添加管理员

<img

src="/upload/201503/211829066995e8d755c23ff53287b5

fdff89dec9.png" alt="F_8E6W][PFFC~%YNILQG6W8.png"

/>

<img

src="/upload/201503/211829447039625efb42aad827f34f

7868414db2.png" alt="[8JH{SLQQJV@Y{R]_XIIM)4.png"

/>

<img

src="/upload/201503/21183135dfd2f541767c2496f848c2

75efdfd707.png" alt="4Q}@OU4%FXGHZML89R4_ETE.png"

/>

4、淳化县人口和计划生育网

越权 http://www.chjsj.gov.cn/admin/admin_add.asp

直接添加管理员

<img

src="/upload/201503/2118390100684aa93c3eae590e044a

186f765458.png" alt="(]3E%F7`{1FJ93EJT_]0XWG.png"

/>

<img

src="/upload/201503/211843318cfadeec6f6ad11b697afe

cfd24eeaef.png" alt="H5LVI_W`ZD~HCMXYPOD0JA7.png"

/>

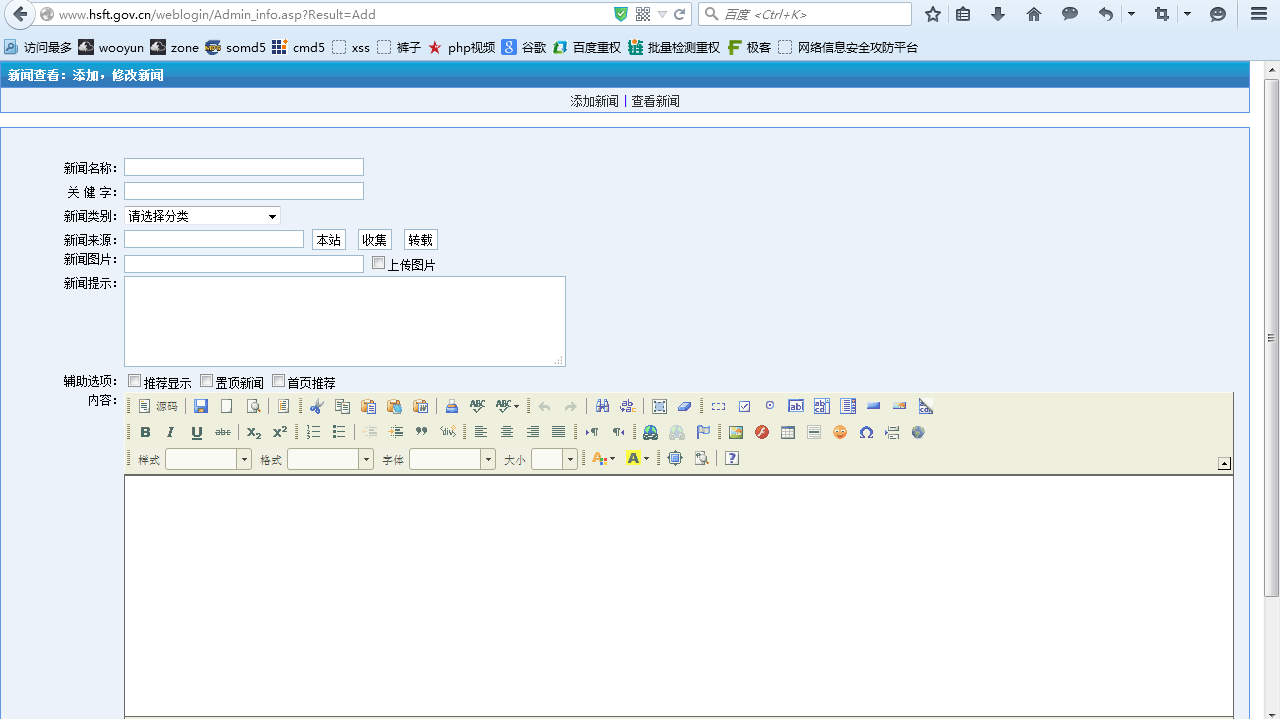

5、无锡市惠山商务网

越权

http://www.hsft.gov.cn/weblogin/Admin_info.asp?

Result=Add

添加新闻 修改新闻

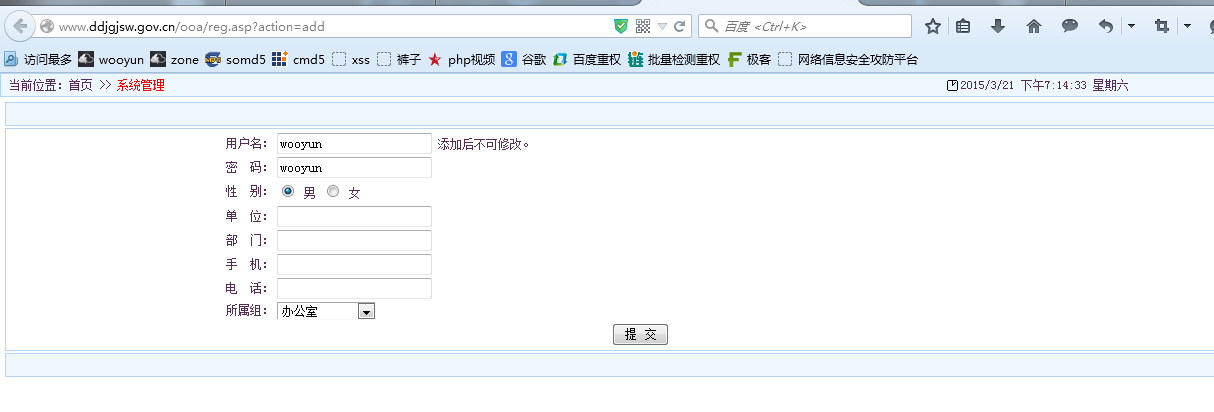

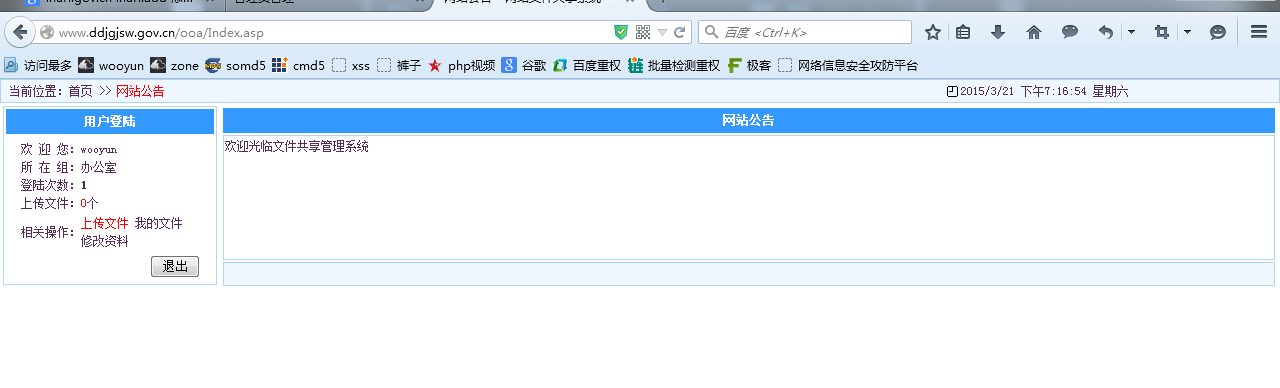

6、丹东市机关建设网

越权 http://www.ddjgjsw.gov.cn/ooa/reg.asp?action=add

直接添加管理员

漏洞证明:

如上

修复方案:

求不小厂家 这都是一个一个手工找来的

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-03-27 16:40

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给各分中心,由其后续协调网站管理单位处置.

最新状态:

暂无

![_K9Y]T45UO}}YRIZEWI}9_W.png](http://wimg.zone.ci/upload/201503/21191112175c2a03ff9b9464a5a3ce820f8bd8ad.png)