漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0101323

漏洞标题:从一个邮箱泄漏导致百万用户敏感信息受影响

相关厂商:funguide.com.cn

漏洞作者: 路人甲

提交时间:2015-05-05 12:39

修复时间:2015-06-19 12:42

公开时间:2015-06-19 12:42

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-05: 细节已通知厂商并且等待厂商处理中

2015-05-05: 厂商已经确认,细节仅向厂商公开

2015-05-15: 细节向核心白帽子及相关领域专家公开

2015-05-25: 细节向普通白帽子公开

2015-06-04: 细节向实习白帽子公开

2015-06-19: 细节向公众公开

简要描述:

大量银行卡信息/个人身份证信息/生活缴费信息。。。

详细说明:

翻翻git 发现了一个邮箱

https://github.com/zhmch/billing/blob/ce5bc9feec6ef84e7c3bef6ee75d44aff1f0527e/src/main/java/com/funguide/billing/Constant.java

好奇登录了一下

大致看了一下 邮件往来

好像敏感信息不少

先搜索一下关键字 密码

然后分别登录!

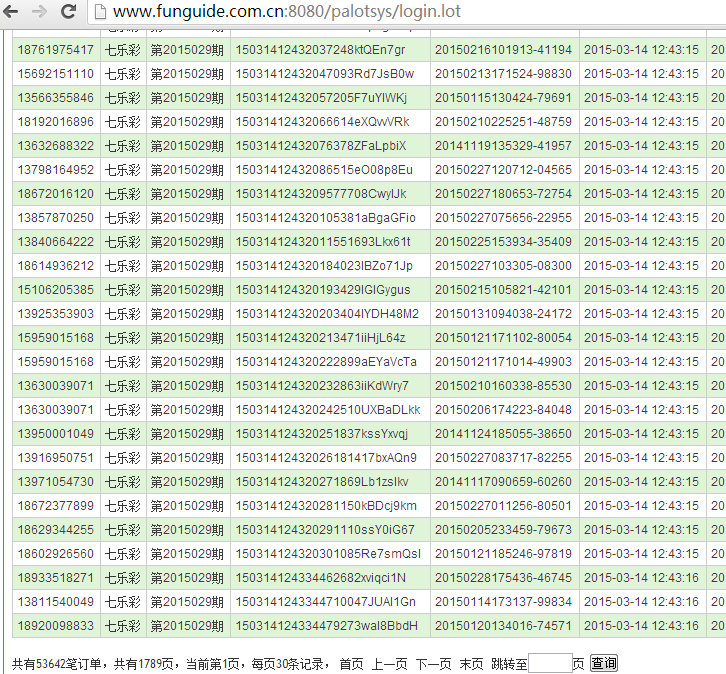

50+W采彡PIAO信息:

91+W 用户身份信息

其他信息。。。。若干不一一截图了!

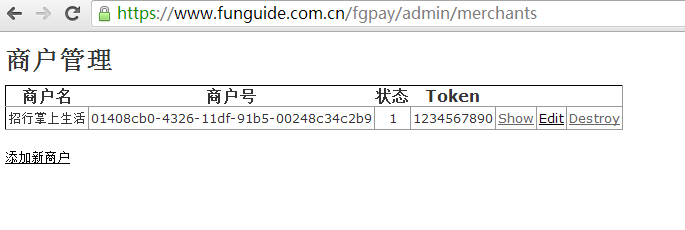

招行掌上生活大量用户消费信息泄漏

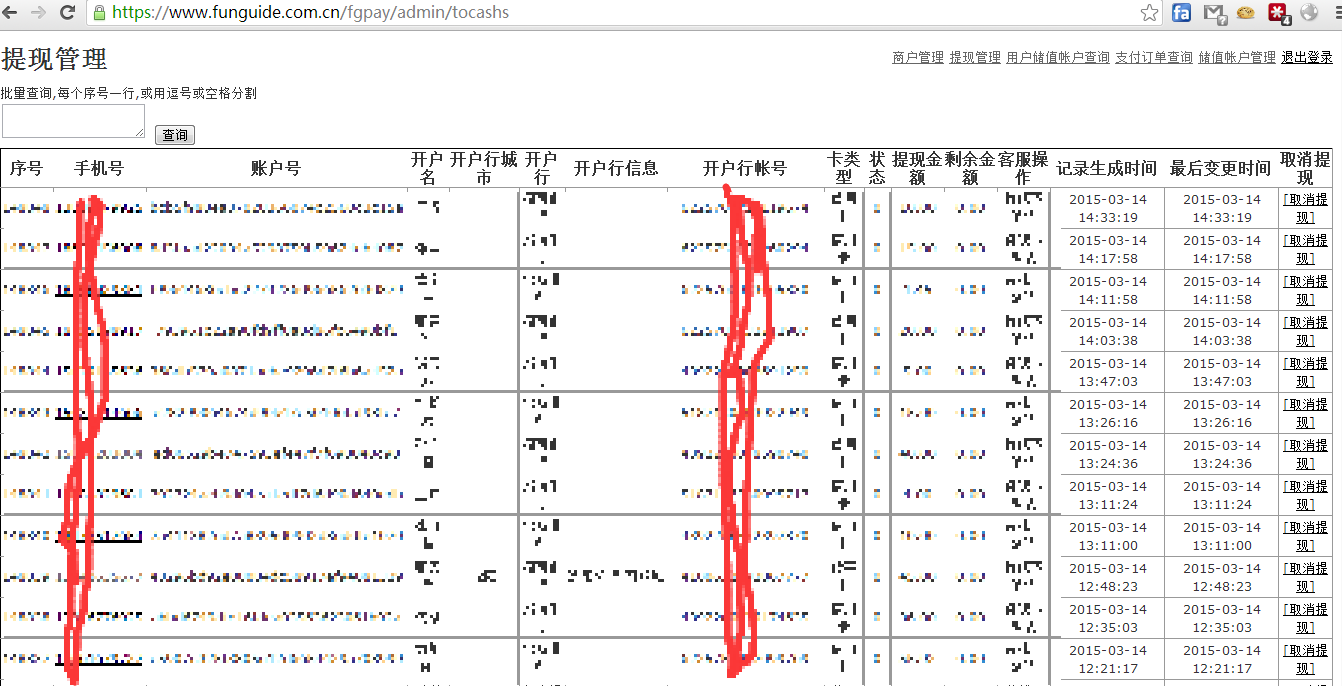

14+W提现记录

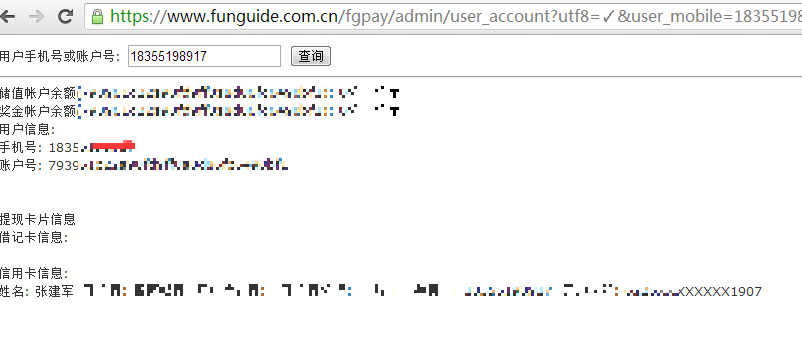

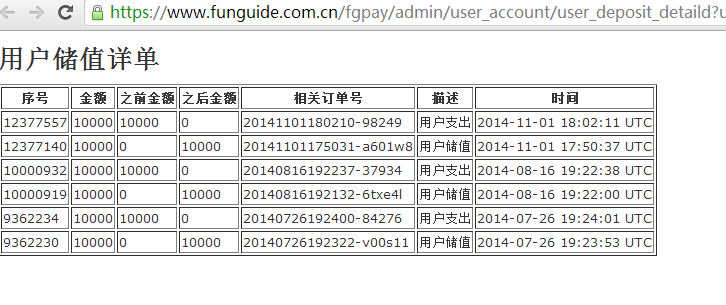

按照手机查询用户消费情况

看完银行继续看充值

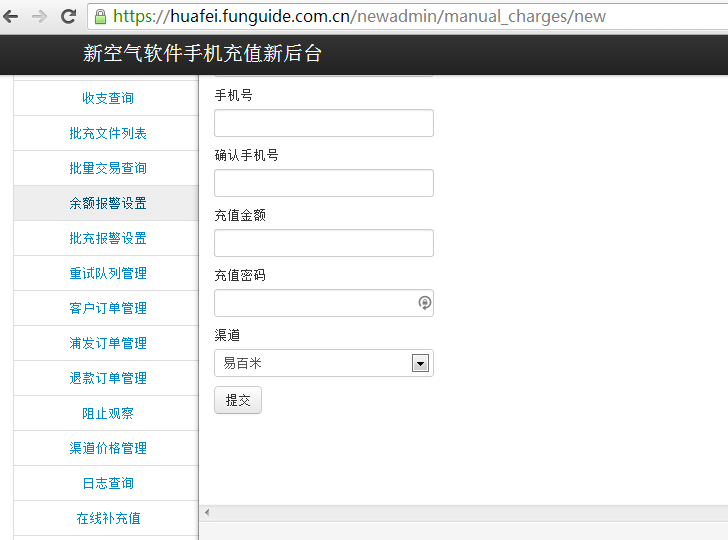

还可以添加商户 然后钱随便填写!不明觉厉!

还蛮多人充值的

还可以手动充值!

未深入,不知道这些充值信息是从那里来的!算了还是不给自己充话费了,继续看站点

接下来看生活缴费信息

38780条 共3878页 共计金额: 6908375.48 喔 这个应用很火的样子!

邮箱中还包括各种对账数据 服务器ssh 等相关敏感信息

未深入。

漏洞证明:

如上

代码review中。。。说不定还有收获!

修复方案:

修改密码

修改相关平台帐号密码

代码中的配置信息最好一并修改

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-05-05 12:41

厂商回复:

感谢白帽提交

最新状态:

暂无