漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-089279

漏洞标题:秦时明月官网设计不当可重置任意用户密码

相关厂商:秦时明月官网

漏洞作者: 路人甲

提交时间:2014-12-30 17:44

修复时间:2015-02-13 17:46

公开时间:2015-02-13 17:46

漏洞类型:网络设计缺陷/逻辑错误

危害等级:低

自评Rank:1

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-30: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

很简单的burpsuit爆破。看乌云涨姿势。

找回密码功能设计不当,可穷举四位纯数字的手机验证码,从而导致重置任意一位用户的密码。

www.qinsmoon.com

漏洞证明:

用自己帐号做示例。

=======省略无关图片若干=====

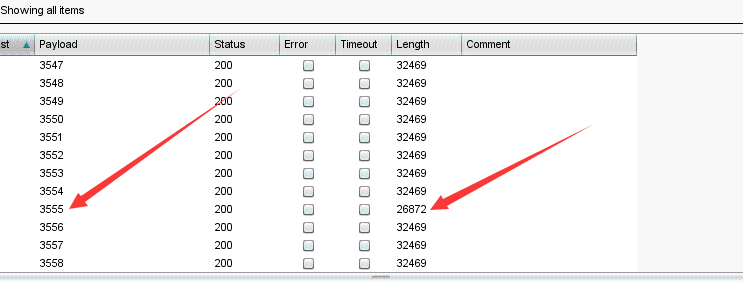

点击找回密码,填好绑定的手机,验证码随便,然后burpsuit抓包,intruder爆破。

所以那么问题来了,由于密码是四位纯数字的,如果体育老师教我的数学是没错的话,那么爆破用的字典只需包含从0000到9999,共10的四次方个密码样本即可。。。

所以,如果这区区10000的密码样本容量还不算重点,那么我告诉你,这区区10000个的密码用我这渣渣的机器从0000爆破到9999这期间原本的验证码居然一直没过期,这。。。

好吧,Talk is cheap

漏洞证明:

修复方案:

1、验证码验证或者token?

2、采用更加复杂的手机验证码并且设置安全的存活期

3、好吧,我是小白,只想装逼只为rank,洞洞太小忽略我吧~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝