漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-078338

漏洞标题:某LED控制系统部分版本命令执行+控制大部分LED信息发布屏

相关厂商:某LED系统

漏洞作者: scanf

提交时间:2014-10-04 23:04

修复时间:2014-11-18 23:06

公开时间:2014-11-18 23:06

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-04: 细节已通知厂商并且等待厂商处理中

2014-10-11: 厂商已经确认,细节仅向厂商公开

2014-10-21: 细节向核心白帽子及相关领域专家公开

2014-10-31: 细节向普通白帽子公开

2014-11-10: 细节向实习白帽子公开

2014-11-18: 细节向公众公开

简要描述:

广告位出售.能不能做大新闻呢?

详细说明:

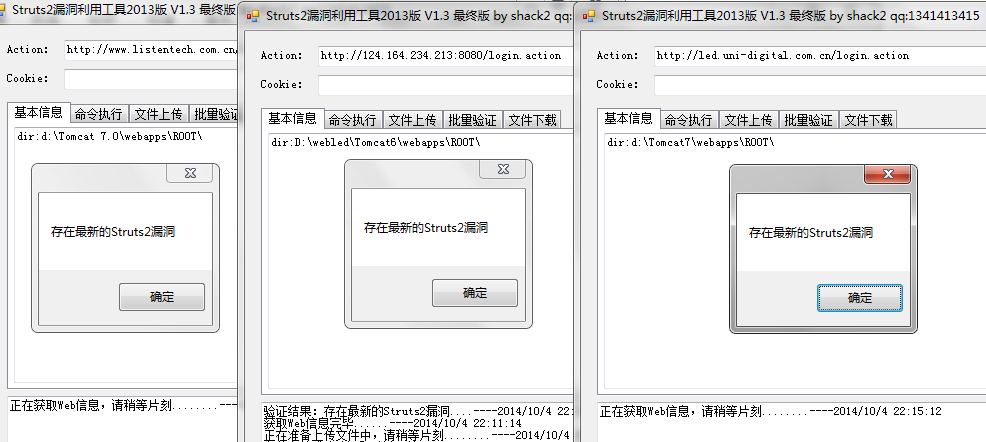

http://led.uni-digital.com.cn/login.action

http://www.listentech.com.cn/login.action

http://124.164.234.213:8080/login.action //这个貌似是移动的

漏洞证明:

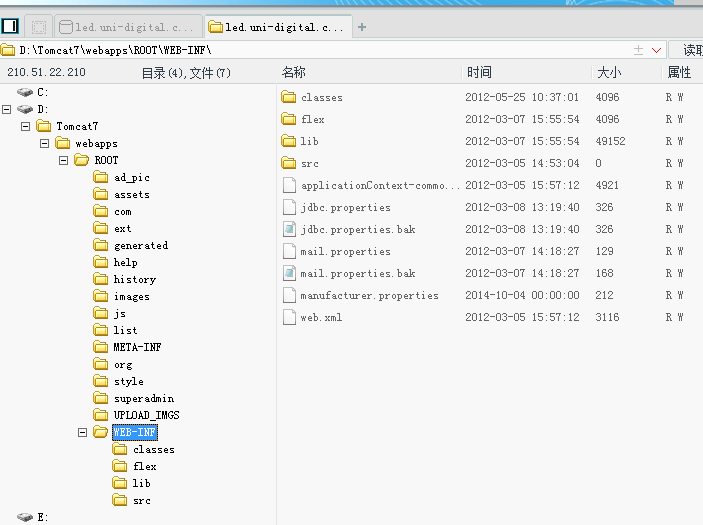

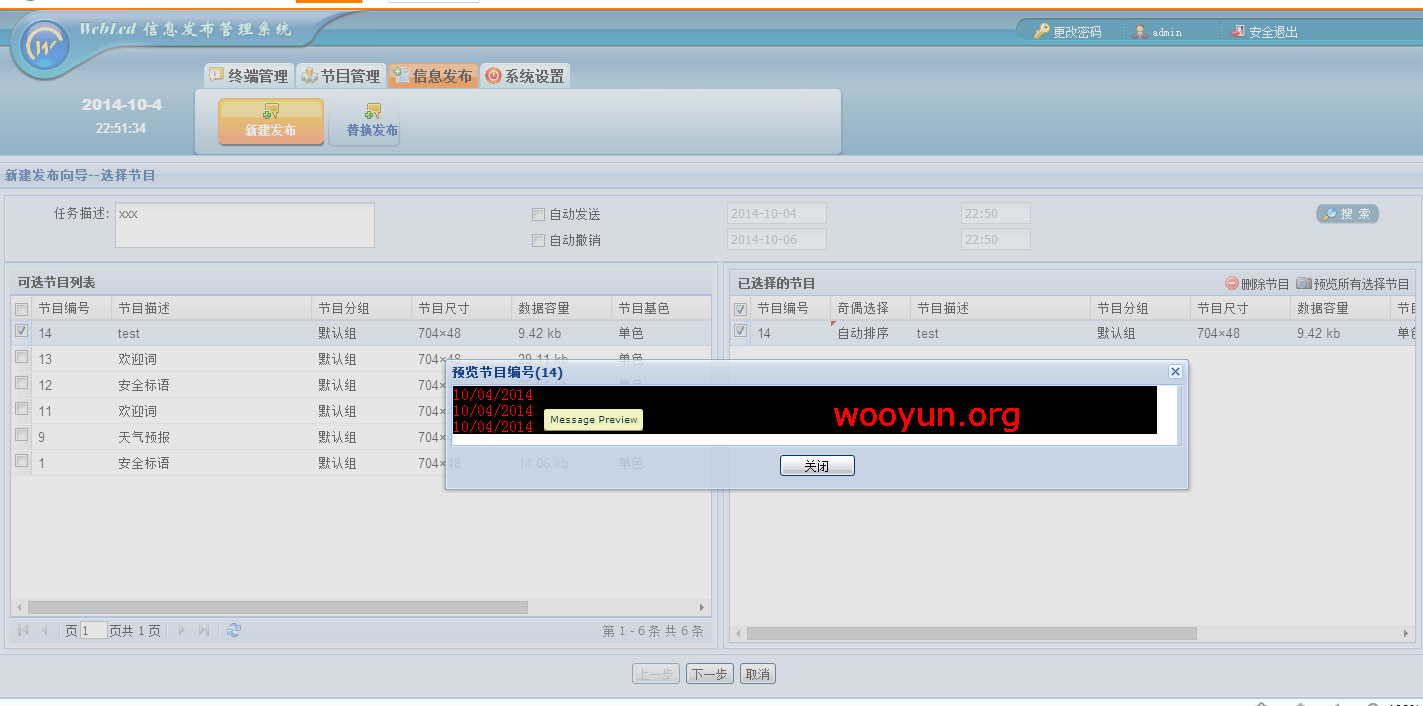

以http://led.uni-digital.com.cn/login.action 为例

这个不算多

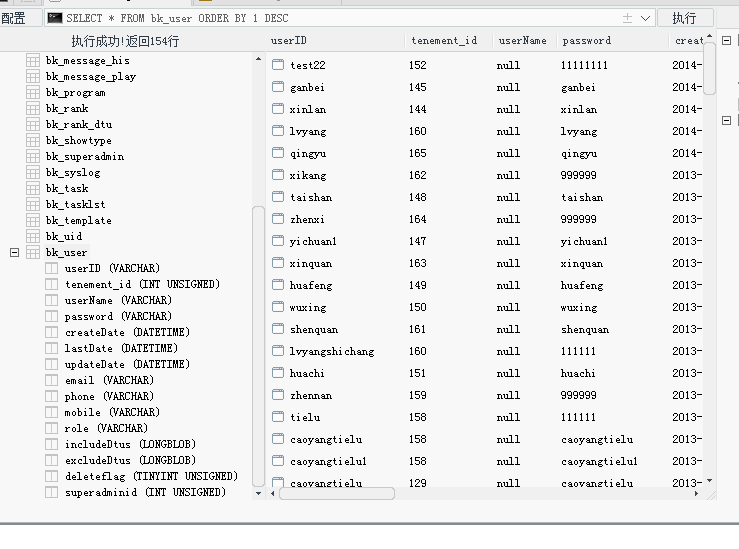

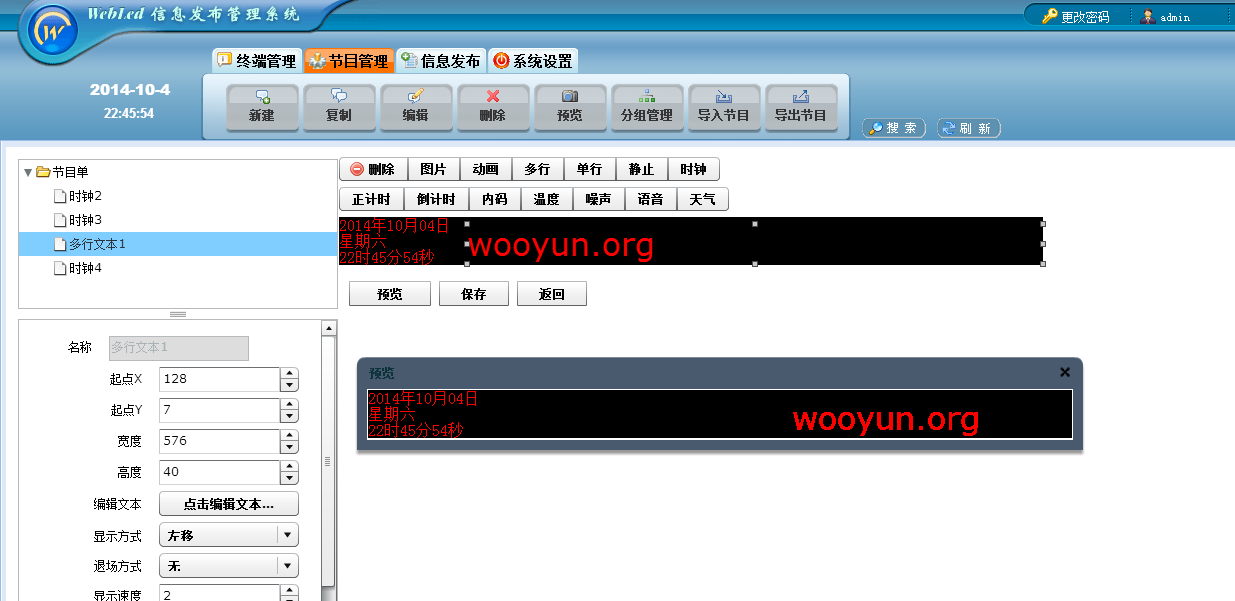

管理后台

http://led.uni-digital.com.cn/superadmin/

tiandi / tiandi

才这么多点

http://www.listentech.com.cn/super/login_super.action

listenchen / hcyy2012listen

这个就吓人了

gfyk /admin /123456 密码已经重置

要不要推送试试?

我想发布了咱大乌云一定会火

还是不要了弄大新闻了,不作死就不会死,

我们还是默默的修复吧.

希望这个能加个闪电标志.

修复方案:

升级框架

修改弱口令什么的

那个影响还是很大的.

检查数据库查询记录,除了我应该早就有人光顾过了.

最近有点乱啊!!

版权声明:转载请注明来源 scanf@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-10-11 15:11

厂商回复:

最新状态:

暂无