漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-088412

漏洞标题:自由网络某系统弱口令引发的全站沦陷已getshell

相关厂商:自由网络科技有限公司

漏洞作者: 路人甲

提交时间:2014-12-24 11:36

修复时间:2015-02-07 11:38

公开时间:2015-02-07 11:38

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

弱口令不修改 容易出事的。。。

详细说明:

闲着无事,逛了下265G。。。

发现有个新开的游戏。。

点了进去。。

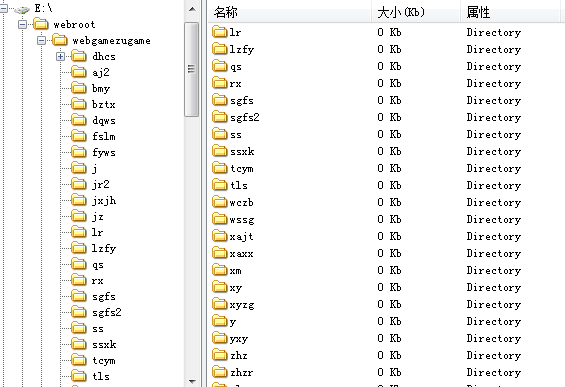

http://www.zugame.com/

随便找了个游戏

http://jxjh.zugame.com/

赶脚画面做的非常不错。。

作为白帽子的习惯,顺手就把这个网址丢到后台地址扫描器上去。

很快 后台地址就出来了。。

http://jxjh.zugame.com/admin/login.aspx

尝试了几个弱口令

admin 123456

admin888

结果 admin888成功进入。。

进入后台后发现是

乌云搜了一下。发现http://wooyun.org/bugs/wooyun-2010-069817 这篇文章。

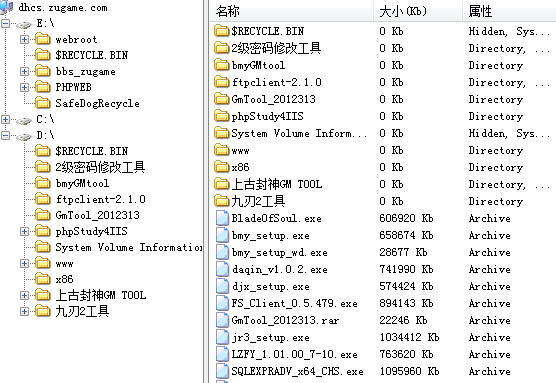

按上面的操作方法。很顺利就拿到了shell

漏洞证明:

修复方案:

修改弱口令。运维的安全意识加强!

其他你们比我懂。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝