漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-088154

漏洞标题:苏州同程旅游某系统越权访问导致重要订单信息泄露

相关厂商:苏州同程旅游网络科技有限公司

漏洞作者: Mr.leo

提交时间:2014-12-22 16:07

修复时间:2014-12-25 13:09

公开时间:2014-12-25 13:09

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:12

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-22: 细节已通知厂商并且等待厂商处理中

2014-12-22: 厂商已经确认,细节仅向厂商公开

2014-12-25: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

苏州同程旅游某系统越权访问导致重要订单信息泄露

详细说明:

http://ebooking.17u.cn 同程酒店管理系统

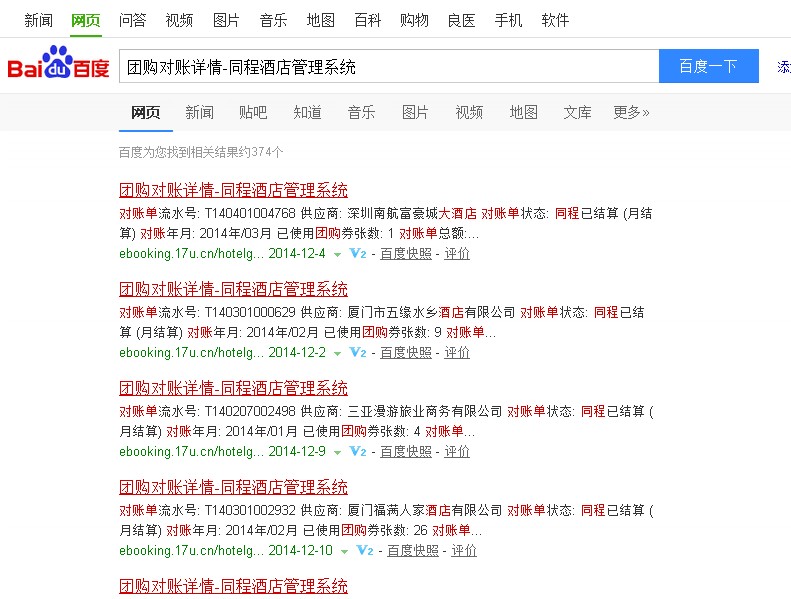

搜索引擎关键字:http://www.baidu.com/s?ie=utf-8&f=8&rsv_bp=1&tn=baidu&wd=团购对账详情-同程酒店管理系统&rsv_pq=db17877800001a17&rsv_t=484ear5Gp7N7iYCdFzaNulIeXgurqqiEz47GHeHuAtJQ7myYbnb9wVnpqTE&rsv_enter=1&rsv_n=2&rsv_sug3=1&rsv_sug2=0&inputT=312

serialid参数累加遍历即可

用户订单号、联系方式、商户名称、银行卡号等

http://ebooking.17u.cn/hotelgroupbuy/groupbuytakeoffconfrim?serialid=t140401004769

http://ebooking.17u.cn/hotelgroupbuy/groupbuytakeoffconfrim?serialid=t140401004770

http://ebooking.17u.cn/hotelgroupbuy/groupbuytakeoffconfrim?serialid=t140401004771

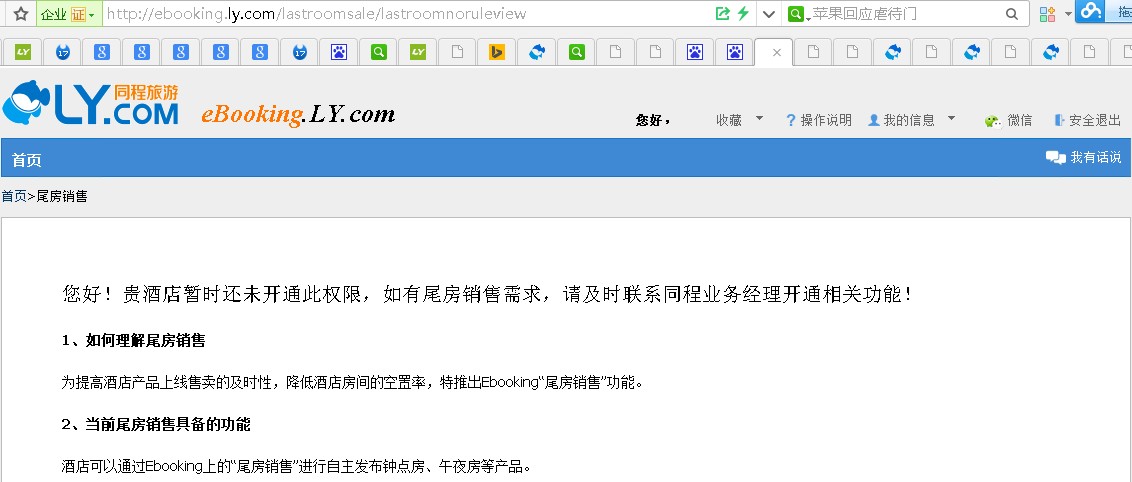

其他信息泄露

百度搜索关键字:http://www.baidu.com/s?wd=尾房销售-同程酒店管理系统&ie=utf-8

系统操作指南下载

http://ebooking.17u.cn/同程ebooking操作指南.pdf

漏洞证明:

已经证明

修复方案:

加强权限控制

版权声明:转载请注明来源 Mr.leo@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-12-22 16:33

厂商回复:

感谢对同程旅游的关注,已在火速修改。

最新状态:

2014-12-25:说一下处理过程,也方便之后遇到类似情况的厂商做应急响应:1.第一时间联系运维封掉了对应页面的外网访问,抄送邮件给CTO等上级知悉,让对应部门负责人知道问题的严重性。2.安排开发停下手里的事情,集中处理该问题。安排负责SEO的同事电话联系百度和360搜索的对应负责人(其他搜素引擎未收录),紧急下线对应收录的页面。(你看这路径,说某司浏览器不上传访问记录我可不信)3.排查其他页面是否存在类似问题,确认修复后,找白帽子在确认下,别有漏掉的。4.腆着脸给白帽子申请礼品,检讨自己为啥没发现这个问题,要怎么改进等...

2014-12-25:主动公开不只是一种态度,也是为了让其他厂商早点举一反三排查自家的后台等系统是否存在相同的问题。我们非常重视用户的隐私数据,之前也把主站用户的密码迁移到了bcrypt加密算法。(这个算法真心消耗大,为了尽量减少延时,我们专门上了六台R720做加密用户密码用的服务器)虽然在WAF等硬件防护设备上线前,依然可能存在撞库的风险,我们内部也在准备拿网上泄漏的数据库做一次主动的撞库测试,挑出有风险的用户做相应处理。非常感谢白帽子 Mr.leo 报告了这个漏洞,推动着做了很多整改。准备在明年Q1完成数据库审计系统的专项,以期能及时发现并堵住这类问题。