漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021164

漏洞标题:乐视网的一个注入漏洞和一些xss

相关厂商:乐视网

漏洞作者: 杀戮

提交时间:2013-04-02 23:14

修复时间:2013-05-17 23:14

公开时间:2013-05-17 23:14

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-02: 细节已通知厂商并且等待厂商处理中

2013-04-03: 厂商已经确认,细节仅向厂商公开

2013-04-13: 细节向核心白帽子及相关领域专家公开

2013-04-23: 细节向普通白帽子公开

2013-05-03: 细节向实习白帽子公开

2013-05-17: 细节向公众公开

简要描述:

本宅男作为一名职业酱油党出现了,然后。。。。。

详细说明:

话说吧,朋友推荐了部电影青春期,看了之后觉得想到GOOD,本来打算打开乐视客户端打算看第二遍,然后看见那个搜索框,嗯。。。。你懂得。

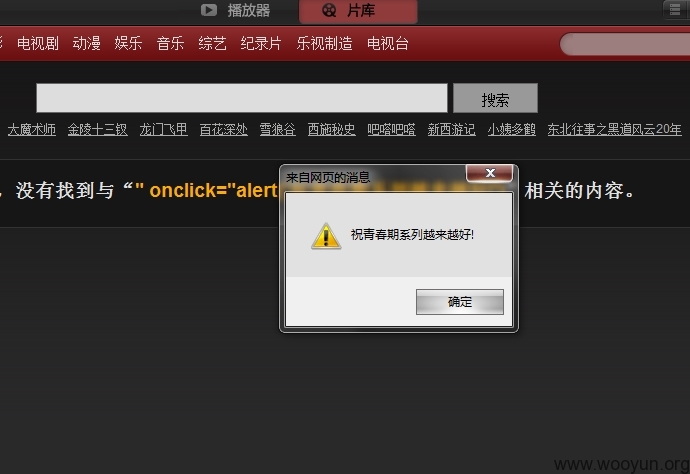

先测试了几个字符,然后哈哈!

Enter:

然后成功执行,然后纠结了两下,郁闷了两下(妈的这不是打自己用的吗)然后打算找个地方打个酱油,突然想到,这年头,是有DOM的。

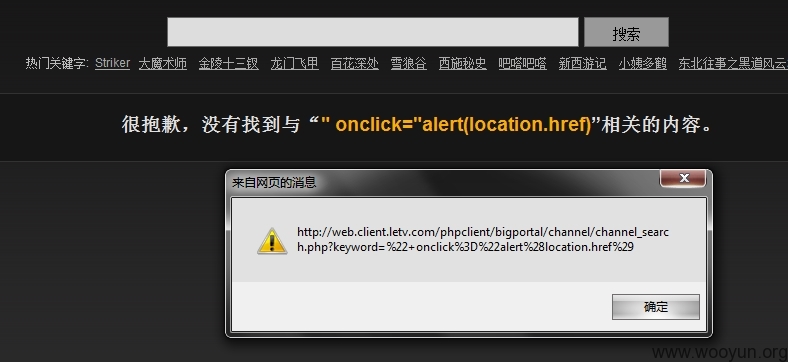

重新Enter:

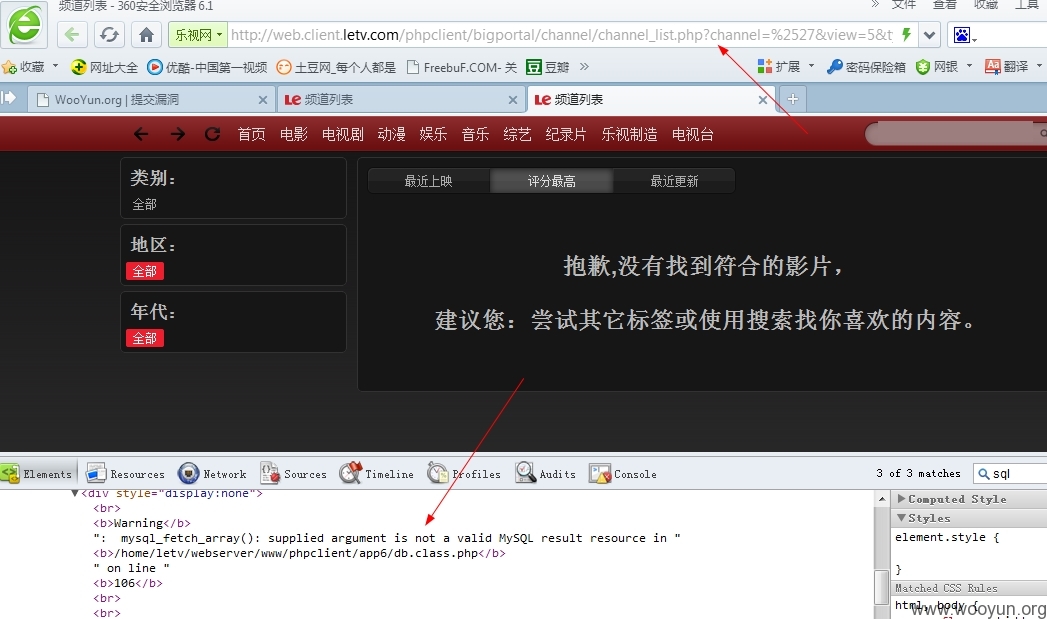

重新打开,进行了测试,发现了一个勉强算的SQL注射。

漏洞证明:

修复方案:

是吧内裤穿在外面的时候了。

版权声明:转载请注明来源 杀戮@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2013-04-03 12:11

厂商回复:

感谢挖掘,我们会尽快处理。

最新状态:

暂无