漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086966

漏洞标题:多玩新APP后台暴露引起问题(泄露用户坐标等信息)

相关厂商:广州多玩

漏洞作者: 耐小心

提交时间:2014-12-13 00:00

修复时间:2014-12-18 00:02

公开时间:2014-12-18 00:02

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-13: 细节已通知厂商并且等待厂商处理中

2014-12-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

新的APP后台暴露导致。。。。各种。。。。

详细说明:

这个APP就是哇塞

后台地址:

访问第一个地址,跳转到了

在访问就报错404.以为就那么完了。。

但是前端里暴露了跳转地址。。。网页源码第95行

暴露了地址那就好玩了。

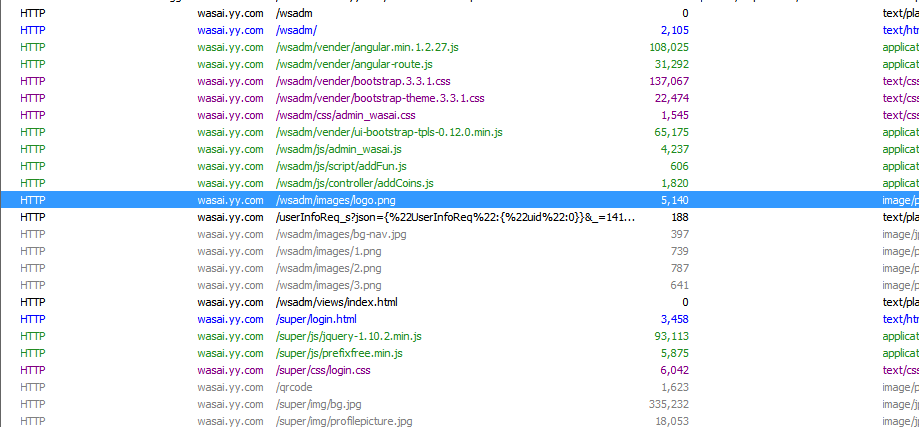

访问http://wasai.yy.com/wsadm。。。。会自动请求admin页。

是否登陆用的是JS。。也就是说需要载入整个管理页面之后判断,那么。。。

暴露了后端全部的JS/CSS。

有了JS有好玩了。。

还泄露了用户的注册信息

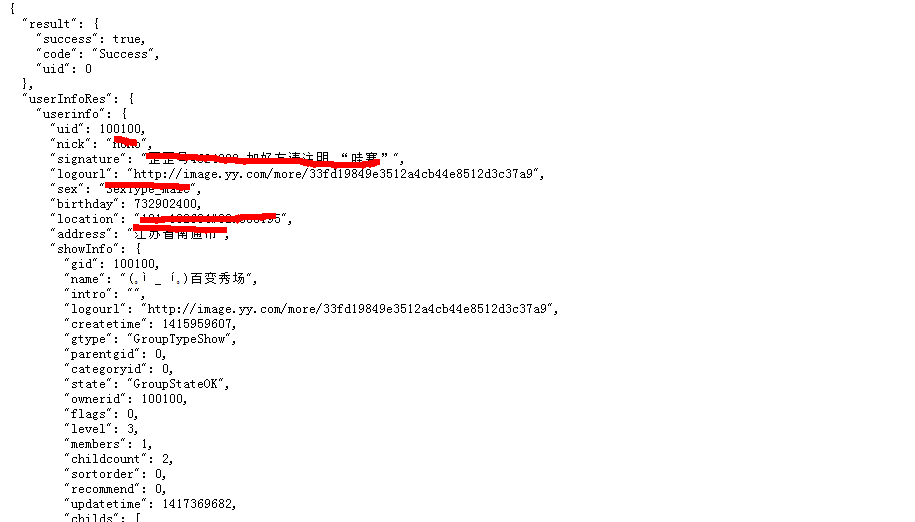

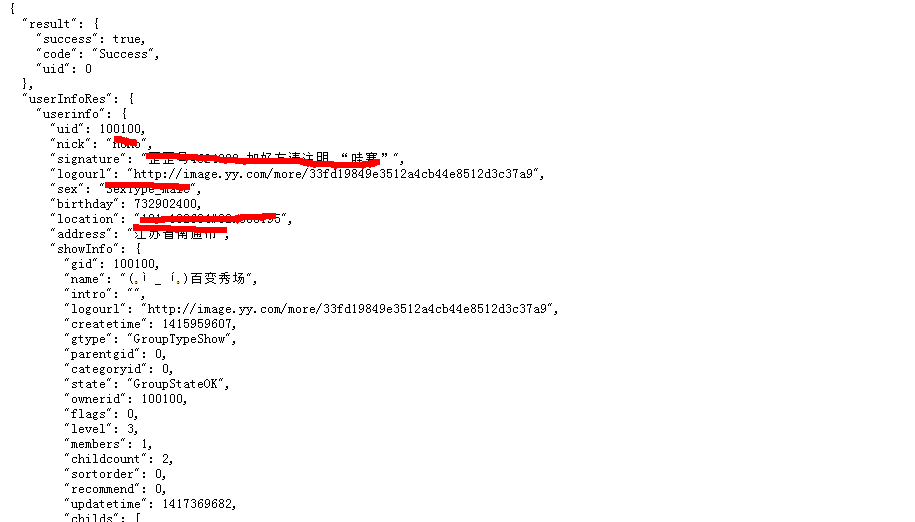

在wsadmin的时候会自动get获得用户信息。。。

把0改成对应的UID即可

涉及用户的昵称,所在坐标,注册时间,登陆时间等等

好让我们来看看暴露的JS吧

抓包一看。。很明了

直接get访问即可看到内容。这个不用多说吧危害吧。。看了登陆判断用的是JS。。

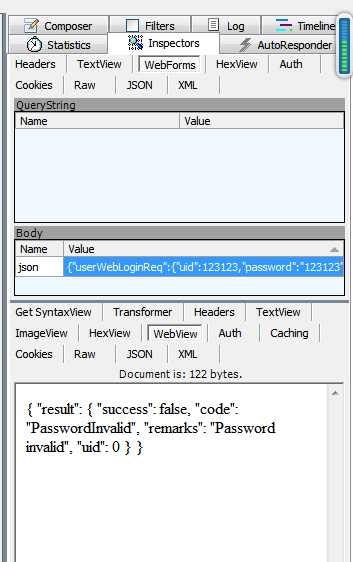

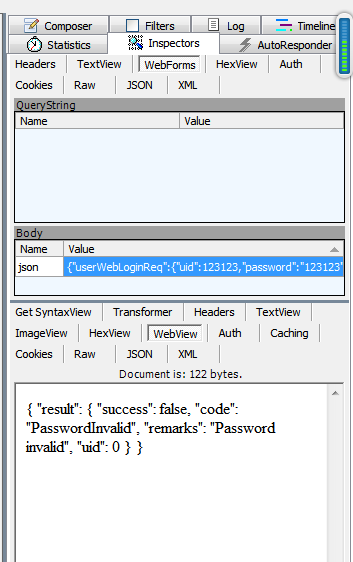

那好。我们来看下登陆页

登陆页采用的是post到

让我们抓包看下参数。。

经过多次试验。。可以一直post。。那么。。。。暴力破解的节奏吗。。

漏洞证明:

修复方案:

用JS判断是否登陆。。。。。

无限制post请求。。。

方案你们应该更专业

版权声明:转载请注明来源 耐小心@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-18 00:02

厂商回复:

最新状态:

暂无