漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086588

漏洞标题:广州某大型医院存在SQL注入漏洞+后台弱口令可导致泄露用户个人资料

相关厂商:广州某大型医院

漏洞作者: 泳少

提交时间:2014-12-10 09:54

修复时间:2015-01-24 09:56

公开时间:2015-01-24 09:56

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-10: 细节已通知厂商并且等待厂商处理中

2014-12-12: 厂商已经确认,细节仅向厂商公开

2014-12-22: 细节向核心白帽子及相关领域专家公开

2015-01-01: 细节向普通白帽子公开

2015-01-11: 细节向实习白帽子公开

2015-01-24: 细节向公众公开

简要描述:

只是为了挂一个医院号码。却挂不了还要等待管理员审核。你网站这么差你家人知道么~

详细说明:

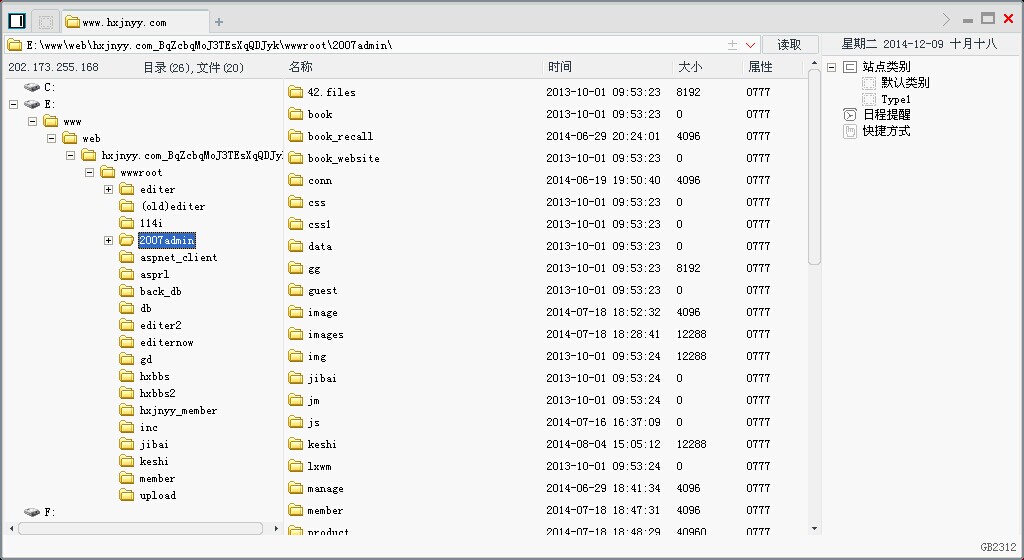

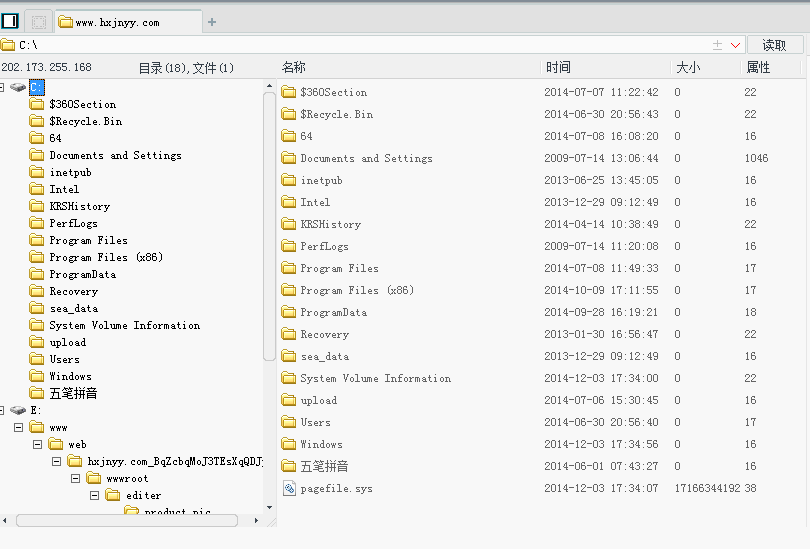

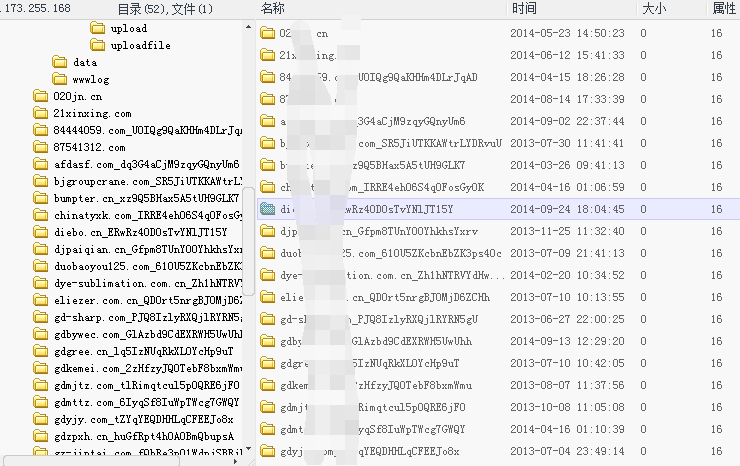

从一个asp脚本语言的网站存在SQL注入漏洞之后直接检测内网漫游

看着很普通,但是我想问下为什么。。。。为什么

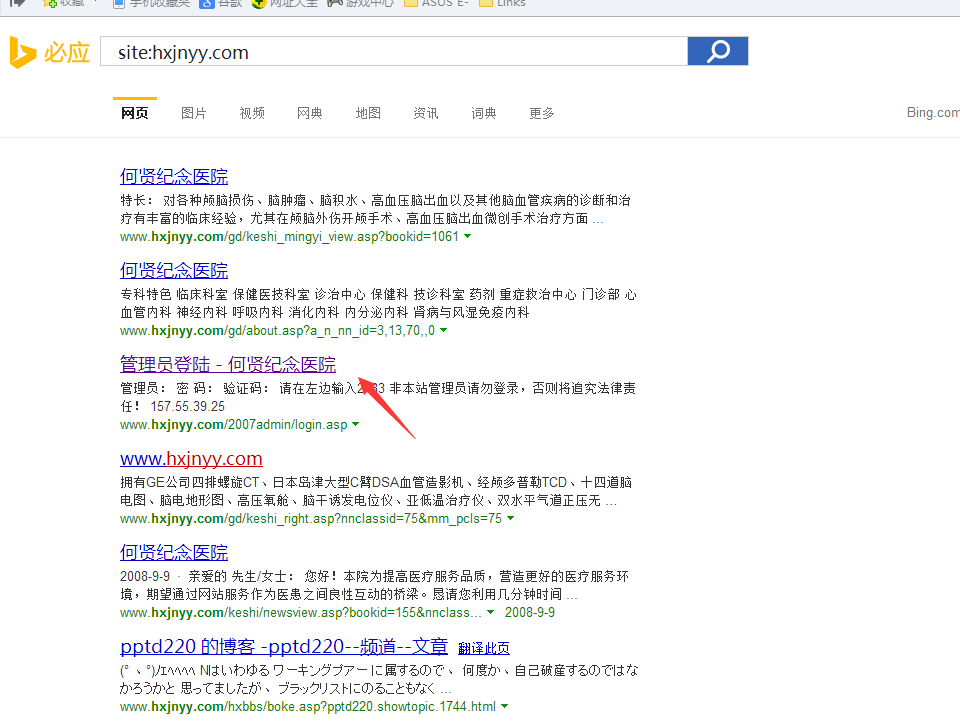

预约挂号不到啊?然后利用谷歌。必应搜索引擎找后台,

在必应这里找到了后台,点击进去看看后,,,

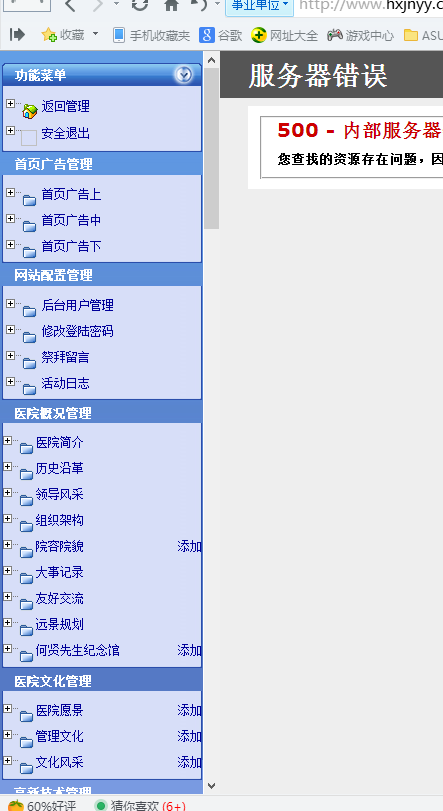

纳尼。。账号密码都给我了。。点击确定虽然进不去,但是复制账号到密码处可直接进入了

能进行各种操作~!

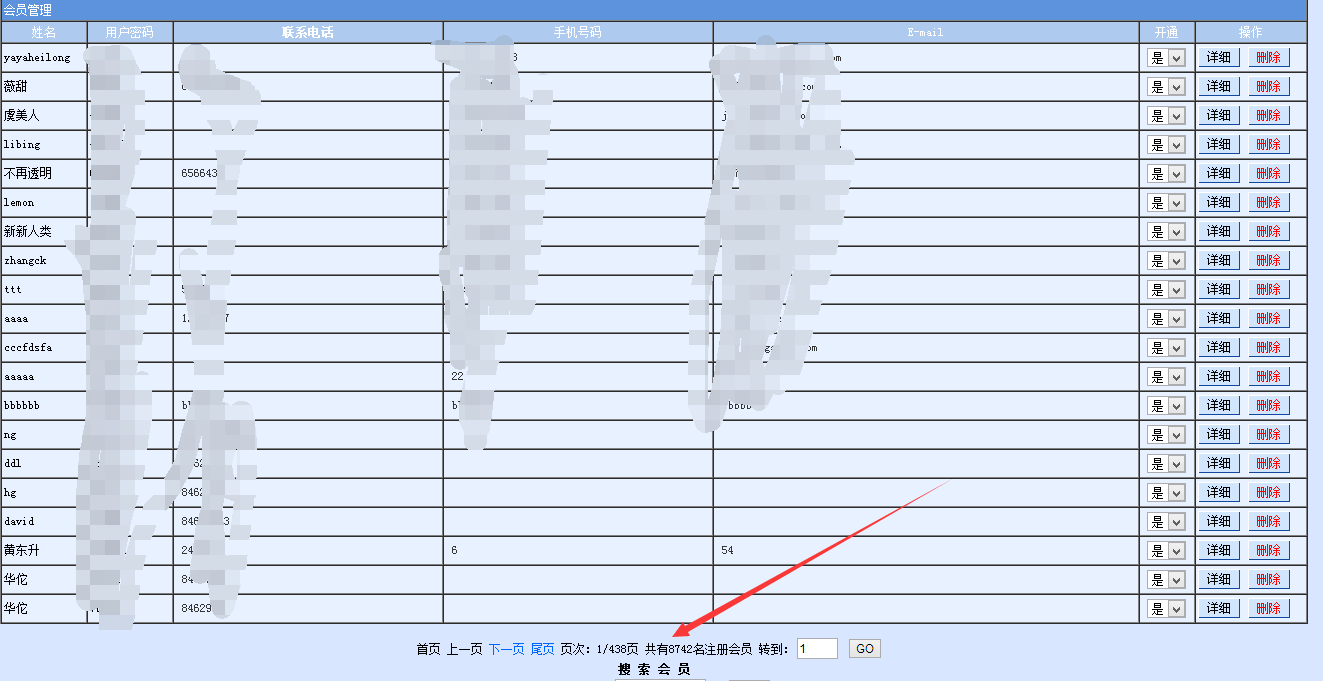

8000多名用户。各种手机号, 邮箱,密文啥的!从前台还找到了注入。。

http://www.hxjnyy.com/gd/newsview.asp?anclassid=8&nclassid=37&nnclassid=0&bookid=2987%20and%201=1(正常)

http://www.hxjnyy.com/gd/newsview.asp?anclassid=8&nclassid=37&nnclassid=0&bookid=2987%20and%201=2(错误)

上神器,sqlmap。。。汗死。。老出错误。。算了。。不跑了!

漏洞证明:

修复方案:

马子已删除,建议关闭网站深入检测,,据说被挂菠菜了

版权声明:转载请注明来源 泳少@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-12-12 16:14

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:15

正在联系相关网站管理单位处置。

最新状态:

暂无