KPPW最新版SQL注入漏洞六,漏洞太多了,肯定是程序猿偷懒,没有安全意识,导致多处盲注

这里把同一模块的漏洞都提交到一起把,避免刷漏洞的嫌疑

sql注入一

文件/control/user/message_notice.php

当action=mulitView时:

遍历ckb存在,且为数组时,将ckb用逗号分隔,付给strMsgId变量

最后strMsgId变量直接导入sql语句,导致sql注入漏洞产生

当然在删除消息时,del函数处也存在注入,这个在之前已经说过了

sql注入二

文件文件/control/user/message_privite.php

同样在删除时,del函数存在注入漏洞

还有就是参数ckb同样通过intMsgId进入了SQL语句,导致注入产生

但是这里有一个问题就是参数intMsgId不能有逗号,这样会导致截断,无法执行完整sql语句

这里我们使用无逗号的语句即可:

sqk注入一:

此处会延迟返回

sql注入二:

此处会延迟返回

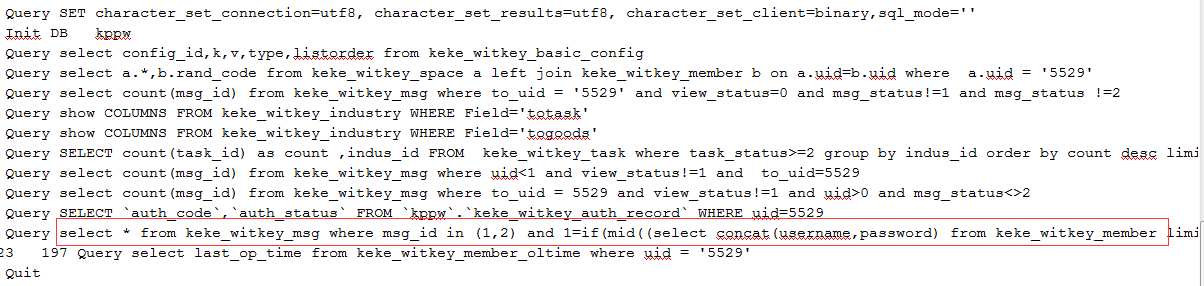

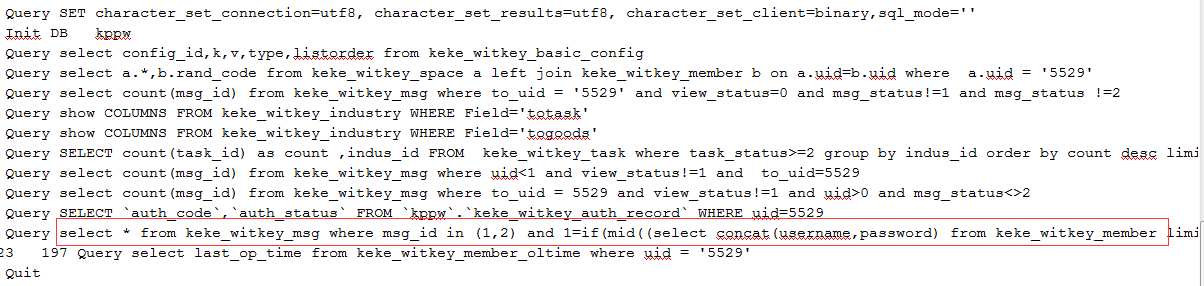

看数据库执行日志: