漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064304

漏洞标题:一次运气拿下爱贝(借助前人力量)

相关厂商:iapppay.com

漏洞作者: 计算姬

提交时间:2014-06-10 13:41

修复时间:2014-06-15 13:42

公开时间:2014-06-15 13:42

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-10: 细节已通知厂商并且等待厂商处理中

2014-06-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

我也是看到有礼物才来的

详细说明:

看了下爱贝的站,找了下分站,找到了mail站

http://mail.iapppay.com/webmail/login9.php

Umail啊,搜搜看漏洞咯

WooYun: u-mail注入导致任意代码执行漏洞

很明显的通用,去看看,然后利用一下咯

fuck,明明按着他的操作,怎么还不能getshell?难道修补了?

那就不管了,准备放弃了要。结果思路一转,是否有人入侵成功了呢?

于是继续找找,结果在

WooYun: 深圳市社保局邮箱多个漏洞导致getshell

WooYun: 银桥乳业Umail sql注入

WooYun: 大部分网站政府网站U-mail存在直接拿shell漏洞

分别对应的shell为360.php 08sec.php saknc.php

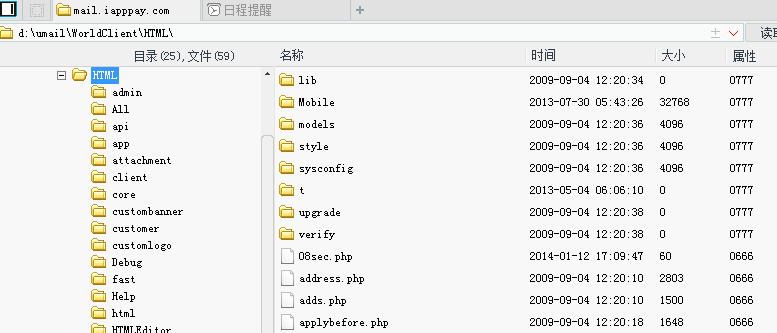

试着去连接一下,呵呵,08sec.php连接成功

只是来求礼物的,未做任何操作。

漏洞证明:

看了下爱贝的站,找了下分站,找到了mail站

http://mail.iapppay.com/webmail/login9.php

Umail啊,搜搜看漏洞咯

WooYun: u-mail注入导致任意代码执行漏洞

很明显的通用,去看看,然后利用一下咯

fuck,明明按着他的操作,怎么还不能getshell?难道修补了?

那就不管了,准备放弃了要。结果思路一转,是否有人入侵成功了呢?

于是继续找找,结果在

WooYun: 深圳市社保局邮箱多个漏洞导致getshell

WooYun: 银桥乳业Umail sql注入

WooYun: 大部分网站政府网站U-mail存在直接拿shell漏洞

分别对应的shell为360.php 08sec.php saknc.php

试着去连接一下,呵呵,08sec.php连接成功

只是来求礼物的,未做任何操作。

修复方案:

删除shell吧

版权声明:转载请注明来源 计算姬@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-15 13:42

厂商回复:

最新状态:

暂无